《CTF从入门到自闭》

入门练习CTF网站

https://ctf.bugku.com/challenges

这是菜鸟首次接触c++,还望各位大佬多多指导!

杂项

1.签到题

扫二维码就可以获得flag

2.这是一张单纯的图片

将图片保存到本地是个小兔子,然后用notepad++打开图片,发现了最下面一行的 base64 编码,解密得到flag

3.隐写

用notepad++打开没有发现有用信息

用foremost没有分理处任何有用文件

用 tweakpng 将高度修改到500,出现flag

4.telent

下载解压后是一个名为: networking.pcap 的文件

先以txt打开试试

发现一行文字:

Login incorrect

hockeyinjune-virtual-machine login:

翻译过来就是

登录不正确

HockeyInjane虚拟机登录:

感觉方向好像错了

百度一下pcap格式得到了

pcap文件是常用的数据报存储格式,可以理解为就是一种文件格式,只不过里面的数据是按照特定格式存储的,所以我们想要解析里面的数据,也必须按照一定的格式。普通的记事本打开pcap文件显示的是乱码,用安装了HEX-Editor插件的Notepad++打开,能够以16进制数据的格式显示,用wireshark这种抓包工具就可以正常打开这种文件,愉快地查看里面的网络数据报了,同时wireshark也可以生成这种格式的文件。当然这些工具只是我经常使用的,还有很多其它能够查看pcap文件的工具。

好的我们用wireshark打开试试

flag藏在TCP数据流中

右键–>追踪流–>TCP流,打开即可找到flag

眼见非实

下载以后是一个没有后缀名的名字为zip的文件

先加上后缀名zip

解压得到 眼见非实.docx 文件

再将其文件名后缀改为zip

得到一堆文件

逐个打开

在 document.xml 文件中找到flag

啊哒

下载解压后是一张图片

先放进 foremost 中处理

得到一个有解压密码的zip文件

再去检查属性

发现有一个照相机型号比较特殊:73646E6973635F32303138

16进制编码?将十六进制转换为ASCII码

成功打开文件

得到flag

又一张图片,还单纯吗

下载得到这样一张图片

先放进 foremost 中处理

直接得到flag

猜

这是一个女人的脸

flag有格式要求

flag格式key{某人名字全拼}

我们直接去百度识图看看这个女人是谁?

啊太美了

得到flag

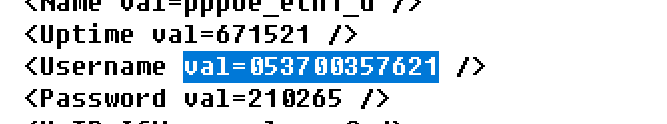

带宽信息泄露

下载得到一个 conf.bin 文件

不知道是干嘛的 去百度后缀 bin

可以用 routerpassview 打开

打开后查找用户名得到flag

隐写2

下载得到这张图片

先放进 foremost 中处理

得到一个压缩包,解压后得到

提示是这样的一段话

盲猜这段话什么用处都没有

然而解压新的zip压缩包需要密码

好吧,看看上面的话,三位数!好了,这应该就是这张照片所提供的所有信息了

第一的压缩包的名字有102,用这个试试 啊不对

emmm

好吧用 ARCHRP暴力破解

得到这张图片

再用 foremost 中处理没有有用信息

用notepad++打开找到

里面的应该是一个base64码 找个工具转换一下试试

解码以后得到这个

终于做完了!

多种方法解决

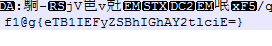

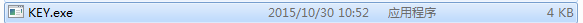

下载得到这个

双击打开发现

所以这一定是有问题的

网站中有一句提示,做题过程中会得到一张二维码

用notepad++打开文件

因为这句话我觉得应该是可以将这些base64的编码转换成一张二维码

试一下,真的得到了一张二维码

拿出手机扫一扫

得到了flag!

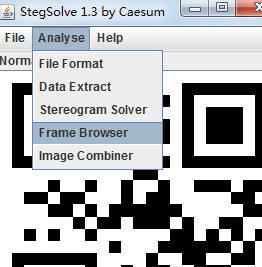

闪的好快

得到了一张一直在闪动的二维码gif图

试着用手机扫了一下,发现每次会出来一个字母或者大括号

断定每一张二维码是flag的一位

但是这么快怎么按顺序得到所有字母呢??

查了一下

使用神器StegSolve。

然后Analysis->Frame Browser

用手机扫每一张照片,得到flag

待续未完,今天先休息

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?