最近想收集一下近几年的通用型漏洞,然后就找到了这个漏洞,那就先来这个漏洞吧!

01 ZooKeeper未授权访问漏洞是什么

ZooKeeper是一个分布式的,开放源码的分布式应用程序协调服务,是Google的Chubby一个开源的实现,是Hadoop和Hbase的重要组件。它是一个为分布式应用提供一致性服务的软件,提供的功能包括:配置维护、域名服务、分布式同步、组服务等。

ZooKeeper默认开启在2181端口,在未进行任何访问控制情况下,攻击者可通过执行envi命令获得系统大量的敏感信息,包括系统名称、Java环境

02 漏洞原因

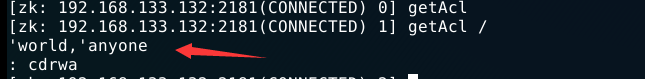

默认安装配置完的zookeeper允许未授权访问,管理员未配置访问控制列表(ACL)。导致攻击者可以在默认开放的2181端口下通过执行envi命令获得大量敏感信息(系统名称、java环境)导致任意用户可以在网络不受限的情况下进行未授权访问读取数据甚至杀死服务。

(原因如下:默认的ACL中未进行限制访问)

用于访问控制的模式有:

(1)world 代表任何用户

(2)auth 不使用任何id,代表任何已经认证过的用户

(3)digest 使用username:password认证,password使用md5哈希之后base64再编码,现改成了sha1加密。

&#x

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1718

1718

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?