目录

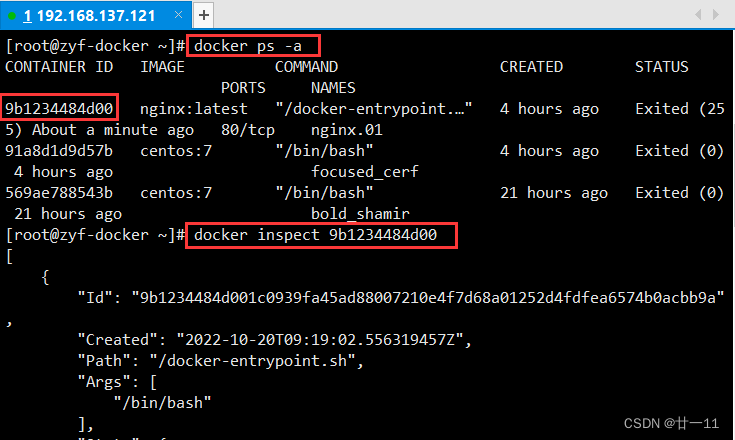

3.2查看容器信息(包含配置、环境、网关、挂载、cmd等等信息)

4.2 -P 随机端口 (-P 49153起始 49153到65535)

8.3docker中,假设运行一个业务容器,但是业务容器需要暴露三个端口,启动后发现自己少加了一个端口。如何动态添加端口(如何对已经运行的容器添加或者修改端口)?

前言:本章主要学了了解docke的四种网络模式;以及如何自定义网络、暴露端口

一:虚拟网关

- docker0是安装docker就自动有的一个容器的虚拟网关

- docker0是容器的网关,绑定物理网卡,负责做NAT地址转换、端口映射

- 使用ifconfig可以查看

二:docker常用的几种网络模式

| docker网络模式 | 配置 | 说明 |

| Host模式 | -net=host | 容器和宿主机共享 network namespace |

| Container模式 | -net=container:name 或 ID | 容器和另一个容器共享network namespace,kubernetes 就是多个容器共享一个 network namespace |

| None模式 | -net=none | 容器有独立的network namespace 但并没有对其进行任务网络设置,如分配veth pair 和网桥连接,配置IP等 |

| Bridge模式 | -net=bridge | -net=bridge |

2.1Host模式

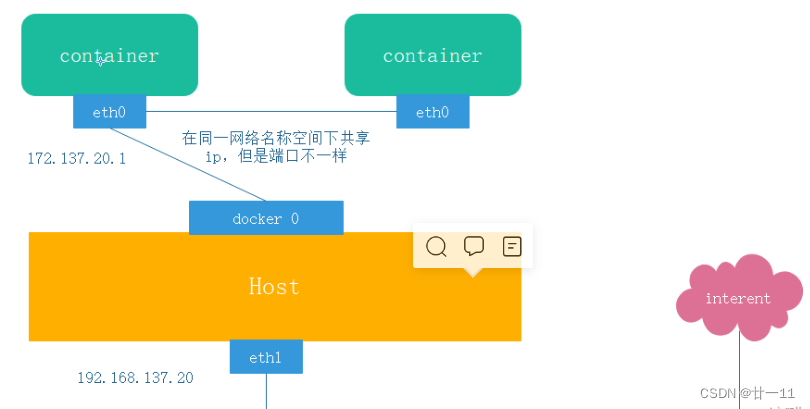

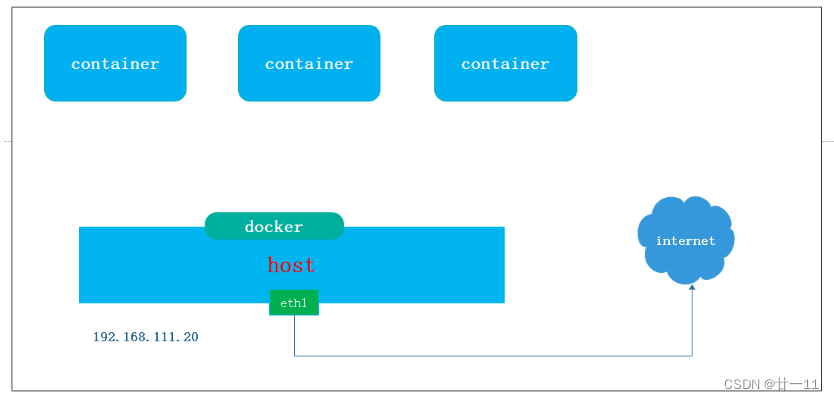

host容器将不会虚拟出自己的网卡,配置自己的IP等,而是使用宿主机的IP和端口范围。如果启动容器的时候使用host模式,那么这个容器将不会获得一个独立的 NetworkNamespace,而是和宿主机共用一个 Network Namespace。容器将不会虚拟出自己的网卡,配置自己的IP等,而是使用宿主机的IP和端口。但是,容器的其他方面,如**文件系统、进程列表等还是和宿主机隔离的**

使用host模式的容器可以直接使用宿主机的Ip地址与外界通信,容器内部的服务端口也可以使用宿主机的端口,不需要进行NAT,host最大的优势就是网络性能比较好,但是**dockerhost 上已经使用的端口就不能再用了**,网络的隔离性不好。

解决了ip地址不固定的情况,通过localhost进行互相通信

总结:与宿主机共享网络名称空间/网络协议栈,ip共享、端口范围共享

2.2container模式

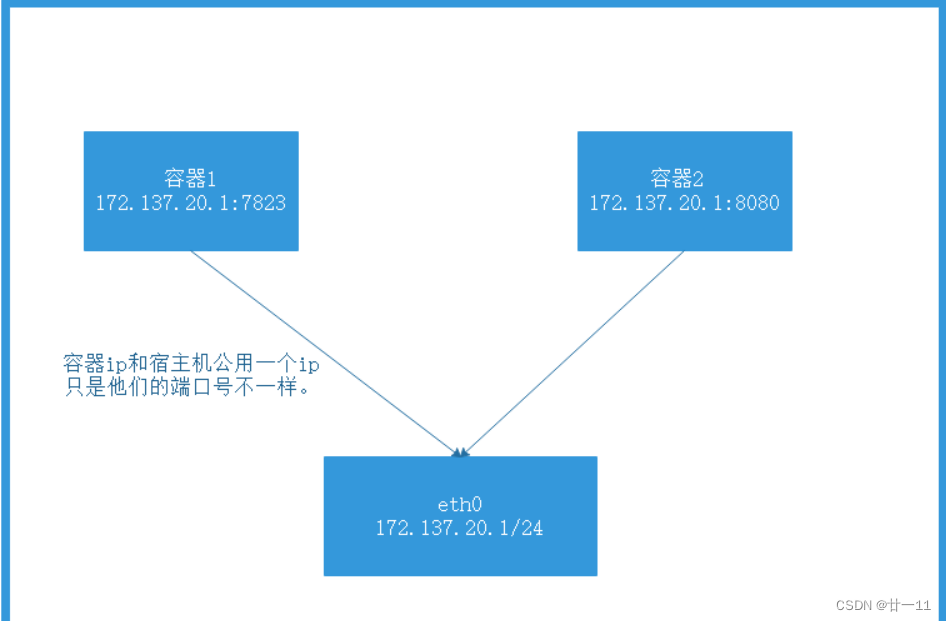

创建的容器不会创建自己的网卡,配置自己的IP,而是**和一个指定的容器共享IP、端口范围(端口不能一致),只有一个容器有自己的网卡**,出去还是docker0进行通讯

有点像各个服务放在同一个宿主机上面这种情况

这个模式指定新创建的容器和**已经存在的一个容器共享一个 Network Namespace,而不是和宿主机共享。同样,两个容器除了网络方面,其他的如文件系统、进程列表等还是隔离的。两个容器的进程可以通过 lo 网卡设备通信**

总结:多个容器之间共享一个network namespaces,多个容器公用一个ip和端口范围

2.3bridge模式(默认)

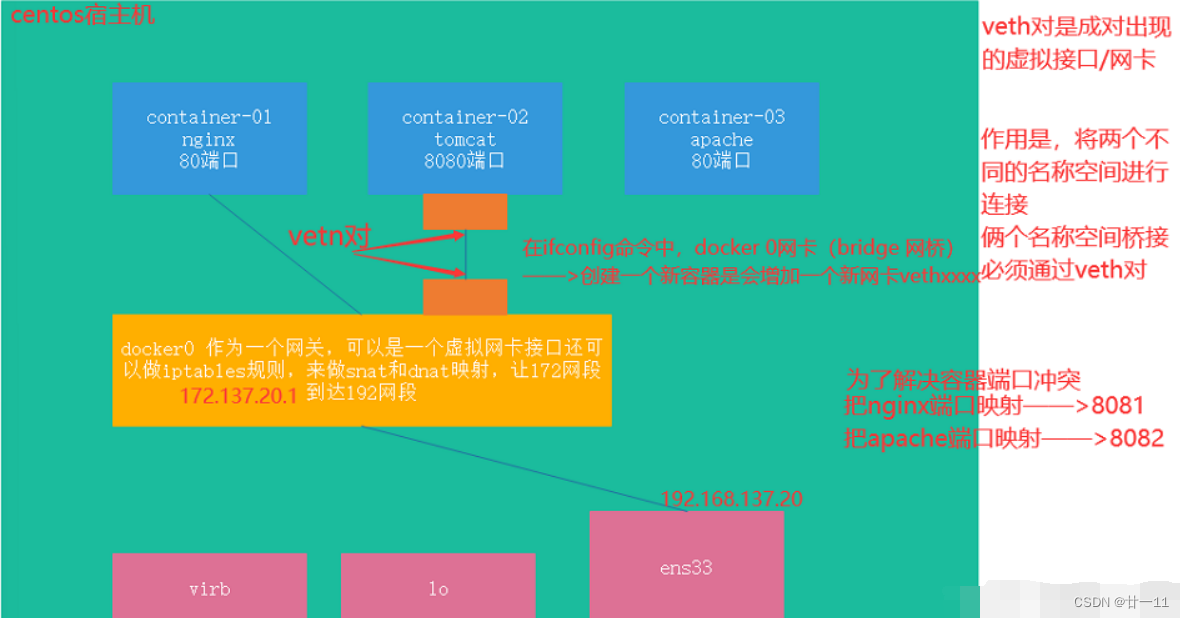

此模式会为每一个容器分配、设置IP等,并将容器连接到一个docker0虚拟网桥,通过docker0网桥以及iptables nat表配置与宿主之间的关联

当Docker进程启动时,会在主机上创建一个名为docker0的虚拟网桥,此主机上启动的Docker容器会连接到这个虚拟网桥上。虚拟网桥的工作方式和物理交换机类似,这样主机上的所有容器就通过交换机连在了一个二层网络中

从docker0子网中分配一个IP给容器使用,并设置docker0的IP地址为容器的默认网关。在主机上创建**一对虚拟网卡veth pair设备,Docker将veth pair设备的一端放在新创建的容器中,并命名为eth0(容器的网卡),另一端放在主机中,以vethxxx这样类似的名字命名,并将这个网络设备加入到docker0网桥中**。可以通过brctl show命令查看

bridge模式是docker的默认网络模式,不写–net参数,就是bridge模式。使用docker run -p时,docker实际是在iptables做了DNAT规则,实现端口转发功能。可以使用iptables -t nat -vnL查看

总结:桥接,默认模式,在不指定网络模式的情况下创建容器,默认使用此模式,通过veth对连接容器与docker0网桥,网桥分配给容器ip,同时docker0作为"局域网"内容器的网关,最后和宿主机网卡进行通讯,同时,通过iptables规则,将容器ip/port映射出去,用于与宿主机网卡交互

2.4None模式(躺平)

该模式关闭了容器的网络功能

使用none模式,Docker容器拥有自己的Network Namespace,但是,并不为Docker容器进行任何网络配置。也就是说,这个Docker容器没有网卡、IP、路由等信息。需要我们自己为Docker容器添加网卡、配置IP等

这种网络模式下容器**只有lo回环网络,没有其他网卡。**none模式可以在容器创建时通过–network=none来指定。这种类型的网络没有办法联网,封闭的网络能很好的保证容器的安全性

可以安全的储存数据,不会被攻击,可以用来当个仓库

总结:自闭空间,无网卡,无需网络连接

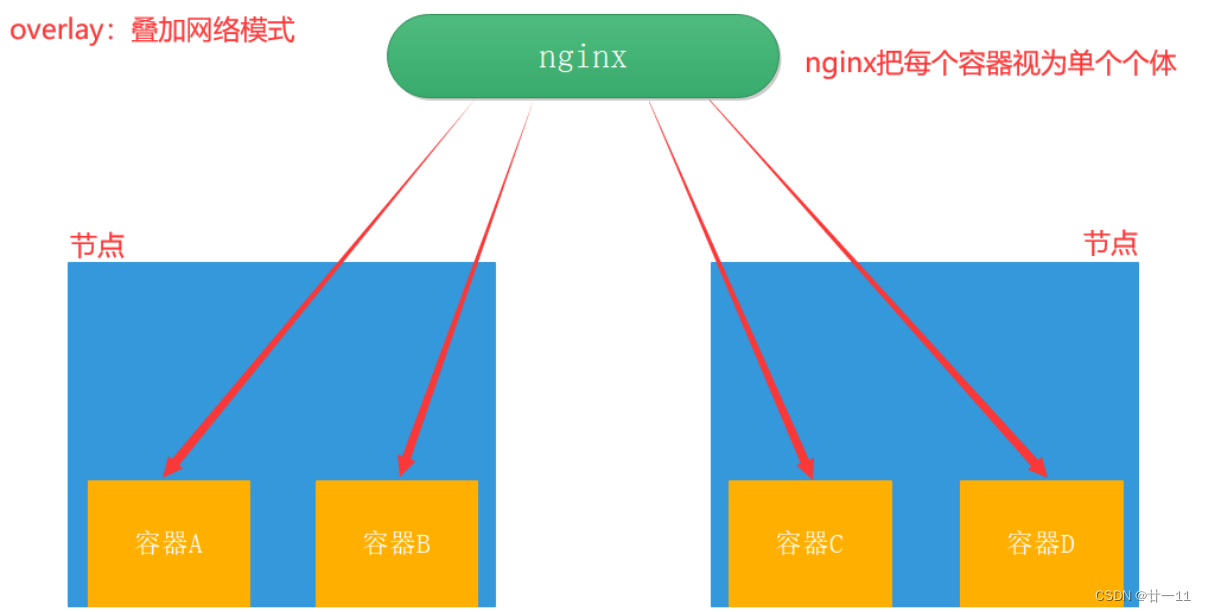

扩展:overlay叠加网络模式

overlay(又叫叠加网络、覆盖网络)简单理解就是把一个逻辑网络建立在一个实体网络之上。其在大体框架上对基础网络不进行大规模修改就能实现应用在网络上的承载,并能与其它网络业务分离,通过控制协议对边缘的网络设备进行网络构建和扩展是SD-WAN以及数据中心等解决方案使用的核心组网技术

一个Overlay网络主要由三部分组成:

边缘设备:是指与虚拟机直接相连的设备

控制平面:主要负责虚拟隧道的建立维护以及主机可达性信息的通告

转发平面:承载 Overlay 报文的物理网络

总结:使用外部的服务组件作为网关和映射,例如ingress

1、docker中有几种网络模式,分别提供哪些功能

bridge :使用docker 0作为网桥容器,桥接容器与宿主机(网络)

Host :与宿主机共享网络名称空间/网络协议栈

Container:多个容器之间共享一个network namespaces

None :自闭空间

Bridge:默认模式通过Veth对 连接容器与dockerO网桥,网桥分配给容器IP,同时docker0作为“局域网”内容器的网关,最后和宿主机网卡进行通讯

2、两个容器如何通讯

host网络模式:基于local

container网络模式:基于其中提供的container

bridge网络模式:基于docker 0网桥

loopback :回环网卡、TCP/IP网卡是否生效

virtualt bridge: linux自身继承了一个虚拟化功能(kvm架构),是原生架构的一个虚拟化平台,安装了一个虚拟化平台之后就会系统就会自动安装虚拟网卡

(示例:安装workstation(虚拟化平台)之后,会在网络适配器中会多出VWMnet1 WMnet8 VWMnet0)

docker 0 :容器的网关,绑定物理网卡,负责做NAT地址转换、端口映射

docker 0 :本身也是一种容器

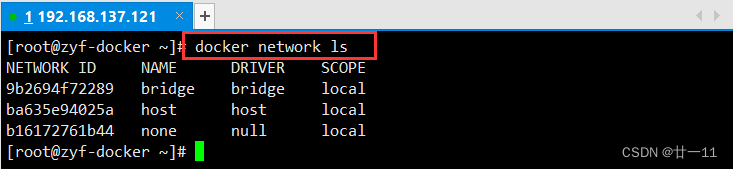

三:自定义网络

3.1查看网络列表

docker network ls

3.2查看容器信息(包含配置、环境、网关、挂载、cmd等等信息)

docker inspect 容器ID

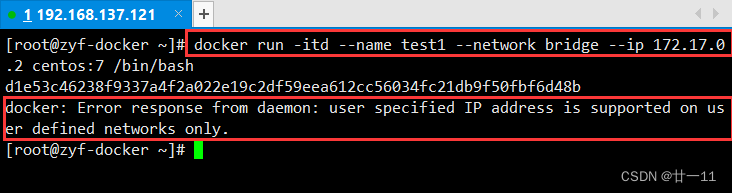

3.3指定分配容器IP地址

docker run -itd --name test1 --network bridge --ip 172.17.0.2 centos:7 /bin/bash

#以上会报错,因为用户使用的ip地址不被规则所允许,docker0定义的就是按照顺序来,所有需要创建一个

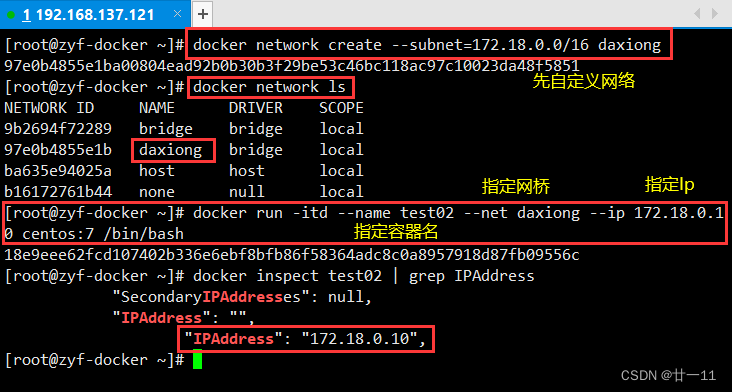

3.4自定义网络固定iP

可以先自定义网络,再使用指定IP运行docker

1.先自定义网络模式

docker network create --subnet=172.18.0.0/16 daxiong //创建172.18.0.0/16的网段

--subnet:指定子网段

docker network ls //再去查看网络列表会发现多出一个daxiong

2.网络模式内加入指定的ip地址

docker run -itd --name test02 --net daxiong --ip 172.18.0.10 centos:7 /bin/bash

docker inspect test02 //查看IP已经变成172.18.0.10

四:暴露端口

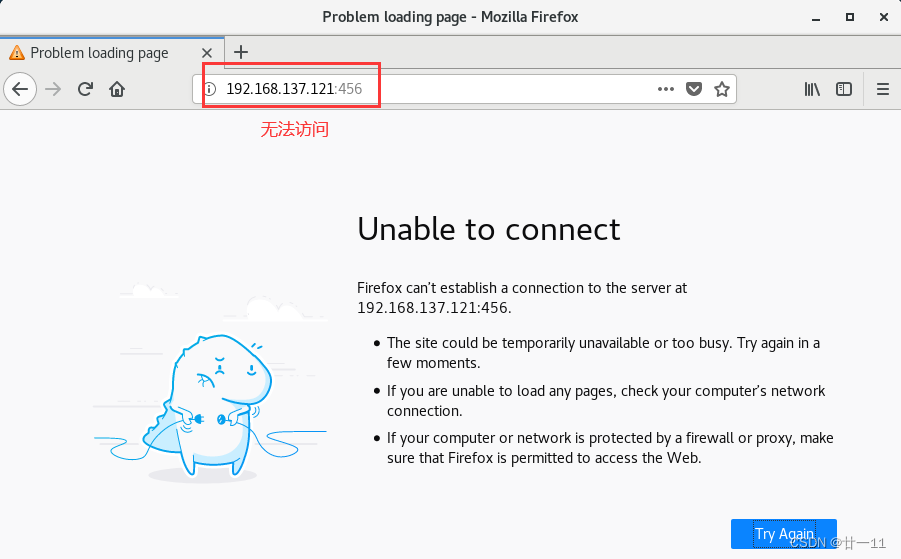

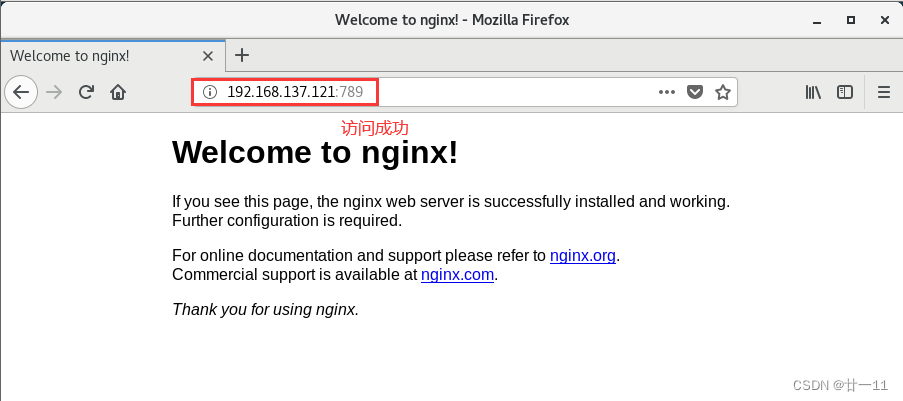

两个容器如果端口一致的情况下,暴露出去会产生地址冲突,所以需要在docker0上做一个端口映射,通过ens33暴露出去端口不同就可以了

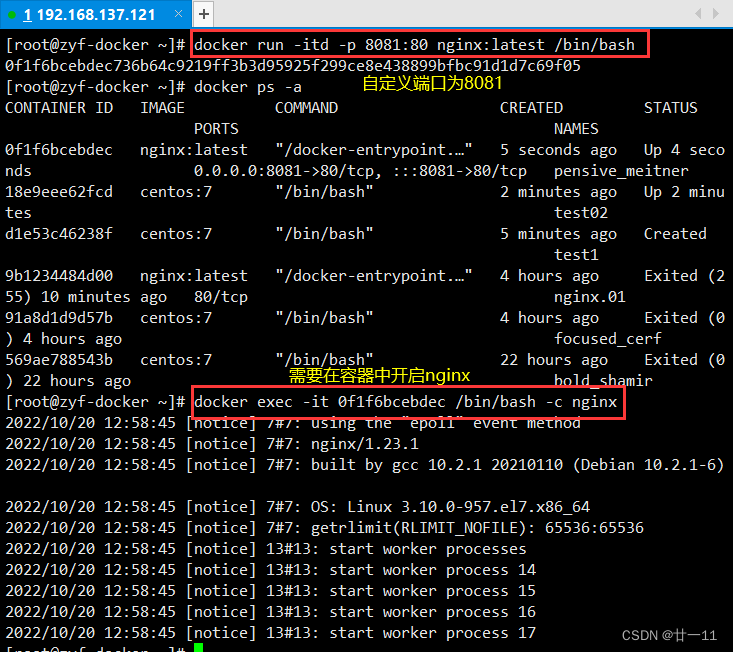

4.1-p 自定义端口 ( 宿主机端口:容器内端口 )

#自定义端口

docker run -itd -p 8081:80 nginx:latest /bin/bash

#需要在容器中开启nginx

docker exec -it 42b55dd9ea73 /bin/bash -c nginx

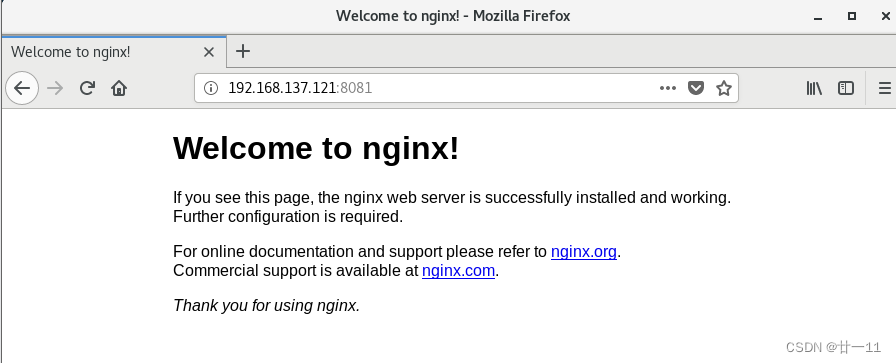

#在网页测试

http://192.168.137.20:8081/

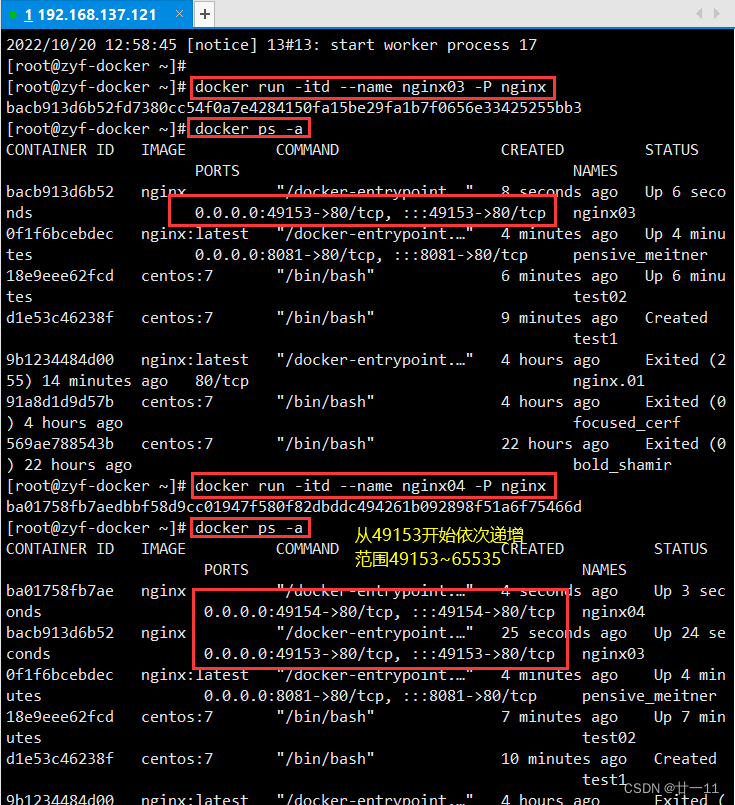

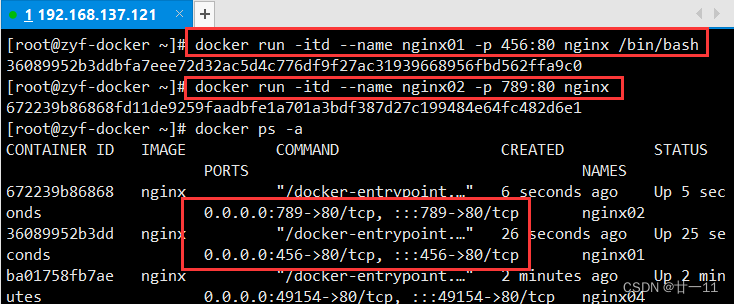

4.2 -P 随机端口 (-P 49153起始 49153到65535)

#随机端口

docker run -itd -P nginx:latest /bin/bash

#需要在容器中开启nginx

docker exec -it nginx容器id /bin/bash -c nginx

docker run -itd --name nginx03 -P nginx

扩展:

docker run -itd --name nginx01 -p 456:80 nginx /bin/bash

docker run -itd --name nginx02 -p 789:80 nginx

原因:/bin/bash 也是一个cmd ,和 cmd 冲突(cmd 是直接启动nginx)

用docker inspoct查看镜像是否有cmd在决定添不添加/bin/bash

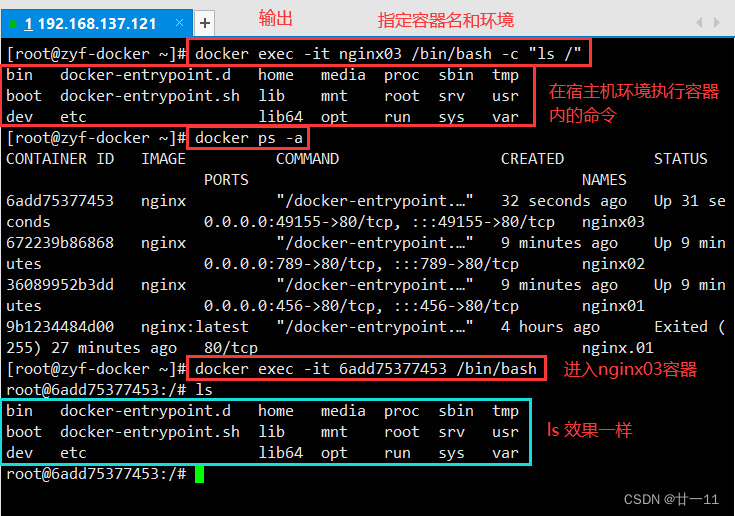

五:在宿主机环境执行容器内命令

docker exec 容器ID/容器name 执行的命令

docker exec -it nginx03 /bin/bash -c "ls /"

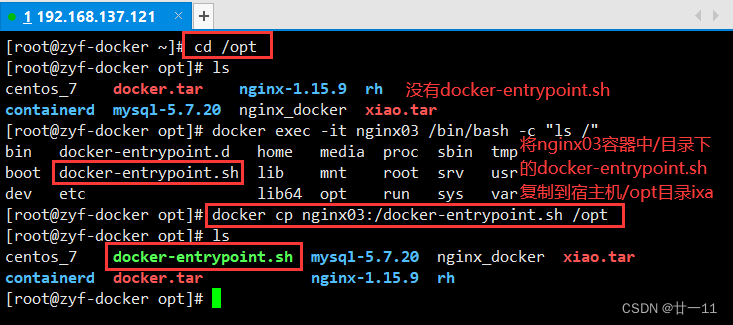

六:将容器内部文件传入到宿主机

docker cp nginx03:/docker-entrypoint.sh /opt

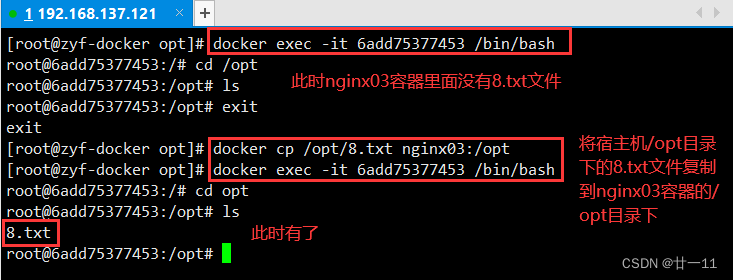

怎么把宿主机的文件传入到容器内部?

cp 原文件路径 目标文件路径

docker cp /opt/8.txt 容器id:/opt/8.txt

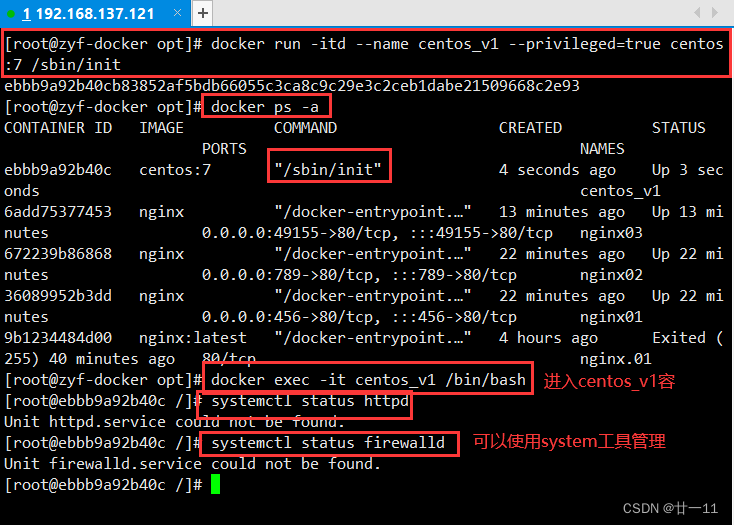

七: 进入容器没有systemctl命令

解决方案:

- 添加

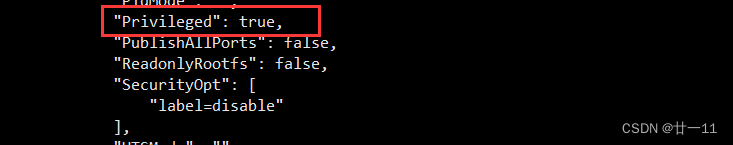

--privileged=true(指定此容器是否为特权容器),使用此参数,则不能用attach

docker run -itd --name cenos_v1 --privileged=true centos:7 /sbin/init

docker exec -it cenos_v1 /bin/bash

# /sbin/init 内核启动时主动呼叫的第一个进程

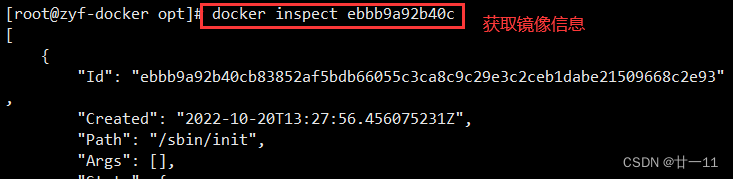

#可以使用docker inspect 容器ID

八:总结

8.1docker网络模式有哪些?分别提供哪些功能?

Host :与宿主机共享网络名称空间/网络协议栈

Container:多个容器之间共享一个network namespaces

None :自闭空间

bridge:默认模式通过Veth对连接容器与docker0网桥,网桥分配给容器IP,同时**docker 0**作为“局域网”内容器的网关,最后和宿主机网卡进行通讯

overlay:叠加网络模式,使用外部的服务组件作为网关和映射

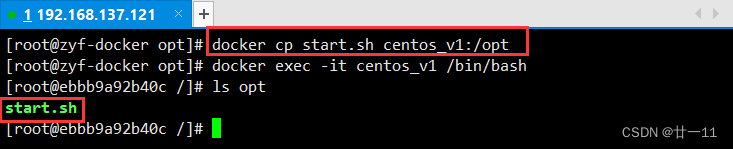

8.2如何把脚本传入一个已经运行的容器

#使用cp命令复制进去容器

docker cp start.sh cenos_v1:/opt

#使用cp命令从容器复制出来

docker cp cenos_v1:/opt/start.sh ./#使用cp命令复制进去容器

#使用cp命令从容器复制出来

8.3docker中,假设运行一个业务容器,但是业务容器需要暴露三个端口,启动后发现自己少加了一个端口。如何动态添加端口(如何对已经运行的容器添加或者修改端口)?

首先,我们可以修改/var/lib/docker/containers/containers_id中两个文件

①hostconfig.json 中的 portbinding:{}修改端口或添加端口

②修改config.v2.json文件,修改对应的Ports{}来添加/修改端口

最后,重启守护进程。

218

218

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?