web漏洞-SQL注入之二次,加解密,DNS等注入

前言

介绍了SQL注入中的二次、加解密、dnslog注入方法。

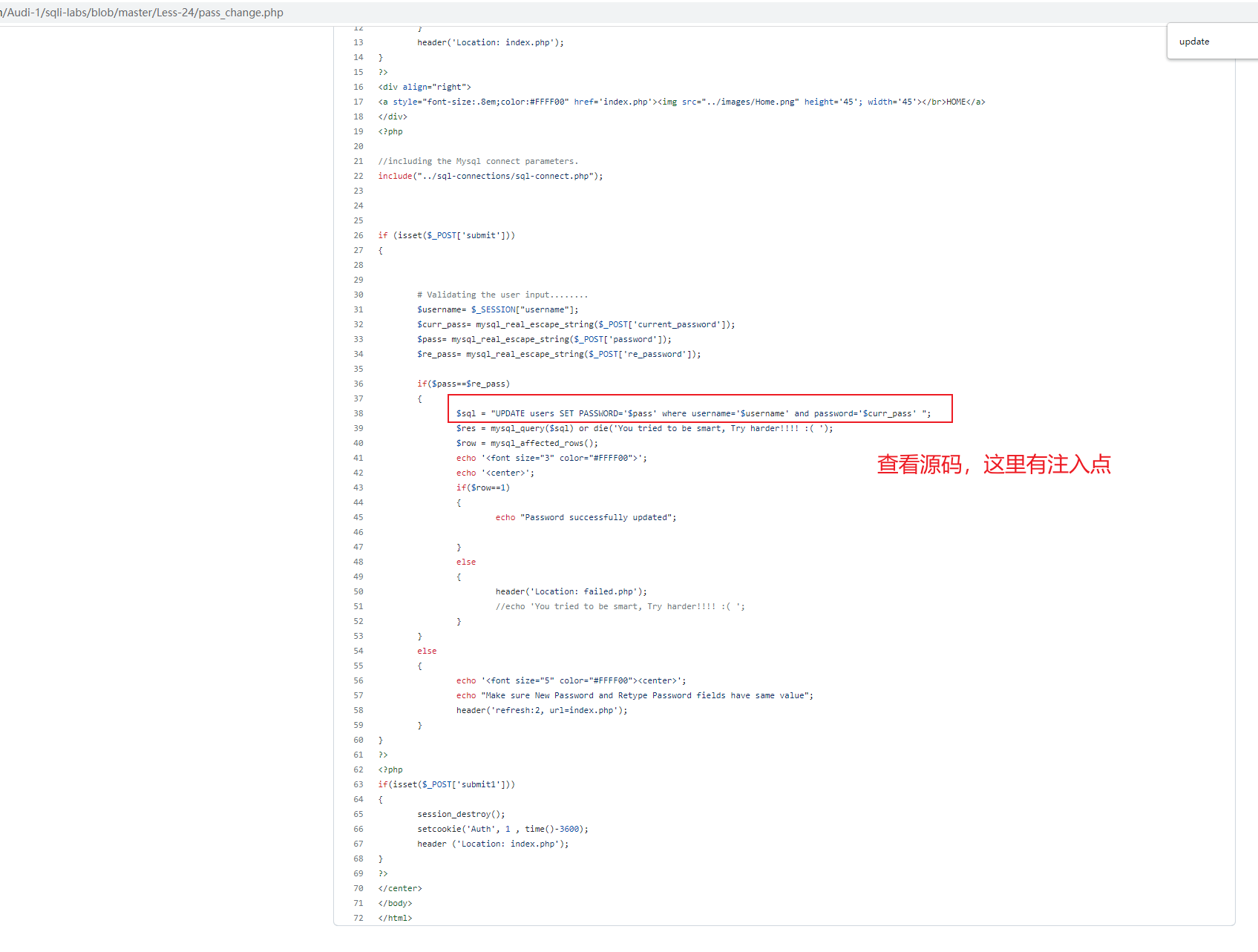

二次注入

二次注入指的是先将恶意代码语句保存到数据库中,在后面使用这个数据的时候造成注入,一般只有在白盒测试时才能发现二次注入漏洞。以sqli-labs靶场的less-24举例。

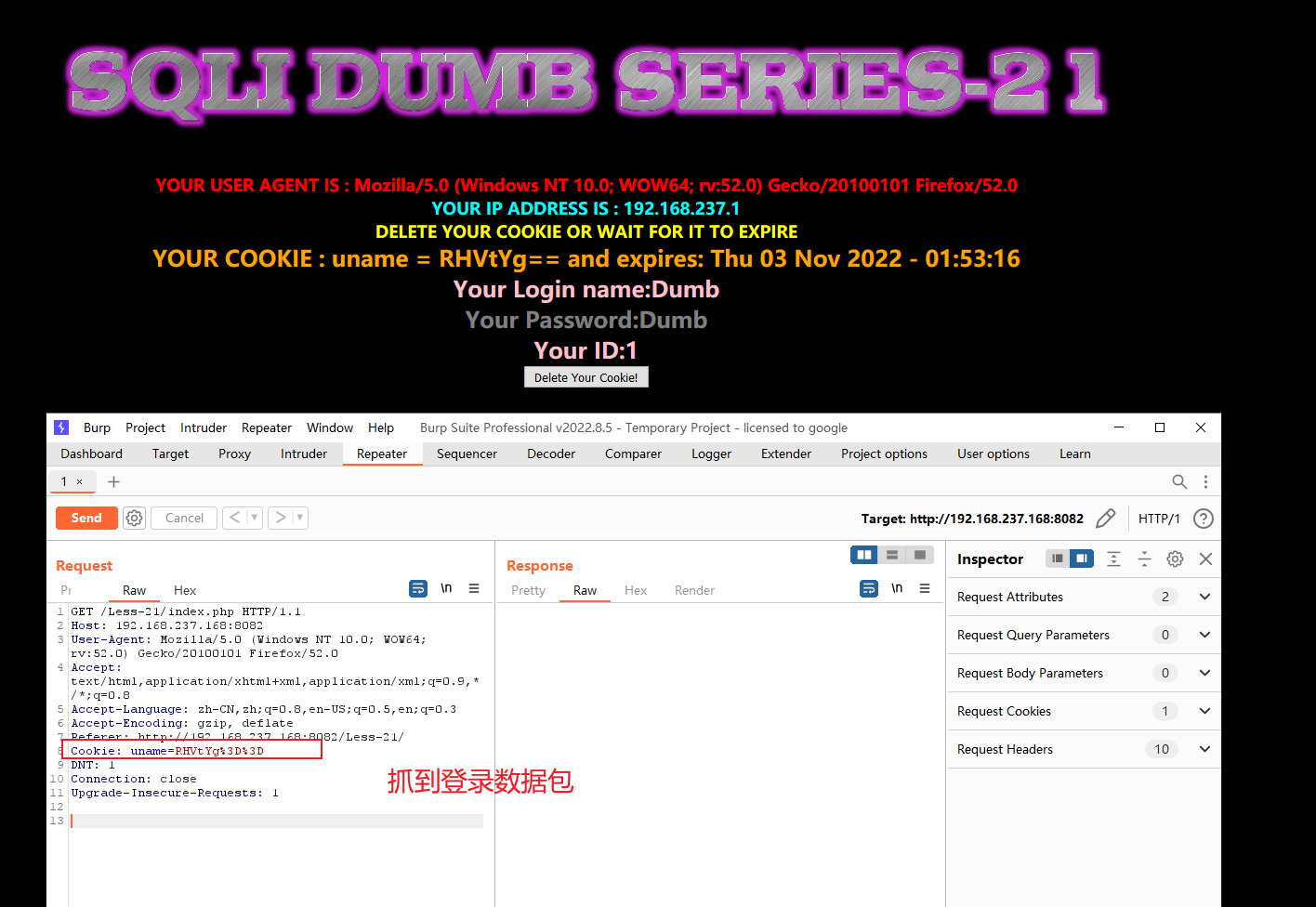

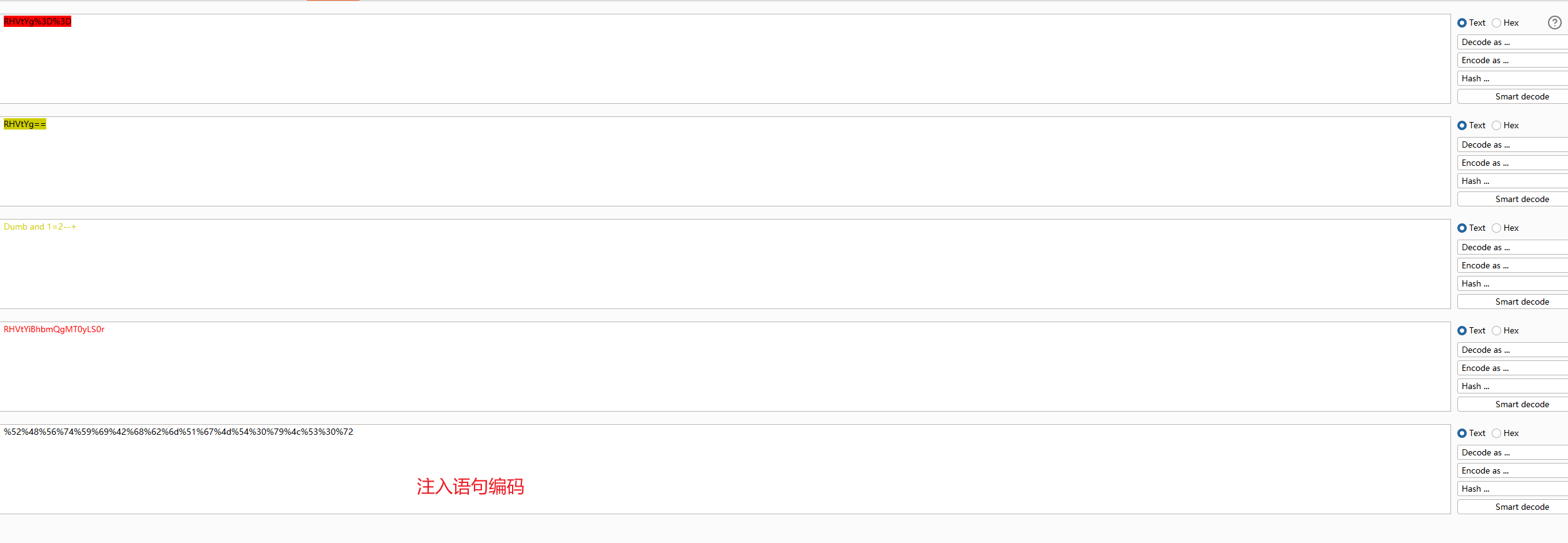

加解密注入

加解密注入指的是参数被加密了,这样的话我们的注入语句也要跟着加密才行。以sqli-labs靶场的less-21举例。

手动注入

中转注入

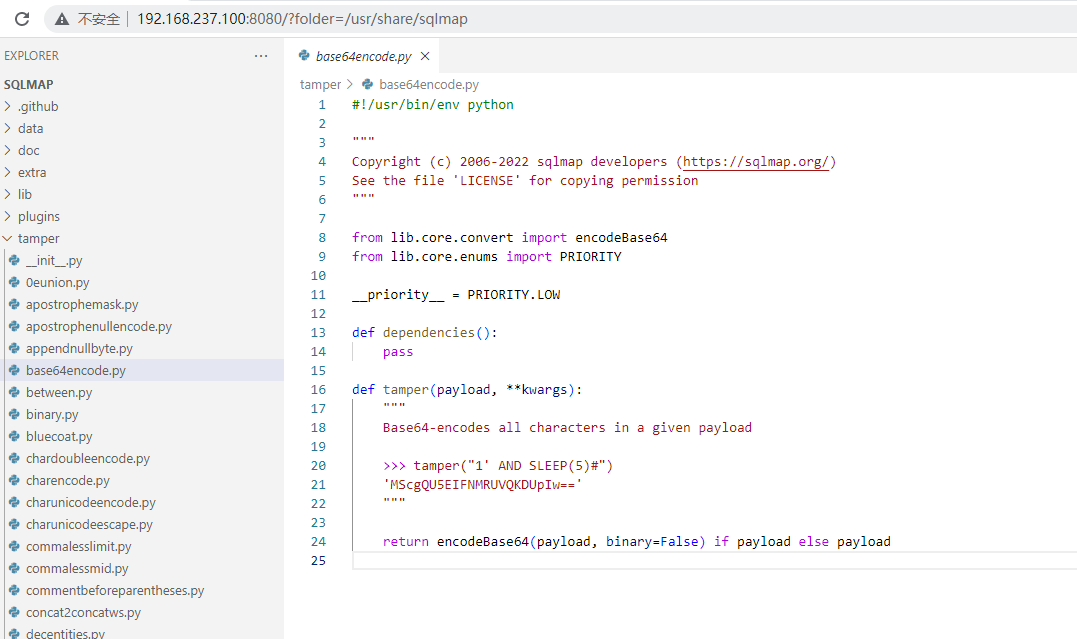

中转注入是借助脚本和工具配合来实现自动化注入。

sqlmap自带

编写sqlmap插件

如果sqlmap自带插件无法满足,那就需要自己开发插件了,可参考原生插件。

编写网页中转注入

可以通过编写网页后sqlmap注入我们编写的网页的方式来进行中转注入。

dnslog注入

域名注册没陈工,暂时跳过,可参考:特别的sql注入方式-DNSlog注入–安鸾靶场练习 DNSlog注入学习。

4863

4863

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?