reGeorg 是一个能内网穿透工具,基于socks5而且支持的脚本众多。可以说是内网穿透神器,但是作为使用率较多的软件,杀软都会拦截,使用还要做免杀处理,项目是由reGeorg 修改而来,而且做了加密处理,脚本也免杀。

项目地址 https://github.com/L-codes/Neo-reGeorg

如下拓扑模拟内外网环境用reGeorg+Proxifier实现内网穿透

0x00 实现步骤

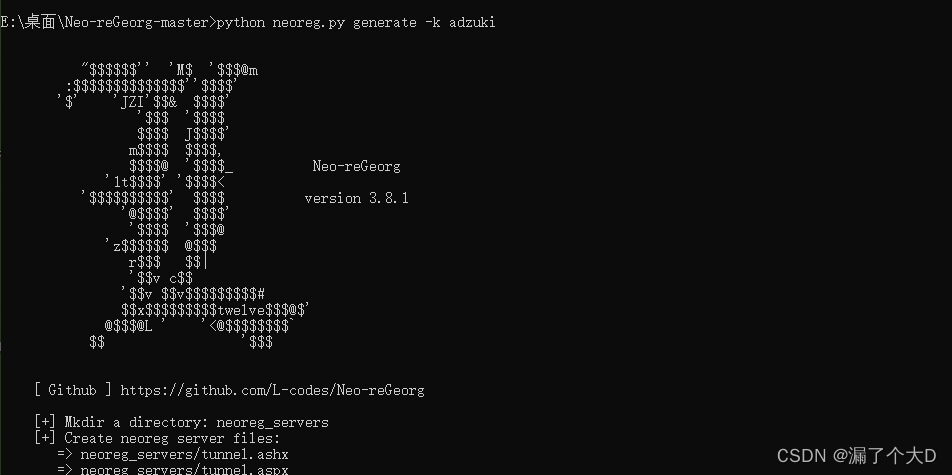

先在A端运行脚本:

python neoreg.py generate -k adzuki // -k参数指定加密秘钥

注:运行后会在当前目录生成文件夹neoreg_servers 里面有各种环境下的脚本

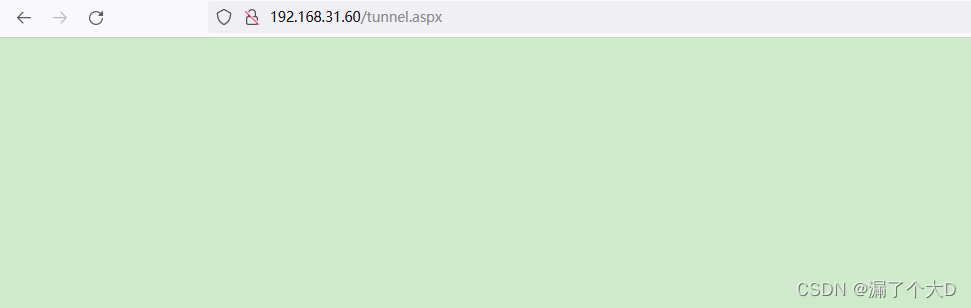

将脚本上传到B主机并访问(没有输出及错误正证明创建成功,右键查看源代码可以看到一串注释的字符串)

http://192.168.31.60/tunnel.aspx //该测试环境用到aspx脚本,上传到B服务器即可

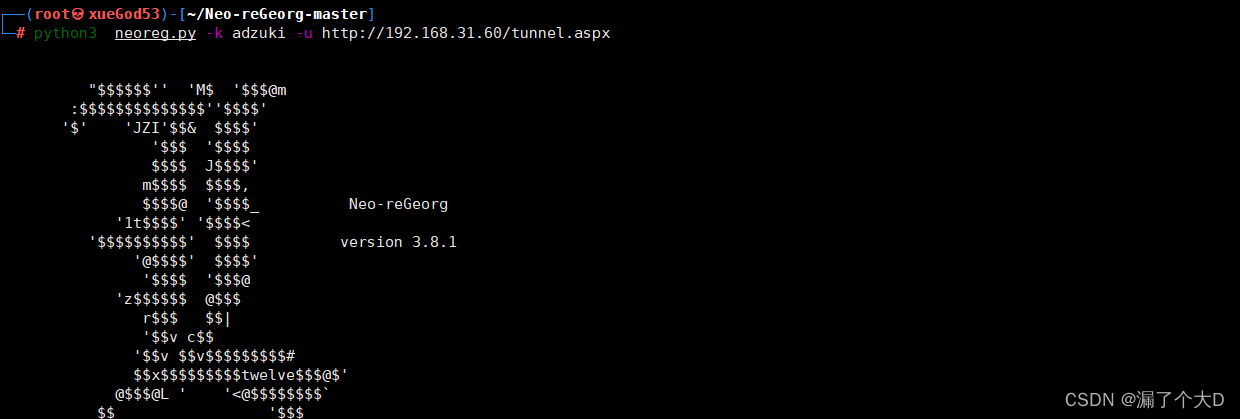

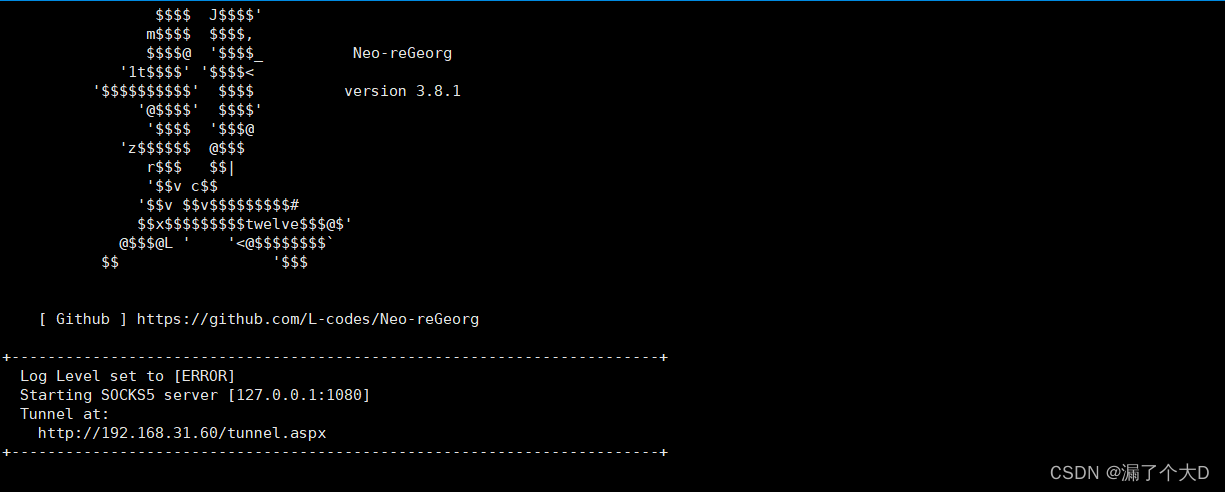

在A机上运行

python neoreg.py -k adzuki-u http://192.168.31.60/tunnel.aspx

0x01 reGeorg配合Proxifier实现内网穿透

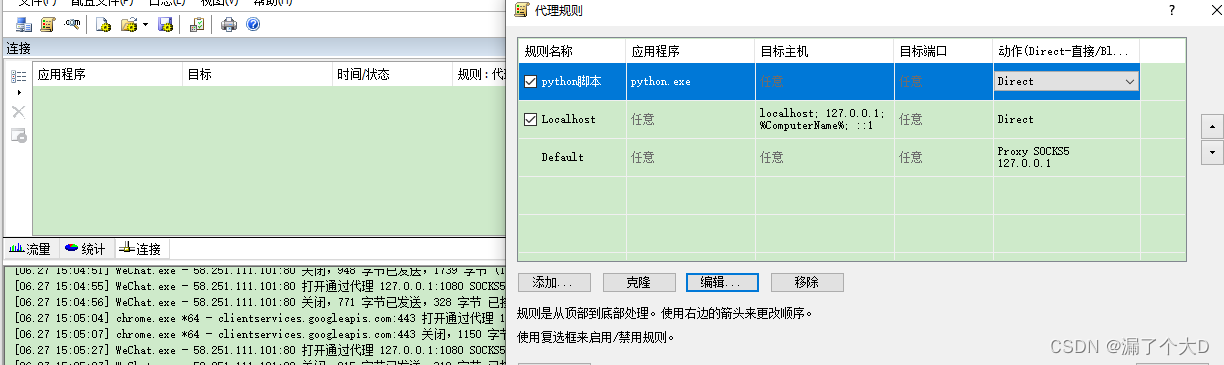

1.1 proxification Rules 代理规则

代理规则用于指定哪个软件的流量经过代理,哪些不经过代理,一般情况下我们需要使用浏览器访问内网的网页,所以就需要给浏览器配置经过代理,其他不需要代理的软件就这设为direct模(不经过代理),当前测试环境除了必须将python.exe设置为direct模式外,其他全部走socks5代理。

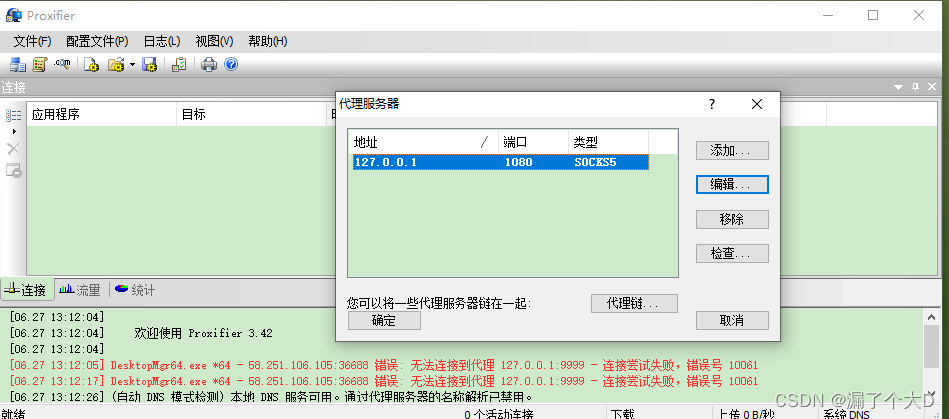

设置代理服务器为 127.0.0.1:1080 socks5代理

注:如果你的Neo-reGeorg与profiler跑在同一台机器上面需要将python的代理模式选择为直连,否则会陷入死循环。

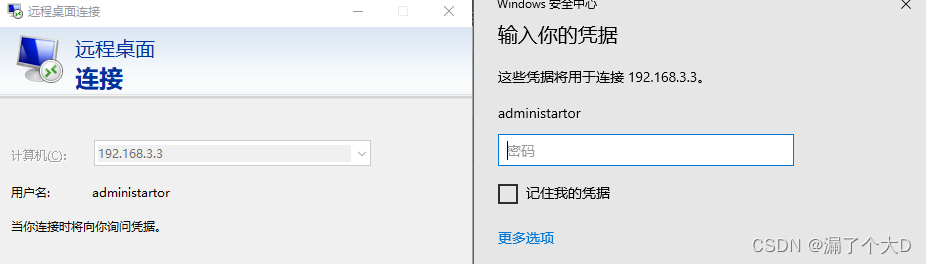

1.2 通过代理远程连接内网主机C的RDP服务

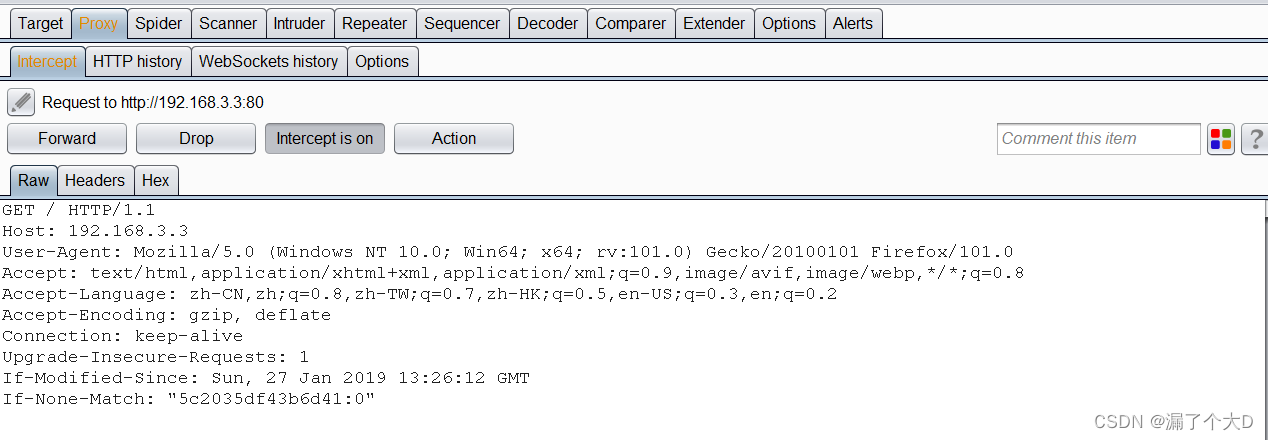

1. 3 通过Burpsuite设置上游代理抓取firefox中的数据包

在Burpsuite设置上游代理为profier代理端口1080

设置firefox的代理端口为1080(注:需要配置为socks5)

成功抓取到内网C数据包

本文介绍了如何利用Neo-reGeorg进行内网穿透,包括生成加密秘钥、配置代理规则以及配合Proxifier访问内网资源。详细步骤包括在A端运行脚本生成服务器脚本,将脚本上传到B主机,然后在A机上运行以建立隧道。此外,还展示了如何设置Proxifier代理规则,通过Burpsuite抓取内网数据包。

本文介绍了如何利用Neo-reGeorg进行内网穿透,包括生成加密秘钥、配置代理规则以及配合Proxifier访问内网资源。详细步骤包括在A端运行脚本生成服务器脚本,将脚本上传到B主机,然后在A机上运行以建立隧道。此外,还展示了如何设置Proxifier代理规则,通过Burpsuite抓取内网数据包。

916

916

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?