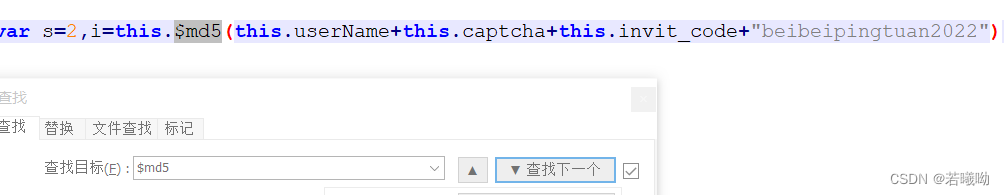

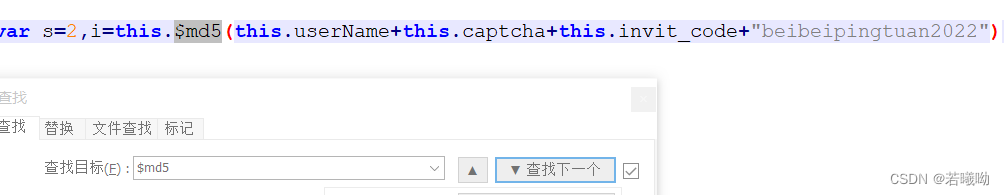

先抓包,paramssign,看长度,估计是个md5加密,MD5算法常用来做签名校验的。

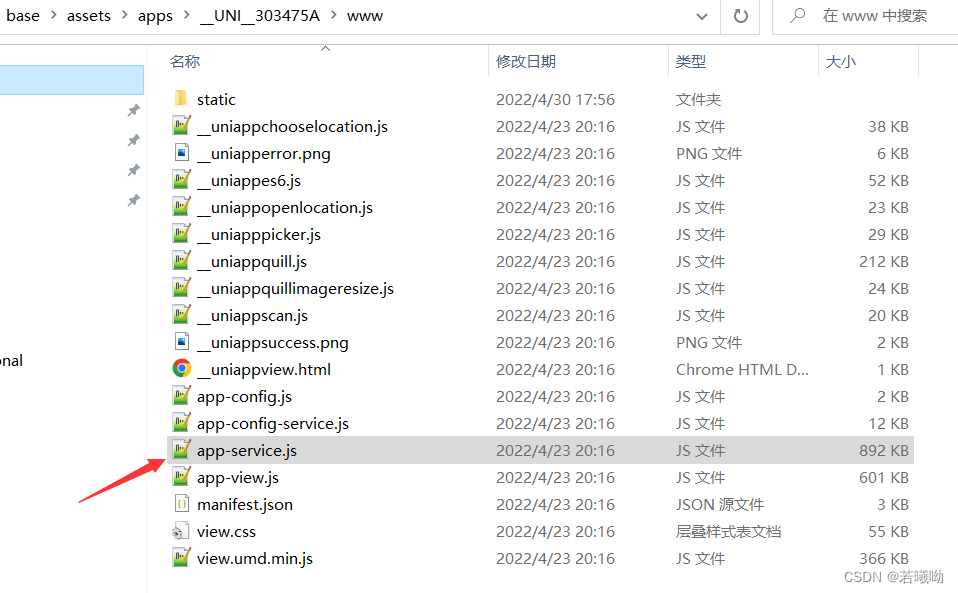

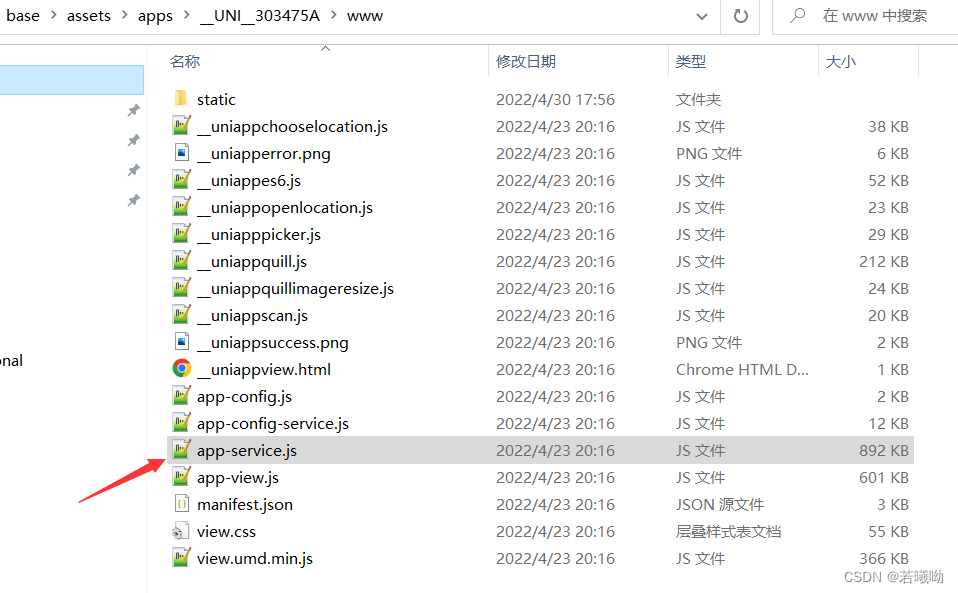

此app没加固。其实这个app是用uniapp开发的,hook是没用的,代码不在dex,so里面。

两种方法,①解包手动找算法,仅限没混淆和加密的js文件 。②使用谷歌浏览器的inspect/#devices通过usb调试代码,就跟普通的网页逆向一样。

这个比较简单,解包就能找到算法。

结果是一样的。

先抓包,paramssign,看长度,估计是个md5加密,MD5算法常用来做签名校验的。

此app没加固。其实这个app是用uniapp开发的,hook是没用的,代码不在dex,so里面。

两种方法,①解包手动找算法,仅限没混淆和加密的js文件 。②使用谷歌浏览器的inspect/#devices通过usb调试代码,就跟普通的网页逆向一样。

这个比较简单,解包就能找到算法。

结果是一样的。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?