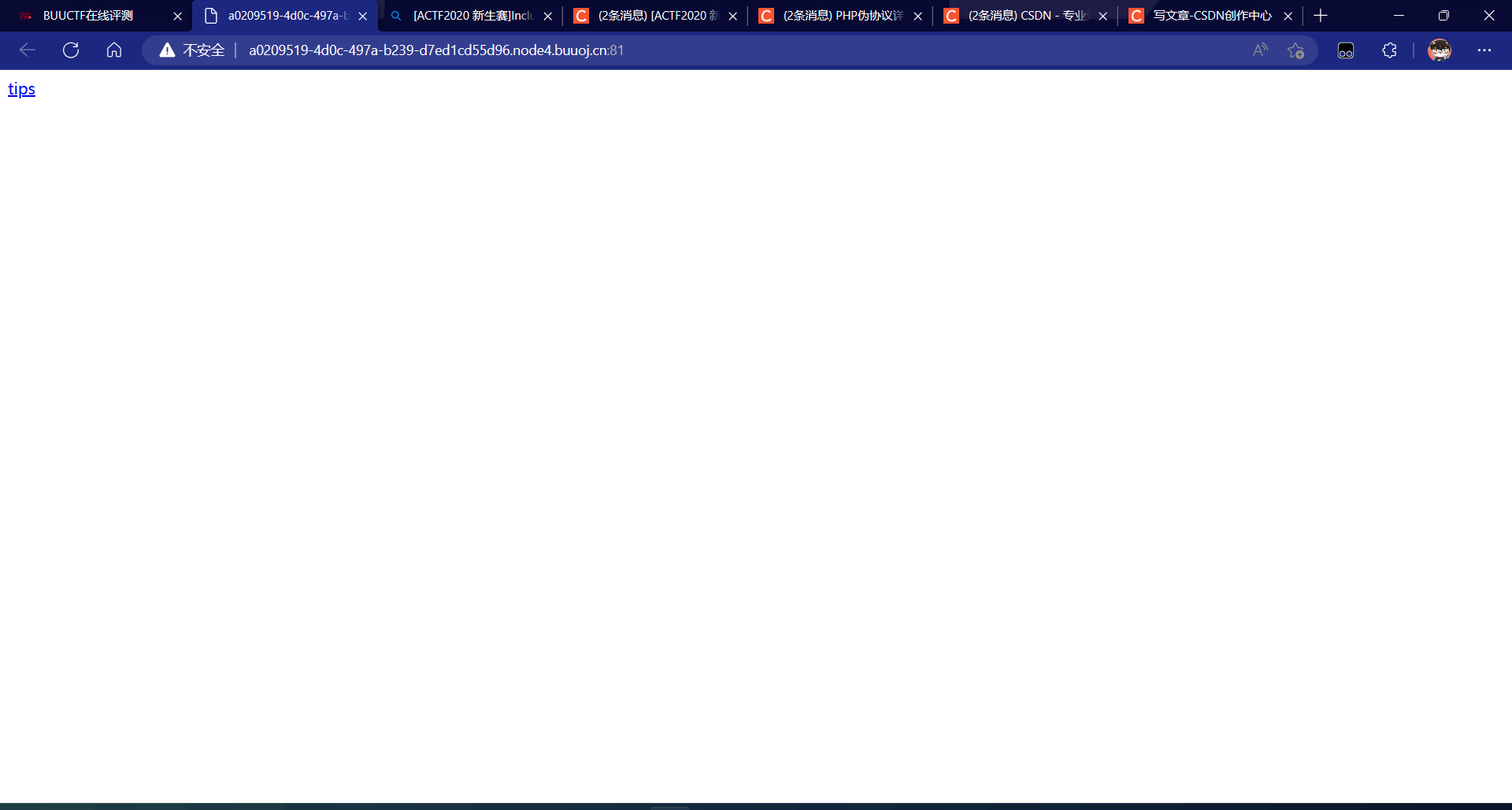

打开靶机我们看到如下页面

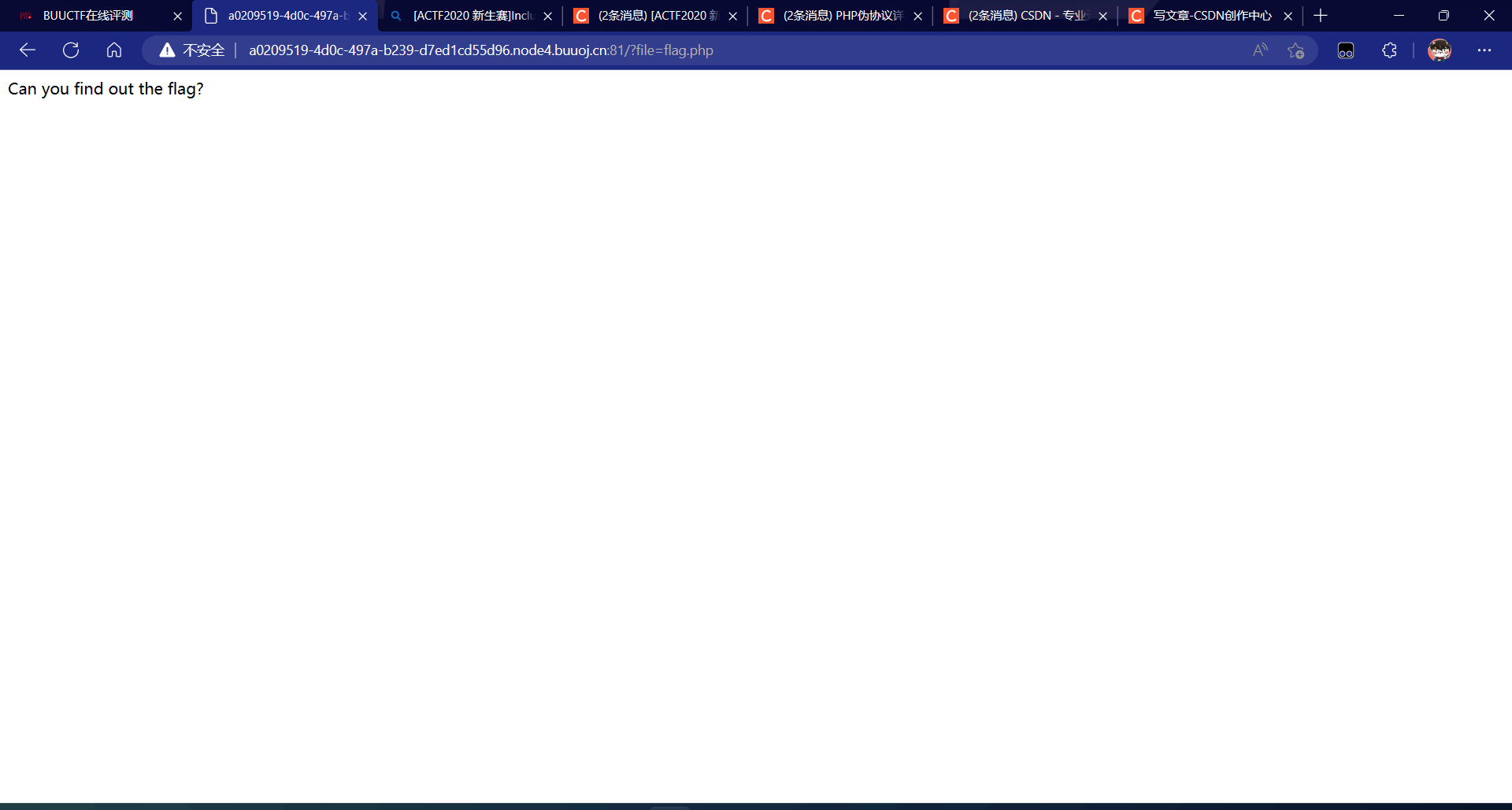

点击tips跳转到flag.php,flag应该就在这个php文件中

查看tips和flag.php页面源代码,并没有发现什么,只是一些简单的html代码,此时想到应该去获取php文件源代码

怎么获取呢,可以利用到php的filter伪协议

php支持的伪协议

1 file:// — 访问本地文件系统

2 http:// — 访问 HTTP(s) 网址

3 ftp:// — 访问 FTP(s) URLs

4 php:// — 访问各个输入/输出流(I/O streams)

5 zlib:// — 压缩流

6 data:// — 数据(RFC 2397)

7 glob:// — 查找匹配的文件路径模式

8 phar:// — PHP 归档

9 ssh2:// — Secure Shell 2

10 rar:// — RAR

11 ogg:// — 音频流

12 expect:// — 处理交互式的流php://filter

php://filter 是一种元封装器, 设计用于数据流打开时的筛选过滤应用。 这对于一体式(all-in-one)的文件函数非常有用,类似 readfile()、 file() 和 file_get_contents(), 在数据流内容读取之前没有机会应用其他过滤器。

简单通俗的说,这是一个中间件,在读入或写入数据的时候对数据进行处理后输出的一个过程。

php://filter可以获取指定文件源码。当它与包含函数结合时,php://filter流会被当作php文件执行。所以我们一般对其进行编码,让其不执行。从而导致 任意文件读取。

协议参数

常用:

php://filter/read=convert.base64-encode/resource=index.php

php://filter/resource=index.php利用filter协议读文件±,将index.php通过base64编码后进行输出。这样做的好处就是如果不进行编码,文件包含后就不会有输出结果,而是当做php文件执行了,而通过编码后则可以读取文件源码。

而使用的convert.base64-encode,就是一种过滤器。

本题需要读取的文件为flag.php,可以构造语句为

file=php://filter/read=convert.base64-encode/resource=flag.php获取到结果

将获取到的字符串进行base64解码后即得到flag

1537

1537

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?