We are all in the gutter, but some of us are looking at the stars.

身在井隅,心向璀璨。

本文仅供学习交流,正确使用渗透测试,遵守相关法律法规,请勿用于非法用途。

实验环境

本实验基于以下环境:

确保所有虚拟机处于同一个NAT Network下

- 启动Metasploitable,利用 ifconfig 获取本机IP

- 启动Kali,进行渗透测试,浏览器输入Metasploitable中查询到的IP,访问漏洞页面

关于漏洞

简单来说,分两种

- 尝试所有组合数。比如,如果密码是6位纯数字,则尝试9的6次方种组合,直至猜解出密码。

- 基于一个密码字典,枚举字典中的所有密码。Kali默认自带了一些字典,在

/usr/share/wordlists目录

无论哪种方法,本质都是暴力猜解,所以直接介绍相关工具的使用。

使用工具

以下工具Kali已经集成,无需下载

crunch - 字典创建工具

根据使用者的要求创建对应的字典文件。

查看使用说明:

> man crunch

格式:

crunch <min-len> <max-len> [<charset string>] [options]

举例:生成6位纯数字的字典进行暴力尝试。

crunch 6 6 0123456789 -o passwd.txt

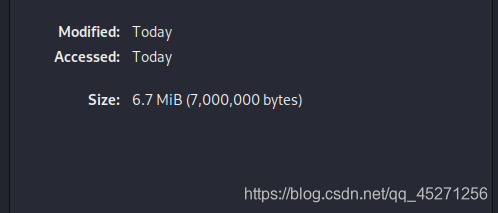

字典文件大小6.7mb

hydra - 暴力破解工具

说明书:

hydra -h

基本格式:

hydra [[[-l LOGIN|-L FILE]

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?