JWT工具

JWT(Json Web Token)是为了在网络应用环境间传递声明而执行的一种基于JSON的开放标准。

JWT的声明一般被用来在身份提供者和服务提供者间传递被认证的用户身份信息,以便于从资源服务器获取资源。比如用在用户登录上

JWT最重要的作用就是对 token信息的防伪作用。

JWT特别适用于分布式站点的单点登录(SSO)场景。JWT的声明一般被用来在身份提供者和服务提供者间传递被认证的用户身份信息,以便于从资源服务器获取资源,也可被加密。

JWT的数据结构

JWT其实就是一个很长的字符串,字符之间通过"."分隔符分为三个子串,各字串之间没有换行符。每一个子串表示了一个功能块,总共有三个部分:JWT头(header)/公共部分、有效载荷(payload)/所有部分、签名(signature)/签名部分,如下图所示:

JWT头

JWT头是一个描述JWT元数据的JSON对象,通常如下所示:

{"alg": "HS256","typ": "JWT"}

alg:表示签名使用的算法,默认为HMAC SHA256(写为HS256)

typ:表示令牌的类型,JWT令牌统一写为JWT

最后,使用Base64 URL算法将上述JSON对象转换为字符串

有效载荷

有效载荷,是JWT的主体内容部分,也是一个JSON对象,包含需要传递的数据。

有效载荷部分规定有如下七个默认字段供选择:

iss:发行人

exp:到期时间

sub:主题

aud:用户

nbf:在此之前不可用

iat:发布时间

jti:JWT ID用于标识该JWT

除以上默认字段外,还可以自定义私有字段。

最后,同样使用Base64 URL算法将有效载荷部分JSON对象转换为字符串

签名

签名实际上是一个加密的过程,是对上面两部分数据通过指定的算法生成哈希,以确保数据不会被篡改。

首先需要指定一个密码(secret),该密码仅仅保存在服务器中,并且不能向用户公开。然后使用JWT头中指定的签名算法(默认情况下为HMAC SHA256),根据以下公式生成签名哈希:

HMACSHA256(base64UrlEncode(header) + "." + base64UrlEncode(payload),secret)

在计算出签名哈希后,JWT头,有效载荷和签名哈希的三个部分组合成一个字符串,每个部分用"."分隔,就构成整个JWT对象。

base64编码,并不是加密,只是把明文信息变成了不可见的字符串。但是其实只要用一些工具就可以把base64编码解成明文,所以不要在JWT中放入涉及私密的信息。

JWT签名算法

JWT签名算法中,一般有两个选择:HS256和RS256。

HS256 (带有 SHA-256 的 HMAC )是一种对称加密算法, 双方之间仅共享一个密钥。由于使用相同的密钥生成签名和验证签名, 因此必须注意确保密钥不被泄密。

RS256 (采用SHA-256 的 RSA 签名) 是一种非对称加密算法, 它使用公共/私钥对: JWT的提供方采用私钥生成签名, JWT 的使用方获取公钥以验证签名。

JJWT

jjwt是一个提供JWT创建和验证的Java库。永远免费和开源(Apache License,版本2.0),JJWT很容易使用和理解。

pom

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.1</version>

</dependency>

<dependency>

<groupId>junit</groupId>

<artifactId>junit</artifactId>

<version>4.12</version>

</dependency>

<dependency>

<groupId>cn.hutool</groupId>

<artifactId>hutool-all</artifactId>

<version>5.1.0</version>

</dependency>

JwtHelper工具类

public class JwtHelper {

//过期时间

private static long tokenExpiration = 24*60*60*1000;

//签名秘钥

private static String tokenSignKey = "123456";

//根据参数生成token

public static String createToken(Long userId, String userName) {

String token = Jwts.builder()

.setSubject("YYGH-USER")

.setExpiration(new Date(System.currentTimeMillis() + tokenExpiration))

.claim("userId", userId)

.claim("userName", userName)

.signWith(SignatureAlgorithm.HS512, tokenSignKey)

.compressWith(CompressionCodecs.GZIP)

.compact();

return token;

}

//根据token字符串得到用户id

public static Long getUserId(String token) {

if(StringUtils.isEmpty(token)) return null;

Jws<Claims> claimsJws = Jwts.parser().setSigningKey(tokenSignKey).parseClaimsJws(token);

Claims claims = claimsJws.getBody();

Integer userId = (Integer)claims.get("userId");

return userId.longValue();

}

//根据token字符串得到用户名称

public static String getUserName(String token) {

if(StringUtils.isEmpty(token)) return "";

Jws<Claims> claimsJws = Jwts.parser().setSigningKey(tokenSignKey).parseClaimsJws(token);

Claims claims = claimsJws.getBody();

return (String)claims.get("userName");

}

public static void main(String[] args) {

String token = JwtHelper.createToken(1L, "lucy");

System.out.println(token);

System.out.println(JwtHelper.getUserId(token));

System.out.println(JwtHelper.getUserName(token));

}

}

RS256 算法

public class JwtTest {

//生成jwt,不使用签名

@Test

public void test1(){

//添加构成JWT的参数

Map<String, Object> headMap = new HashMap();

headMap.put("alg", "none");//不使用签名算法

headMap.put("typ", "JWT");

Map body = new HashMap();

body.put("userId","1");

body.put("username","xiaoming");

body.put("role","admin");

String jwt = Jwts.builder()

.setHeader(headMap)

.setClaims(body)

.setId("jwt001")

.compact();

System.out.println(jwt);

//解析jwt

Jwt result = Jwts.parser().parse(jwt);

Object jwtBody = result.getBody();

Header header = result.getHeader();

System.out.println(result);

System.out.println(jwtBody);

System.out.println(header);

}

//生成jwt时使用签名算法生成签名部分----基于HS256签名算法

@Test

public void test2(){

//添加构成JWT的参数

Map<String, Object> headMap = new HashMap();

headMap.put("alg", SignatureAlgorithm.HS256.getValue());//使用HS256签名算法

headMap.put("typ", "JWT");

Map body = new HashMap();

body.put("userId","1");

body.put("username","xiaoming");

body.put("role","admin");

String jwt = Jwts.builder()

.setHeader(headMap)

.setClaims(body)

.setId("jwt001")

.signWith(SignatureAlgorithm.HS256,"zysheep")

.compact();

System.out.println("token: " +jwt);

//解析jwt

Jwt result = Jwts.parser().setSigningKey("zysheep").parse(jwt);

Object jwtBody = result.getBody();

Header header = result.getHeader();

System.out.println(result);

System.out.println(jwtBody);

System.out.println(header);

}

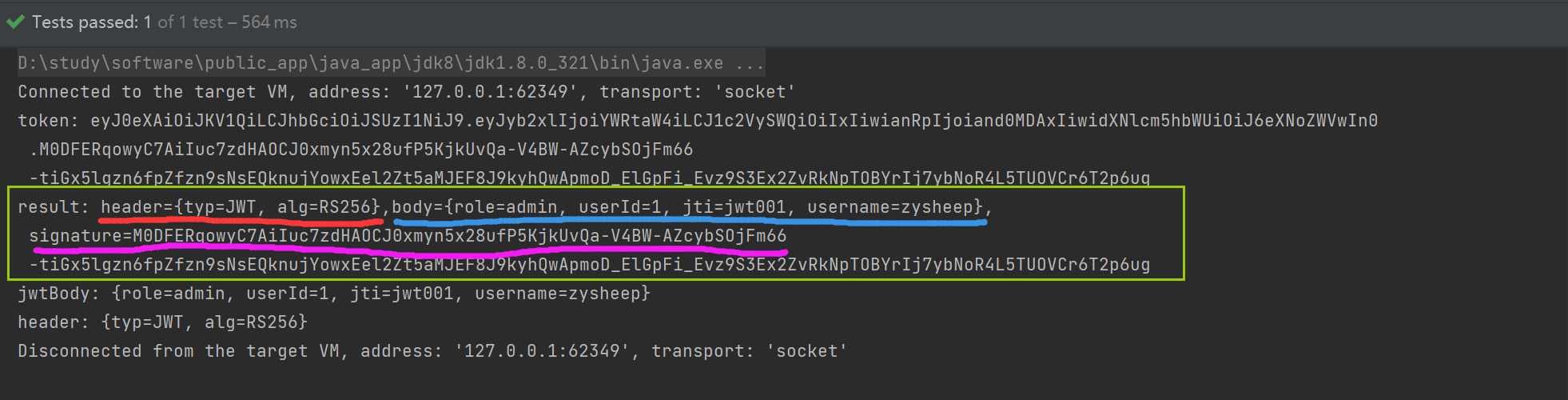

//生成jwt时使用签名算法生成签名部分----基于RS256签名算法

@Test

public void test3() throws Exception{

//添加构成JWT的参数

Map<String, Object> headMap = new HashMap();

headMap.put("alg", SignatureAlgorithm.RS256.getValue());//使用RS256签名算法

headMap.put("typ", "JWT");

Map body = new HashMap();

body.put("userId","1");

body.put("username","zysheep");

body.put("role","admin");

String jwt = Jwts.builder()

.setHeader(headMap)

.setClaims(body)

.setId("jwt001")

.signWith(SignatureAlgorithm.RS256,getPriKey())

.compact();

System.out.println("token: " +jwt);

//解析jwt

Jwt result = Jwts.parser().setSigningKey(getPubKey()).parse(jwt);

Object jwtBody = result.getBody();

Header header = result.getHeader();

System.out.println("result: "+ result);

System.out.println("jwtBody: "+ jwtBody);

System.out.println("header: "+ header);

}

//生成自己的 秘钥/公钥 对

@Test

public void test4() throws Exception{

//自定义 随机密码, 请修改这里

String password = "zysheep";

KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance("RSA");

SecureRandom secureRandom = new SecureRandom(password.getBytes());

keyPairGenerator.initialize(1024, secureRandom);

KeyPair keyPair = keyPairGenerator.genKeyPair();

byte[] publicKeyBytes = keyPair.getPublic().getEncoded();

byte[] privateKeyBytes = keyPair.getPrivate().getEncoded();

FileUtil.writeBytes(publicKeyBytes, "D:\\study\\code\\SpringBoot\\springboot-integration\\springboot-jwt\\src\\main\\resources\\RS256\\pub.key");

FileUtil.writeBytes(privateKeyBytes, "D:\\study\\code\\SpringBoot\\springboot-integration\\springboot-jwt\\src\\main\\resources\\RS256\\pri.key");

}

//获取私钥

private PrivateKey getPriKey() throws Exception{

InputStream resourceAsStream =

this.getClass().getClassLoader().getResourceAsStream("RS256/pri.key");

DataInputStream dis = new DataInputStream(resourceAsStream);

byte[] keyBytes = new byte[resourceAsStream.available()];

dis.readFully(keyBytes);

PKCS8EncodedKeySpec spec = new PKCS8EncodedKeySpec(keyBytes);

KeyFactory kf = KeyFactory.getInstance("RSA");

return kf.generatePrivate(spec);

}

//获取公钥

private PublicKey getPubKey() throws Exception{

InputStream resourceAsStream =

this.getClass().getClassLoader().getResourceAsStream("RS256/pub.key");

DataInputStream dis = new DataInputStream(resourceAsStream);

byte[] keyBytes = new byte[resourceAsStream.available()];

dis.readFully(keyBytes);

X509EncodedKeySpec spec = new X509EncodedKeySpec(keyBytes);

KeyFactory kf = KeyFactory.getInstance("RSA");

return kf.generatePublic(spec);

}

}

2639

2639

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?