欢迎各位指正错误

ISS扫描器,用于自动对网络设备安全漏洞的检查和分析。

MBSA是微软的安全评估工具,可以对IE、Outlook和Office等系统的安全报告。

X-Scanner这是在Windows下,针对Windows NT/Windows 2000和Windows XP操作系统的安全进行全面细致的评估。

WSUS是个微软推出的网络化的补丁分发方案,支持微软公司全部产品的更新,包括Office、AQL Server、MSDE和Exchange Server等内容。

应用入侵防护系统能够防止诸多入侵,其中包括Cookie篡改、SQL代码嵌入、参数篡改、缓冲器溢出、强制浏览、畸形数据包、数据类型不匹配以及其他已知漏洞等。

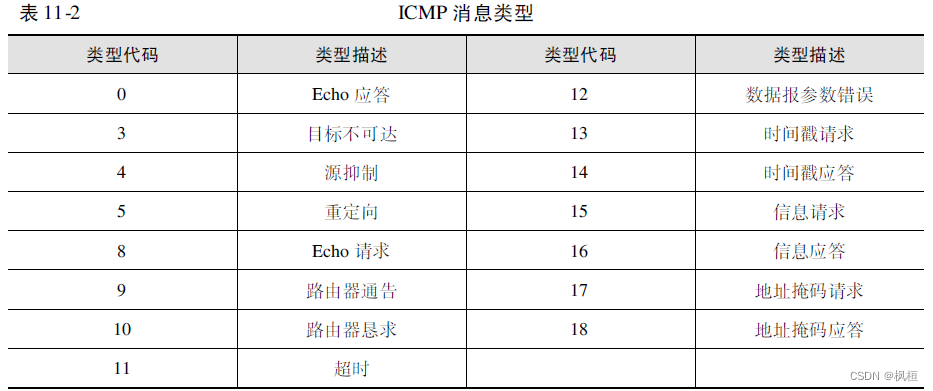

常用ICMP报文类型主要有0 Echo应答、3目标不可达、4源抑制、5重定向、8Echo请求、9路由器通告、11超时以及12参数失灵等。ICMP消息封装在IP数据包内而非TCP数据包内。

路由器上配置团体名:snmp-server community 团体名 {view视阀名ro|rw} [访问控制表号]

“Router(config)#snmp server enable traps"中”traps“又称为陷入或中断。SNMP规定了六种一般的自陷情况,例如冷启动,热启动,链路失效等每当出现这些情况时,代理就会向管理站发出包含有”团体名“和Trap PDU的报文。管理站不必有所应答。

SYN Flooding攻击指的是该攻击以多个随机的源主机地址向目的路由器发送SYN包,而在收到目的路由器的SYN ACK后并不回应,这样,目的路由器就为这些源主机建立了大量的连接队列,而且由于没有收到ACK一直维护着这些队列,造成了资源的大量消耗而不能向正常请求提供服务,甚至导致路由器崩溃服务器要等待超时Time Out才能断开已分配的资源。

协议欺骗攻击方式有:

- IP欺骗攻击;

- ARP欺骗攻击;

- DNS欺骗攻击;

- 源路由欺骗攻击。

其中IP欺骗攻击是通过伪造某台主机的IP地址骗取特权,进而进行攻击的技术。

基于网络的入侵检测系统用原始的网络包作为数据源,实时接收和分析网络中流动的数据包,从而检测是否存在入侵行为。

Smurf攻击:攻击者冒充受害主机的IP地址,向一个大的网络发送echo request的定向广播包,此网络的许多主机都做出回应,受害主机会收到大量的echo reply消息。

DDoS攻击是指攻击者攻破多个系统,利用这些系统集中攻击其他目标,大量请求使被害设备因为无法处理而拒绝服务。

Land攻击是指向某个设备发送数据包,把源IP地址的目的IP地址均设为攻击目的地址。

MIB-2库中计数器类型的值是个非负整数,且从0开始逐步增加,只能增加,不能减少;而计量器类型的值可以增加也可以减少。

SNMP主要操作有get获取、set设置、notification通知。SNMP管理模型中,Manager通过SNMP的定义的PDU向Agent发出请求,而Agent将得到MIB值通过SNMP协议传给Manager。而标识符OID是用于对网络硬件进行唯一标识,其中1.3.6.1.4.1.9开头的OID表示Cisco。

只有在团体字的访问模式是read-write的条件下才能实现Set操作。当管理站需要查询时,就向某个代理发出包含团体字和GetRequestPDU的报文。当SNMP管理站收到一条Inform通知后需要向发送者回复一条确认消息。

在操作系统Windows Server 2003操作系统的cmd命令窗口中:

- netstat用于显示活动的TCP连接、侦听的端口、以太网统计信息、IP路由表和IP统计信息。

- nbtstat用于显示本机与远程计算机的基本TCP/IP的NetBIOS的统计连接信息。(nbtstat -r功能是列出通过广播和WINS解析名称)

- net view用于显示域列表、计算机列表或指定计算机上共享资源的列表。

- arp a用于显示当前主机的地址转换协议ARP表项。

- Tracert的功能是通过发送包含不同的TTL生存时间的ICMP报文,来检测到达目的计算机的路径。

- Pathping的功能是结合了ping和tracert命令功能,将报文发送到所经过地所有路由器,并根据每跳返回的报文进行统计。

- Netstat的功能是显示活动的TCP连接、侦听的端口、以太网统计信息、IP路由表和IP统计信息。

- route -f是用于清除路由表中所有的网关条目。

- netflow -e 用于设置发送频率。

- net statistics 用于显示本地工作站或服务器服务的统计日志。

- nbtstat -s用于列出会话及其目的IP地址。

- netstat -e 用于显示以太网统计信息。

采用漏洞扫描工具是实施漏洞查找的常用方法。扫描分为被动和主动两种:被动扫描对网络上流量进行分析,不产生额外的流量,不会导致系统的崩溃,其工作方式类似于IDS。主动扫描则更多地带有入侵的意味,可能会影响网络系统的正常运行。

主动扫描更多地带有入侵的意味,可能会影响网络系统的正常运行。公共漏洞和暴露CVE是行业标准,它为每个漏洞和暴露确定了唯一名称和标准化的描述。

X-Scanner运行在Windows平台下,而路由器、交换机等并不采用Windows系统。漏洞扫描器的主要评价指标包括:速度、能够发现的漏洞数量、是否支持可定制的攻击方法、报告、更新周期。

系统扫描器System Scanner是在系统层上通过依附于主机上的扫描器代理侦测主机内部的漏洞。

路由器通常具有包过滤功能,可以将从某一端口接收到符合一定特征的数据包进行过滤而不再转发。

Teardrop是基于UDP的病态分片数据包的攻击方法,其工作原理是向被攻击者发送多个分片的IP包。包过滤路由器可以对接收到的分片数据包进行分析,计算数据包的偏移量Offset是否有误,从而阻断Teardrop攻击。

造成一台计算机无法浏览某个Web网站的主要原因主要有:

- 该计算机的TCP/IP协议工作不正常;

- 该计算机IP地址与掩码设置错误;

- 该计算机的网关设置错误;

- 该计算机DNS设置有误;

- 该计算机的浏览器有问题;

- 该计算机设置的DNS服务器工作不正常;

- 网络中路由器或防火墙有相关拦截的ACL规则;

- 该网站工作不正常。

Cisco路由器中的Netflow的基本配置,主要包括接口配置、Netflow输出目标配置、输出版本配置以及查看Netflow的配置信息和查看Netflow采集到的信息。

配置Netflow输出目标,即采集服务器的IP地址和监听端口:

Router(config)#ip flow-export destination 202.113.79.25 9996

配置输出版本:

Router(config)#ip flow-export version 5

查看Netflow的配置信息:

Router(config)#show ip flow export

查看Netflow采集到的信息:

Router(config)#show ip cache flow

TcpDump可以将网络中传送的数据包的”头“完全截获下来提供分析。它支持针对网络层、协议、主机、网络或端口的过滤,并提供and、or、not等逻辑语句来去掉无用的信息。

Wireshark(前称Ethereal)是一个网络封包分析软件。网络封包分析软件的功能是撷取网络封包,并尽可能显示最为详细的网络封包资料。Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换。

MRTG是一个监控网络链路流量负载的工具软件,通过snmp协议得到设备的流量信息,并将流量负载以包含PNG格式的图形的HTML文档方式显示给用户,以非常直观的形式显示流量负载。

MBSA(Microsoft基准安全分析器)可以检查操作系统和SQL Server更新。还可以扫描计算机上的不安全配置,但MBSA不能用于网络嗅探。

NS-2是指Network Simulator version 2,N-S(Network Simulator)是一种针对网络技术的源代码公开的、免费的软件模拟平台,研究人员使用它可以很容易的进行网络技术的开发,而且发展到今天,它所包含的模块几乎涉及到了网络技术的所有方面。

OPNET就是一个网络仿真技术软件包,它能够准确的分析复杂网络性能和行为,在网络模型中的任意位置都可以插入标准的或用户指定的探头,以采集数据和进行统计。通过探头得到的仿真输出可以以图形化显示、数字方式观察、或者输出到第三方的软件包去。

30万+

30万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?