结合靶场对新手文件上传漏洞的测试时,遇到的一些问题的整理

前言

新手在进行文件上传时会遇到各种各样的问题,大佬别喷

一、什么是文件上传漏洞?

文件上传漏洞是指开放人员未对上传的文件进行严格的验证和过滤,而导致的用户可以越过其本身权限向服务器上上传可执行的动态脚本文件。

————————————————

二、工具介绍

1.中国蚁剑

三,靶场环境

1,墨者靶场

https://www.mozhe.cn/invite/2108062131329688

2,upload-labs

--------------------------------------------------------------------------------------------------------------------------

这里就说一下在进行文件上传漏洞测试时的一些问题

1,一句话木马书写错误,代码书写错误那用工具来去连接肯定不行的:

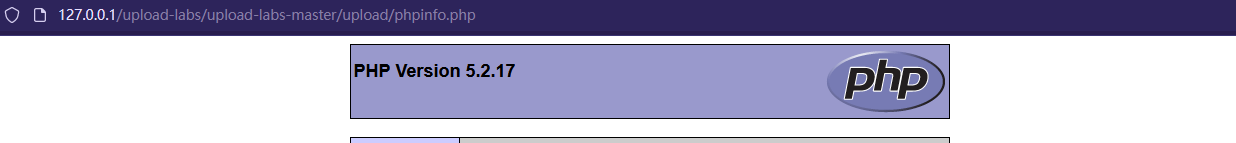

<?php @eval($_POST['hacker']); ?>2,上传的脚本文件不能被解析

首先要确定目标网站的脚本环境,php就用php脚本

3,清楚所上传的目录位置

这里因为用到的时upload-labs靶场,所以清楚上传的文件保存在/upload下,一般情况下是不知道上传后的目录的

这里再以墨者靶场举例,这是在上传后提示了文件上传到的位置

先写一个一句话马,改为jpg结尾(这里就不废话了),通过bp抓包修改为phtml后缀成功上传

上传成功发现告诉了我们文件上传到的位置

然后再拿出我们伟大的中国蚁剑去连接

这里在连接时编码器不要去用默认的default,可以换成base64

然后找到key文件!

3193

3193

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?