一、问题信息

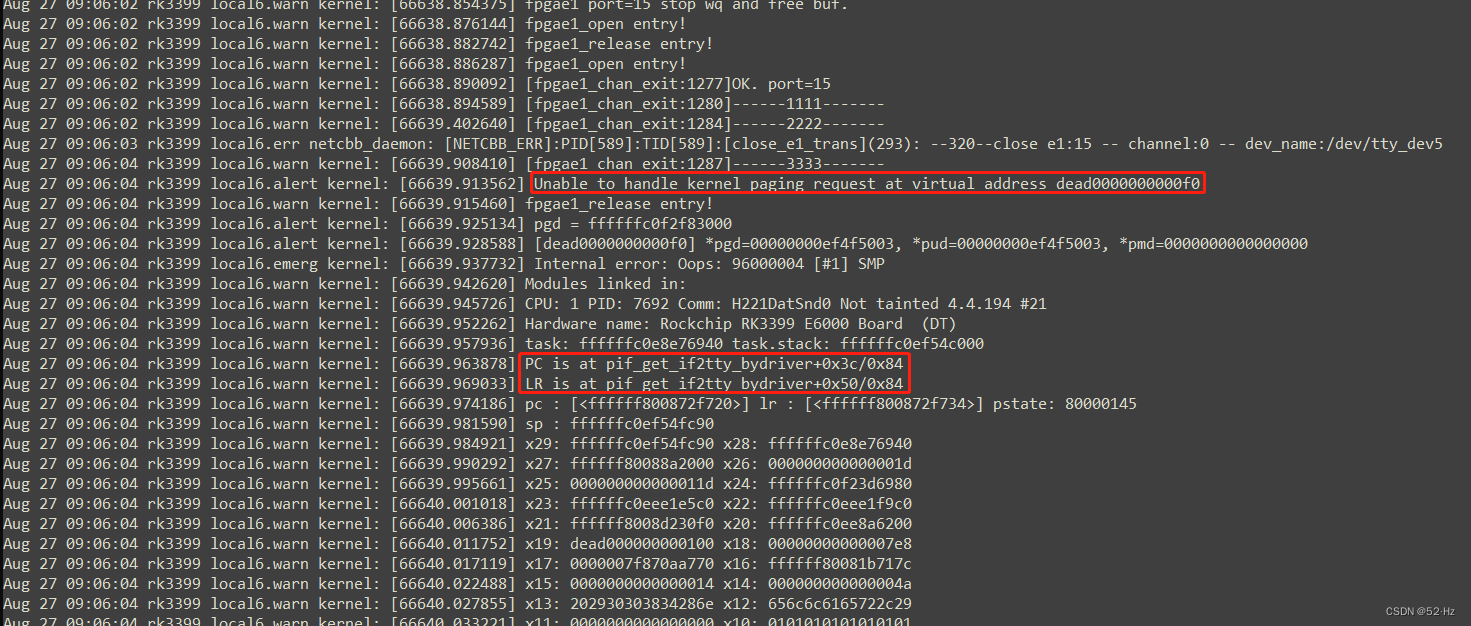

先看一段日志:

非法地址访问,并且出现了一个奇怪的地址:dead0000000000f0

二、代码定位

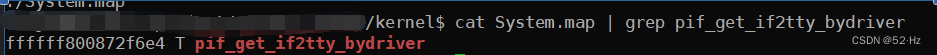

根据日志中PC指针的信息结合System.map查看函数grep pif_get_if2tty_bydriver的地址,如下:

cat System.map | grep pif_get_if2tty_bydriver

可以得到 pif_get_if2tty_bydriver 的起始地址是 0xffffff800872f6e4

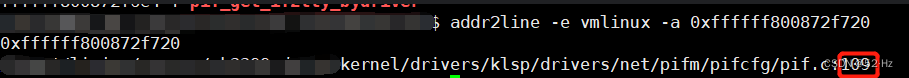

出现错误的地址就是:

0xffffff800872f6e4 + 0x3c = 0xffffff800872f720

那么,执行:

addr2line -e vmlinux -a 0xffffff800872f720

如下:

通过 addrline 可以直接定位出代码的具体出问题的文件及代码行数。

三、总结

addrline 工具并不能直接帮助解决问题,但是对于去排查出问题点还是很有帮助的。关于上面奇怪的地址:dead0000000000f0 在内核中出现,大概率与链表有关。具有原因是:链表第一个节点被删除了,里面next和prev都复制dead了。 然而代码仍访问此被删除节点,于是非法地址了。

解决方式,就是对于多线程在访问临界资源时需要做对应的保护措施,比如添加全局锁等。

文章讲述了如何通过日志中的地址信息,利用addr2line工具定位代码问题,发现链表异常导致的非法地址访问。作者强调了在多线程环境下处理临界资源时需要添加全局锁的重要性。

文章讲述了如何通过日志中的地址信息,利用addr2line工具定位代码问题,发现链表异常导致的非法地址访问。作者强调了在多线程环境下处理临界资源时需要添加全局锁的重要性。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?