0x01 什么是工控安全

工控,指的是工业控制自动化,主要利用电气、机械、软件组合的方式实现。 即是工业控制系统,或者是工厂自动化控制。工控安全指的是工业控制系统的数据、网络和系统安全。随着工业信息化的迅猛发展,德国的“工业4.0”、美国的“再工业化”风潮、“中国制造2025”等国家战略的推出,以及云计算、大数据、人工智能、物联网等新一代信息技术与制造技术的加速融合,工业控制系统由从原始的封闭独立走向开放、由单机走向互联、由自动化走向智能化。但在工业企业获得巨大发展动能的环境背景下,也滋生了大量安全隐患,工控安全正面临严峻的挑战 。

0x02 相关专业术语

- SCADA:数据采集与监视系统

- ICS:工业控制系统

- DCS:分布式/集散式控制系统

- PCS:过程控制系统

- PLC:可编程控制器

- HMI:人机界面

- …

0x03 相关工控协议

- MOdbus协议

- Profile协议

- CNA总线协议

- DNP3协议

- OPC规范

- MTConnect标准

0x04 工控系统安全现状

- 工控设备(如PLC、DCS等)以及工控协议本身普遍在设计之初就较少考虑信息安全方面的问题 。 工控设备主要关注的是功能安全,系统的稳定性及可靠性方面;互联网通常都通过加密、身份认证等方式来保证协议传输的安全性,如SSH、HTTPS协议。而工控协议基本都是采用明文方式传输,并且缺少身份认证的支持 。

- 工控系统在建设之初较少考虑信息安全问题 ,比如在进行内外网交互的时候,大多只采用了物理隔离的方式进行安全建设,存在很大的安全隐患。

- 随着互联网的发展,“两化融合”、“互联网+”、“工业4.0”等概念的推进,工控系统与互联网的信息交互变得十分必要且频繁,这就把系统中隐藏的风险、漏洞暴露出来,同时也会引入新的风险 。

- 其他问题: 工业控制产品漏洞屡见不鲜 、 缺乏有效的全生命周期安全管理 、操作人员信息安全意识低等问题

0x05 生产场景中常见的安全问题

- 操作站、工程师站等HMI人机界面通常采用windows系统,并且基本不进行补丁更新

- DCS与工程师站、操作站之间进行通信时,基本不进行身份验证、规则校验、加密传输、完整性检查等。

- 外部运维操作没有审计监管

- 工程师站权限非常大,有些是通用的工程师站,只要接入生产网络,就可以对控制系统进行运维

- 工控系统普遍存在弱口令问题。

- 通信协议的安全性考虑不足,容易被攻击者利用。专用的工控通信协议或规约在设计之初一般只考虑通信的实时性和可用性,很少或根本没有考虑安全性问题,例如缺乏强度足够的认证、加密或授权措施等 。

- 安全策略和管理制度不完善,人员安全意识不足。目前大多数行业尚未形成完整合理的信息安全保障制度和流程,对工控系统规划、设计、建设、运维、评估等阶段的信息安全需求考虑不充分 。

0x06 工控安全与传统安全的区别

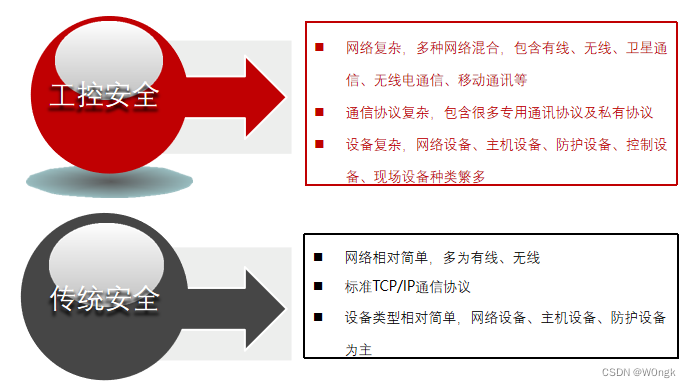

1、工控安全的特殊性

- 网络通信协议不同,工控安全大多使用各个厂商的私有协议,比如ModBus协议、西门子的S7协议等

- 系统稳定性要求高:网络安全造成的误报在一定程度上都等同于攻击

- 系统运行环境不同:工控系统运行环境相对原始和落后,大多使用老版本的WinXP、WIn7等系统,并且一般不打安全补丁

- 网络结构和行为相对稳定:不能频繁变动调整

- 网络防护要求高:不能通过简单的打补丁来解决问题

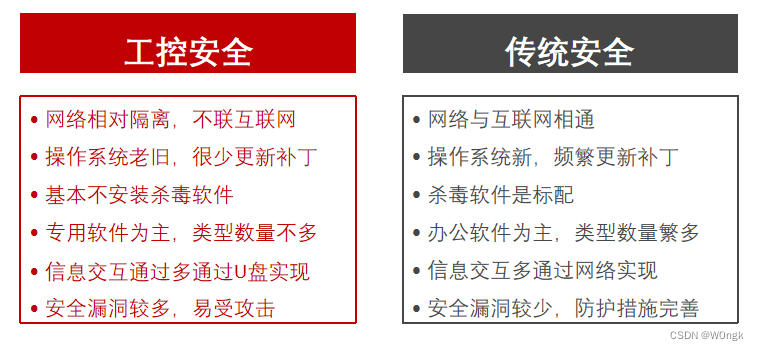

2、工控安全的防护目标不同

对于工控系统来说,防护目标与传统安全的防护目标同样存在较大差异,具体情况如下:

3、防护手段不同

4、网络架构区别

5、数据传输区别

6、运行环境不同

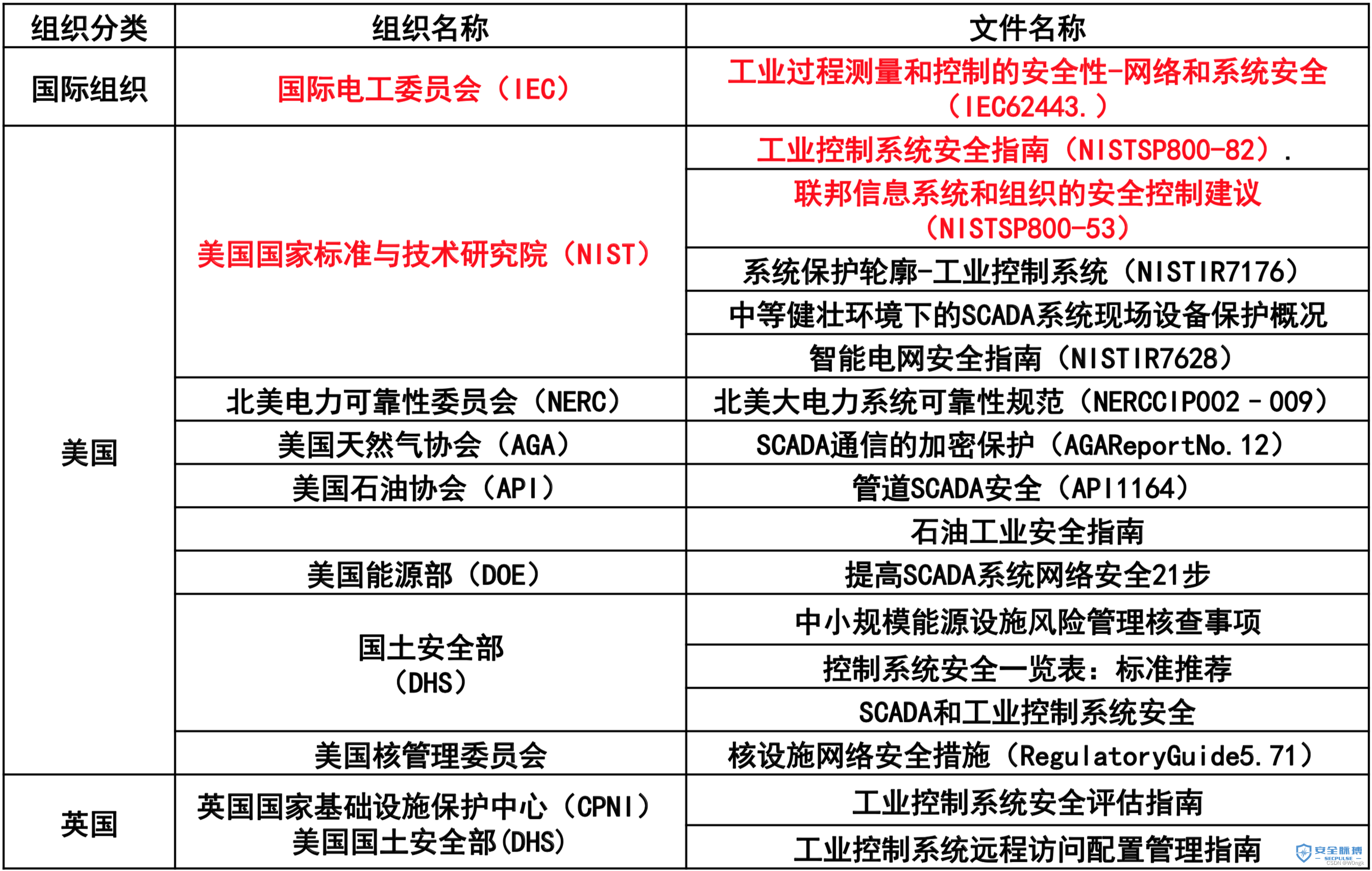

0x07 相关安全防护标准

1、国际标准

2、国内标准

- 《工业控制系统信息安全防护指南》

2016年10月,工业和信息化部印发《工业控制系统信息安全防护指南》,为工业企业制定工控安全防护实施方案提供指导方向。

该指南是国家网络和信息安全的重要组成部分,是推动中国制造2025、制造业与互联网融合发展的基础保障。

- 《工业控制系统信息安全行动计划 (2018-2020年)》

工业控制系统信息安全行动计划的主要目标是到2020年:

一是建成工控安全管理工作体系,企业主体责任明确,各级政府部门监督管理职责清楚,工作管理机制基本完善。

二是全系统、全行业工控安全意识普遍增强,对工控安全危害认识明显提高,将工控安全作为生产安全的重要组成部分。

三是态势感知、安全防护、应急处置能力显著提升,全面加强技术支撑体系建设,建成全国在线监测网络,应急资源库,仿真测试、信息共享、信息通报平台(一网一库三平台)。

四是促进工业信息安全产业发展,提升产业供给能力,培育一批龙头骨干企业,创建3-5个国家新型工业化产业化产业示范基地(工业信息安全)。

- 《信息安全技术工业控制系统安全控制应用指南》(GB/T 32919-2016)

该标准由全国信息安全标准化委员会(SAC/TC260)提出,全国信息安全标准化技术委员会归口管理。

适用于工业控制系统拥有者、使用者、设计实现者以及信息安全管理部门,为工业控制系统信息安全设计、实现、整改工作提供指导,也为工业控制系统信息安全运行、风险评估和安全检查工作提供参考。

方便规约工业控制系统的安全功能需求,为安全设计(包括安全体系结构设计)和安全实现奠定基础

- 《信息安全技术 网络安全等级保护基本要求 第5部分 工业控制系统安全扩展要求》

也就是等保2.0了,将原来的标准《信息安全技术 信息系统安全等级保护基本要求》改为《信息安全技术 网络安全等级保护基本要求》。

等级保护制度已被打造成新时期国家网络安全的基本国策和基本制度。对重要基础设施重要系统以及“云、物、移、大、工”纳入等保监管,将互联网企业纳入等级保护管理。

并在《网络安全等级保护基本要求 第5部分 工业控制系统安全扩展要求》中针对工控安全进行详细描述,并专门对工控分层模型等内容进行了描述。

- GB/T 26333-2010《工业控制网络安全风险评估规范》

作为我国工控安全第一个国家标准,解决了我国工控安全标准空白的问题,实现了工控安全标准零的突破。

此标准2011年发布实施,从发布时间上可以看出,我国关注工控安全的前辈们的高瞻远瞩。

但是此标准并未推行起来,成为了事实上可有可无的标准,成为了工控安全标准界的先烈。

究其原因,还是此标准无核心内容(核心内容都是直接引用其它标准),标准过于简单,可操作性低,导致此标准落地困难。

- GB/T 30976.1-2014《工业控制系统信息安全 》

作为我国工控安全第一个有内容的国家标准,解决了我国工控安全无标准可依的窘境。

《评估规范》分为管理评估和系统能力(技术)评估。管理评估宜对照风险接受准则和组织机构相关目标,识别、量化并区分风险的优先次序。

风险评估的结果宜指导并确定适当的管理措施及其优先级,评估风险和选择控制措施的过程需要执行多次,以覆盖组织机构的不同部门或各个工业控制系统。

管理评估分三个级别、系统能力(技术)评估分为四个级别。信息安全等级由系统能力等级和管理等级二维确定。

0x08 参考内容

- https://xw.qq.com/cmsid/20220216A000ME00

- https://blog.csdn.net/monologuezjp/article/details/121075894

- http://t.zoukankan.com/HacTF-p-9248528.html

- https://www.secpulse.com/archives/111849.html

246

246

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?