XSS靶场过关秘籍(level 1-4)

level 1

点击图片进入第一关

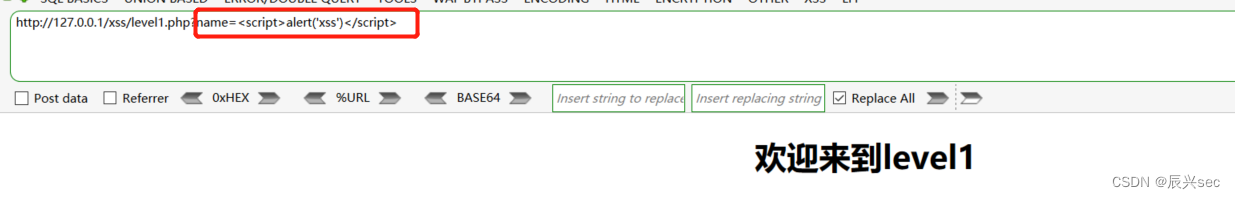

xss注入一般出现在输入框中,查看页面没有看见输入框,但是URL地址中有使用GET请求方式提交的参数,猜测此处存在xss注入

修改GET请求方式参数的数值,写入xss注入代码

<script>alert('xss')</script>

点击发送请求,页面弹窗提示过关

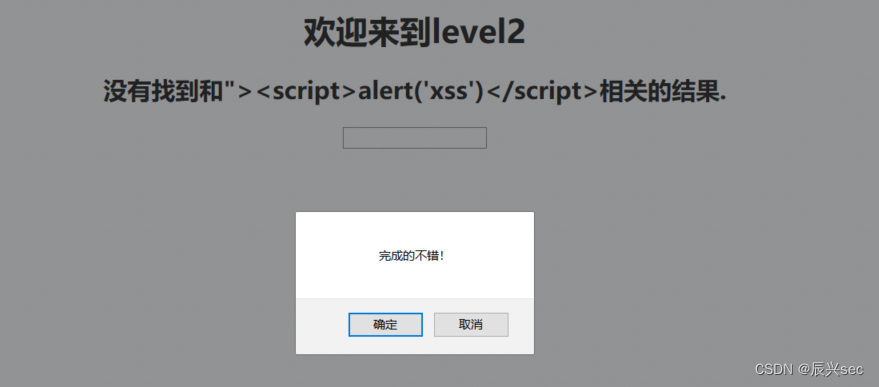

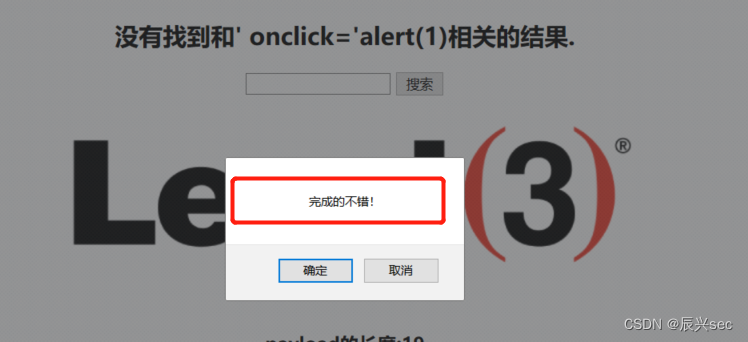

level 2

点击确定,自动跳转到下一关

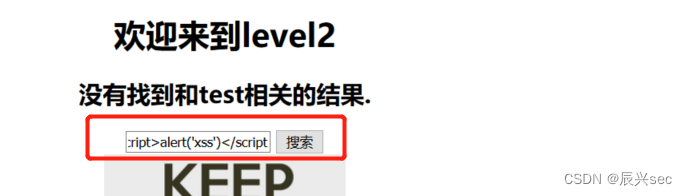

查看页面,发现有输入框,在输入框中输入xss注入代码进行测试

<script>alert('xss')</script>

点击搜索,页面没有跳转到下一关,猜测此处存在过滤

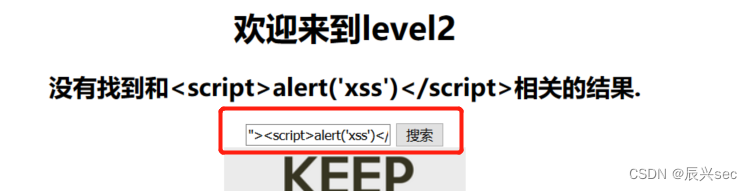

查看页面源码,发现页面源码中有两个地方出现xss注入代码,其中用于回显的xss代码<>被编译替换为 <和>

输入表单中xss注入代码没有被替换,但是需要闭合符号和标签,闭合符号和标签

"><script>alert('xss')</script>

将xss代码输入输入框,点击搜索,页面提示过关

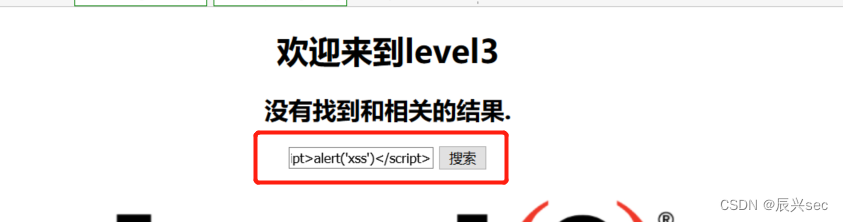

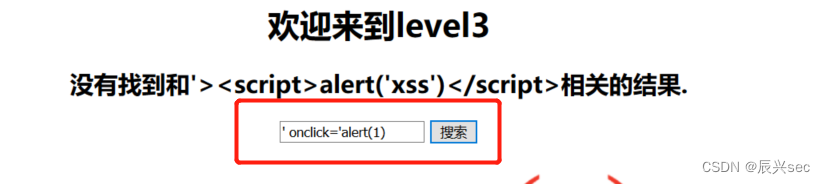

level 3

使用基本xss代码进行注入测试

<script>alert('xss')</script>

页面输入框中返回不完全的xss注入代码

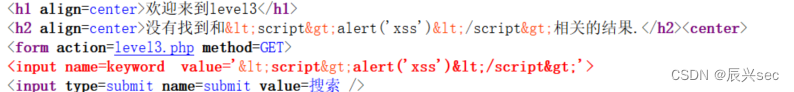

查看页面源码,发现页面源码依旧将<>编译替换为 <和>,但是没有编译替换单引号’,使用事件进行绕过

将xss注入代码写成一个鼠标点击触发事件,并闭合属性value的符号

' οnclick='alert(1)

点击搜索,页面没有变化,但此时再次点击输入框,页面弹窗提示过关

level 4

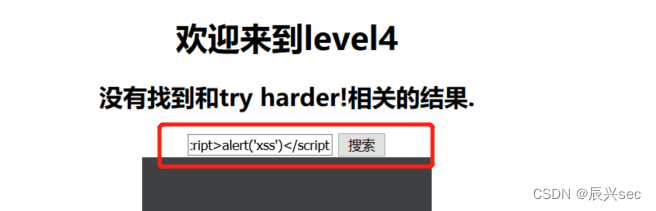

使用基本xss注入代码在输入框中进行注入测试

<script>alert('xss')</script>

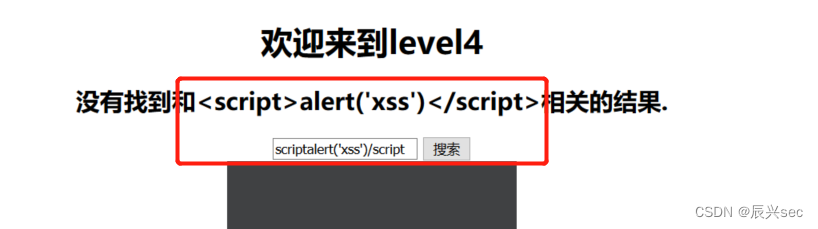

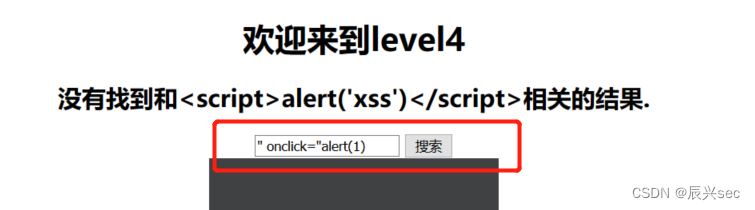

点击搜索,页面没有弹窗提示,查看页面源码

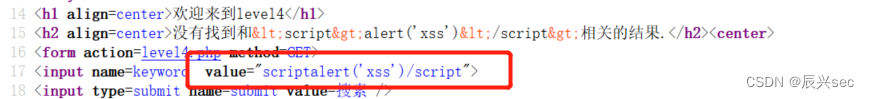

通过检查页面源码,发现将<>替换为空,没有对单引号进行编译,但是标签中的属性使用双引号进行闭合

使用双引号闭合属性,编写xss注入代码

" οnclick="alert(1)

将xss注入代码输入到输入框中,点击搜索,再次点击输入框,页面弹窗提示过关

612

612

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?