某小程序到谋网站

小程序,app,web端的安全其实类似,其都能联系到web安全上来。

本次是从某小程序登陆界面发现登录网址,从而进行一系列测试

提示:以下是本篇文章正文内容,仅供学习。xdm切记,点到为止,证明存在就行,再往下就不礼貌了。

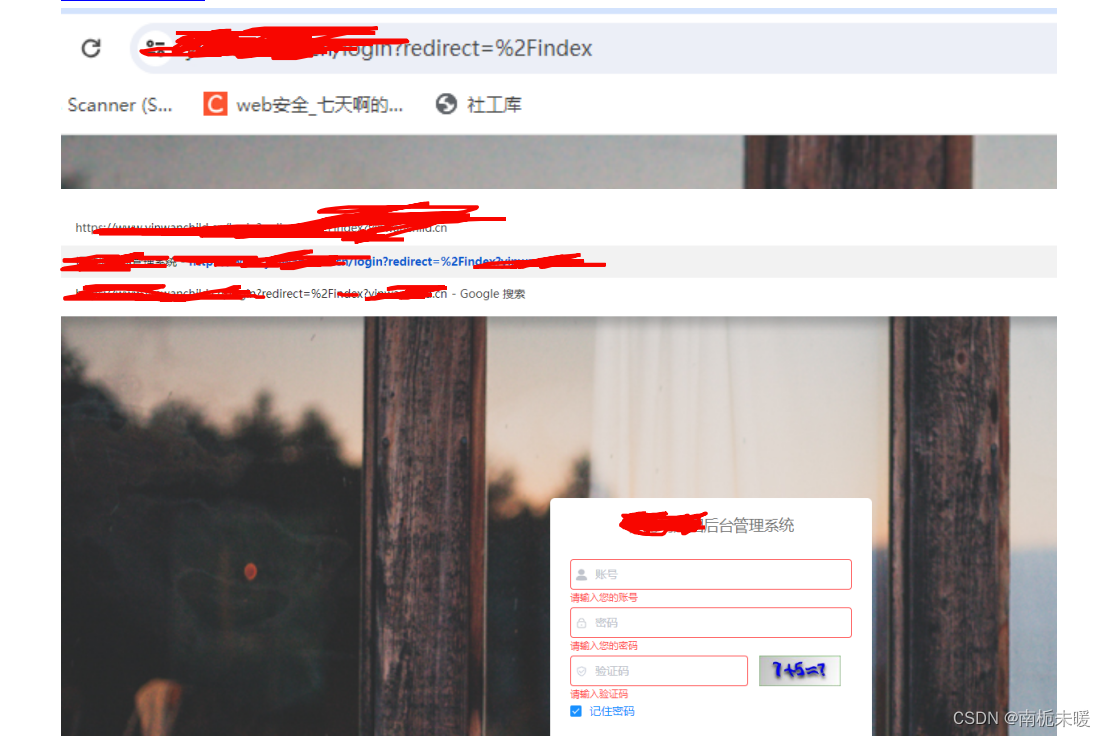

一、URL重定向跳转(未授权访问绕过登录)

访问找到的后台地址

https://xxx.com/login?redirect=%2Findex

发现有redirect,尝试url跳转

https://xxx.com/login?redirect=%2Findex?xxx.com

矮黑,绕过去了

相关存在url的参数:

redirect

redirect_to

redirect_url

redirectUrl

callback

toUrl

fromUrl

request

oauth_callback

url

go

jump

jump_to

target

service

to

returnUrl

goTo

link

linkto

domain

return

locationUrl

r_url

二、弱口令

进去之后看到账号才发现登陆管理员是个弱口令。。。

【弱口令才是yyds】

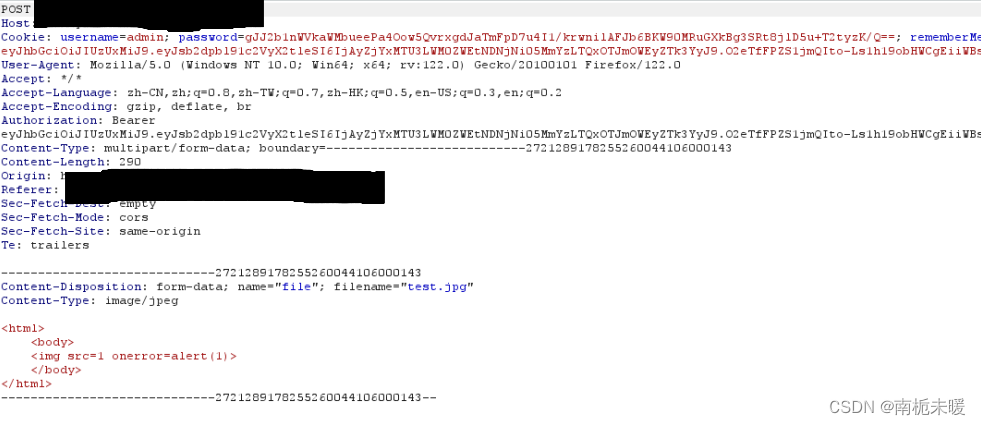

三、文件上传

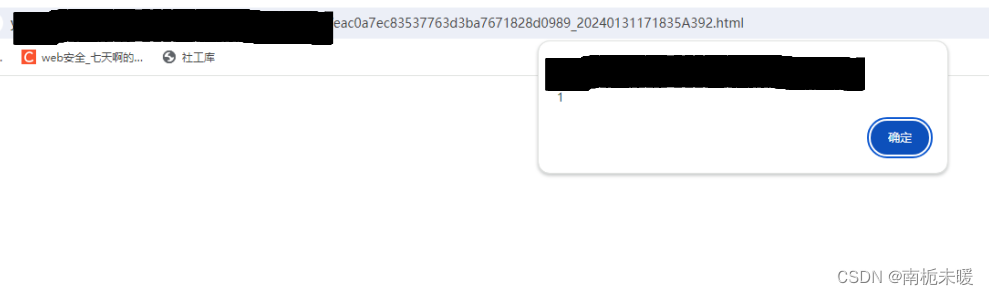

在后台上传文件,上传jpg类型,抓包修改参数为html,得到文件存储路径,访问解析

响应包中暴露出文件上传之后的路径

访问

总结:

无心插柳柳成荫,有心栽花花不开

就想找个通用,不小新点歪了,遂有此遇。网站太小,安全威胁太多,瞄了一眼还有sql,xss这种的,但是下班了,嘿嘿提桶跑

路权重不够,提交之后不收。。但是搞不明白,网站现在给关了什么鬼

本文讲述了作者在测试某小程序时发现的登录界面安全问题,包括URL重定向绕过登录验证、使用弱口令登录以及文件上传漏洞,揭示了小型网站安全存在的薄弱环节。

本文讲述了作者在测试某小程序时发现的登录界面安全问题,包括URL重定向绕过登录验证、使用弱口令登录以及文件上传漏洞,揭示了小型网站安全存在的薄弱环节。

2736

2736

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?