这道题因为我的理论限制,所以做了段时间才做出来,这道题它有两个知识前提,第一个就是.user.ini和图片文件头欺骗,这两点在这里有着举足轻重得作用,可以说不了解这两点就大概率得做不出这道题,前置知识点我也没咋理解好,但是这里有一篇写得不错得文章推荐给你门看看:

.user.ini得作用以及配置

图片文件头欺骗

前置知识点知道后,那就开始进入环境并且解体了

进入环境后我们会看见一个文件上传得网页,当我一看到这个网页得时候我的第一想法就是文件上传漏洞,当然最后的实验结果也确实是这个漏洞,不过它这里用了一个php的内置函数来验证所上传的文件是否符合规则,说多了,现在我们先来进行探测,看看普通的文件上传方式能不能起作用

好,这里可以发现用php的文件进行上传时会报错,唉,那就试试用图片

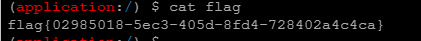

这里可以发现,用了png的图片马后下面会出现一个文件路劲以及文件的列表,这里呢我也不知道为什么,反正遇到这个情况就需要上传.user.ini的文件进行解析图片马,所以这里的正确做法是:上传.user.ini =>上传图片马=>进入图片马所在的路径并且在后面再加上index.php,若能访问则用蚁剑连接并找到flag即可

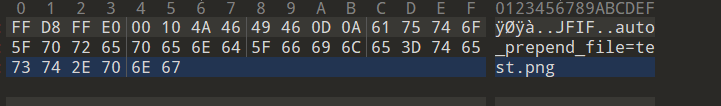

这里的.user.ini文件内容如下(使用的是010Editor进行编写的):

BUUCTF——[SUCTF 2019]CheckIn 1

最新推荐文章于 2024-02-01 15:31:42 发布

6089

6089

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?