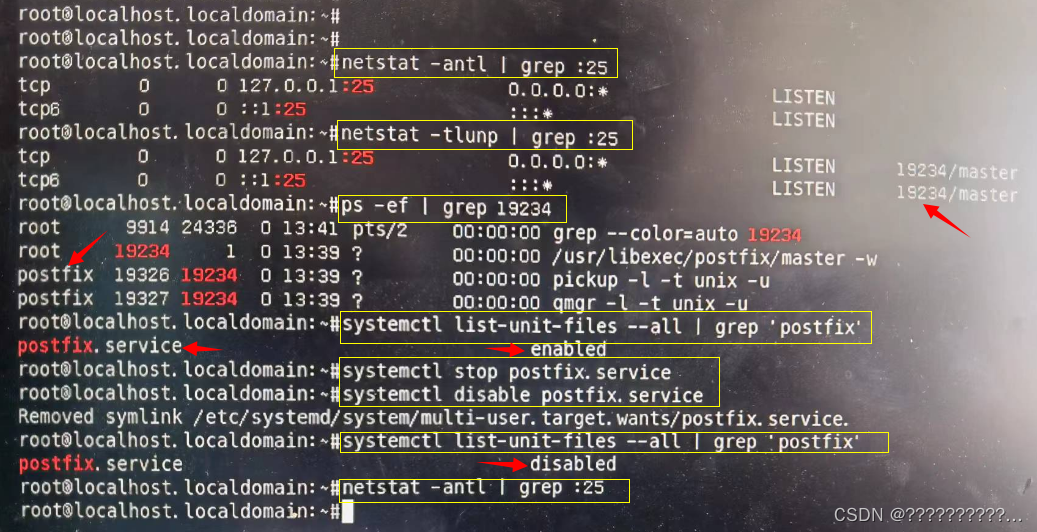

netstat -antl #查找那些高危端口开启

netstat -tlunp #查看端口和对应的进程ID、进程名称

ps -ef | grep 进程ID #查看进程对应的服务名称(如可以直接看出服务名称可不用这步)

systemctl list-unit-files --all | grep '服务名称' #查看服务名称状态,如是enables状态则要关闭该服务

systemctl stop 服务名称 #停止服务

systemctl disable 服务名称 #关闭服务

systemctl list-unit-files --all | grep '服务名称' #再次查看服务名称状态,如是disabled状态则已关闭该服务

netstat -antl #确认对应端口已关闭

例:

如要再次开启服务:

systemctl enable 服务名称 #开启服务

systemctl start 服务名称 #启动服务

8435

8435

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?