hackthebox shocker

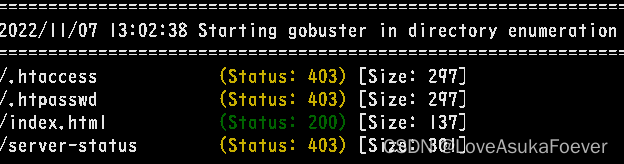

nmap过后发现开了80端口,并且是apache服务器。于是准备使用gobuster扫扫目录,使用/usr/share/SecLists/Discovery/Web-Content/apache.txt 扫。

/server-status目录无法访问,子域名也扫不出来,于是就没思路了。看了看题解,发现有个/cgi-bin目录需要扫出来,但是/usr/share/SecLists/Discovery/Web-Content/apache.txt 里面包含了/cgi-bin目录。

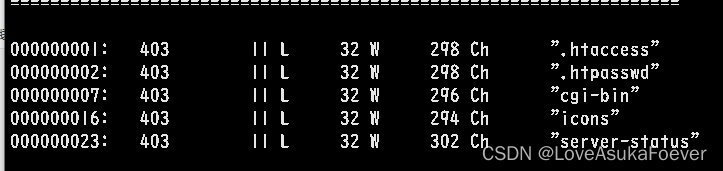

使用wfuzz扫描

wfuzz -w /usr/share/SecLists/Discovery/Web-Content/apache.txt --hc 404 -u http://example/FUZZ/

扫出来了,无语

总结

还是wfuzz香

1994

1994

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?