WEB漏洞-----SQL

壹.基础知识

前言

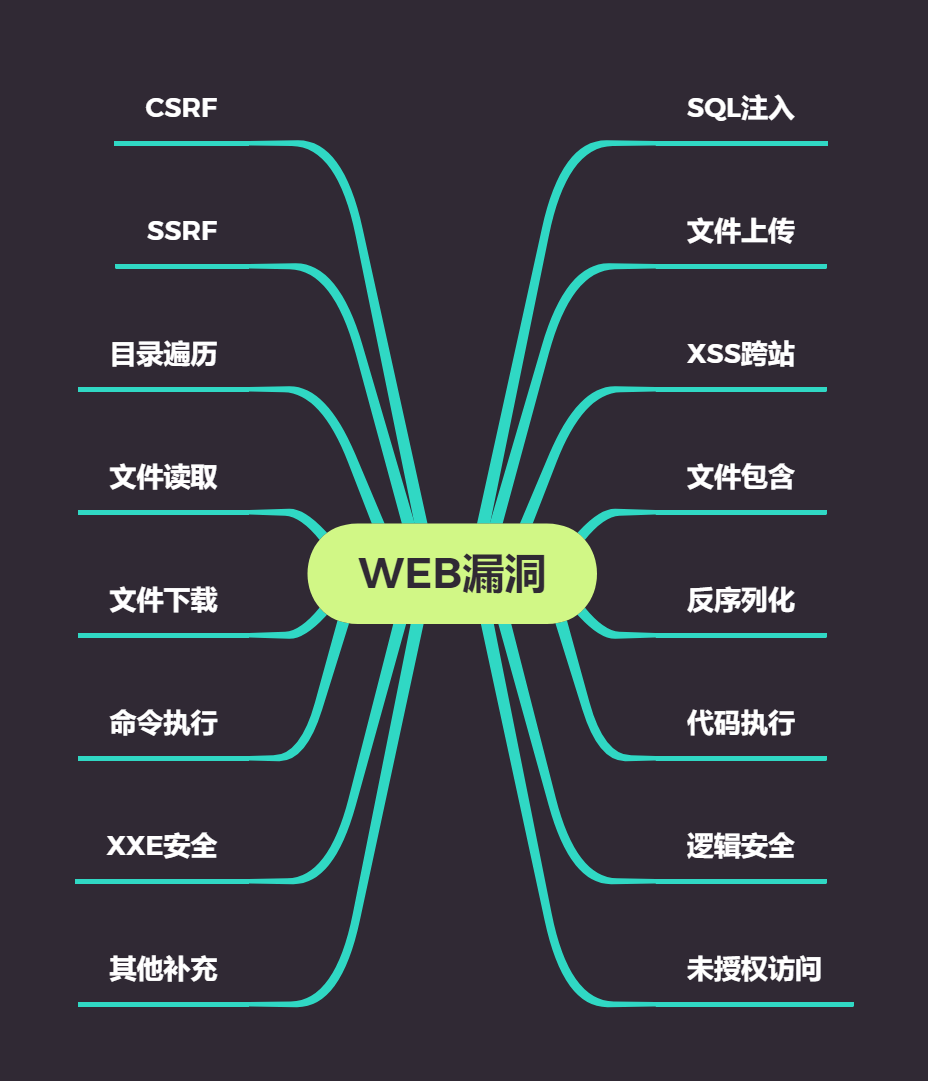

讲解各种WEB层面上的有哪些漏洞类型,具体漏洞的危害等级,以及简要的影响范围测试进行实例分析,思维导图中的漏洞也是我们将要学习到的各个知识点,其实针对漏洞的形成原理,如何发现,如何利用。

结构图

实际应用

CTF,SRC,红蓝对抗

简要说明以上漏洞危害情况

-

SQL注入

-

- 攻击者未经授权可以访问数据库中的数据,盗取用户的隐私以及个人信息,造成用户的信息泄露。

- 可以对数据库的数据进行增加或删除操作,例如私自添加或删除管理员账号。

-

- 如果网站目录存在写入权限,可以写入网页木马。攻击者进而可以对网页进行篡改,发布一些违法信息等。

- 经过提权等步骤,服务器最高权限被攻击者获取。攻击者可以远程控制服务器,安装后门,得以修改或控制操作系统。

-

XSS

-

- 窃取管理员帐号或Cookie,入侵者可以冒充管理员的身份登录后台。使得入侵者具有恶意操纵后台数据的能力,包括读取、更改、添加、删除一些信息。

- 窃取用户的个人信息或者登录帐号,对网站的用户安全产生巨大的威胁。例如冒充用户身份进行各种操作

-

- 网站挂马。先将恶意攻击代码嵌入到Web应用程序之中。当用户浏览该挂马页面时,用户的计算机会被植入木马

- 发送广告或者垃圾信息。攻击者可以利用XSS漏洞植入广告,或者发送垃圾信息,严重影响到用户的正常使用

-

XXE

-

- 读取任意文件

- 执行系统命令

-

- 探测内网端口

- 攻击内网网站

-

文件上传

如果 Web应用程序存在上传漏洞 , 攻击者甚至可以将一个webshell直接上传到服务器上

-

文件包含(可能含有文件包含的漏洞:inurl:php?file=)

-

- web服务器的文件被外界浏览导致信息泄露

- 脚本被任意执行,可能会篡改网站、执行非法操作、攻击其他网站

-

文件读取

通过任意文件下载,可以下载服务器的任意文件,web业务的代码,服务器和系统的具体配置信息,也可以下载数据库的配置信息,以及对内网的信息探测等等

-

CSRF(用户请求伪造)

-

- 以受害者名义发送邮件,发消息,盗取受害者的账号,甚至购买商品,虚拟货币转账,修改受害者的网络配置(比如修改路由器DNS、重置路由器密码)等等

- 个人隐私泄露、机密资料泄露、用户甚至企业的财产安全

-

SSRF (服务器端请求伪造)

-

- 可以对外网、服务器所在内网、本地进行端口扫描,获取一些服务的banner 信息

- 攻击运行在内网或本地的应用程序

-

- 攻击内外网

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

721

721

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?