进入页面后使用admin注册显示已经存在,那就随便使用一个用户名注册并登录后看到是一个文件上传

尝试.htaccess和.php都没有什么结果

将session用jwt解密得到

发现了我们的用户名储存在了sesion中,回想起我们注册时的提示admin已经存在,可以尝试伪造用户admin

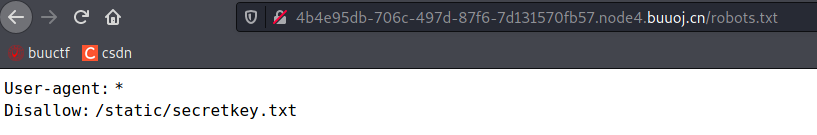

使用目录扫描可以扫到一个robots文件

访问robots给出的文件目录,猜测这里是加密所需的密钥

再次使用jwt进行加密

将加密后的session替换掉原来的session,可以看到flag图片,但是并没有显示

这里看大佬的wp是直接访问这张图片,然后查看源代码即可获得flag,我这边尝试后发现打不开图片,所以使用另一种方法

通过curl去请求则可以得到flag,curl的用法参考

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?