打开源码

<?php if ($_SERVER["REQUEST_METHOD"] == "POST") { ?>

<?php

extract($_POST);

if ($pass == $thepassword_123) { ?>

<div class="alert alert-success">

<code><?php echo $theflag; ?></code>

</div>

<?php } ?>

<?php } ?>

extract函数来处理$_POST接收到的数据

当 p a s s 和 pass和 pass和thepassword_123相等的时候输出flag

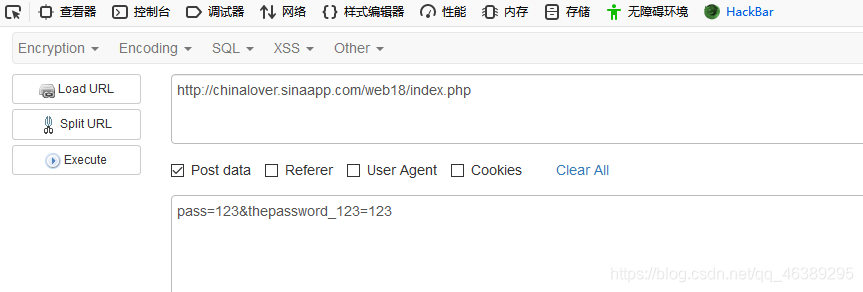

构造post请求

nctf{bian_liang_fu_gai!}

593

593

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?