1. Shiro 基本知识

1. 目前市面主流的安全框架:

- shiro:轻量级的,使用很方便,灵活,是apache提供的,在任何框架的

- SpringSecurity:是Spring家族的一部分,很多项目中会使用spring全家桶,相对与shiro来说,springSecurity更重量级,必须要求spring环境;相对shiro而言,功能更强大

2. 什么是Shiro

Shiro是apache旗下一个开源安全框架,它将软件系统的安全认证相关的功能抽取出来,实现用户身份认证、权限授权、加密、会话管理等功能,组成了一个通用的安全认证框架。

官方网站:http://shiro.apache.org/index.html

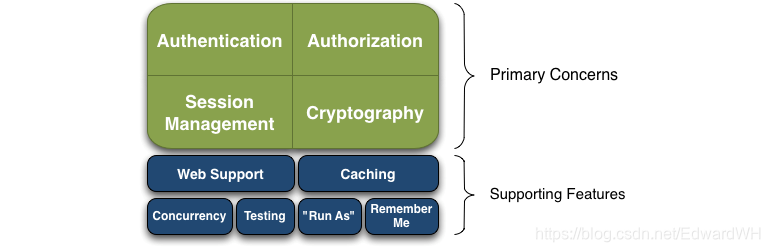

Shiro的功能模块如下图所示:

- Authentication:身份认证/登录,验证用户是不是拥有相应的身份。

- Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限。

- SessionManagement:对用户的会话信息进行管理,使Session不再仅限于JavaEE应用,同时扩展了Session数据的存储途径及缓存方式,更易于实现Session数据的集群共享。

- Cryptography:加密,保护数据的安全性,以简洁的API提供常用的加密算法和数据摘要算法。

3. 为什么使用Shiro

- 使用shiro可以非常快速的完成认证、授权等功能的开发,降低系统成本。

- 较之Spring Security,Shiro在保持强大功能的同时,在简单性和灵活性方面拥有较为明显的优势。

4. 什么时候使用Shiro

- 在项目中需要实现身份验证、权限授权等功能时,都可以使用Shiro来实现。

5. Shiro架构设计

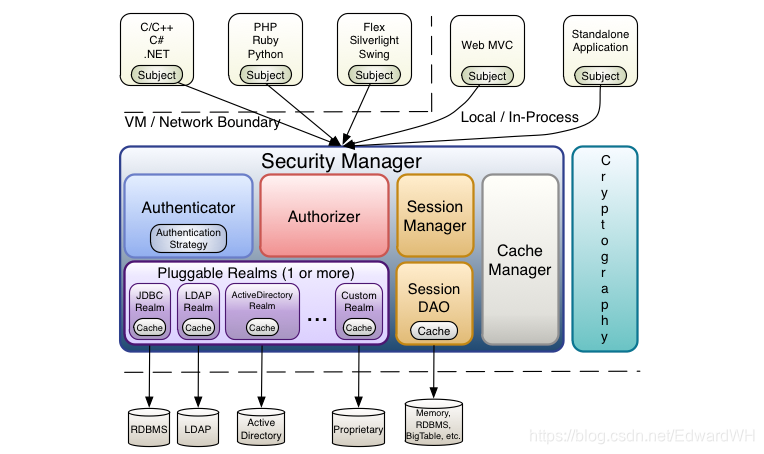

Shiro架构设计如下图所示:

通过Shiro框架进行权限管理时,要涉及到的一些核心对象,主要包括: 认证管理对象,授权管理对象,会话管理对象,缓存管理对象,加密管理对象, 以及Realm管理对象(领域对象:负责处理认证和授权领域的数据访问)

- Subject(主体):与软件交互的一个特定的实体(用户、第三方服务等)。

- SecurityManager(安全管理器):Shiro的核心,用来协调管理组件工作。

- Authenticator(认证管理器):负责执行认证操作。

- Authorizer(授权管理器):负责授权检测。

- SessionManager(会话管理):负责创建并管理用户 Session 生命周期,提供一个强有力的Session 体验。

- SessionDAO:代表SessionManager执行Session持久(CRUD)操作,它允许任何存储的数据挂接到session管理器上。

- CacheManager(缓存管理器):提供创建缓存实例和管理缓存生命周期的功能。

- Cryptography(加密管理器):提供了加密方式的设计及管理。

- Realms(领域对象):是shiro和你的应用程序安全数据之间的桥梁。

2. shiro的加密技术使用

1. shiro的加密技术的使用:

-

添加shiro的依赖

<dependency> <groupId>org.apache.shiro</groupId> <artifactId>shiro-spring</artifactId> <version>1.5.3</version> </dependency> -

在测试类中,写一个测试案例,来使用shiro的加密技术

@Test public void demo(){ String pwd = "123"; String name = "MD5"; //盐值 -- 采用UUID生成的随机字符串来作为盐值 String salt = UUID.randomUUID().toString(); int count = 3; //调用shiro的api来完成加密 //SimpleHash对象为加密后的对象 SimpleHash sh = new SimpleHash( name, //加密的消息摘要名称 pwd, //加密的对象 salt, //盐值 count); //加密过程中迭代的次数 String pwdHash = sh.toHex(); //将加密后的结果转换为16进制 System.err.println(pwdHash); }

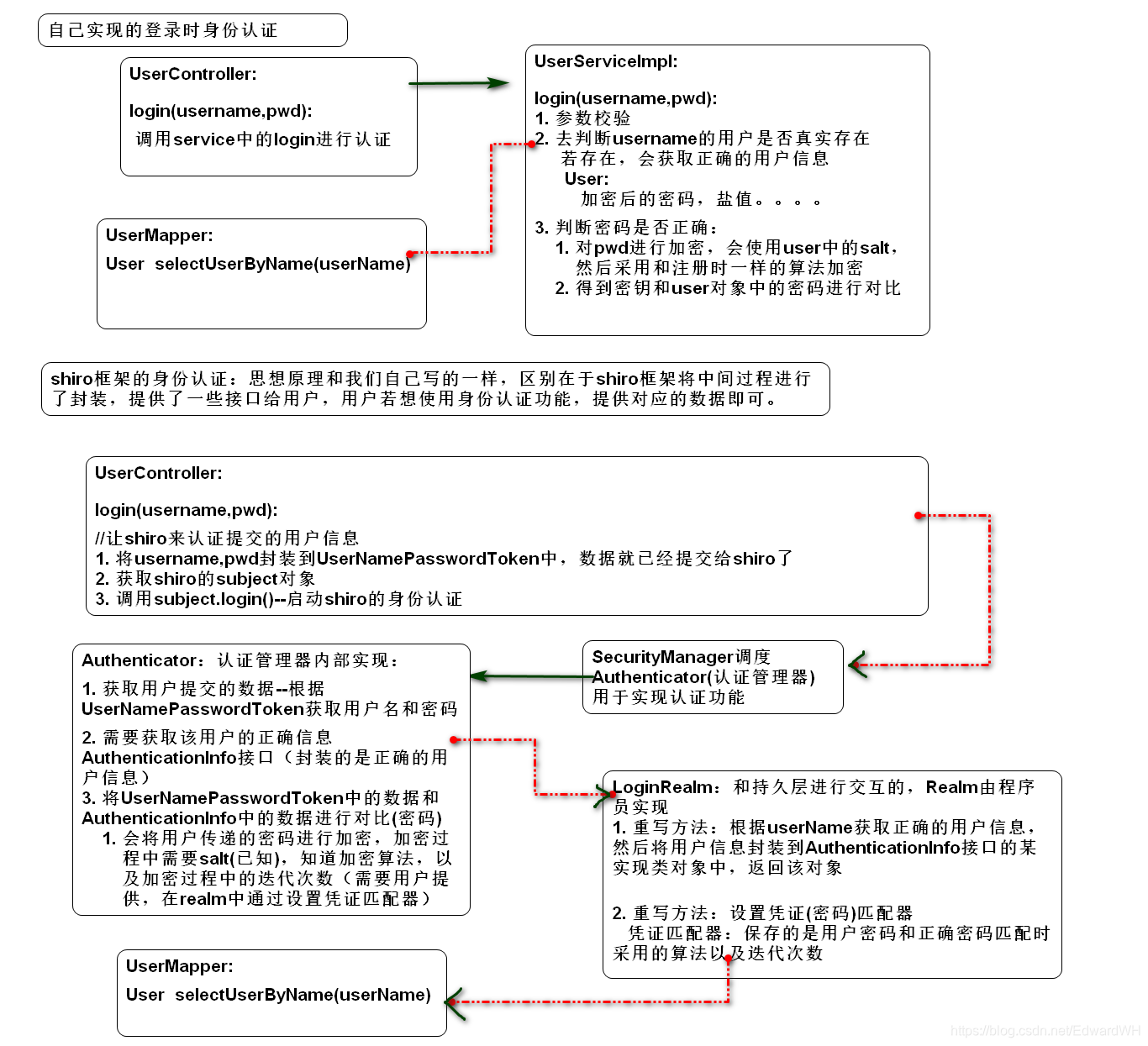

3. shiro身份认证

登录时进行身份认证,身份认证其实就是项目的安全校验之一,而shiro是安全框架,就提供了身份认证的功能

1. 自己实现身份认证与shiro实现身份认证对比

2. 要将自定义的Realm提交给SecurityManager管理–需要定义一个配置类

3. 程序中使用shiro的身份认证功能,需要定义的内容:

1. 持久层

- 已经存在对应的方法,直接使用

2. 定义一个Realm类,实现了持久层交互,同时将得到的数据返回给shiro,要将它交给SecutiryManager管理

/**

* 获取用户的认证信息

* @param token

* @return AuthenticationInfo 封装正确的用户信息,返回给Authentictor(认证管理器)

* @throws AuthenticationException

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

//获取正确的用户信息

UsernamePasswordToken usernamePasswordToken = (UsernamePasswordToken)token;

String userName = usernamePasswordToken.getUsername();

//根据userName获取user数据

User user = userMapper.selectUserByName(userName);

//判断user是否为空

if(user==null){

throw new UnknownAccountException("账号不存在!");

}

if(user.getValid()==0){

throw new LockedAccountException("该账户被禁用!");

}

//将取出的用户的salt由String类型转换为ByteSource类型

ByteSource credentialSlat = ByteSource.Util.bytes(user.getSalt());

//将用户信息封装到AuthenticationInfo对象中并返回

SimpleAuthenticationInfo simpleAuthenticationInfo = new SimpleAuthenticationInfo(

user, //principal 认证身份 该值可以是user对象,也可以是username

user.getPassword(), //hashedCredentials 加密后的密码

credentialSlat, //credentialsSalt 盐值,需要注意,此处需要的盐值是ByteSource类型(是shiro中的盐值对象)

getName()

);

return simpleAuthenticationInfo;

}

/**

* 设置凭证匹配器(设置凭证匹配时加密的算法,加密的次数)

* @param credentialsMatcher

*/

@Override

public void setCredentialsMatcher(CredentialsMatcher credentialsMatcher) {

// 创建凭证匹配器对象

HashedCredentialsMatcher hashedCredentialsMatcher = new HashedCredentialsMatcher();

hashedCredentialsMatcher.setHashAlgorithmName("MD5"); // 设置加密算法名称

hashedCredentialsMatcher.setHashIterations(3); // 设置加密时的迭代次数

super.setCredentialsMatcher(hashedCredentialsMatcher);

}

3. 定义配置类

@Configuration

public class ShiroConfig {

//对请求url的进行配置,通过shiro的过滤器完成--配置shiro的过滤器

@Bean

public ShiroFilterFactoryBean shiroFileter(SecurityManager securityManager){

//创建ShiroFilterFactoryBean对象

ShiroFilterFactoryBean shiroFilterFactoryBean = new ShiroFilterFactoryBean();

shiroFilterFactoryBean.setSecurityManager(securityManager);

//将需要拦截的请求和放心的请求路径进行配置

/**

* key:保存的是url

* value:是固定的字符串

* anon:anonymous 表示可以匿名访问的url map.put("url","anon")

* authc:authentication 表示需要认证后才可以访问的url map.put("url","authc")

* logout:表示会调用shiro的登出功能 map.put("url","logout")

*/

Map<String ,String > filterChainDefinitionMap = new LinkedHashMap<>();

//配置可以匿名访问的资源

filterChainDefinitionMap.put("/bower_components/**","anon");

filterChainDefinitionMap.put("/build/**","anon");

filterChainDefinitionMap.put("/dist/**","anon");

filterChainDefinitionMap.put("/plugins/**","anon");

//放行登录的请求路径

filterChainDefinitionMap.put("/user/login","anon");

//需要认证后才可以访问的资源,除了以上放行的资源外,其他的所有url都要先认证

filterChainDefinitionMap.put("/**","authc");

//配置进行认证的页面

shiroFilterFactoryBean.setLoginUrl("/login_page");

//将以上的配置内容添加到过滤器上

shiroFilterFactoryBean.setFilterChainDefinitionMap(filterChainDefinitionMap);

return shiroFilterFactoryBean;

}

@Bean

public UserRealm userRealm(){

return new UserRealm();

}

@Bean

public DefaultWebSecurityManager securityManager(){

//得到默认的securityManager对象

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

securityManager.setRealm(userRealm());

return securityManager;

}

}

4. 定义控制器

@RequestMapping("/login")

public JsonResult<Void> login(String userName,String password){

//1. 将用户数据封装到UserNamePassword对象中提交给shiro

UsernamePasswordToken usernamePasswordToken = new UsernamePasswordToken(userName,password);

//2. 获得subject对象并调用login方法

Subject subject = SecurityUtils.getSubject();

subject.login(usernamePasswordToken);

return new JsonResult<Void>();

}

5. 在PageController中添加登录视图的跳转

@RequestMapping("/login_page")

public String getLoginPage() {

return "login";

}

6. 测试:

- 地址栏输入

localhost:8080/查看是否跳转到登录页面 - 地址栏输入登录信息

http://localhost:8080/user/login?userName=aa&password=1进行测试

7. 处理异常:

-

shiro框架的异常在控制层未处理,所以目前无法将异常信息给到用户

@ExceptionHandler(ShiroException.class) public JsonResult<Void> handleShiroException(ShiroException e){ JsonResult<Void> jsonResult = new JsonResult<>(); jsonResult.setStatus(Commons.SHIRO_EXCEPTION_STATUS); if(e instanceof UnknownAccountException){ jsonResult.setMessage("账号不存在!"); }else if(e instanceof LockedAccountException){ jsonResult.setMessage("该账号被禁用!"); }else if(e instanceof IncorrectCredentialsException){ jsonResult.setMessage("密码错误!"); }else if(e instanceof AuthorizationException){ jsonResult.setMessage("该用户无此操作权限!"); }else { jsonResult.setMessage("shiro操作异常!"); } return jsonResult; }

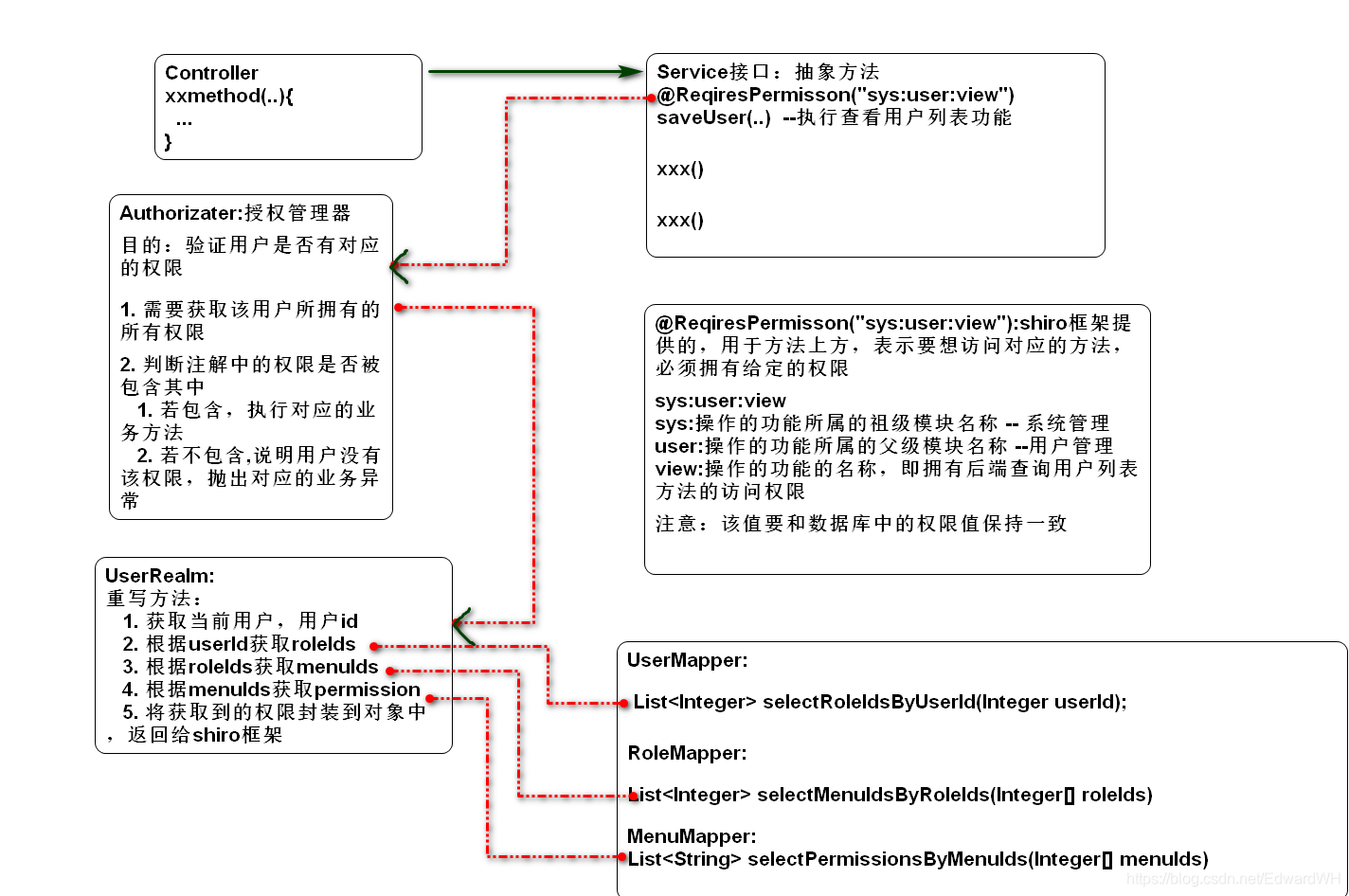

4. shiro授权管理

1. 作用:

- 检测当前用户对某操作是否由操作权限,若有,执行对应的操作;若无,不执行对应的操作,且会抛出相应的业务异常

2. 权限:

- 一个角色会拥有多个权限,而一个用户可能有多个角色,所以用户的权限即所拥有角色的权限集合

3. shiro授权管理的机制:如何判断当前用户是否拥有此操作权限

4. 持久层开发

-

在以上三个接口中定义抽象方法

-

在对应的映射文件中写sql语句:

UserMapper.xml中

<select id="seleRoleIdsByUserId" resultType="java.lang.Integer"> select role_id from sys_user_roles where user_id=#{userId} </select>RoleMapper.xml中 —重点:注意去重

select DISTINCT menu_id FROM sys_role_menus WHERE role_id in

#{roleId}

MenuMapper.xml中:

select permission FROM sys_menus WHERE id in

#{menuId}

5. 权限授权开发:

-

在自定义Realm中完成用户权限集合的获取,并返回给shiro框架

/** * 获取当前用户的授权信息 * @param principals * @return */ @Override protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) { //获取当前用户的id User user = (User) principals.getPrimaryPrincipal(); Integer userId = user.getId(); //根据userId查询roleIds,并判断roleIds List<Integer> roleIds = userMapper.seleRoleIdsByUserId(userId); if(roleIds==null || roleIds.size()==0){ throw new AuthorizationException(); } //根据roleIds查询menuIds,并判断menuIds //注意:该方法的参数类型为Integer[],而目前角色id是以list的形式出现的,需将list-->Array Integer[] roleIdsArr = new Integer[roleIds.size()]; List<Integer> menuIds = roleMapper.selectMenuIdsByRoleIds(roleIds.toArray(roleIdsArr)); if(menuIds==null || menuIds.size()==0){ //表示角色没有绑定的菜单 throw new AuthorizationException(); } //根据menuIds查询permission //因为此处的方法参数类型为数组,而此时menuIds的类型为list,所以需要将list->array Integer[] menuIdsArr = new Integer[menuIds.size()]; Set<String> permissions = menuMapper.selectPermissionsByMenuIds(menuIds.toArray(menuIdsArr)); //将权限数据封装到AuthorizationInfo对象中返回即可 SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo(); //将获取到的权限的set集合存入该对象 simpleAuthorizationInfo.setStringPermissions(permissions); return simpleAuthorizationInfo; } -

在业务层方法的上方添加@RequiresPermission(“sys:user:view”)注解

-

在配置文件进行配置,配置授权管理中用到的切面以及代理对象创建器

@Bean(name="lifecycleBeanPostProcessor") public static LifecycleBeanPostProcessor getLifecycleBeanPostProcessor() { // 对Shiro中的Bean的生命周期进行管理 return new LifecycleBeanPostProcessor(); } @Bean @DependsOn({"lifecycleBeanPostProcessor"}) public DefaultAdvisorAutoProxyCreator advisorAutoProxyCreator() { DefaultAdvisorAutoProxyCreator advisorAutoProxyCreator = new DefaultAdvisorAutoProxyCreator(); advisorAutoProxyCreator.setProxyTargetClass(true); return advisorAutoProxyCreator; } @Bean public AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor() { AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor = new AuthorizationAttributeSourceAdvisor(); authorizationAttributeSourceAdvisor.setSecurityManager(securityManager()); return authorizationAttributeSourceAdvisor; }

5. 项目补充

1. 获取当前用户信息–UserUtils类中修改

public class UserUtils {

/**

* 获取当前用户的用户名

* 如果当前用户未登录,返回visitor

* @return

*/

public static String getUsername() {

String username="visitor";

//通过Shiro的API来获取当前用户的用户名

Subject subject = SecurityUtils.getSubject();

User user = (User) subject.getPrincipal();

if(user!=null){

username = user.getUserName();

}

return username;

}

}

2. 完成用户登出操作–使用shiro框架的登出功能

-

在Shiro的配置文件中的过滤器中添加登出url的拦截

//添加登出请求处理 filterChainDefinitionMap.put("/logout","logout"); -

在starter.html页面上实现登出功能

<!-- Menu Footer--> <li class="user-footer" id="log-out-app"> <div class="pull-left"> <a href="#" class="btn btn-default btn-flat">Profile</a> </div> <div class="pull-right"> <a href="#" class="btn btn-default btn-sign-out" @click="logout">登出</a> </div> </li> var logOutApp = new Vue({ el:'#log-out-app', methods:{ logout(){ axios({ method:'get', url:'/logout' }).then(res=>{ location.href="/login_page"; //PageController中定义了对应的方法处理该请求 }).catch(e=>console.error(e.message)) } } })

183

183

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?