一、前言

在DVWA靶场的XSS攻击下结合CSRF攻击完成修改密码

也就是在具有XSS漏洞的情况下实施CSRF攻击

二、实验

环境配置与上一篇博客一致,有兴趣可以参考CSRF跨站请求伪造实战-CSDN博客

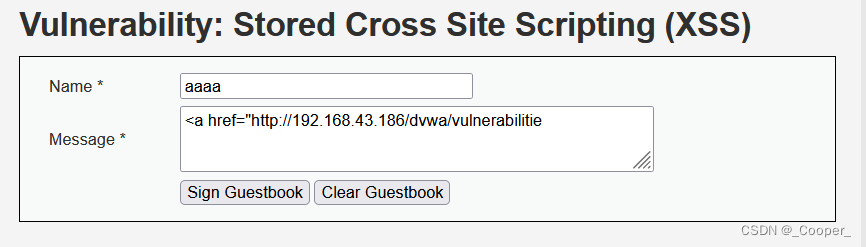

首先登录DVWA,打开XSS模块

name随便输入,message输入我们构造的payload

<a href="http://192.168.43.186/dvwa/vulnerabilities/csrf/?password_new=111111&password_conf=111111&Change=Change"><img src="http://192.168.43.148/lufei.jpg"></a>

这块代码由上一篇博客介绍,这里大概说明一下。

我们构造的payload是用于修改登录密码,在页面插入一张图片,诱导用户点击之后,攻击也就完成,用户的密码会修改为我们定义的密码,上面的111111

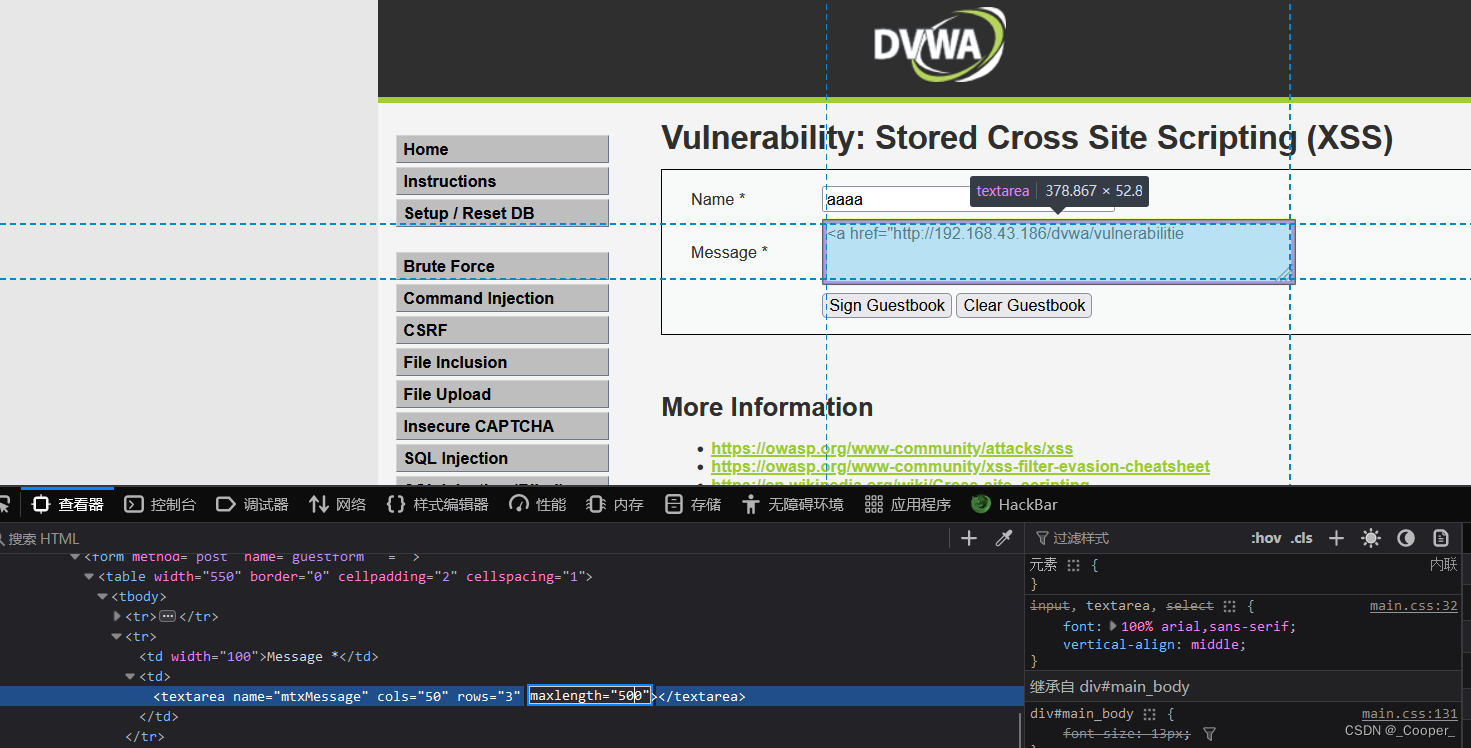

此时的前端限制输入长度,按F12修改一下

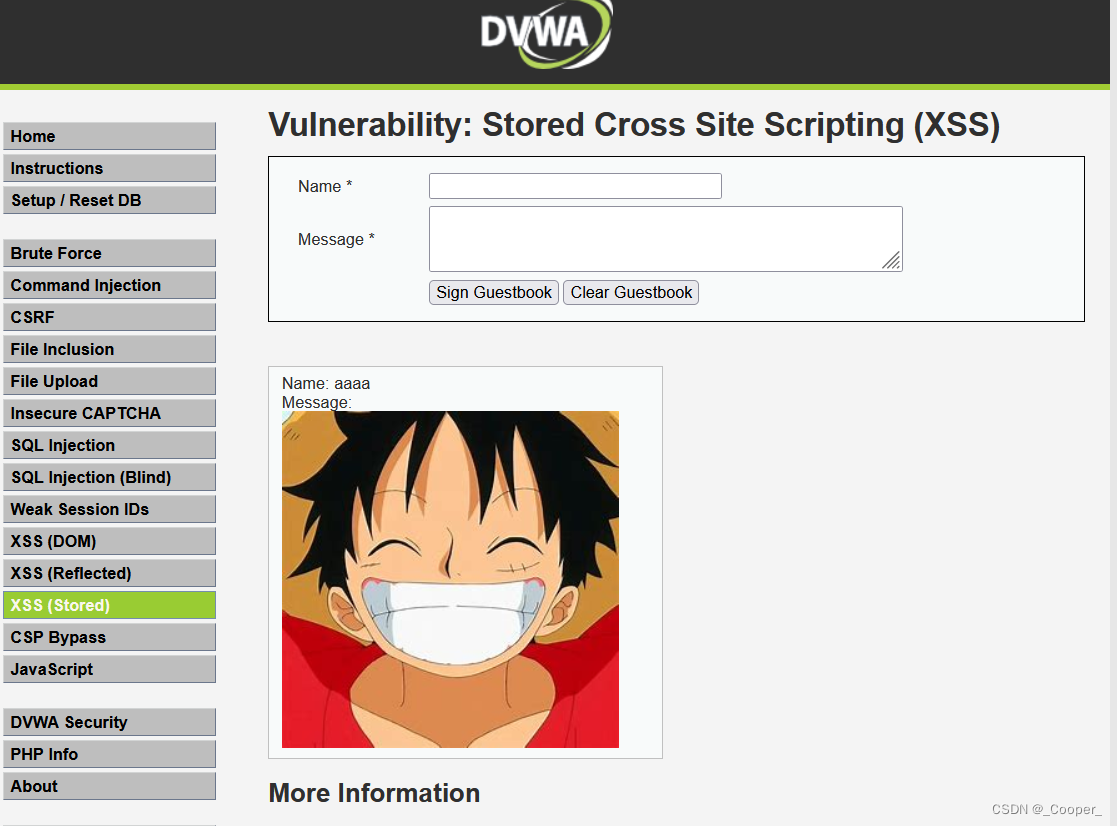

点击提交之后得到以下内容

图片可以换成具有诱导性的图片,当用户点击图片之后会跳转到页面,提示密码修改完成

实验结束,若有不准确的地方欢迎指导!

2340

2340

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?