极客大挑战2019-SECRET FILE

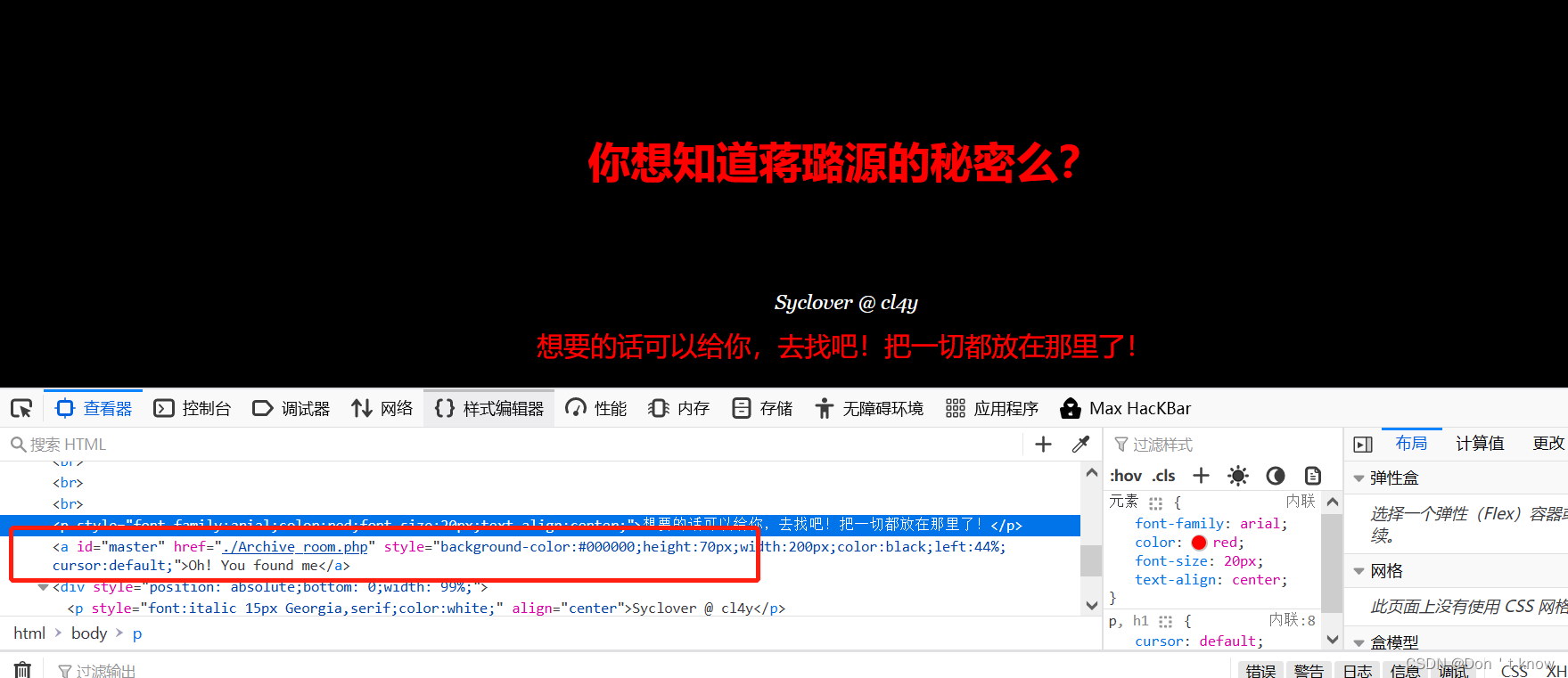

F12找到隐藏的路径.Archive_romm.php,尝试访问,

在尝试访问这个路径,

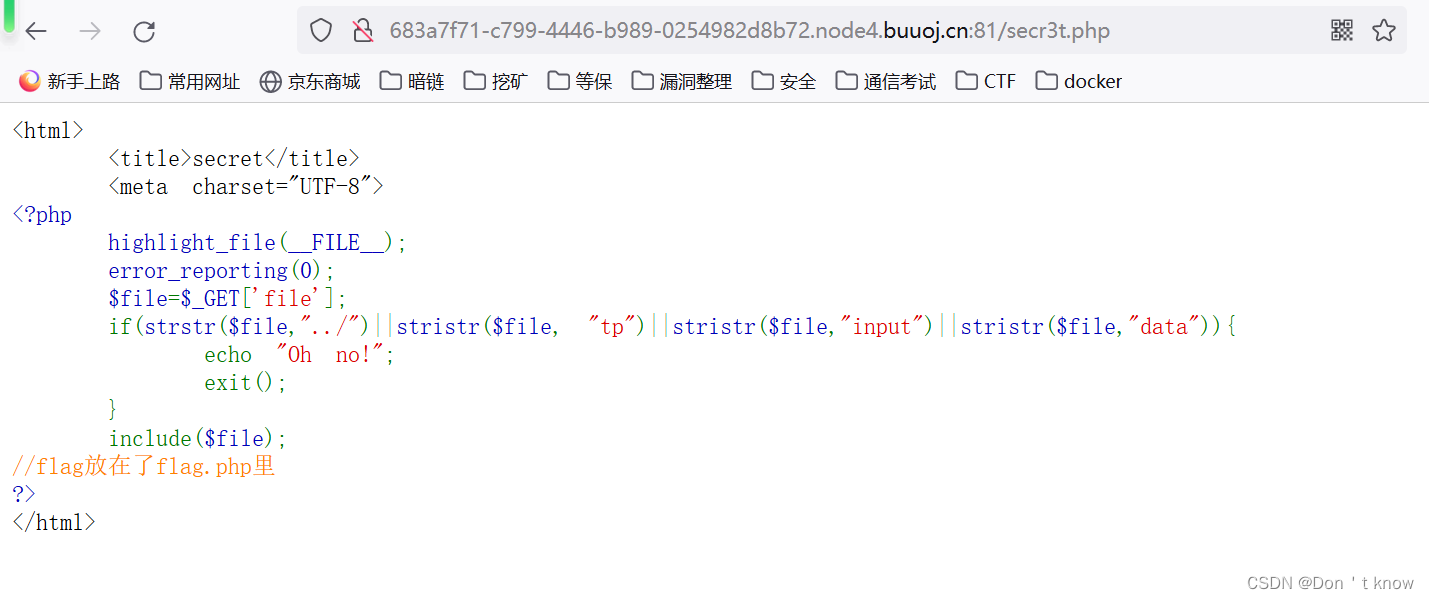

bp抓包发现中间302跳转时给了另一个路径secr3t.php,尝试访问,

发现展示了源代码,主要考察文件包含,但是不能有../,input,date那么我们可以使用fileter伪协议,payload为:

发现展示了源代码,主要考察文件包含,但是不能有../,input,date那么我们可以使用fileter伪协议,payload为:

?file=php://filter/read=convert.base64-encode/resource=flag.php然后得到返回的base64编码,解密后得到flag:

如果不加密直接返回的话,flag.php被解析后是看不到有flag的源文件的,所以只能加密然后用在线工具再进行解密得到源文件。

[极客大挑战 2019]BuyFlag 1

一共就两个页面,就都看一下,发现还有提示:必须是cuit的学生,还得写对密码。可是再不知道在哪里提交啊,在f12看一下,发现pay.php的代码中有提示:

这个is_numeric()和==可以搞好根据他们的特性绕过,详情看(4条消息) php比较绕过(强比较“===”/弱比较“==“)_Don't know的博客-CSDN博客

于是用bp使用post方式,注意将user=0改成user=1(意思也就是:是cuit的学生为真。一开始我还改成了“cuit's students”。。。),然后根据提示post提交password=404a&money=1000000000结果返回签的长度太长了,于是换用科学计数法,最后数据包修改数据如下图所示:

成功拿到flag。

994

994

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?