gophish 钓鱼测试实验指南

时间紧,任务重,就它了!

环境:

服务器(ECS):1台

具体配置为:

菊花厂 | 2核 2G | 系统盘 40GiB | 流量包 400GB | 峰值带宽 3Mbit/s | CentOS 7.8 64bit

docker快速部署方法:

gophish 推荐使用 ubuntu 搭建,我这里的服务器是 CentOS 7.8 ,为避免运行环境导致的问题,使用docker快速部署。

1、启动gophish服务

docker pull gophish/gophish //拉取 gophish 的 docker 镜像

docker run -it -d --rm --name gophish -p 3333:3333 -p 8003:80 gophish/gophish //运行 gophish 服务。若端口未被占用,正常启动即可

#docker run -it -d --rm --name gophish //后台管理页面端口 3333 , 钓鱼网站端口 80

docker ps //查看运行的docker进程

2、访问后台管理页面

11版本以后的gophish不再使用admin/gophish作为默认用户密码,而是会生成一个随机密码。

docker logs gophish //查看服务运行日志,获取默认密码

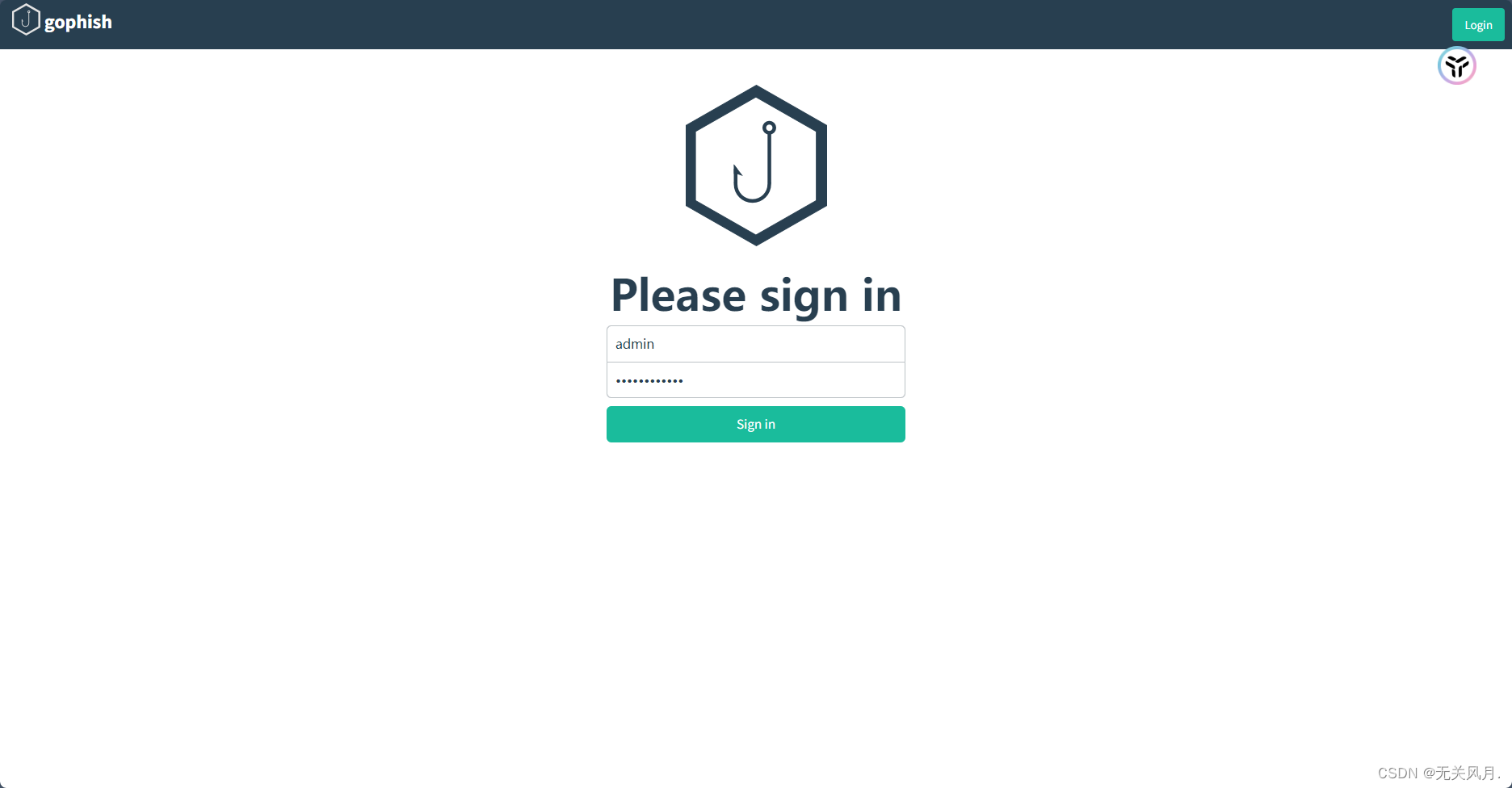

访问Gophish - Login,进入后台管理页面,注意是https协议,后面的钓鱼网站是http协议,二者不同。

登入后台管理页面

3、访问钓鱼邮件跳转页面(钓鱼网站)

访问http://{IP:8003},显示404页面,即搭建成功,注意是http协议。(未设置钓鱼邮件跳转页面,所以显示404页面)

4、邮件发送选项配置

服务器配置不够,不另行搭建邮件服务器与邮箱域名,使用QQ邮箱或163邮箱进行配置。

QQ邮箱SMTP服务开启方法:设置-SMTP服务,按照提示获取授权码即可。

按照下图进行配置即可。

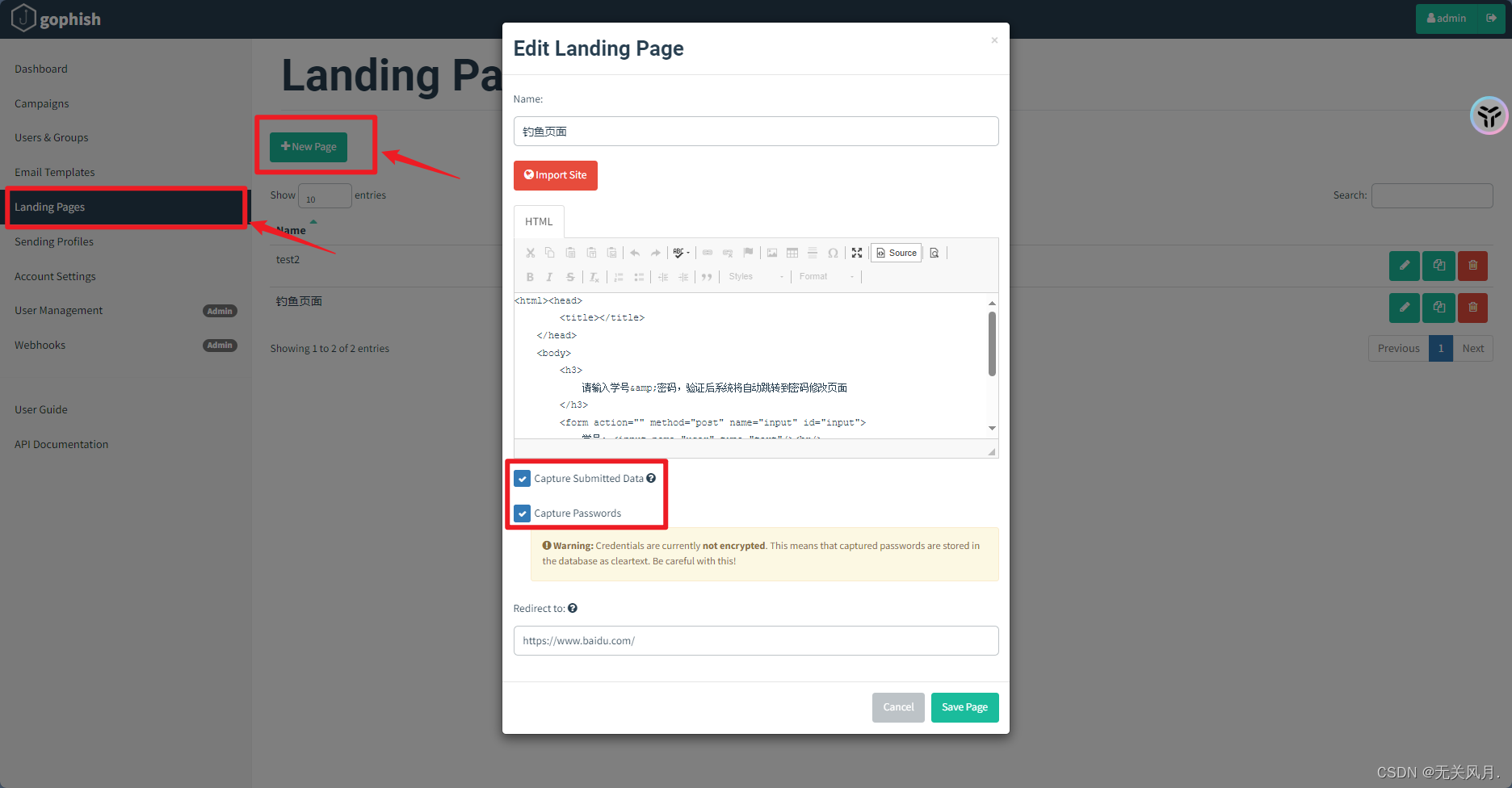

5、钓鱼网站配置

按照下图进行配置,Name和重定向选项随意设置,页面给出一个简单的表单demo用于获取数据。

注意input的一定要是form表单;并且提交按钮不能是btn,必须是submit,否则无法捕获数据。

<html><head>

<title></title>

</head>

<body>

<h3>

请输入学号&密码,验证后系统将自动跳转到密码修改页面

</h3>

<form action="" method="post" name="input" id="input">

学号: <input name="user" type="text"/><br/>

密码: <input name="password" type="password"/><br/>

<input type="submit" value="提交"/>

</form>

</body></html>

Capture Submitted Data 和 Capture Passwords 需要打开才能捕获数据。

6、配置钓鱼邮件模板

按照下图配置即可,给出一个简单的钓鱼邮件demo

<h5><a href="{{.URL}}"><b>点击进入</b></a></h5>

7、配置受害人列表

可以选择按模板导入,也可以一条一条加,正常填写即可。

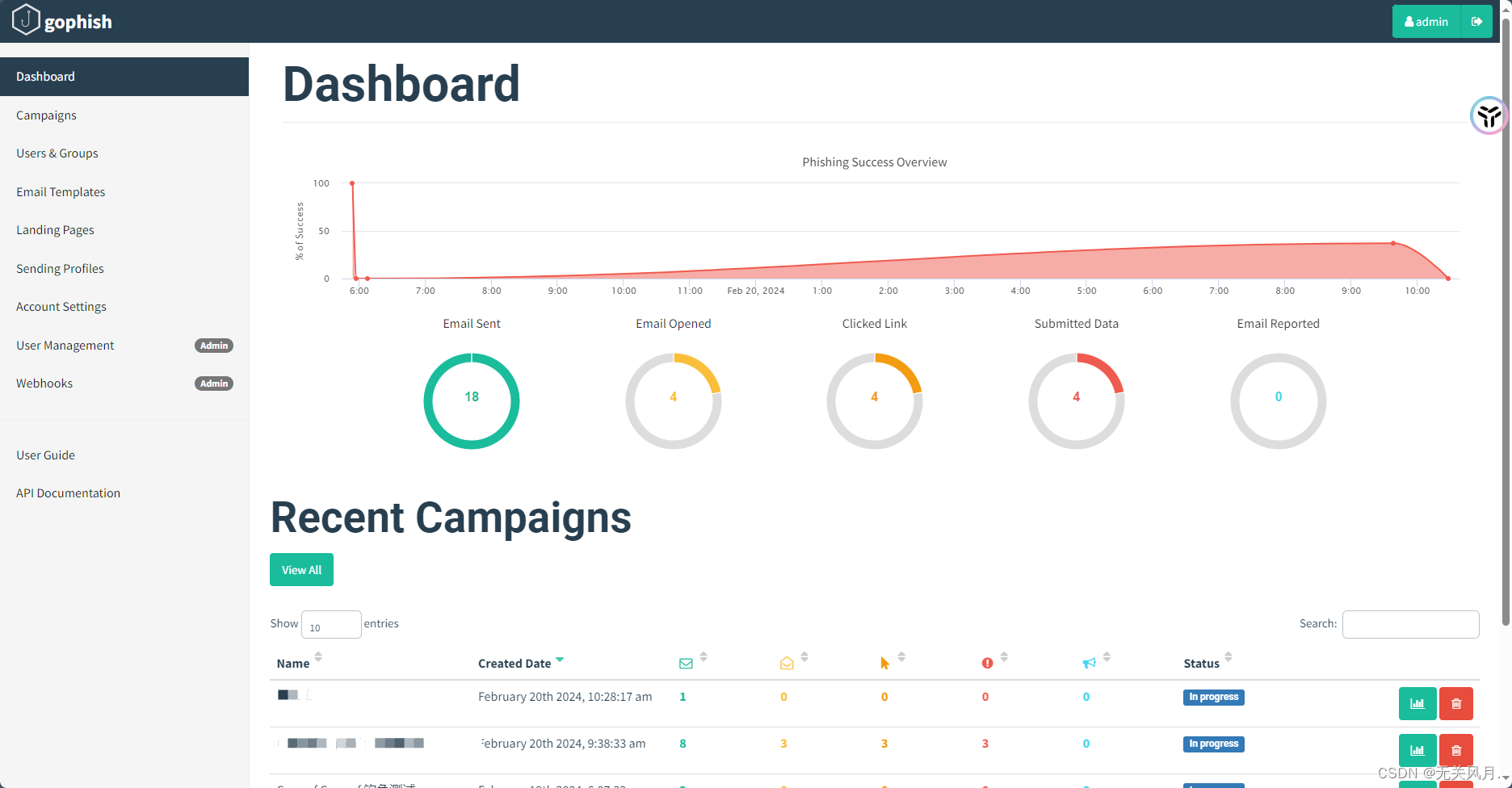

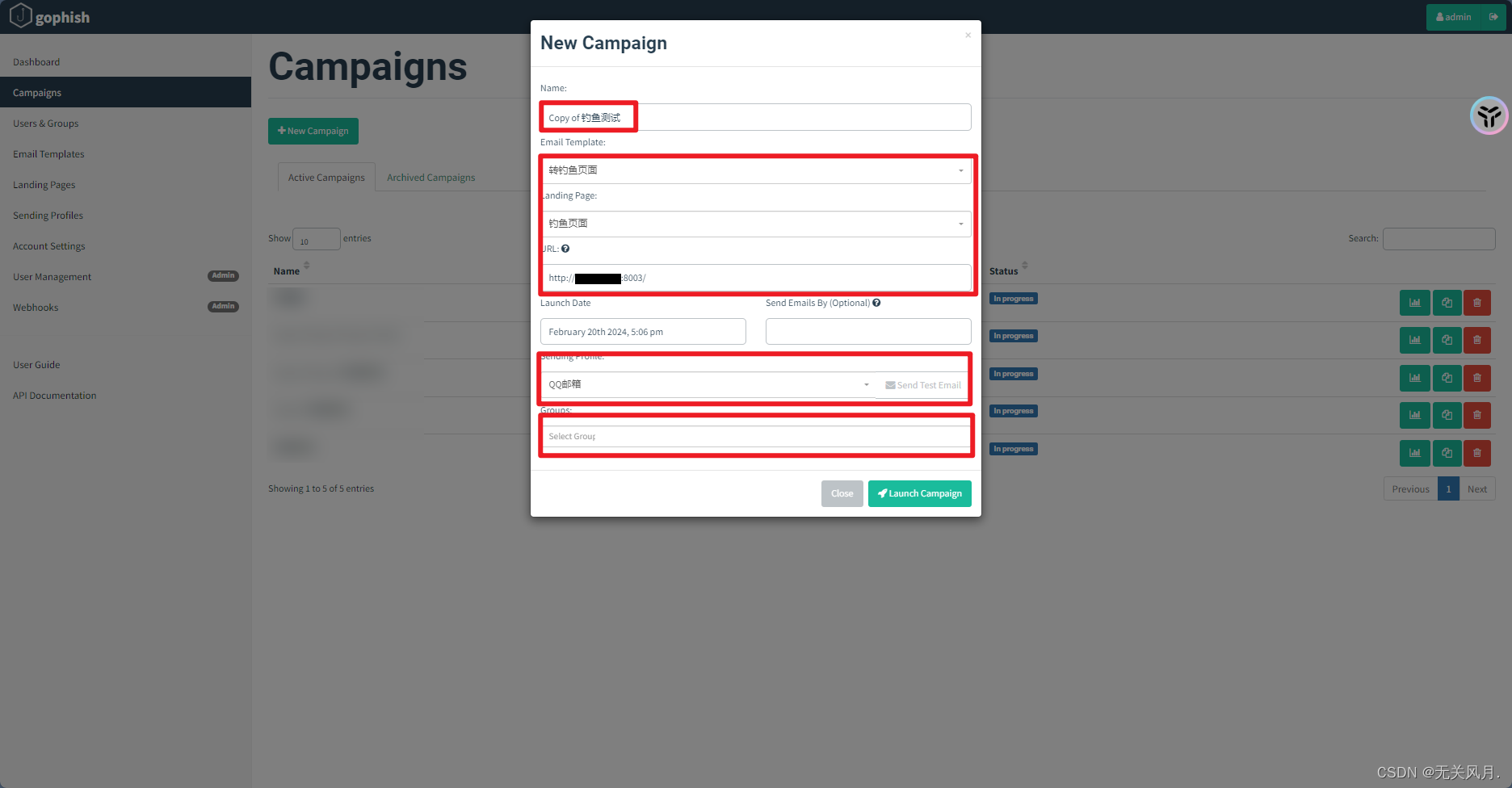

8、建立钓鱼项目

结束啦!看看受害人视角是怎样的?

这里放出本次测试我个人实现的最终demo:

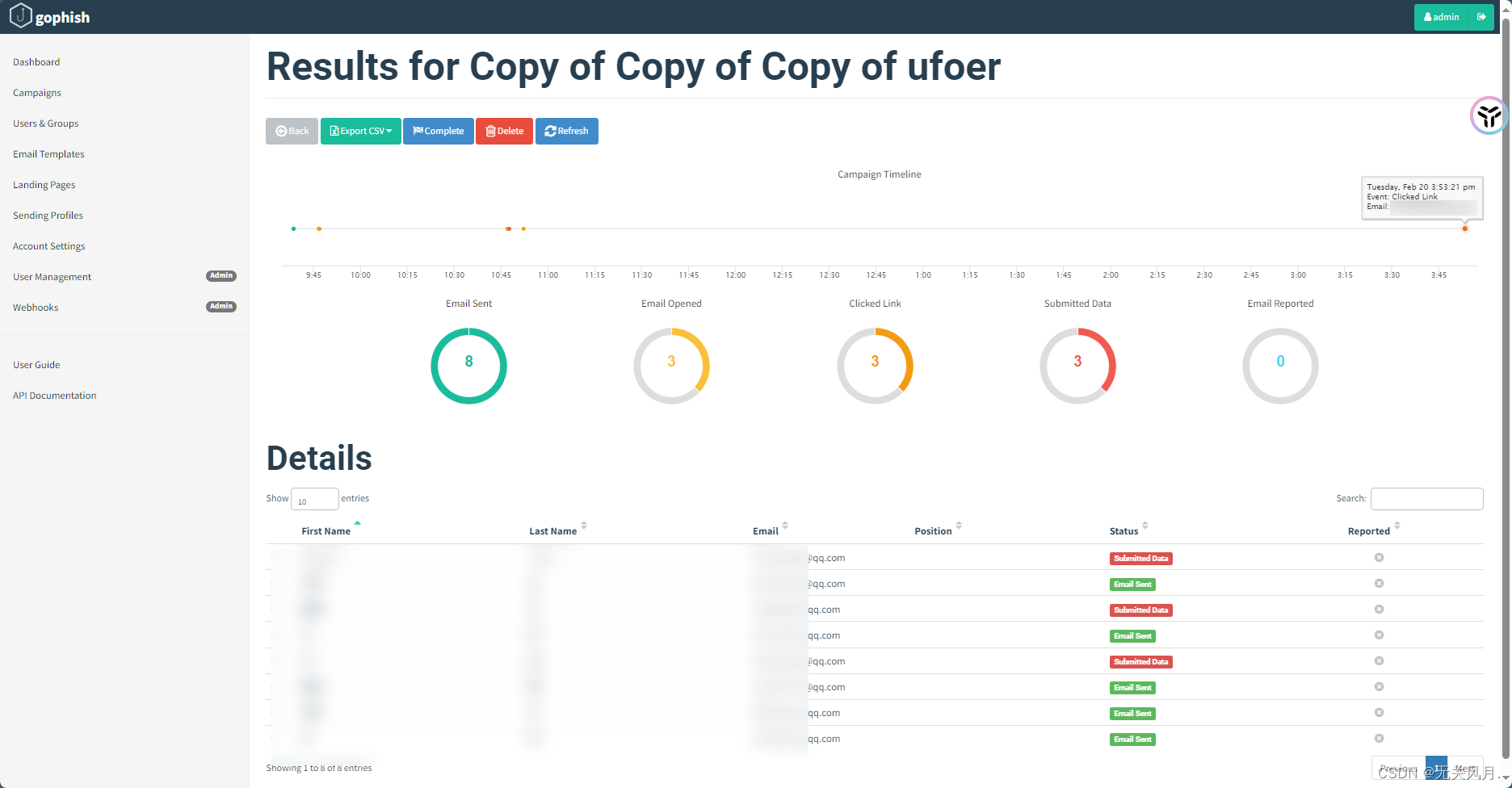

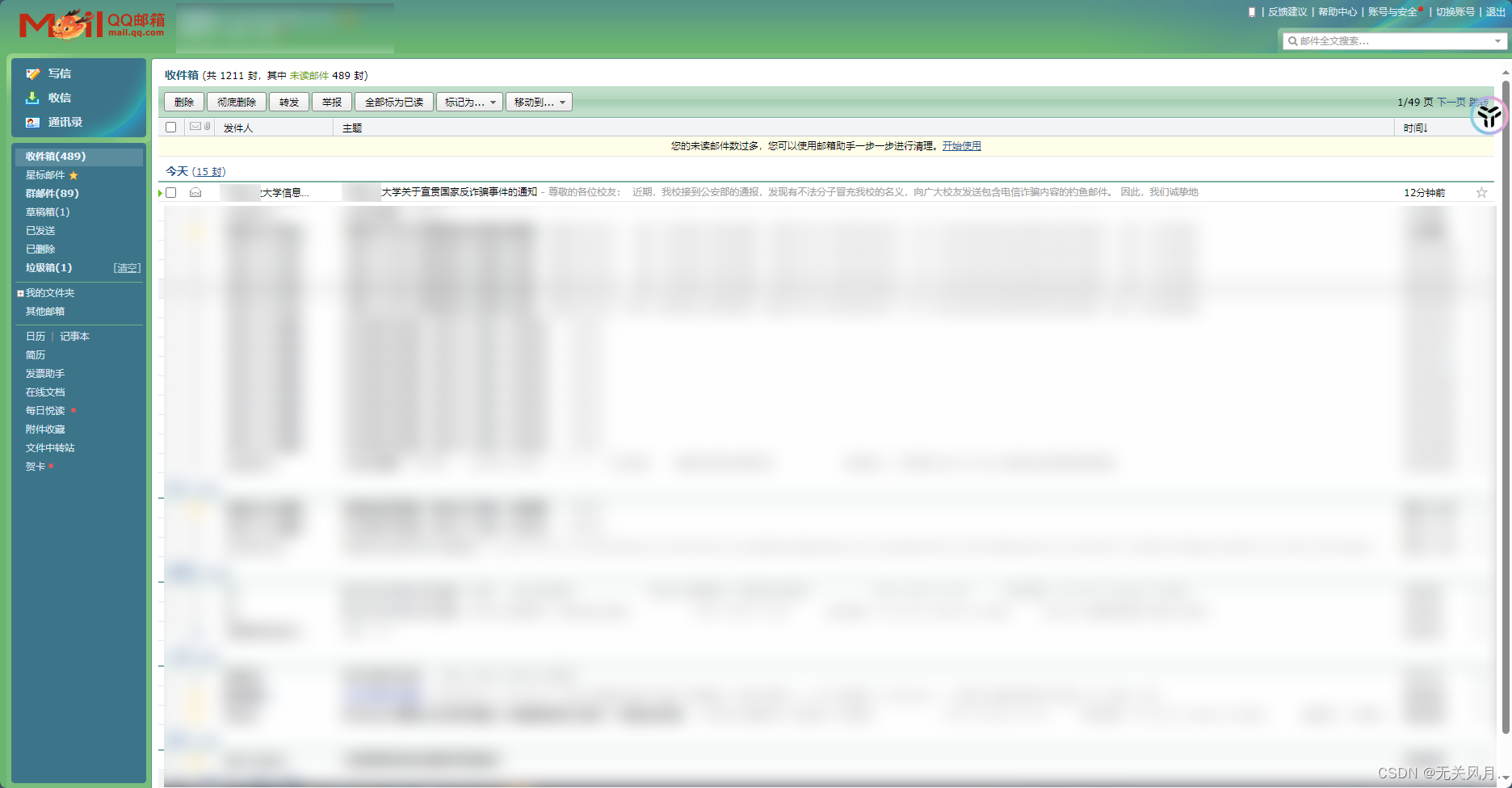

与七位大学室友的测试结果:

钓鱼邮件:

钓鱼网站:

跳转后原网站:

彩蛋:

Q:这么可疑的邮件,这么可疑的网站,甚至没做域名欺骗,为什么会有室友上当?

A:网安叫父。

9477

9477

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?