一、基本情况

漏洞级别:中危

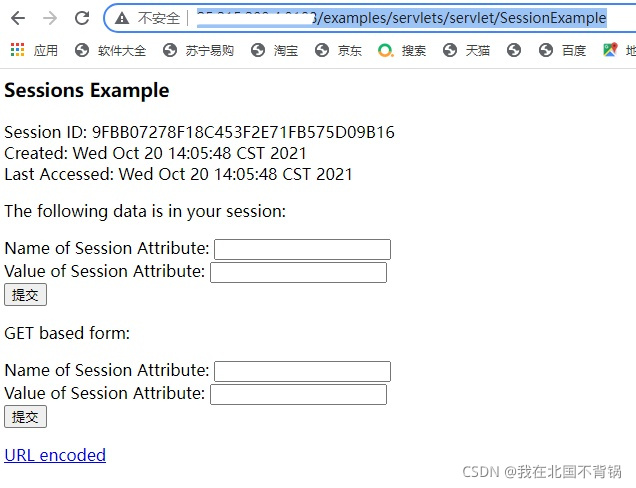

漏洞类别:session操纵漏洞

二、问题描述

ApacheTomcat默认安装页面中存在examples样例目录。里面存放着Servlets、JSP、WebSocket的一些服务脚本和接口等样例。Servletsexamples服务样例下存在一个session的样例。该样例可以允许用户对session来进行操控。因为session是全局通用的,所以也就可以利用该样例下的session来操控管理员的session来进行会话传输操控管理员的账户进行恶意操作。

三、验证过程

四、整改建议

禁止访问或者直接删除examples样例目录下的资源。做目录访问权限设置,防止目录遍历。

7566

7566

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?