0x001 准备

1.1 编写准备

Goby

漏洞相关资料

1.2 编写区域

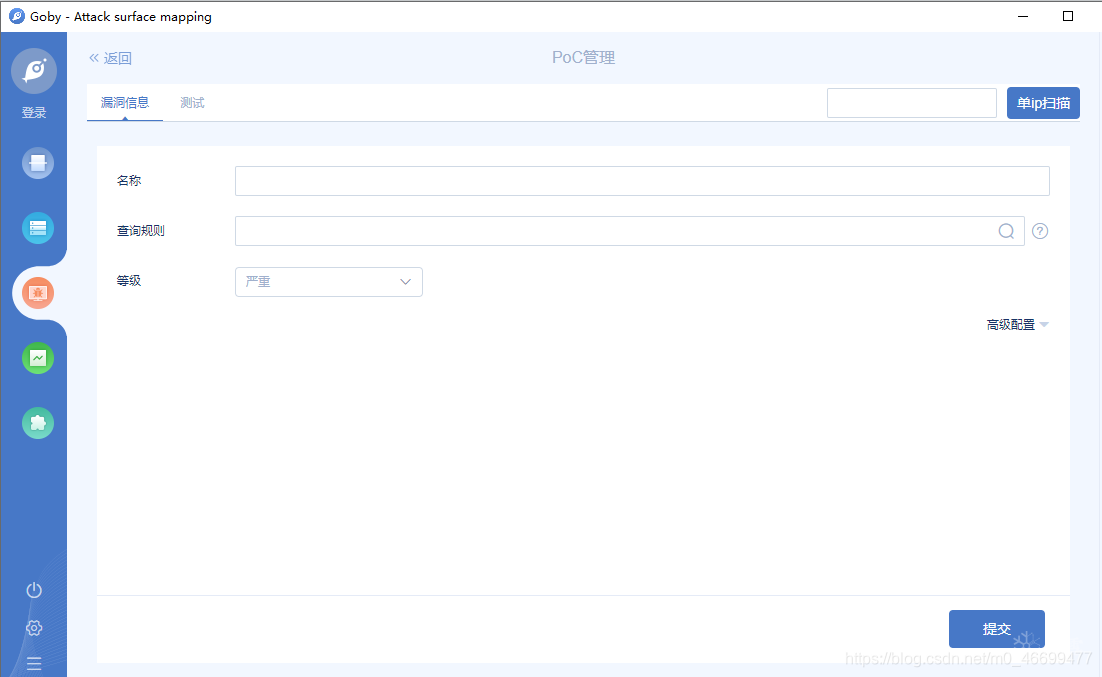

漏洞-PoC管理-自定义PoC

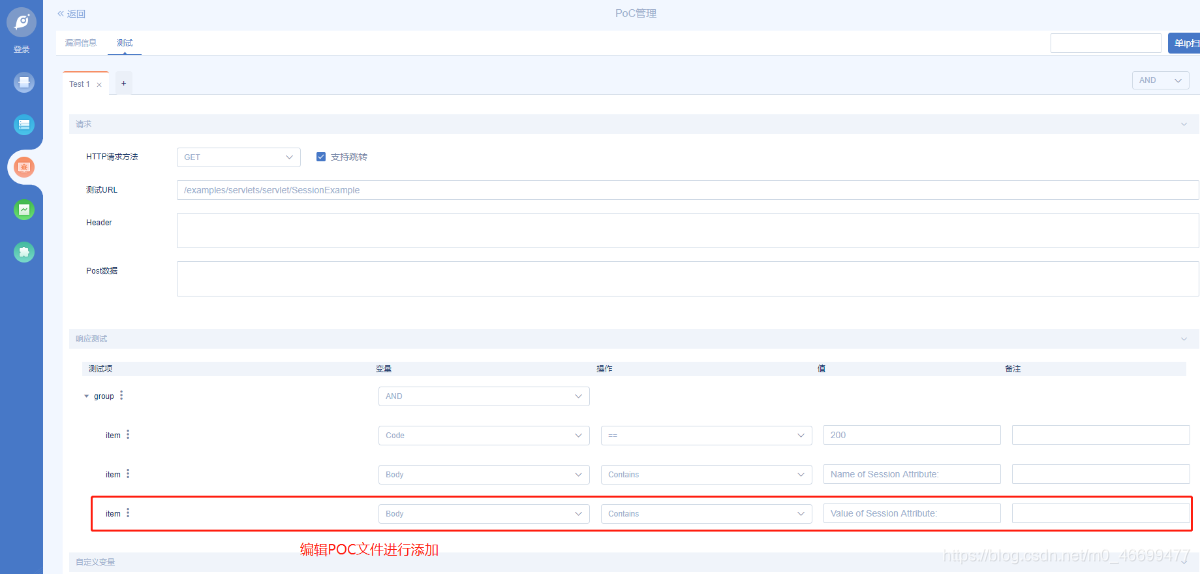

自定义PoC截图

1.3 注意事项

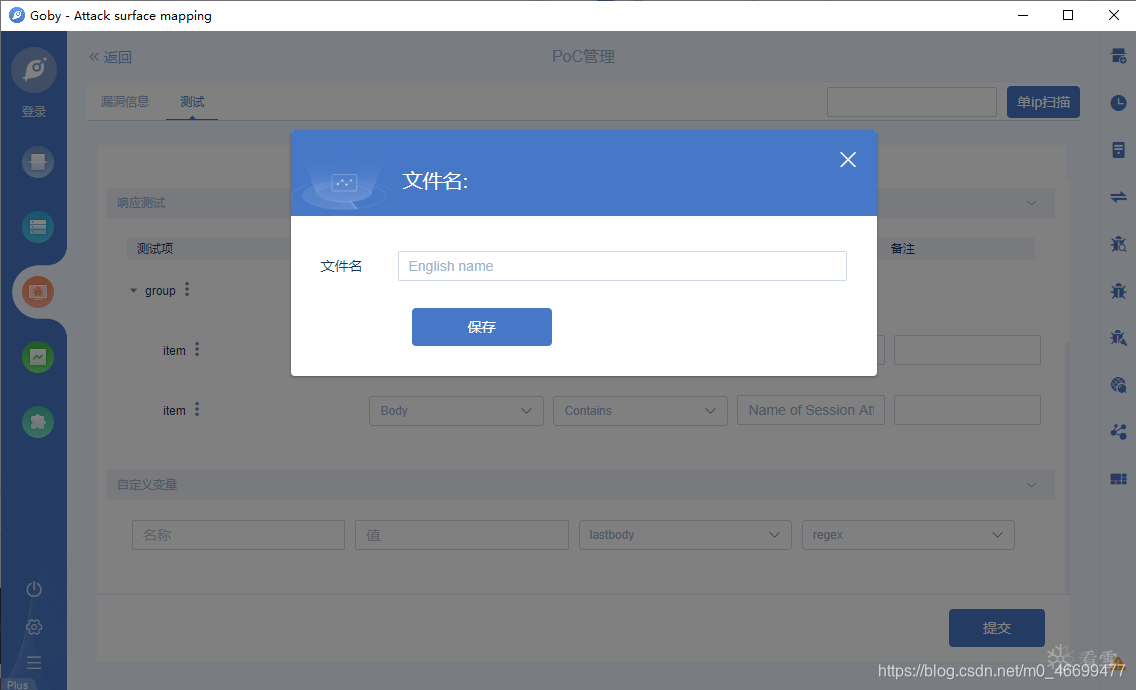

名称不可填写中文,否则生成会出错,但后期可修改(只支持字母、数字、下划线)。

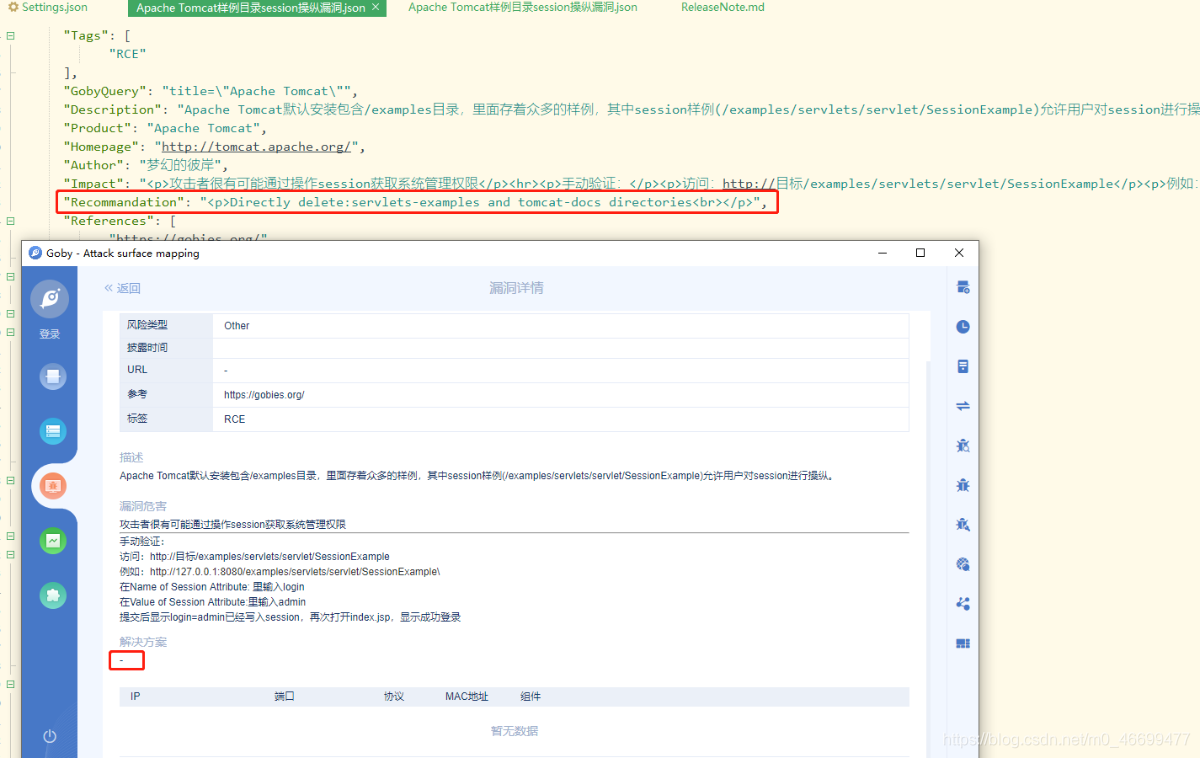

若漏洞危害使用中文编写,会导致解决方案显示异常。

0x002 漏洞观察

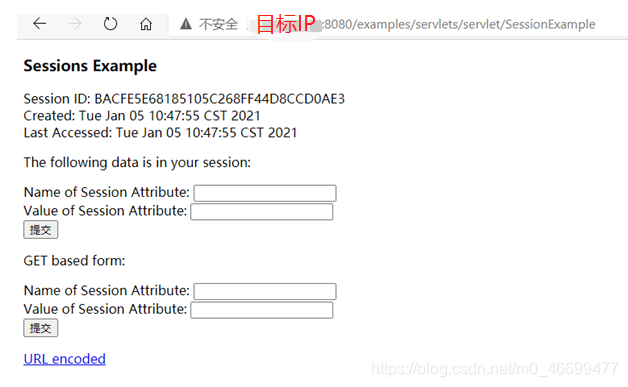

地址:/examples/servlets/servlet/SessionExample

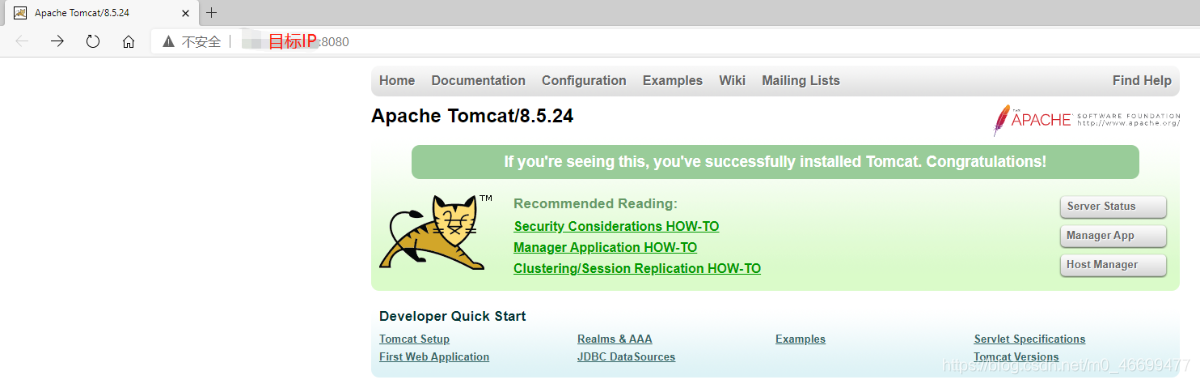

标题:Apache Tomcat

信息:Value of Session Attribute:

信息:Name of Session Attribute:

0x003 填写内容

3.1 漏洞信息

根据内容填写就好,但要注意名称需英文,若需填写其它信息点击[高级配置]。

3.2 测试

根据请求与响应信息进行填写,需注意响应测试内容想多添加内容需鼠标左键点击第一个group(根据需求进行增加)或单独编辑PoC文件添加。

3.3 点击提交

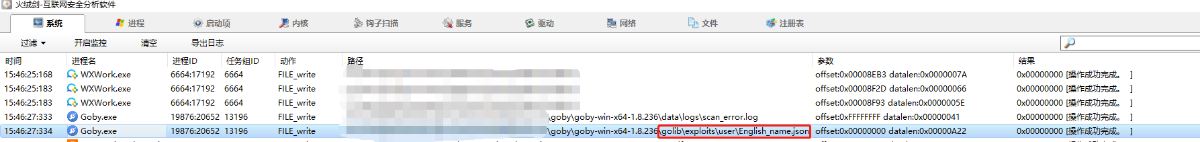

3.4 写入监控

通过火绒剑监控到PoC写入位置,为后期修改做准备。

Goby安装目录\golib\exploits\user\English_name.json

0x004 PoC修改

“Name”: “English name” 对应显示名称

根据规则添加关键信息

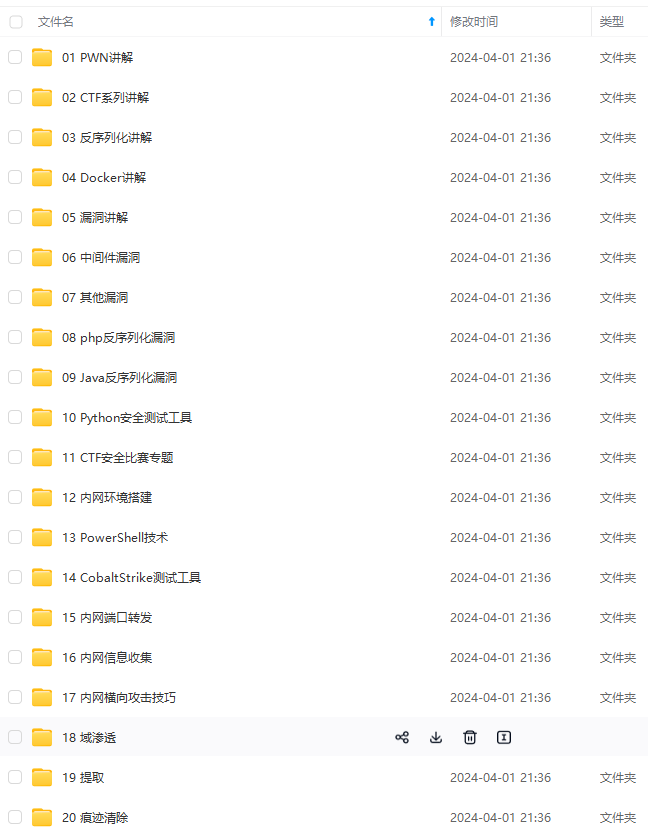

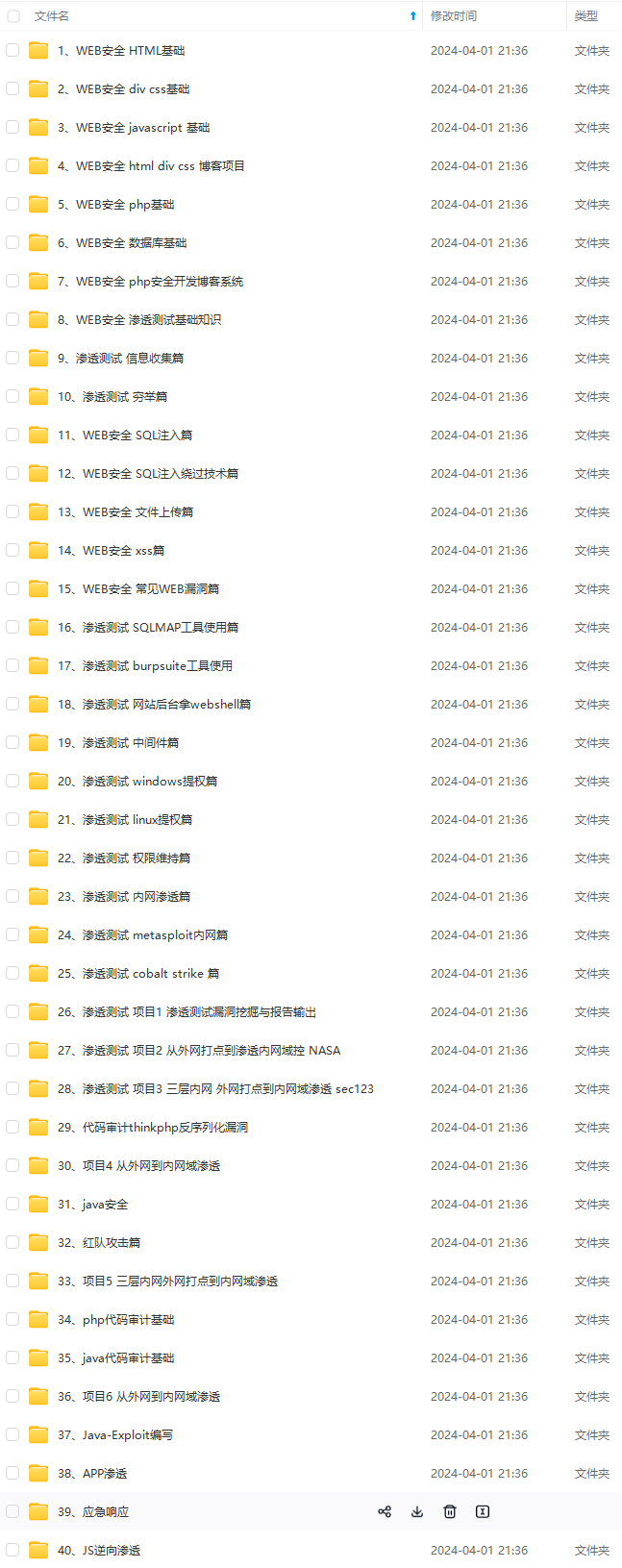

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

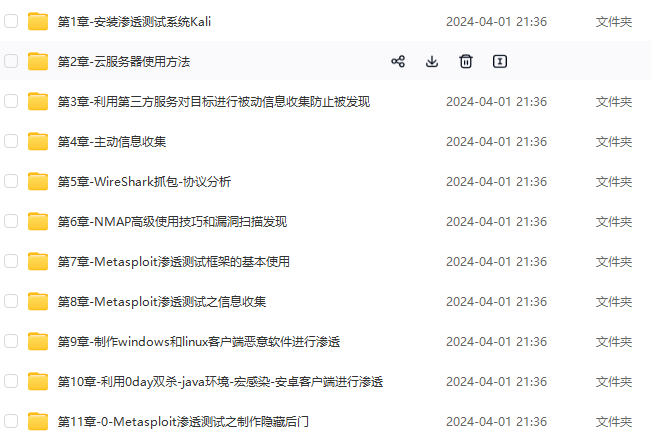

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!**

**由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新**

**如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)**

包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新**

**如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)**

[外链图片转存中...(img-1F6li6BR-1713067615013)]

522

522

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?