JWT基本介绍

目录

1. JWT简介

官方介绍:JSON Web Token(JWT)是一种开放标准(RFC 7519),它定义了一种紧凑且自包含的方式,用于在各方之间作为JSON对象安全地传输信息。此信息可以验证和信任,因为它是数字签名的。JWT可以使用秘密(使用HMAC算法)或使用RSA或ECDSA的公钥/私钥对签名。

简单来说,JWT就是通过 JSON 形式作为 Web 应用中的令牌,用于在各方之间安全地将信息作为 JSON 对象传输。在数据传输过程中还可以完成数据加密、签名等相关处理。

官方地址:jwt官方地址 (jwt.io)

2. JWT的作用

-

授权

这是使用JWT的最常见方案。 一旦用户登录,每个后续请求将包括 JWT,从而允许用户访问该令牌允许的路由,服务和资源。单点登录是当今广泛使用 JWT 的一项功能,因为它的开销很小并且可以在不同的域中轻松使用。 -

信息交换

JSON Web Token是在各方之间安全地传输信息的好方法。因为可以对JWT进行签名(例如,使用公钥/私钥对),所以您可以确保发件人是他们所说的人。此外,由于签名是使用标头和有效负载计算的,因此您还可以验证内容是否遭到篡改。

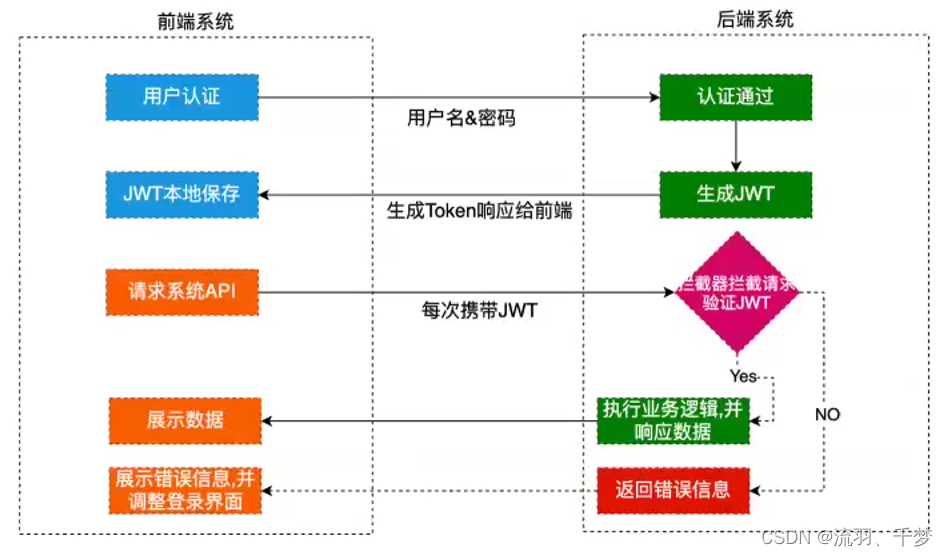

3. JWT认证流程

-

首先,前端通过 Web 表单将自己的用户名和密码发送到后端的接口。这一过程一般是一个 HTTP POST请求。建议的方式是通过SSL加密的传输(https协议),从而避免敏感信息被嗅探。

-

后端核对用户名和密码成功后,将用户的id等其他信息作为 JWT Payload(负载),将其与头部分别进行Base64编码拼接后签名,形成一个JWT(Token)。形成的JWT就是一个形同lll.zzz.xxx的字符串。

-

后端将JWT字符串作为登录成功的返回结果返回给前端。前端可以将返回的结果保存在 localStorage 或 sessionStorage 上,退出登录时前端删除保存的JWT即可。

-

前端在每次请求时将 JWT 放入 HTTP Header 中的 Authorization 位。(解决 XSS 和 XSRF 问题)

-

后端检查是否存在,如存在验证JWT的有效性。例如,检查签名是否正确;检查Token是否过期;检查Token的接收方是否是自己(可选)。

-

验证通过后后端使用JWT中包含的用户信息进行其他逻辑操作,返回相应结果。

图示:

4. JWT和Session认证

session 认证的缺点:

- session 通常保存在内存中,而随着认证用户的增多,服务端的开销会明显增大;

- 认证的记录被保存在内存中,用户下次请求还必须要请求在这台服务器上才能拿到授权的资源,这样在分布式的应用上,就需要实现session共享机制,不方便集群应用;

- session 是基于cookie来进行用户识别的,cookie如果被截获,用户就会很容易受到跨站请求伪造的攻击;

- sessionid 是一个特征值,表达的信息不够丰富,不容易扩展;

JWT 认证的优点:

5. 简洁(Compact): 可以通过URL,POST参数或者在HTTP header发送,因为数据量小,传输速度也很快;

-

自包含(Self-contained):负载中包含了所有用户所需要的信息,避免了多次查询数据库;

-

因为Token是以JSON加密的形式保存在客户端的,所以JWT是跨语言的,原则上任何web形式都支持;

-

不需要在服务端保存会话信息,特别适用于分布式微服务。

5. JWT的结构

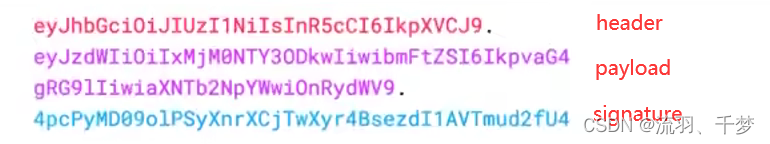

5.1 令牌组成

JWT其实就是一个令牌(token),是一串字符串,而令牌字符串由三部分组成:

- 标头(Header)

- 有效载荷(Payload)

- 签名(Signature)

JWT的组成为:header.payload.signature。

所以,JWT的结构通常为:xxxxx.yyyyy.zzzzz

5.2 Header

标头通常由两部分组成:

- 令牌的类型(即JWT)

- 所使用的签名算法,例如 HMAC SHA256 或 RSA。

它会使用 Base64 编码组成 JWT 结构的第一部分。

header 的 json 表示为:

{

"alg": "HS256", //alg:algorithm(算法)

"typ": "JWT" //typ:type(类型)

}

注意:Base64是一种编码,也就是说,它是可以被翻译回原来的样子来的,它并不是一种加密过程。

5.3 Payload

令牌的第二部分是有效负载,其中包含声明。声明是有关实体(通常是用户)和其他数据的声明。同样的,它会使用 Base64 编码组成 JWT 结构的第二部分。

简单来说,Payload 中包含了用户所需要的信息,如用户id、用户名、权限等。(由于Base64可以被解码,所以不要放用户的敏感信息,如密码!)

payload 的 json 表示为:

{

"sub": "1234567890",

"name": "John Doe",

"admin": true

}

5.4 Signature

前面两部分都是使用 Base64 进行编码的,即前端可以解开知道里面的信息。Signature 需要使用编码后的 header 和 payload 以及提供的密钥,使用 header 中指定的签名算法(HS256)进行签名。签名的作用是保证 JWT 没有被篡改过。(header、payload 被篡改时,由于签名基于header和payload生成,所以将无法通过验证)

签名目的:

最后一步签名的过程,实际上是对头部以及负载内容进行签名,防止内容被窜改。如果有人对头部以及负载的内容解码之后进行修改,再进行编码,最后加上之前的签名组合形成新的JWT的话,那么服务器端会判断出新的头部和负载形成的签名和JWT附带上的签名是不一样的。如果要对新的头部和负载进行签名,在不知道服务器加密时用的密钥的话,得出来的签名也是不一样的。

信息安全问题:

在这里大家一定会问一个问题:Base64是一种编码,是可逆的,那么我的信息不就被暴露了吗?

答: 是的。所以,在JWT中,不应该在负载里面加入任何敏感的数据。例如传输用户的User ID。这个值实际上不是什么敏感内容,一般情况下被知道也是安全的。但是像密码这样的内容就不能被放在JWT中了。如果将用户的密码放在了JWT中,那么怀有恶意的第三方通过 Base64 解码就能很快地知道你的密码了。因此JWT适合用于向Web应用传递一些非敏感信息。JWT还经常用于设计用户认证和授权系统,甚至实现Web应用的单点登录。

5.5 三者结合

Header:

base64enc({

"alg": "HS256", //alg:algorithm(算法)

"typ": "JWT" //typ:type(类型)

})

Payload:

base64enc({

"sub": "1234567890",

"name": "John Doe",

"admin": true

})

Signature:

HMACSHA256(

base64enc(header) + "." +

base64enc(payload),

secret

)

2125

2125

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?