题目分析

下载得到一个raw文件,开始内存分析

题目说:flag刀成了三份,我们要把三份找到人后拼接起来得到一个UUID。

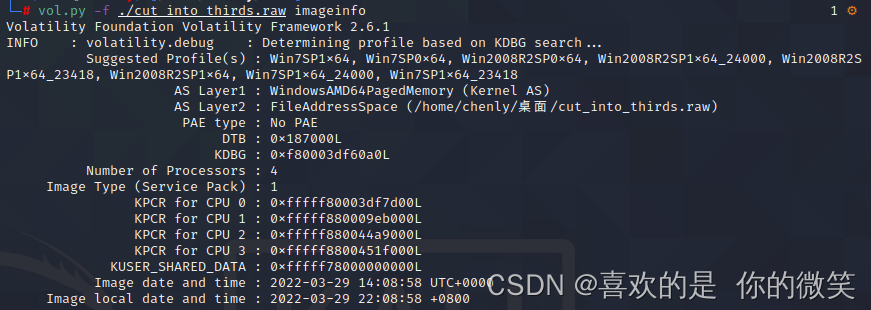

首先常规分析镜像版本。

得到镜像的版本是Win7SP1x64

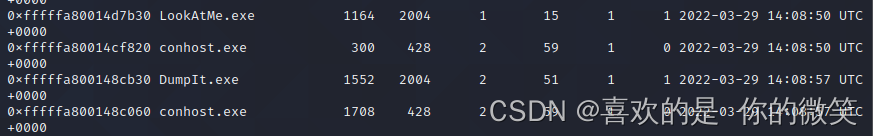

然后查看进程

vol.py -f ./cut_into_thirds.raw --profile=Win7SP1x64 pslist

主要是LookAtMe.exe这个进程比较可疑

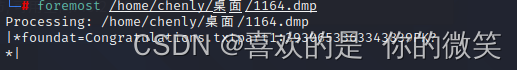

尝试把它dump出来

先利用memdump来dump出dmp格式的文件

vol.py -f ./cut_into_thirds.raw --profile=Win7SP1x64 memdump -p 1708 -D ./

然后利用foremost进行分离,在分离过程中可以看到

得到part1,当然去对应的文件夹下的zip文件下查看也能看到

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

521

521

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?